駭客使用深偽(Deepfake)技術行騙的情況,最近幾年不時有事故傳出,從多年前假冒加密貨幣交易所幣安(Binance)高層、馬斯克等名人詐騙加密貨幣,到去年發生有跨國企業遭到Deepfake視訊會議詐騙損失2億港幣、資安業者LastPass員工遭到冒牌執行長視訊會議險些上當、北韓駭客利用相關技術在資安業者KnowBe4求職得逞,最近又有駭客試圖透過深偽從事相關攻擊,直到受害組織察覺異狀才東窗事發。

資安業者Huntress揭露一起北韓駭客的攻擊行動,攻擊者的身分是匿稱為BlueNoroff、TA444、Sapphire Sleet、Copernicium、Stardust Chollima的駭客組織,他們鎖定Web3領域下手,針對Mac電腦用戶展開攻擊。

Huntress之所以發現這起事故,起因是接獲合作夥伴的通報、發現某個終端使用者下載疑似有問題的Zoom延伸套件,等到部署Huntress的EDR代理程式、進行深度調查之後,他們觀察到使用者數週前曾收到駭客試圖取得存取權限的誘餌。

接觸到誘餌的使用者是加密貨幣機構的員工,當時他從Telegram頻道收到駭客的訊息,對方引誘點選偽裝成Google Meet活動的連結,而該連結是透過線上會議排程工具Calendly建立,但這名員工依照指示點選後,就被重新導向到攻擊者控制的冒牌Zoom網域。

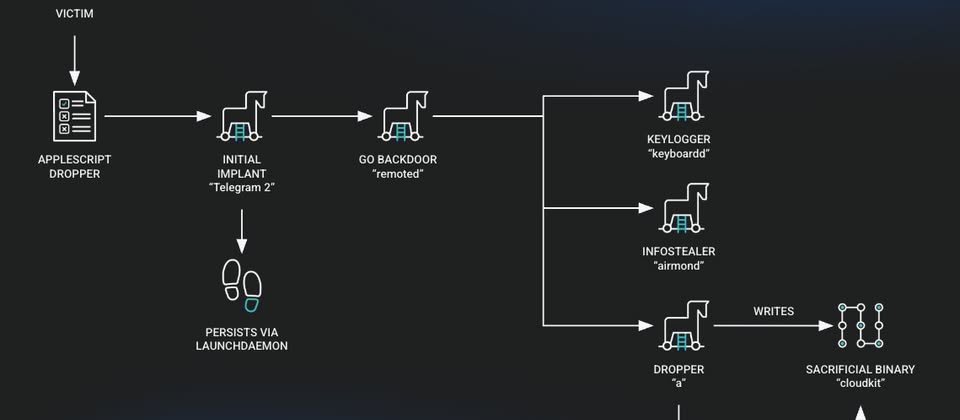

數週後,這名員工參加了Zoom群組會議,視訊畫面出現多個深偽人物,模仿其公司高層與外部合作夥伴,試圖與這名員工建立信任。過程裡要求員工下載特定的Zoom延伸套件,但實際上這是有問題的AppleScript指令碼,執行後就會下載第二階段的惡意酬載。

值得一提的是,該指令碼不僅會停用bash的事件記錄功能避免留下作案痕跡,還會安裝Rosetta 2轉譯程式,讓受害電腦能執行x86應用程式,最終建立隱藏檔案並下載有效酬載。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02