catonetworks

資安業者Cato Networks旗下威脅研究團隊Cato CTRL,於3月4日揭露一項MongoDB資料庫的高風險漏洞,攻擊者可在未經身分驗證的情況下,透過特製封包耗盡記憶體資源,使資料庫服務在短時間內當機。

這項編號CVE-2026-25611的漏洞,CVSS嚴重性評分為7.5,主要影響啟用資料壓縮功能的MongoDB版本。研究人員指出,MongoDB自3.6版起便預設啟用壓縮機制,此後的版本在特定條件下都可能受到影響,包括雲端資料庫服務MongoDB Atlas。

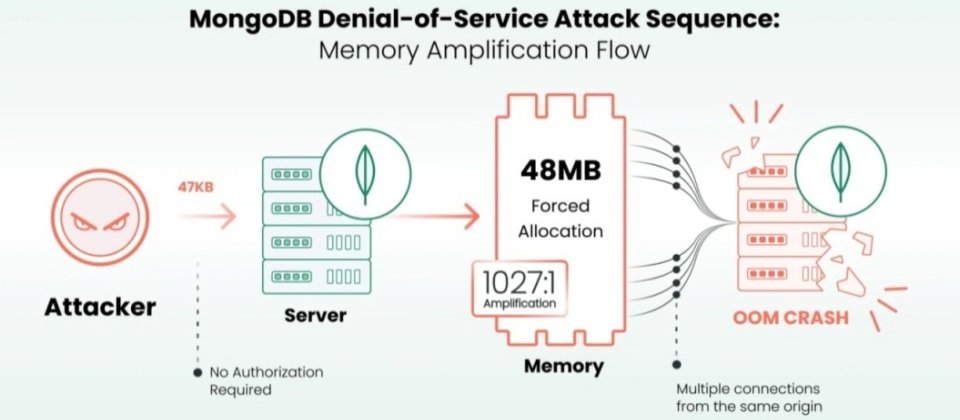

漏洞問題出現在MongoDB的通訊協定壓縮機制(OP_COMPRESSED)。當伺服器接收到壓縮訊息時,系統會在尚未實際解壓縮並驗證資料前,就先依據封包中的「未壓縮資料大小」(uncompressedSize)欄位來分配記憶體,由於該欄位數值可被攻擊者控制,攻擊者可以宣稱封包解壓後尺寸非常巨大,使伺服器分配大量記憶體,進而造成資源耗盡。

研究人員表示,攻擊者只需傳送約47KB的壓縮封包,即可促使伺服器配置約48MB記憶體,形成高達約1027倍的資源放大效果,由於僅需極小的網路流量即可造成系統大量記憶體消耗,若攻擊者同時建立多個連線,即可迅速耗盡系統記憶體並導致伺服器停止運作。由於攻擊過程發生在身分驗證前的通訊協定處理階段,因此不需要帳號或登入即可發動攻擊。

MongoDB已釋出8.2.4,8.0.18,7.0.29等更新版本修補此漏洞,早於這些版本、且啟用壓縮功能的MongoDB都會受漏洞影響。研究人員指出,目前全球仍有超過20萬臺MongoDB伺服器直接暴露於網際網路,這些系統可能面臨遭利用進行攻擊的風險,企業應儘速更新至已修補的版本,同時避免將資料庫服務直接暴露於公開網路,限制網路存取,並考慮停用壓縮功能,藉此降低風險。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-03