微軟發布今年第7次的每月例行更新(Patch Tuesday),雖然這次修補的漏洞數量相當多,但未提到這些漏洞出現用於實際攻擊行動的情況,僅有一個是在微軟修補前遭到公開的SQL Server弱點。漏洞懸賞專案Zero Day Initiative(ZDI)推測,微軟這次修補的漏洞數量大幅增加,很有可能與接下來8月初舉行的資安大型會議黑帽大會(Black Hat)、DEFCON有關。

在資安威脅態勢方面,有人透過AI假冒美國國務卿盧比奧(Marco Rubio)的情況,引起該國政府重視;再者,駭客在Chrome、Edge延伸套件市集上架惡意套件的攻擊行動,這些套件已被下載230萬次,使用者應儘速確認是否受害;而對於新興勒索軟體Bert的動態,他們從原本鎖定Windows電腦,如今也加密虛擬化平臺的檔案。

【攻擊與威脅】

根據美聯社 、NBC等媒體報導,美國國務卿盧比奧(Marco Rubio)遭人以AI冒充發送文字及語音訊息,聯絡了多名政府官員。美國國務院發言人證實這項消息,表示正在監控並解決此事,也會採取措施改善國務院安全以防範未來再發生類似事件。

華盛頓郵報取得美國國務院本月初發給所有領事館及大使館的政府電報,警告有一名不明人士或組織於6月中運用AI技術偽造盧比奧發送文字訊息、Signal語音郵件。

此電報指出,至少有5位政府官員接到假盧比奧的聯繫,包括3名外國官員、一名美國州長和一名國會議員。其中文字訊息要求官員改以Signal口頭聯繫。至少有2個人接到Signal語音訊息。電報提出警告,歹徒可能是想透過AI生成的文字和語音操控特定人士,目的在取得資訊或是存取帳號。

過往駭客打造惡意瀏覽器套件從事攻擊行動的情況,不少是架設釣魚網站來引誘使用者安裝,但如今有人成功將這類惡意軟體放上瀏覽器開發商的延伸套件市集,使得這種安裝來源的信任機制受到挑戰。

例如,最近資安業者Koi Security揭露同時針對Chrome與Edge用戶而來的攻擊行動RedDirection,就是這樣的例子。因為瀏覽器的延伸套件市集Chrome Web Store、Microsoft Edge Addons,竟然存在18個惡意套件,總共感染超過230萬個用戶。這些套件偽裝成常見的生產力及娛樂工具,涵蓋Emoji符號鍵盤、天氣預報、影片速度控制器、音量放大工具、供Discord或抖音(TikTok)使用的VPN代理伺服器、YouTube解鎖工具等,所有的套件都具備開發者宣稱的功能,但同時也監控瀏覽器活動並挾持部分功能。

值得留意的是,其中部分延伸套件甚至取得市集通過驗證的狀態,甚至被列為精選套件。根據Koi Security公司的調查,所有的套件都是使用獨立的C2子網域,看起來好像由不同的人馬經營,但實際上都是源自相同的攻擊基礎設施。

勒索軟體Bert強制關閉VMware ESXi虛機,並透過50個執行緒加密檔案

勒索軟體Bert今年4月開始活動,這些駭客最囂張的活動之一,是對專門研發半導體製程設備、被動元件製程設備、LED製程設備的萬潤科技下手,並聲稱竊得超過5 TB內部資料。由於萬潤是台積電的先進封裝技術供應鏈廠商,後續發展引起國內新聞媒體的高度關注。而這些駭客的活動,也引起資安研究員的注意,追蹤他們的發展。

威脅情報研究員Rakesh Krishnan揭露,原本只攻擊Windows電腦的Bert,5月已開發出Linux版勒索軟體,經過分析後,他發現Bert的Linux版高度類似勒索軟體Revil(Sodinokibi),因為單就程式碼基礎(Codebase)而言,約有八成雷同。資安業者趨勢科技也觀察到這些Linux版勒索軟體,並指出駭客主要的標的,其實是虛擬化平臺VMware ESXi,而且,為了加快加密檔案的速度,此勒索軟體竟能同時使用50個處理器執行緒來運作,勒索軟體能使用如此數量執行緒的情況,相當罕見。附帶一提的是,同時使用50個執行緖的做法,還是這款勒索軟體的預設組態。

這些駭客原本的攻擊目標是美國和亞洲的企業組織,影響的產業,涵蓋醫療照護、科技、事件服務。但現在的攻擊範圍有擴大的趨勢,趨勢科技確認在亞洲、歐洲、美國都有受害組織。

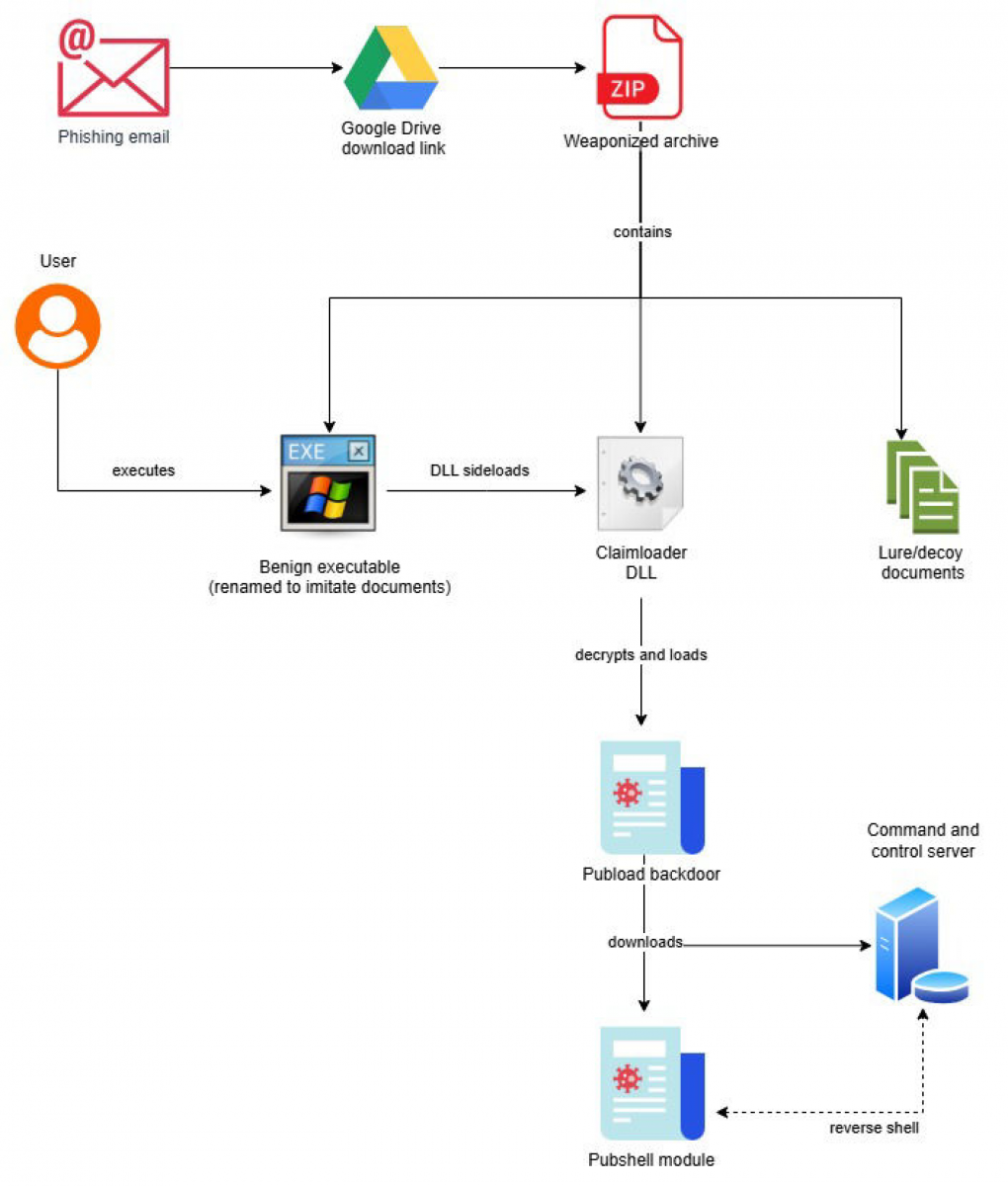

中國駭客Mustang Panda鎖定圖博而來,散布惡意軟體Pubload、Pubshell

中國駭客鎖定圖博人士從事攻擊的情況,不時有資安事故傳出,如今駭客利用達賴喇嘛90歲生日即將來到的時間點,鎖定近期舉行的會議與相關議題為誘餌,從事網路攻擊。

其中一組名為Mustang Panda、Hive0154、RedDelta、Earth Preta、TA416的中國駭客,從今年5月鎖定圖博社群下手的情況升溫。揭露此事的IBM X-Force研究人員表示,駭客利用幾種誘餌來發動攻擊,其中一種是在6月2日至4日於日本東京舉行的第9屆世界國會議員圖博大會(World Parliamentarians' Convention on Tibet,WPCT),但也有利用中國政府在西藏自治區(TAR)的教育政策,以及達賴喇嘛發表的新書《Voice for the Voiceless》當誘餌的情況。

研究人員指出,他們先前曾看到這些駭客從2024年底至今年初鎖定臺灣、美國、菲律賓、巴基斯坦從事網路間諜活動。而這次駭客也與之前接觸受害者的方式雷同,都是寄送各種地緣政治主題的釣魚郵件,並引誘他們上當。這郵件通常含有Google Drive的連結,一旦收信人點選,電腦就會下載ZIP或RAR壓縮檔。

和碩旗下無線通訊模組及數位影像處理方案廠海華科技於7月8日於股市公開觀測站發布資安重訊,指出他們於7日察覺資訊系統遭到駭客攻擊,為避免擴大影響範圍,資訊部門第一時間執行斷網阻隔因應。

而對於這起事故帶來的影響,該公司表示經過初步的評估,對於財務及業務無重大影響,他們的營運也一切正常。

其他攻擊與威脅

◆今年6月Citrix修補的兩項NetScaler重大漏洞已遭串連,用於實際攻擊

◆Linux迴避偵測工具RingReaper遭利用,可利用系統核心元件io_uring逃過EDR偵測

◆Inno Setup軟體部署工具被濫用,駭客用來打包、散布惡意軟體

【漏洞與修補】

7月8日微軟發布每月例行更新(Patch Tuesday),總共修補130項漏洞,數量僅次於一月份的159個,為今年以來的第二多,也較上個月67個增加快一倍。從漏洞的類型來看,權限提升漏洞最多,有53個,其次是遠端程式碼執行(RCE)漏洞,有41個;其餘為資訊洩露、安全功能繞過、阻斷服務(DoS),以及可被用於欺騙的漏洞,分別有18個、8個、6個、4個。根據漏洞的嚴重程度而言,有11個被評為重大層級,它們全部都是RCE漏洞,其中又以Office漏洞最多,有4個。

根據CVSS評分,最嚴重的是CVE-2025-47981,此漏洞存在於SPNEGO Extended Negotiation Security Mechanism(NEGOEX)安全機制,攻擊者可傳送惡意訊息到伺服器觸發漏洞,從而能夠遠端執行任意程式碼,風險值達到9.8(滿分10分)。雖然微軟並未說明漏洞細節,但長期觀察、分析微軟每月例行更新的資安業者Rapid7、漏洞懸賞專案Zero Day Initiative(ZDI),皆特別提出警告。Rapid7指出,此為預先身分驗證漏洞,代表攻擊者能藉此取得特殊權限,而且微軟認為很快就會有人試圖利用,用戶應儘速安裝更新程式;ZDI指出利用過程無需使用者互動,而且該漏洞具備蠕蟲特質。

其他漏洞與修補

◆研究人員針對蘋果今年3月修補的SMBClient重大漏洞公布細節,若不處理恐導致macOS核心損毀

近期資安日報

【7月8日】macOS竊資軟體Atomic Stealer加入後門功能,攻擊者可持續在受害電腦活動

熱門新聞

2026-03-02

2026-03-02

2026-02-26

2026-02-27

2026-02-27

2026-03-02