勒索軟體Bert今年4月開始活動,這些駭客最囂張的活動之一,是對專門研發半導體製程設備、被動元件製程設備、LED製程設備的萬潤科技下手,並聲稱竊得超過5 TB內部資料。由於萬潤是台積電的先進封裝技術供應鏈廠商,後續發展引起國內新聞媒體的高度關注。而這些駭客的活動,也引起資安研究員的注意,追蹤他們的發展。

威脅情報研究員Rakesh Krishnan揭露,原本只攻擊Windows電腦的Bert,5月已開發出Linux版勒索軟體,經過分析後,他發現Bert的Linux版高度類似勒索軟體Revil(Sodinokibi),因為單就程式碼基礎(Codebase)而言,約有八成雷同。資安業者趨勢科技也觀察到這些Linux版勒索軟體,並指出駭客主要的標的,其實是虛擬化平臺VMware ESXi,而且,為了加快加密檔案的速度,此勒索軟體竟能同時使用50個處理器執行緒來運作,勒索軟體能使用如此數量執行緒的情況,相當罕見。附帶一提的是,同時使用50個執行緖的做法,還是這款勒索軟體的預設組態。

這些駭客原本的攻擊目標是美國和亞洲的企業組織,影響的產業,涵蓋醫療照護、科技、事件服務。但現在的攻擊範圍有擴大的趨勢,趨勢科技確認在亞洲、歐洲、美國都有受害組織。

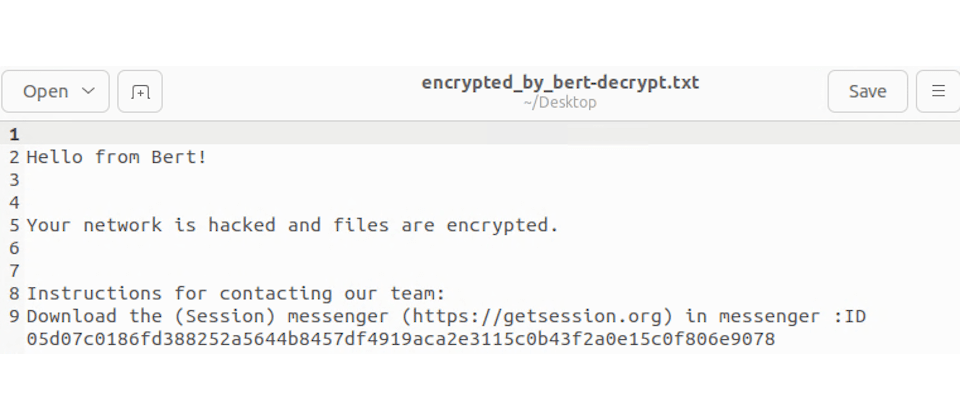

一旦這款勒索軟體執行,它就會透過特定命令強制關閉虛擬機器的處理程序,然後進行加密,被加密的檔案副檔名會被換成.encrypted_by_bert,最後留下勒索訊息,要求受害組織下載特定即時通訊軟體進行後續談判。

附帶一提的是,此勒索軟體的組態為JSON格式檔案,內容包含公鑰、經Base64演算法處理的勒索訊息,以及其他詳細資訊。

關於這款勒索軟體的來歷,趨勢科技和Rakesh Krishnan一樣,認為可能源於REvil,但他們額外提及資安業者SentinelOne的發現,他們研判與Babuk原始碼有所交集。對此,趨勢科技推測,Bert很有可能重覆使用REvil的程式碼,來打造Linux版勒索軟體。

Windows版勒索軟體Bert的部分也有所變化,因為趨勢科技看到駭客使用PowerShell指令碼,充當惡意程式載入工具,執行勒索軟體的有效酬載payload.exe。此指令碼還具備其他功能,其中包含提升權限,並停用作業系統內建防毒Microsoft Defender、使用者帳號控制(UAC)、防火牆,然後從遠端IP位址下載勒索軟體並執行。根據駭客使用的IP位址,這些駭客很有可能在俄羅斯活動,或與俄羅斯駭客有關。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02