| LayerX | Claude Desktop Extensions | Google Calendar | rce | MCP

Claude桌面擴充套件遭指存在零點擊RCE漏洞,逾1萬用戶恐曝險

Claude桌面擴充套件爆零點擊RCE,攻擊者可透過單一Google Calendar事件誘使模型串接高權限工具執行任意程式碼,影響逾1萬名活躍用戶與50多個擴充套件,CVSS風險分數10.0

2026-02-11

| Data Commons | MCP | Google雲端平臺 | Gemini CLI

免費端點加速AI代理查詢公開資料,Google將Data Commons MCP託管上雲

Google將Data Commons MCP改採雲端託管,開放端點讓AI代理人直接查詢datacommons.org公開統計資料,免在本機架設與維護MCP伺服器

2026-02-11

| IT周報 | AI | 擴展法則 | Google DeepMind | Claude | MCP | Clawdbot | Google AI Plus

AI趨勢周報第284期:Google DeepMind給出多語言模型的最佳擴展法則

Google發現,只要把模型放大1.18倍、資料量增加1.66倍,就能維持多語言模型效能;Hugging Face釋出1兆Token的超大翻譯資料集FineTranslations;Clawdbot走紅,AI助理走向開始做事的行動代理;Anthropic改用一整份說明書教AI怎麼想,還授權釋出

2026-01-30

| GitHub | Copilot SDK | Copilot CLI | AI代理 | MCP

GitHub釋出Copilot SDK,供應用程式內嵌Copilot CLI代理執行迴圈

GitHub推出Copilot SDK技術預覽版,將Copilot CLI的代理執行迴圈封裝成可程式化介面,首波支援Node.js與TypeScript、Python、Go與.NET,並提供MCP整合、GitHub驗證與即時串流

2026-01-28

| Android Studio | Otter 3 | Agent Mode | Journeys | MCP

Android Studio Otter 3擴大代理式開發支援,可改用第三方與本機模型

Google釋出Android Studio Otter 3,讓開發團隊可自選遠端或本機模型驅動IDE內建AI功能,並強化代理模式的裝置互動與變更審查機制,同時加入Journeys自然語言旅程測試與MCP串接外部工具能力

2026-01-26

| Anthropic | MCP | mcp-server-git | 提示注入

Anthropic官方Git MCP伺服器曝三漏洞,提示注入可繞過路徑限制並覆寫檔案

Anthropic官方Git用MCP伺服器存在三項漏洞,攻擊者可透過提示注入誘導AI助理在工具呼叫時帶入惡意參數,繞過儲存庫路徑限制,導致檔案遭覆寫或刪除

2026-01-21

| OpenAI | ChatGPT App | App目錄 | Apps SDK | MCP

OpenAI開放開發者送審ChatGPT內第三方App,上架後將可在目錄被搜尋

開發者可提交ChatGPT內使用的第三方應用程式送審,通過後在內建的App目錄上架,使用者連結後即可在對話中以@觸發App,官方現釋出Apps SDK測試版,首批過審App將在明年陸續上線

2025-12-18

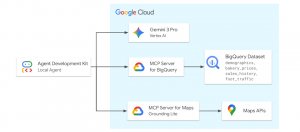

| google | Model Context Protocol | MCP | MCP伺服器 | Google雲端

Google將擴大推出官方的全託管遠端MCP伺服器,包括Google Maps、BigQuery、Google Compute Engine及Google Kubernetes Engine(GKE)

2025-12-11

| adobe | ChatGPT | OpenAI | MCP

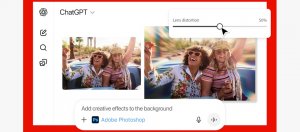

ChatGPT用戶現已可呼叫Photoshop及Acrobat等Adobe工具來支援

Adobe透過代理式AI技術及模型脈絡協定(MCP),讓ChatGPT用戶可直接於聊天介面中呼叫使用Adobe應用程式

2025-12-11

| Linux基金會 | Linux Foundation | 代理式AI基金會 | Agentic AI Foundation | AAIF | Model Context Protocol | MCP | goose | AGENTS.md.

Linux基金會成立代理式AI基金會(Agentic AI Foundation),收編Model Context Protocol(MCP)、goose及AGENTS.md.三大標準

2025-12-10

| AI | MCP | Shadow Escape

零點擊攻擊手法Shadow Escape利用MCP伺服器弱點,從AI代理竊取敏感資料

資安業者Operant AI揭露新型態攻擊手法Shadow Escape,攻擊者可對採用模型上下文協定(Model Context Protocol,MCP)的企業組織下手,透過AI助理竊取內部機敏資料

2025-10-30