因應SIM卡置換(SIM Swapping)攻擊氾濫的現象,首度有大型美國電信業者祭出新的防護機制,而受到各界關注,這項服務免費提供,用戶必須在手機App當中啟用,才能受到保護。

今天我們也整理多起資安事故與弱點相關消息,有兩件是關於網路攻擊,像是:瑞士政府機關因非營利組織Radix遭勒索軟體攻擊而導致資料外洩的情況、駭客以更隱密的手法濫用組態不當的Docker API從事挖礦攻擊,另外兩起是資安漏洞方面的狀況,例如:美國CISA證實Citrix NetScaler重大漏洞CVE-2025-6543已被用於實際攻擊、Google修補已遭利用的零時差漏洞CVE-2025-6554,也相當值得留意。

【攻擊與威脅】

瑞士政府傳出資料外洩,起因是非營利組織Radix遭勒索軟體攻擊

瑞士政府周一(6月30日)指出,受非營利機構Radix受勒索軟體攻擊事件波及,致使數個瑞士政府機構辦公室資料外洩,元兇可能是年初攻擊PCB大廠欣興電子的Sarcoma。

Radix是蘇黎世一家執行健康照護促進方案及線上諮詢服務的單位,該公司同日證實確有此事,並表示有文件被竊取及加密的情況,但範圍目前尚未確定。駭客在6月29日於洩密網站上公布外洩資料。Radix因而通知受影響的客戶及個人。

Radix客戶包含多個瑞士聯邦政府機構辦公室。瑞士政府表示這批外洩資料將由相關單位分析,以評估受影響的單位及資料屬性。瑞士政府強調,Radix作為外包商,並無存取政府行政系統的權限,且攻擊者也未存取政府系統。

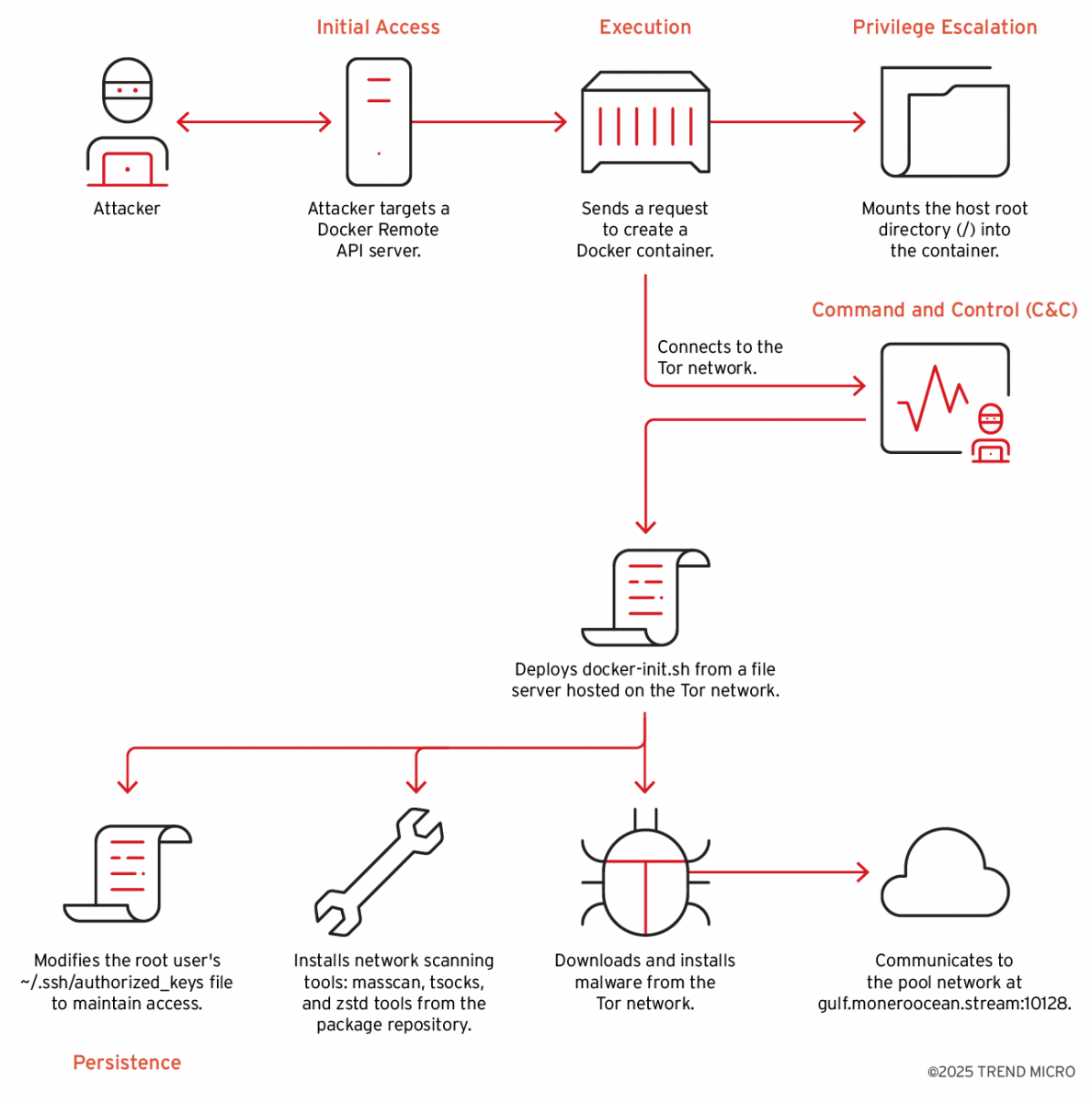

濫用組態不當的Docker API挖礦再度出現,這次駭客搭配洋蔥網路藏匿攻擊來源

駭客利用Docker的API來挖礦的情況不時傳出,如今有更為隱密的手法出現。

最近有一起挖礦攻擊事故引起研究人員的注意,原因就是駭客使用了不尋常的手法,其中一項就是搭配洋蔥網路(Tor Network),目的是掩蓋他們的活動。揭露此事的資安業者趨勢科技指出,這些駭客在部署挖礦軟體的過程裡使用了Tor,而且運用名為zstd的公用程式來解壓縮。研究人員提及駭客運用這項工具的原因,就是zstd採用名為ZStandard的演算法,而具備超高壓縮比與相當快速的解壓縮速度。

研究人員認為,任何使用容器化應用程式的組織都有可能面臨威脅,但他們看到駭客特別針對重度依賴雲端服務的行業下手,這些產業包含科技公司、金融服務、醫療照護組織。

CISA將Citrix NetScaler重大漏洞CVE-2025-6543列入KEV

6月25日Citrix針對應用交付控制器NetScaler ADC、安全閘道NetScaler Gateway修補重大層級的資安漏洞CVE-2025-6543,並提及此漏洞已有實際用於攻擊的情況,不到一週的時間,美國網路安全暨基礎設施安全局(CISA)證實,這項漏洞已被用於實際攻擊行動。

CVE-2025-6543是記憶體溢位漏洞,有可能導致非預期的控制流程,或是造成阻斷服務的現象,4.0版CVSS風險評為9.2分,值得留意的是,這項漏洞不光影響特定組態的NetScaler設備,還可能波及零信任解決方案Secure Private Access。

6月30日CISA將此漏洞列入已知遭到利用的漏洞列表(KEV),要求聯邦機構必須在7月21日前完成修補,而對於駭客如何利用這項漏洞,以及是否被用於勒索軟體攻擊,CISA並未說明,有待其他研究人員公布相關資訊。

【OTP盜刷網釣現況大公開1】即時網釣手法已經氾濫,AiTM中間人攻擊技術助長此類威脅

鎖定信用卡盜刷的網釣攻擊,已經橫行多年,雖然大家感受到事件越來越多,但可能不清楚的是:駭客攻擊技術與網路犯罪生態正在加速演進。因此這方面的威脅現況,已成為電商與支付業者不容忽視的嚴峻挑戰。

在今年3月臺灣資安業者戴夫寇爾舉行的資安攻擊型研討會上,有場演講恰巧說明最新OTP竊取手法,以及信用卡盜刷背後的網釣威脅。最近該場演說簡報於5月底正式公開。該場講者是台灣駭客協會理事戴辰宇(GD),他以負責威脅情資與事件應變的企業藍隊角色,解析身為防守方的他們,如何因應盜刷與網路釣魚問題。

其他攻擊與威脅

◆研究人員揭露新的FileFix網釣手法,攻擊者可繞過MoTW執行惡意指令碼

◆北韓駭客Kimsuky從事ClickFix攻擊,於受害電腦執行惡意指令碼

◆Scattered Spider發動Scorched Earth攻擊活動,鎖定財務長而來

【漏洞與修補】

Google發布Chrome 138更新,修補允許駭客執行惡意程式碼的零時差漏洞

6月30日Google發布電腦版Chrome更新,主要修補零時差漏洞CVE-2025-6554,為V8 JavaScript引擎的類型混淆(Type Confusion)高風險漏洞,攻擊者可利用特製的HTML網頁觸發,從而遠端在受害電腦進行任意讀寫,CVSS風險為8.1分,值得留意的是,Google表示,他們已經獲報有針對CVE-2025-6554的濫用行為,呼籲用戶要儘速套用更新。

值得留意的是,各平臺的Chrome版本號有所不同,Windows版是138.0.7204.96或138.0.7204.97,macOS版為138.0.7204.92或138.0.7204.93,至於Linux版本則為138.0.7204.92。

其他漏洞與修補

【資安產業動態】

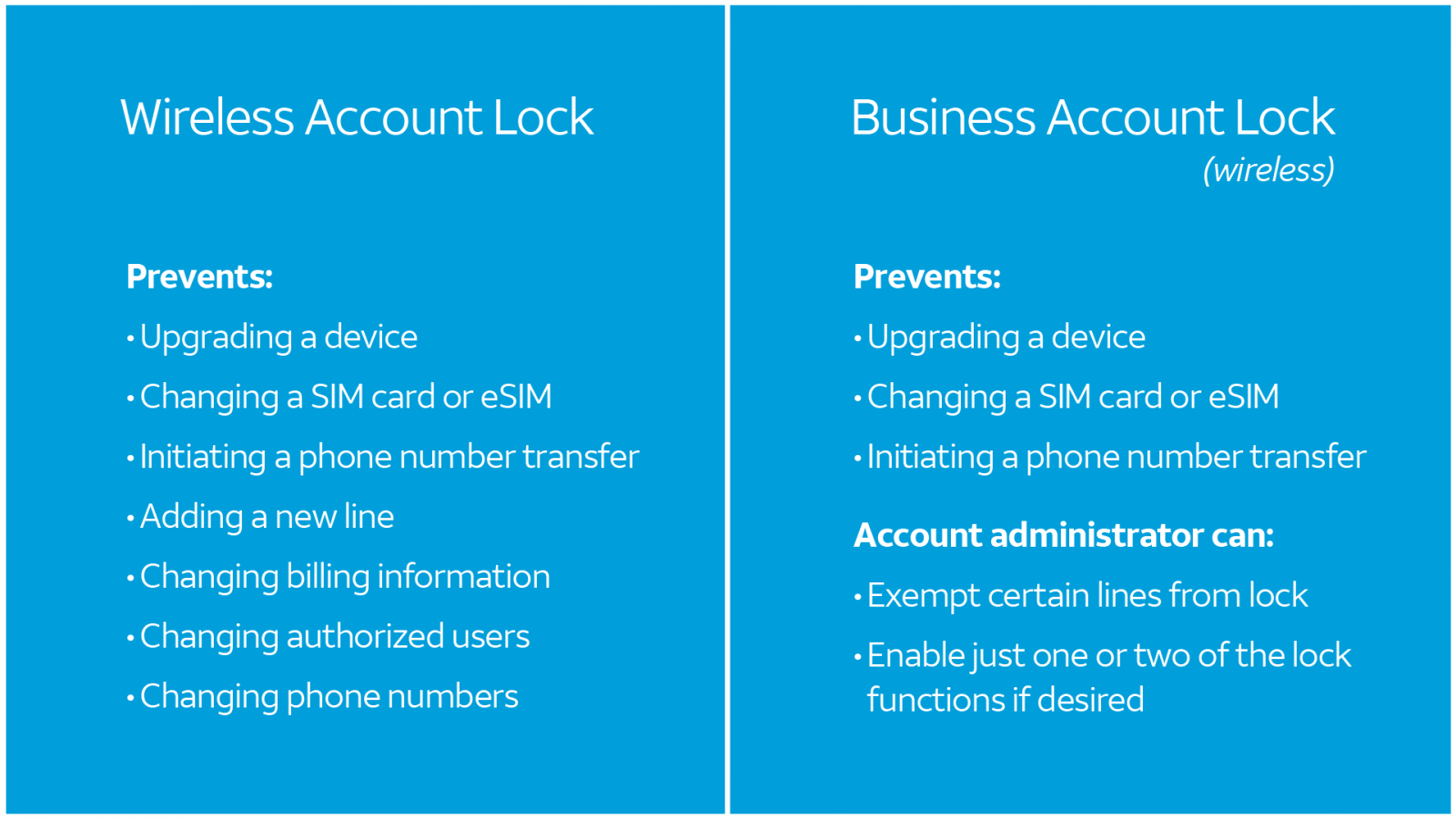

防堵SIM卡置換攻擊,美國電信業者AT&T祭出新措施Wireless Account Lock

美國SIM卡置換(SIM Swapping)攻擊事故頻傳,聯邦通訊委員會(FCC)曾於2年前對電信業者祭出新規定,希望能防堵這類攻擊橫行的現象,,現在終於有大型電信業者開始推動對應的安全強化措施。

美國SIM卡置換(SIM Swapping)攻擊事故頻傳,聯邦通訊委員會(FCC)曾於2年前對電信業者祭出新規定,希望能防堵這類攻擊橫行的現象,,現在終於有大型電信業者開始推動對應的安全強化措施。

7月1日AT&T宣布,他們針對個人型無線網路用戶推出名為Wireless Account Lock的額外保護機制,此功能免費提供,可涵蓋手機、平板電腦、筆記型電腦、上網熱點(Hotspot)、穿戴裝置,目的是避免使用者的帳號遭到未經授權的變更。此功能將會停用數種重要的帳號變更功能,例如:無線門號轉移、帳單資料更新。用戶想要啟用這種功能,只需在手機上的myAT&T應用程式點選。

一旦用戶啟用了Wireless Account Lock,未來他們若要對帳號進行重要的變更,就會強制採取額外的步驟,才會受理。但這些額外步驟是什麼,該公告並未列出相關資訊。

近期資安日報

【7月1日】逾1,200臺Citrix NetScaler設備尚未修補CitrixBleed 2

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-04