趨勢的Network VirusWall Enforcer(NVWE)是一款從該公司Network VirusWall(NVW)防毒牆衍生而來的NAC產品,它能以防毒牆常用的透通(橋接)模式部署在企業的內部網路,主要功能是稽核使用者電腦的安全狀態,以及實施網路隔離,同時也能利用設備內建的掃毒引擎清除網路流量當中可能存在的惡意程式,不僅如此,針對透過連接埠傳送應用程式封包,NVWE也可以根據企業需求而加以攔阻,或者只有記錄,做為日後制定管理政策時的參考。

NVWE目前有1200、2500兩款型號,分別適用於最多256,以及4,096臺電腦同時上線的環境,以NVWE 2500為例,它支援Active/Active(A/A)的高可用性(High Availability,HA)功能,當一臺NVWE 2500因為各種原因而停止服務時,可由另外一臺運作中的同款設備接手所有的工作。

NVWE 2500具備5組GbE規格的網路埠,另外還可以加裝1~2埠的1000Base-LX,或者是2~4埠的1000Base-SX光纖模組,因應高流量環境下的使用需求。5組網路埠在出廠時並沒有特別定義其功能,可以隨用戶需求而自行指定,其中前2組支援旁路(ByPass)功能,在故障或者斷電無法運作時,封包仍然能正常通過設備傳送,以我們實際的測試環境來說,這段期間只使用到了2組,以透通模式將該款設備放置在防火牆後方運作。

內建多種安全檢查機制

NVWE對於使用者電腦的安全檢查,主要包含4個項目:使用者電腦是否已經安裝防毒軟體、病毒碼版本、弱點偵測,以及登錄機碼(Registry)檢查,對於未能通過上述其中一項檢查的電腦,即視為可能帶有資安風險,而由這臺設備實施網路隔離。

|

|

| 開啟使用者電腦的瀏覽器會出現如圖畫面,我們的測試環境下有一臺Windows Server 2003 AD伺服器,因此輸入AD上的一組帳號、密碼,由AD驗證目前連接網路的是否為內部員工,並套用合適的管理規則,若為訪客,則點選右側的按鍵。 |

不過,由於NVWE是一款以透通模式架設在內部網路的設備,因此當發現電腦未能通過安全檢查而必須採取網路隔離的動作時,設備本身僅能阻斷使用者電腦連接到外部網路的流量;至於周圍的其他電腦,則是仍然能夠正常存取,因此在防護惡意程式透過區域網路散布的能力上,較市面上的其他NAC產品略有不足。因此,趨勢計畫在下一版本的NAC產品推出時,再加入DHCP的部署架構,或者是整合OfficeScan防毒軟體的個人防火牆功能,進而採取自我隔離的動作,以便落實網路隔離的防護機制。

防毒軟體、病毒碼版本檢查

NVWE支援的資安軟體,主要是針對防毒軟體的部分,除了檢查電腦是否已經安裝防毒軟體,它也能同時檢查防毒軟體在最近一段期間有無更新病毒碼,最多可檢查到之前4個版本的病毒碼。

目前NVWE支援300多種不同廠牌、不同版本的市售防毒軟體,其中包括微軟個人版的Windows Live OneCare、企業版本的Forefront Client Security(FCS),以及賽門鐵克的Symantec Endpoint Protection(SEP)等常見的防毒軟體,都出現在列表當中,而且可以隨著該臺設備網路更新的同時,不斷增加支援列表上的防毒軟體種類。

弱點偵測

弱點偵測也是NVWE判斷使用者電腦是否安全的重要依據,該項功能可以分做兩個部分去實做:一種是由NVWE透過網路掃描使用者電腦是否有安全漏洞,另外一種則是根據微軟公布的漏洞清單加以檢測,該份清單同樣可透過網路自動更新。

依照微軟對於漏洞性質的嚴重與否,NVWE將漏洞分為5個等級,啟動這項檢查功能後,它預設會使用最重大的3個等級,去檢測使用者電腦是否有按照規定安裝修補程式。

登錄機碼

登錄機碼檢查,是許多同類型產品皆有提供的一項功能,可檢查使用者電腦是否已經植入惡意程式,或者讓用戶透過這項功能,將原本未列在端點安全支援清單的應用程式,像是包含個人防火牆、反間諜程式等項目,以及一些企業規定安裝的應用程式加入到主機安全檢查的稽核項目,確保進入內部網路的所有電腦都能夠符合企業規範。

具備病毒掃描能力,另外可以整合其他資安設備,強化防護效果

NVWE最早是由防毒牆起家,在該款設備推出後,仍然保留掃毒引擎的模組,在設定主機安全檢查規則的時候,用戶可以設定對於通過這臺設備的網路病毒,採取阻擋的動作,或者是僅做記錄,由IT人員透過報表記錄中了解,檢視使用者電腦先前是否有從外部網路下載含有病毒的檔案,或者是傳送病毒到外部網路。

由於NVWE採用透通模式部署,因此便提供類同於防火牆的功能,能阻斷特定通訊埠的流量傳輸,也能針對HTTP、FTP,以及內部網路的檔案傳輸,NVWE也有提供過濾封包的機制,可拒絕特定副檔名的檔案經過NVWE傳送給其他電腦。

在342期我們曾經提過,趨勢計畫在下一代NAC產品推出的時候,會和另一款資安產品Total Discovery(TD)整合運作,不過我們在NVWE安裝了最新版本的韌體後,已經可以看到整合TD的設定選項。

TD的主要功能是了解使用者電腦存取網頁的動作,是否可能導致病毒或者是惡意程式入侵,一旦發現類似的行為,就能由TD告知NVWE採取阻斷流量傳輸的動作。

| 趨勢Network VirusWall Enforcer 2500 |

|

| 599,800元(含250臺電腦1年使用授權)

趨勢科技 (02)2378-9666 tw.trendmicro.com |

|

| 尺寸 | 1U,19吋機架式 |

| 部署方式 | 透通(橋接)模式 |

| 最大負載流量 | 1.2Gbps |

| 最大同時上線人數 | 4,096 |

| 連接埠 | GbE×5(另外可以再選購 1~2埠的1000Base-LX,或 者是2~4埠的1000Base-SX 光纖模組),RS-232×1 |

| 主機安全檢查項目 | 防毒軟體、病毒碼版本、弱 點偵測,登錄機碼檢查,同 時可以整合Total Discovery 設備,病毒掃描 |

| 更新方式 | 線上更新 |

透過AD、Web均可安裝代理程式

和大多數的NAC產品一樣,NVWE也是透過代理程式收集使用者電腦的相關資訊,以便對於設定未能符合企業政策需求的電腦採取網路隔離的措施。

當使用者電腦連接到內部網路的時候,NVWE會透過TCP的5091埠,偵測電腦是否已經安裝代理程式,如果電腦尚未安裝代理程式,位於網路骨幹上的NVWE就會拒絕電腦連線到外部網路,這時候開啟瀏覽器,會自動轉接到NVWE的警告畫面,並提示使用者透過瀏覽器下載代理程式安裝。

Policy Enforcer Agent(PEAgent)是NVWE的代理程式,有Active X元件和MSI安裝檔兩種類型,分別可以透過使用者電腦上的瀏覽器,以及AD加以部署。

透過Active X方式安裝的代理程式,在使用者電腦重新啟動之後並不會自動清除。而是一直存放於C:\Windows的PEAgent資料夾,IT人員可從網頁介面設定是否要始終常駐於系統列,或者是當NVWE對於使用者電腦進行主機安全檢查的時候,再行啟動。

NVWE的代理程式,未來可以透過趨勢企業版防毒軟體OfficeScan的Plug-in Manager安裝。據了解,在OfficeScan 8.0 SP1推出之後,其中將只有英文版才能透過本身內附的Plug-in Manager,在使用者電腦上安裝NVWE代理程式。

驗證使用者身分上,這一款設備可以整合本機帳號、LDAP、AD等帳號資料庫,讓NVWE能夠針對內部員工的電腦,以及外部訪客所攜帶進來的電腦各自套用不同的主機安全檢查規則,但目前設備並未支援分別就不同組織單位(Organizational Unit,OU),個別套用主機安全檢查規則,所有員工,通過身分驗證的程序後,都會使用相同的規則進行管理。

對於通過主機安全檢查的電腦,NVWE預設是1天後才會進行下一次的檢查,最短間隔可調整到每15分鐘檢查一次,至於未能通過檢查的電腦,最短可將每次檢查的間隔,設定成只有1分鐘。

可整合中央控管機制進行管理

隨著資安威脅的不斷增加,因此企業必須在內部設置多種不同功能的資安產品才能有效因應,可是對於IT人員來說,如何在有限的時間內管理這些產品可說是一項難題,為此,許多廠商皆有推出中央管理的解決方案,可透過單一介面,管理同一品牌的大多數產品,降低IT人員的工作負荷。

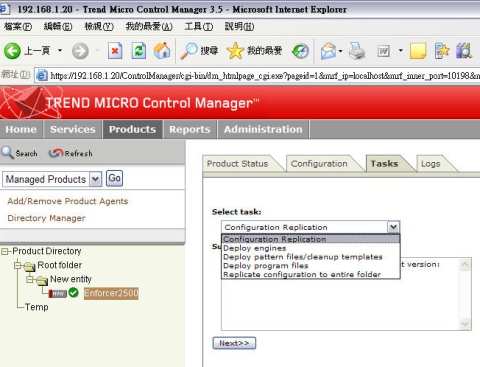

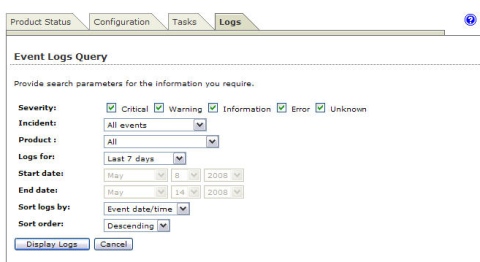

NVWE可以整合趨勢的Trend Micro Control Manager(TMCM)軟體,透過TMCM管理內部網路當中的一臺,或者是數臺以上的NVWE設備,不僅如此,用戶也能利用TMCM管理由趨勢所推出的其他資安產品,舉例來說,像是OfficeScan防毒軟體、IWSS(InterScan Web Security Suite)網頁過濾軟體,以及IMSA(InterScan Messaging Security Appliance)郵件過濾設備。

將NVWE整合到TMCM的步驟相當容易,只要透過硬體設備上的控制面板,或者連線到終端機畫面,輸入TMCM伺服器所在的IP位址,就可以向TMCM註冊該臺設備,最後,從其他電腦的瀏覽器登入TMCM的網頁介面,就可以在畫面左側的列表找到NVWE,此時並不需要輸入任何帳號、密碼,我們就可以從TMCM直接登入NVWE的網頁介面,設定各項功能。

除了NVWE,McAfee(邁克菲)的NAC產品Policy Enforcer,也能透過該公司的ePolicy Orchestrator(ePO)來做管理,隨著去年底4.0新版本的推出,ePO不但能夠管理先前支援的產品,同時也將新版的DLP 2.0產品納入支援範圍。

另一個例子是Smart Center,它是Check Point行之有年的中央管理平臺,無論是防火牆、UTM、IPS,以及資料外洩防護產品Pointsec,都可以透過它管理,當然,NAC產品(Endpoint Security)也會是整個架構中的一環。

Sophos目前沒有這方面的產品,但未來也會推出具備類似功能的產品,讓用戶能夠在同一平臺管理該公司現有的防毒、NAC,以及垃圾郵件過濾等產品,該公司先前推出了內建Sophos NAC Standard的新版防毒軟體Endpoint Security and Control 8.0,用戶可從防毒軟體的管理介面開啟NAC的網頁介面,閱覽NAC代理程式收集得來的事件記錄,以及設定稽核政策,達成類似的管理效果。文⊙楊啟倫

| NAC產品整合中央控管機制一覽表 |

||

| 廠牌 | NAC產品 | 中央控管產品 |

| Check Point | Endpoint Security | Smart Center |

| McAfee | McAfee NAC | ePolicy Orchestrator |

| Extreme | Sentriant AG | 產品本身內建 |

| Sophos | NAC Advanced | N/A |

| Sophos | Endpoint Security and Control 8.0 (內建NAC Standard) | 用戶可透過防毒軟體的管理介面登入NAC Standard的管理介面 |

| 趨勢科技 | Network VirusWall Enforcer | Control Manager |

| 資料來源:iThome整理,2008年6月 | ||

|

整合TMCM管理NVWE的6個步驟 |

| NVWE可以整合趨勢的Trend Micro Control Manager(TMCM)軟體,透過TMCM管理內部網路當中的一臺,或者是數臺以上的NVWE設備,以及大多數由趨勢所推出的企業端產品。

第1步 第2步 第3步 第4步 第5步 第6步

|

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09

2026-02-06