| ClayRat | Android | 間諜軟體 | 無障礙服務

Android間諜軟體ClayRat再進化,新版可自動解鎖手機並遠端操控裝置

新版Android間諜軟體ClayRat強化鎖定畫面與螢幕攻擊,可自動解鎖手機、錄製畫面與偽造通知,攔截驗證簡訊與App操作內容

2025-12-11

| 資安日報

【資安日報】12月11日,React2Shell攻擊活動持續擴大,北韓駭客、挖礦軟體、殭屍網路加入行列

資安業者Huntress與Sysdig提出警告,他們看到有人不斷投入利用CVE-2025-55182(React2Shell)的情況,其中有人試圖綁架Linux主機來挖礦及建置殭屍網路,也有北韓駭客用於散布惡意程式EtherRAT

2025-12-11

| OWASP | Agent Goal Hijack | Agent | AI Agents

本週OWASP公布AI代理10大資安風險,其中又以竄改代理程式輸出目標、工具濫用及漏洞利用,以及身分與特殊權限的濫用,為前三大威脅而最值得留意

2025-12-11

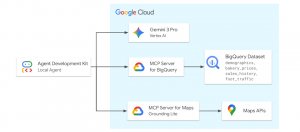

| google | Model Context Protocol | MCP | MCP伺服器 | Google雲端

Google將擴大推出官方的全託管遠端MCP伺服器,包括Google Maps、BigQuery、Google Compute Engine及Google Kubernetes Engine(GKE)

2025-12-11

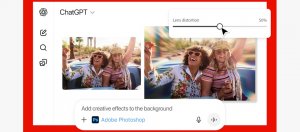

| adobe | ChatGPT | OpenAI | MCP

ChatGPT用戶現已可呼叫Photoshop及Acrobat等Adobe工具來支援

Adobe透過代理式AI技術及模型脈絡協定(MCP),讓ChatGPT用戶可直接於聊天介面中呼叫使用Adobe應用程式

2025-12-11

| React | CVE-2025-55182 | React2Shell | RSC | PeerBlight

後門程式PeerBlight鎖定React2Shell而來,企圖綁架Linux主機從事挖礦及DDoS攻擊

繼中國、北韓國家級駭客將CVE-2025-55182(React2Shell)用於實際攻擊行動之後,有人利用自動化工具尋找存在漏洞的Linux主機,並部署後門程式PeerBlight等一系列作案工具,將其用於挖礦及DDoS攻擊

2025-12-11

| Perplexity | AI瀏覽器 | Comet | 零點擊漏洞 | AI資安

Perplexity AI瀏覽器零點擊漏洞可讓攻擊者抹除Google Drive資料

資安研究人員示警,只要把惡意提示包裝成商業書信常用的禮貌性要求措辭,就能操控網頁AI代理刪除雲端硬碟資料

2025-12-11

| Google Gemini Enterprise | GeminiJack | AI攻擊 | AI漏洞 | AI資安

Gemini Enterprise存在可外洩企業資料的零點擊漏洞GeminiJack

Google修補Gemini Enterprise漏洞,讓攻擊者只要以共享Google Docs、Google Calendar邀請或Gmail郵件,就能存取企業資料並外洩出去

2025-12-11

| GitHub | PAT | GitHub Actions | 程式碼庫 | 憑證外洩

駭客濫用GitHub個人存取權杖,竊取Actions機密憑證攻擊雲端控制平面

雲端資安業者Wiz示警駭客鎖定GitHub權杖PAT,透過Actions工作流程竊取雲端憑證,並橫向移動入侵企業雲端控制平面

2025-12-11

| NCSC | Proactive Notifications | Netcraft | 主動通報服務

英國國家網路安全中心試辦主動通報服務,協助組織掌握對外系統弱點

英國NCSC與Netcraft合作掃描英國組織對外系統,透過電子郵件主動通報弱點,協助在遭攻擊前修補重要系統,並搭配既有預警服務強化整體資安防護

2025-12-10

| 資安日報

【資安日報】12月10日,微軟、SAP等多家科技業者發布12月份例行更新

微軟於本月的例行更新(Patch Tuesday)修補3項零時差漏洞,其中又以出現實際攻擊行動的CVE-2025-62221最受關注,此外,由近日公布AI開發工具漏洞利用鏈IDEsaster的研究人員通報的另一項漏洞CVE-2025-64671,由於也在微軟公告前就被公布,而成為另一焦點

2025-12-10