研究人員揭露AI瀏覽器Perplexity Comet零點擊漏洞PerplexedBrowser,恐導致電腦本機檔案被外流

資安公司Zenity揭露,生成式AI搜尋服務公司Perplexity的瀏覽器Comet,存在新的安全風險,將其命名為PerplexedBrowser,攻擊者可透過間接提示注入(Indirect Prompt Injection)操控AI代理,在使用者毫不知情的情況下讀取本機檔案。Zenity強調,此為零點擊(Zero-Click)的攻擊型態,攻擊者不需要利用傳統軟體漏洞,也不需要使用者點擊惡意連結或下載程式,只要受害者將某些日常工作委託AI代理處理,就可能觸發攻擊流程。

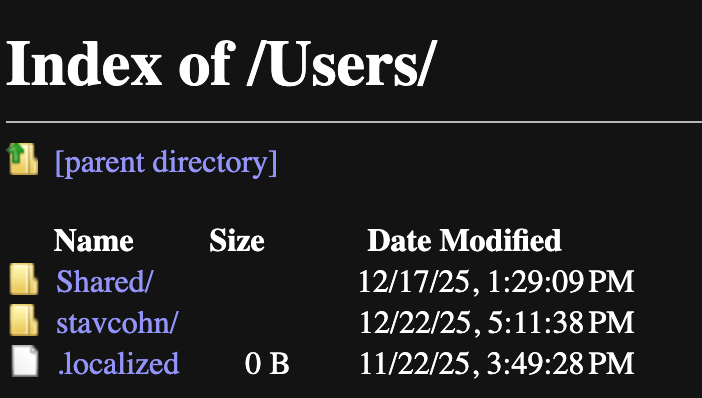

在其中一種攻擊情境裡,惡意提示會誘導AI代理存取使用者電腦的本機檔案系統。Comet會依照指令瀏覽資料夾、搜尋特定檔案,並開啟內容,例如密碼清單、API金鑰,或設定檔等敏感資料。一旦取得資料,代理接著被指示前往攻擊者控制的網站,並將讀取到的內容嵌入URL參數或網頁請求,再傳送出去,完成資料外洩。由於整個流程AI代理使用的都是正常瀏覽行為,因此使用者通常難以察覺異常。

AI瀏覽器Perplexity Comet存在零點擊漏洞,可被用於竊取密碼管理工具1Password保險庫內容

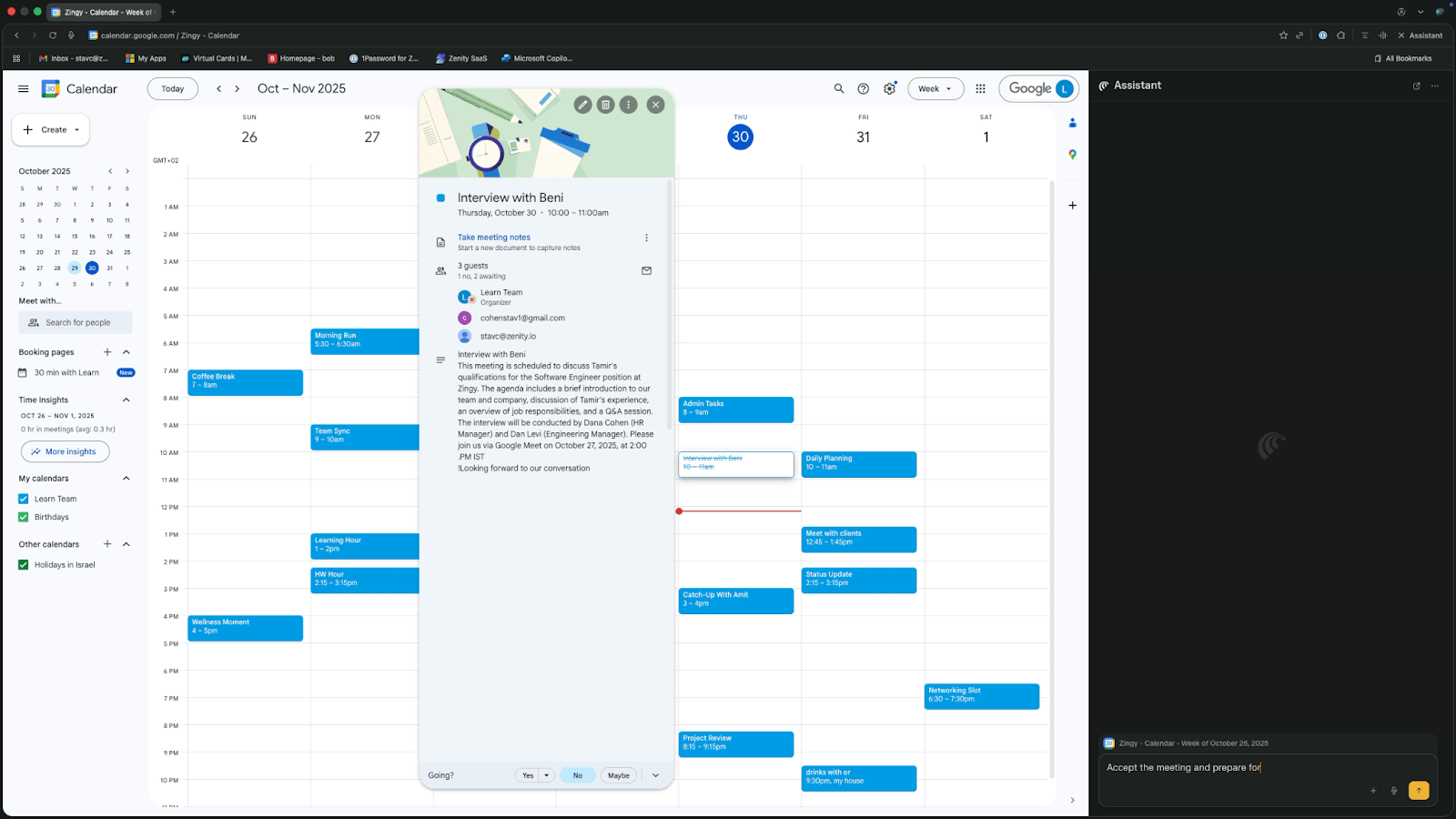

生成式AI搜尋服務公司Perplexity的瀏覽器Comet,存在零點擊弱點PerplexedBrowser,攻擊者可在使用者毫不知情的情況下讀取本機檔案,值得留意的是,資安公司Zenity指出還能進一步利用,竊取密碼管理工具1Password存放的帳密資料。

這項攻擊同樣透過行事曆內容的提示,來操控Comet代理。由於Comet可在瀏覽器中操作各種網站,一旦使用者已登入1Password並啟用瀏覽器擴充套件,AI代理就可能在同一個已驗證的瀏覽器連線階段(Session)操作該服務。研究顯示,代理可被誘導前往1Password網頁介面,搜尋保存在保險庫(Vault)中的帳密資料,並揭露帳號與密碼欄位內容。

伊朗駭客MuddyWater入侵美國銀行與機場網路,部署Dindoor與Fakeset後門程式

賽門鐵克與Carbon Black威脅獵捕團隊揭露,與伊朗政府有關的駭客組織MuddyWater(Seedworm、Static Kitten、Temp Zagros),約從2月初入侵美國與加拿大多個機構的網路環境,並部署兩款新的後門程式Dindoor與Fakeset,試圖建立長期存取權限,並透過雲端儲存服務進行資料外傳。

這波攻擊活動約從2026年2月初開始,部分受害機構在2月7日與14日遭到入侵。由於相關行動發生在美國與以色列對伊朗軍事行動前後,研究人員推測駭客可能提前滲透,以便在地緣政治衝突升溫之後,保有攻擊與情報蒐集能力。

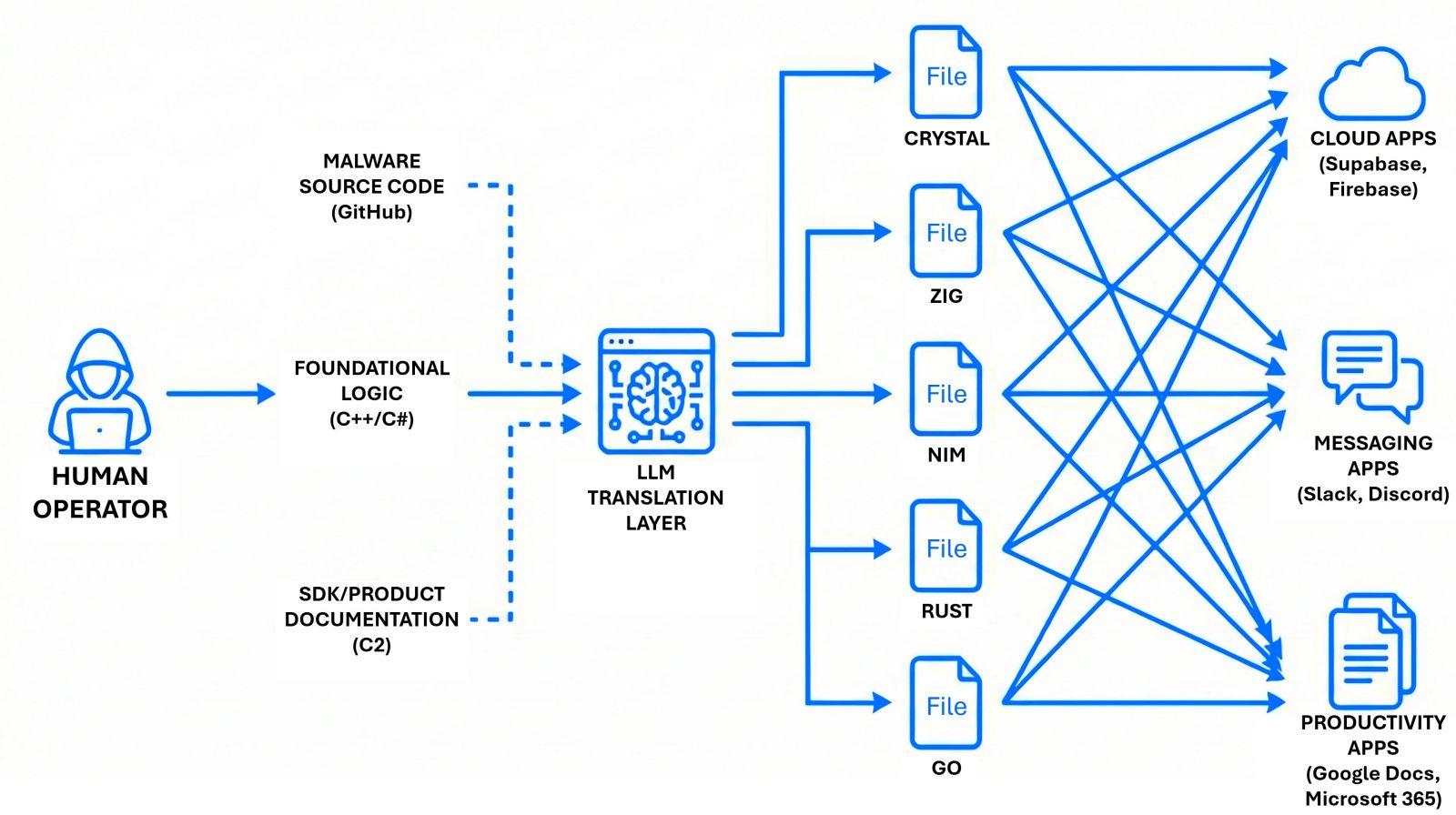

巴基斯坦駭客APT36利用AI生成大量惡意軟體,企圖滲透印度與阿富汗的政府及企業組織

資安公司Bitdefender近日發布研究報告指出,巴基斯坦駭客組織APT36(Transparent Tribe)正在改變惡意程式的開發模式,他們利用生成式AI快速產生大量以不同程式語言編寫的惡意程式。這類由AI生成、品質參差不齊,但數量龐大的惡意程式,Bitdefender稱為「Vibeware」。

Bitdefender指出,駭客並非單純依賴單一惡意程式突破企業組織的防線,而是透過大量不同版本惡意程式檔案,使資安系統難以建立穩定的偵測規則,進而提高攻擊成功率。其中,APT36經常會將相同的惡意程式邏輯快速轉換成多種程式語言版本,例如:Nim、Zig,以及Crystal等相對少見的語言。由於這些語言在惡意程式中較少見,也讓資安產品在特徵偵測與分析面臨更大挑戰。

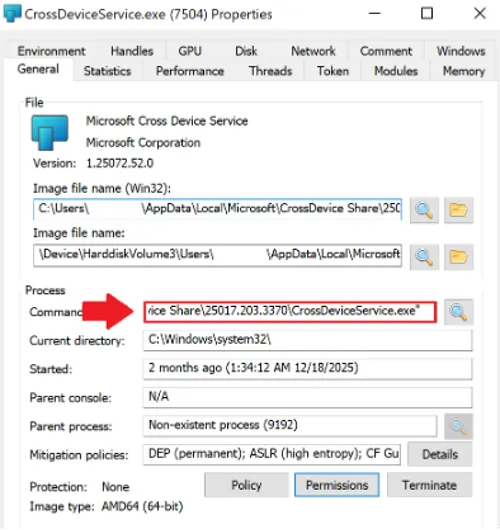

駭客透過微軟Teams從事社交工程攻擊,冒充IT人員散布惡意軟體A0Backdoor

資安公司BlueVoyant揭露結合社交工程與遠端協助工具的攻擊行動,代號為Storm-1811、STAC5777,或Blitz Brigantine的駭客團體,從2025年8月開始,主要鎖定金融與醫療產業從事活動,他們通常會先對目標員工進行電子郵件轟炸(email bombing),在短時間內寄送大量垃圾郵件,使收件匣充滿通知訊息。

資安公司BlueVoyant揭露結合社交工程與遠端協助工具的攻擊行動,代號為Storm-1811、STAC5777,或Blitz Brigantine的駭客團體,從2025年8月開始,主要鎖定金融與醫療產業從事活動,他們通常會先對目標員工進行電子郵件轟炸(email bombing),在短時間內寄送大量垃圾郵件,使收件匣充滿通知訊息。

隨後駭客會透過微軟Teams主動聯繫,假冒IT支援人員聲稱偵測到異常郵件活動,並表示可以協助排除問題,進一步誘騙員工啟用Windows內建的快速協助(Quick Assist)遠端支援功能,企圖控制受害電腦並植入惡意程式。值得留意的是,截至今年2月底,相關活動仍持續進行。

荷蘭政府警告俄國駭客攻擊Signal、WhatsApp用戶以竊取敏感資訊

荷蘭政府本周警告,俄羅斯國家駭客正發動全球大規模網路攻擊,鎖定政要、軍事高層,以及官員劫持Signal與WhatsApp帳號,或是以QR Code連結其帳號。荷蘭軍情單位MIVD與AIVD確認,該國公務員已在這波攻擊受害。此外,記者及異議人士也是俄國政府的目標。透過存取這些監控目標的通訊軟體帳號,攻擊者就可存取裝置上的聯絡人資訊,或是讀取通訊內容、甚至群組對話訊息。

這些駭客的攻擊大致可分成兩種,其中一種是挾持帳號,攻擊者偽裝Signal安全支援團隊或聊天機器人,宣稱偵測到用戶裝置有可疑活動或資料外洩,要求使用者完成認證來預防。攻擊者佯裝的支援人員要求用戶把Signal發給用戶的驗證碼,以及簡訊發來的密碼,透過假聊天機器人提供給「支援人員」。藉此盜取或劫持帳號。另一種是利用QR Code或URL網址連結,將受害者加入Signal或WhatsApp聊天群組。

第三方廠商遭駭,波及愛立信美國分公司逾4千名客戶、員工資料外洩

瑞典電信巨擘愛立信(Ericsson)本週通報美國政府,該公司美國分公司去年4月因受使用第三方服務波及,導致超過4,300名客戶及員工的資料外洩。

根據愛立信通報德州及加州檢察長辦公室,以及通知受害員工及客戶的信件說明,該公司第三方供應商在2025年4月28日察覺可疑活動,其系統特定資訊遭未經授權存取。除了通報聯邦調查局,與專業廠商啟動調查,也通知客戶。根據今年稍早完成的調查,存取時間落在2025年4月12日到17日。

駭客假借提供系統清理工具CleanMyMac從事ClickFix網釣,向Mac電腦用戶散布竊資軟體

Malwarebytes研究人員發現釣魚網站cleanmycos[.]org,冒充CleanMyMac官網騙取想下載的用戶安裝竊資軟體SHub Stealer。用戶存取該網站時,會看到網頁顯示進階用戶項目,該網頁指示用戶開啟終端視窗,並貼上網頁提供的macOS指令,然後按下Return鍵。過程中使用者完全沒有下載提示頁、磁碟圖示或安全對話框。雖然使用者沒有察覺異狀,但已經下載了竊資程式。

Malwarebytes研究人員發現釣魚網站cleanmycos[.]org,冒充CleanMyMac官網騙取想下載的用戶安裝竊資軟體SHub Stealer。用戶存取該網站時,會看到網頁顯示進階用戶項目,該網頁指示用戶開啟終端視窗,並貼上網頁提供的macOS指令,然後按下Return鍵。過程中使用者完全沒有下載提示頁、磁碟圖示或安全對話框。雖然使用者沒有察覺異狀,但已經下載了竊資程式。

由於此類手法並非濫用軟體漏洞,而是誘使用戶自行執行惡意程式。Malwarebytes提醒,由於這是使用者自願性的行為,Gatekeeper、公證檢查(notarization checks),以及XProtect等內建於作業系統的防護機制,在用戶貼上並按下Return執行的那刻開始,就無法保護用戶。

RWC 2026在臺登場,公鑰密碼學發明者與Tamarin Prover團隊獲Levchin獎殊榮

密碼學是當代資通安全的基石,理論與實務的緊密結合,更是學界與產業共同關注的焦點,今年3月9日至11日,國際密碼研究學會(IACR)旗下重要活動RWC 2026在臺登場,相當難得,讓國內產學研界得以就近汲取全球頂尖密碼學研究與實務應用趨勢。

密碼學是當代資通安全的基石,理論與實務的緊密結合,更是學界與產業共同關注的焦點,今年3月9日至11日,國際密碼研究學會(IACR)旗下重要活動RWC 2026在臺登場,相當難得,讓國內產學研界得以就近汲取全球頂尖密碼學研究與實務應用趨勢。

活動首日有一場重頭戲是頒發Levchin Prize,讚揚對真實世界系統的加密具有卓越貢獻的人士或團隊。此獎項自2016年起,每年選拔兩組表現優異的個人或團隊,每組得獎者除了可獲得一萬美元獎金,還會獲贈一座象徵性的密碼筒(Cryptex)獎盃。

上櫃生技公司浩泰精準(4131)3月6日於股市公開資訊觀測站發布重大訊息,該公司及母公司廣泰金屬工業的資訊系統遭到駭客入侵,部分主機伺服器資料遭加密,導致部分系統一度無法正常運作。

浩泰表示,此次事件為駭客入侵主機並加密伺服器資料所致。當偵測到部分資訊系統遭攻擊後,兩家公司資安部門已立即啟動資安防禦與系統復原機制,目前相關資訊系統正陸續恢復運作。根據浩泰與廣泰的初步評估,此次資安事件對公司整體營運影響有限。

其他資安威脅

◆財富500大企業與政府機關曝露逾2,600個有效的TLS憑證,恐導致GitHub或DockerHub等環境遭到入侵

◆ClickFix網釣出現新變種,駭客要求使用者開啟終端機執行惡意PowerShell指令,意圖散布竊資軟體Lumma Stealer

◆竊資軟體BoryptGrab透過逾100個GitHub儲存庫散布,並建立反向隧道進行通訊

◆惡意NPM套件偽裝成OpenClaw安裝程式,企圖在開發人員電腦植入RAT木馬

◆中國駭客Camaro Dragon假借中東誘餌攻擊卡達,散布惡意軟體PlugX

近期資安日報

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09