密碼學是當代資通安全的基石,理論與實務的緊密結合,更是學界與產業共同關注的焦點,今年3月9日至11日,國際密碼研究學會(IACR)旗下重要活動RWC 2026在臺登場,相當難得,讓國內產學研界得以就近汲取全球頂尖密碼學研究與實務應用趨勢。

今日(3月9日)是活動第一天,擔任大會主持人的中研院特聘研究員楊柏因公布本屆與會規模,共有來自全球42國、592位專家與專業人士(包含201位學生)與會,在這場為期三天的研討會上,今年重點放在12大重要密碼學議題,涵蓋通訊安全、真實世界隱私、隱私強化技術(PET)、硬體安全、後量子密碼學(PQC)等。

活動首日現場還有一場重頭戲是,頒發Levchin Prize,讚揚對真實世界系統的加密具有卓越貢獻的人士或團隊。此獎項自2016年起,每年選拔兩組表現優異的個人或團隊,每組得獎者除了可獲得一萬美元獎金,還會獲贈一座象徵性的密碼筒(Cryptex)獎盃。

今年得獎者於上午議程揭曉,分別是發明公開金鑰密碼學概念的Martin Hellman與Whitfield Diffie,以及Tamarin Prover核心研發團隊的David Basin、Cas Cremers、Jannik Dreier、Ralf Sasse這4人。

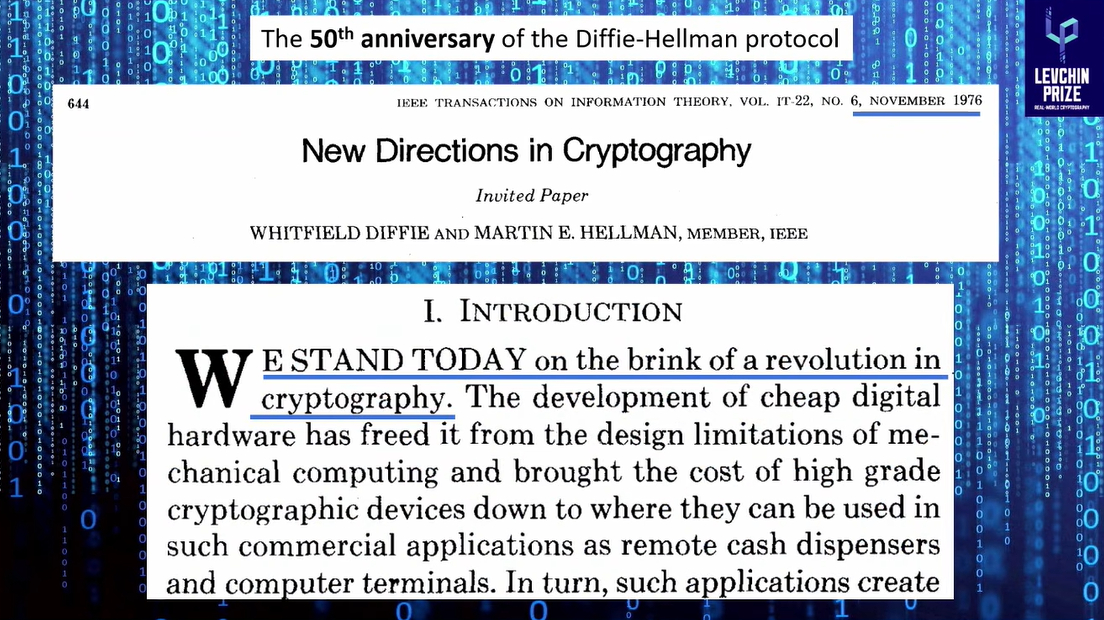

上述人員與團隊帶來哪些貢獻?以Martin Hellman與Whitfield Diffie而言,他們在1976年發表了論文《New Directions In Cryptography》,奠定了現今公開金鑰密碼學的開端,也讓現代網際網路如HTTPS、VPN等的發展成為可能,今年適逢這項發表50週年,而該論文首句標題就是「我們正站在密碼學革命的起點」,如今兩人所勾勒的願景逐一實現,影響深遠。

Martin Hellman雖未能親臨現場,仍以錄影方式向所有與會者致意,他回顧Diffie-Hellman金鑰交換的誕生,特別提及John Gill扮演的關鍵角色,當時他們面對一項難題,想了解是否存在易於計算但難以逆轉的單向函數時,正因John Gill建議離散對數的概念,促成他在1976年5月的某個深夜,成功突破並發明這項技術。

他也提到25年前認識PayPal創辦人Max Levchin的往事,當時才大學畢業一年多的Levchin令他印象深刻,因為這群年輕人敢於挑戰不可能,而最終他們也確實做到了。因此,Hellman勉勵大家應保有挑戰未知的衝勁。

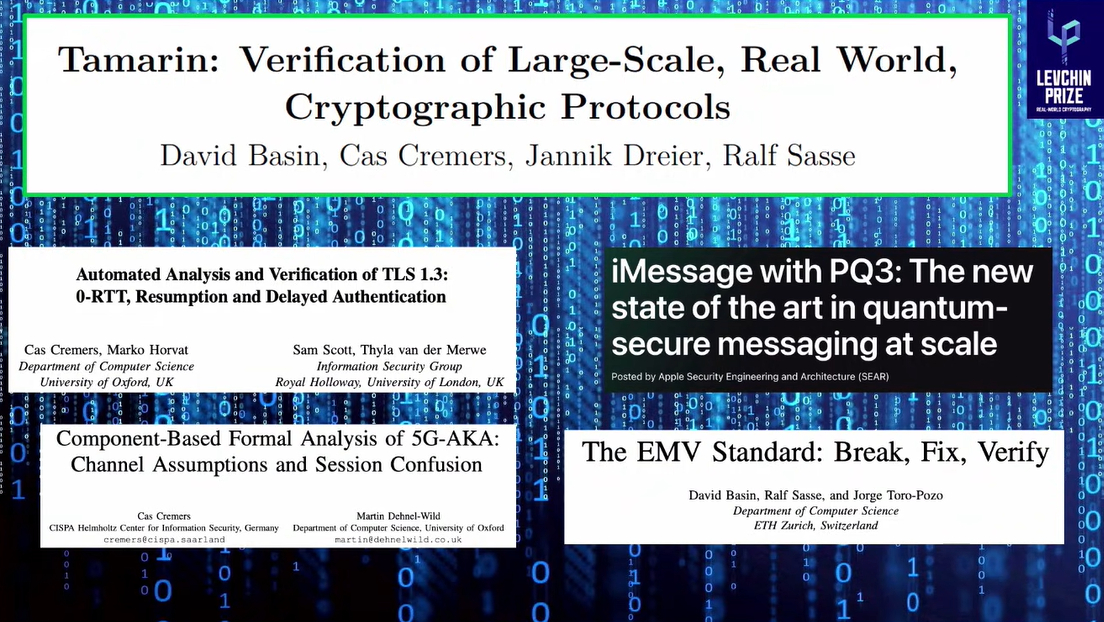

另一組得獎者為David Basin、Cas Cremers、Jannik Dreier與Ralf Sasse,他們是Tamarin Prover的核心團隊。該證明工具(Prover)及其在實務安全協定分析中的應用,為現代資安通訊協定提供極大助益,更幫忙修正包括TLS 1.3與5G在內的多項安全通訊標準。

Cas Cremers親臨現場發表感言,他提到自己在博士期間開發Scyther驗證器時的挫折,是他開發Tamarin的主要動機,但當時功能相當受限,直到後來他加入蘇黎世聯邦理工學院(ETH Zurich)的David Basin團隊,並於2008年左右發展出Tamarin的雛形。

針對年輕研究人員,他提出兩項建議:第一,學術發表不應只看當下,應為未來的自己而寫,思考研究對未來的長遠影響,而不是在意審稿與篇數;第二,大家都是在同一陣營,目標是為了「讓世界更安全一點」,雖然領域競爭激烈,他勉勵眾人應以建設性且互相尊重的方式持續交流。

Cas Cremers也於後續一場演說,介紹Tamarin Prover的發展,點出安全協定分析的難題之餘,也指出運用Tamarin的成功案例,像是在TLS 1.3草案階段發現了跨協定攻擊,他並認為,隨著記憶體安全(memory safety)語言相關應用受到重視,這方面威脅降低之後,未來攻擊面將轉向應用邏輯面,而這類漏洞正是Tamarin這種形式化驗證工具的強項,值得各界持續關切。

關於Levchin Prize獎項的Cryptex獎盃,是以7000系列實心鋁材經CNC加工製成,表面經硬陽極處理,製作約需六小時,其靈感來自傑弗遜圓盤密碼(Jefferson Disk wheel cypher)與小說中的Cryptex密碼筒意象。

至於議程內容方面,在研討會首日,亦涵蓋多場實務與研究導向的演說。例如,Meta專家介紹他在Facebook Messenger中的Advanced Browsing Protection應用實務,說明如何在大規模訊息系統中導入加密機制,以兼顧安全性與效能。

還有演算法測試驗證的實務探討,例如,薩里大學研究人員介紹由3所大學共同研究的前瞻研究方向,指出傳統的Known Answer Tests方式往往力有未逮,同時提到進而探討如何利用密碼學特性的功能測試,來發現系統中的漏洞或特性。

硬體實體安全亦是首日焦點之一。就在4個多月前,由喬治亞理工學院與普渡大學揭露名為TEE.fail的攻擊研究論文,透過物理攻擊破解Intel、AMD處理器與Nvidia GPU的機密運算環境,亦在本場會議公開展現,獲得現場與會者的很大迴響,因為,Christina Garman與Daniel Genkin現場介紹如何自製廉價的攻擊設備。

一般專業邏輯分析儀設備可能要價30萬美元,而身為學生的他們,從eBay買下1,000美元的舊設備自行改造,而在RWC 2026大會,Christina Garman與Daniel Genkin實際展示這些設備,並說明他們透過DDR5記憶體匯流排,捕捉ECDSA簽名操作時的記憶體存取模式,並從中驗證、取出了Intel的認證金鑰。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09