駭客發動InstallFix攻擊,利用冒牌Claude Code安裝指引散布竊資軟體

資安公司Push Security揭露名為InstallFix的社交工程攻擊手法,駭客透過偽造熱門開發工具的安裝教學頁面,誘騙使用者複製並執行惡意指令,藉此在受害電腦安裝竊資軟體。駭客建立與合法網站高度相似的安裝說明頁面,鎖定熱門命令列工具(CLI),其中一種是Anthropic推出的程式開發工具Claude Code。這些偽造網站在版面設計、文件導覽,以及品牌元素,幾乎與正牌Anthropic線上說明網站完全一致,主要的差異僅有安裝說明當中的命令,使用者難以辨識真偽。

Push Security指出,攻擊者主要利用開發者常見的「curl-to-bash」安裝方式,也就是從網路下載指令碼並直接透過命令列執行的做法(curl https://some.website | bash)。受害者若依照偽造頁面指示複製並執行指令,就會從駭客控制的伺服器下載惡意程式並執行。由於把指令直接從網站貼上終端機執行的作法,大幅降低開發者部署工具的難度,有不少工具提供這種型態的安裝模式,再加上AI工具的普及,越來越多人會接觸過往只有開發者才會使用的工具,使得InstallFix對缺乏資安意識的用戶帶來威脅。

時代力量3.3萬筆個資外流,官方發聲明指出是CRM系統遭入侵

臺灣政黨資安防護亮紅燈!國外資安監控網站The Daily Dark Web近日揭露,臺灣政黨「時代力量(New Power Party)」的資料庫疑似遭到入侵,約3.3萬筆個資已在駭客論壇流出。

我們於上週五(3月6日)注意到此消息,並於下午3時向時代力量查證。該黨媒體聯絡人鄭意豪於傍晚5時49分回覆證實,該事故確實發生,正持續釐清資料外洩管道。到了晚間8時,時代力量正式發布資安公告,說明其內部CRM(客戶關係管理)系統遭非法入侵。初步清查顯示,受影響資料約33,000筆,外洩欄位包含姓名、電子郵件、電話、居住地址、LINE ID、職業、生日及性別;但不包含身分證字號、銀行帳號、登入密碼或任何信用卡等財務資訊。根據時代力量的資安事故公告,該黨是在同日下午3時接獲支持者反映,其個人資安防護軟體F-Secure警示電子郵件信箱疑似由該黨系統個資外洩,隨後亦接獲媒體詢問是否知悉個資外洩。對此,時代力量立即啟動資安應變機制,全面清查系統存取記錄,並於下午5時確認異常後,正式阻斷受影響的系統連線。

駭客集團SLH招募女性發動IT服務臺語音釣魚攻擊,每通報酬最高1,000美元

威脅情報公司Dataminr揭露,網路犯罪集團Scattered LAPSUS$ Hunters(SLH)近期在Telegram平臺發布徵人訊息,徵求女性電訪員協助撥打語音釣魚(Vishing)電話,並提供每通電話500至1,000美元報酬。Dataminr研判,此舉顯示該集團正擴大社交工程攻擊的人力來源,並嘗試透過不同來電身分提高冒充企業IT服務臺(Help Desk)的成功率。

Dataminr表示,SLH相關成員宣稱會提供預先撰寫的溝通話術腳本,並要求電訪員假冒IT支援人員或企業員工致電受害者,藉此展開社交工程攻擊。這類攻擊通常鎖定企業IT服務臺或客服支援流程,誘使支援人員協助重設帳號或變更驗證設定,一旦成功,攻擊者便可能取得企業系統的初始存取權。

供應鏈攻擊鎖定NuGet與NPM套件生態系,竊取憑證與敏感資訊並建立遠端控制能力

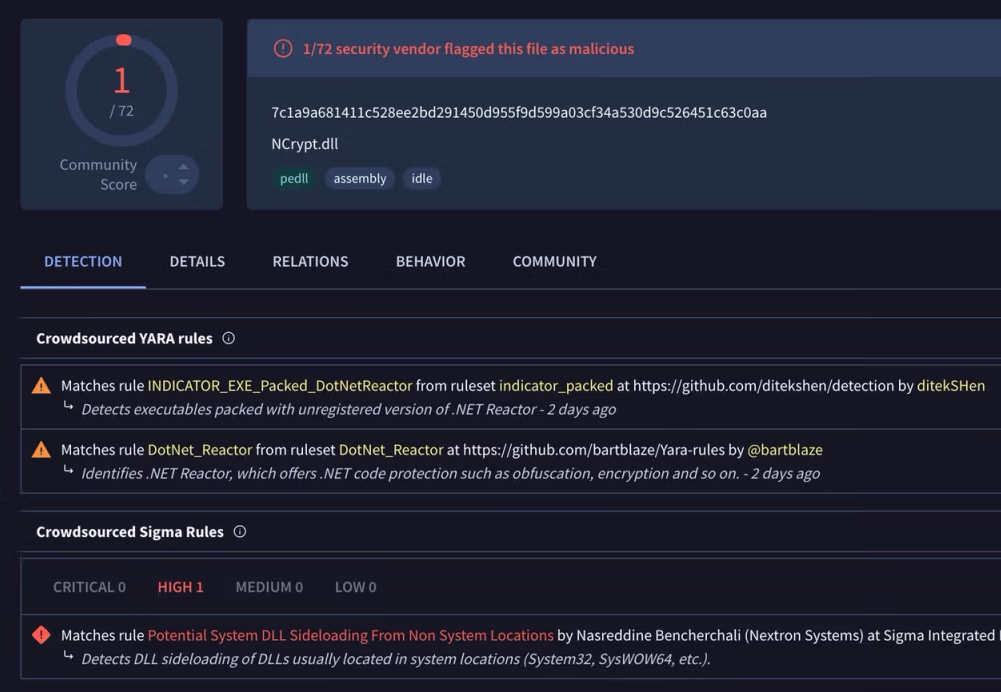

開源套件生態系近期接連出現供應鏈攻擊事件。軟體供應鏈安全公司Socket揭露4個惡意NuGet套件,鎖定ASP.NET開發者並竊取帳號與權限資料,企圖操控應用程式授權機制,在系統中建立長期後門。另一方面,資安業者Tenable也發現一款惡意NPM套件,利用開源指揮控制框架Mythic執行系統偵察與資料竊取。

Socket指出,攻擊者於2024年8月12日至21日期間,透過帳號hamzazaheer上傳4個惡意NuGet套件,分別為NCryptYo、DOMOAuth2_、IRAOAuth2.0與SimpleWriter_。在研究人員通報後,相關套件已被下架,但移除前下載次數仍累計超過4,500次。除了NuGet事件,Tenable近期也揭露另一個開源套件供應鏈攻擊案例。研究人員發現名為ambar-src的惡意NPM套件,在被移除前下載次數已超過5萬次。該套件於2026年2月13日被上傳至Node.js套件管理平臺NPM,並利用NPM的preinstall指令碼機制,在套件安裝過程中執行惡意程式。

Meta外包商員工指控,Meta AI眼鏡把使用者從銀行到臥房內的影像都讓不相干的外人看光,引發美國消費者控告以及英國政府關切。事情起因是日前瑞典媒體Svenska Dagbladet(SvD)與Goteborgs-Posten調查報導揭露,Meta AI影片外包審查的內容過於隱私,造成審查作業人員創傷。這些審查員受雇於肯亞一家Meta外包商,他們負責將Meta AI眼鏡拍攝到的影片加以標籤,以便檢查這些智慧眼鏡的AI助理是否能正確和用戶互動。但這些影片包含大量用戶隱私資訊和畫面,令他們感到不舒服。

這些審查員表示,AI眼鏡使他們不得已「什麼都看到了」。部分影片是用戶在家中使用到一半放在桌上或使用時配偶進房間更衣,有用戶帶著智慧眼鏡上洗手間、還有人刻意配戴這些眼鏡進行性行為。另有些影片拍攝到信用卡或其他隱私資訊。這些審查員去年向Meta及Meta外包商Sama提出控告。

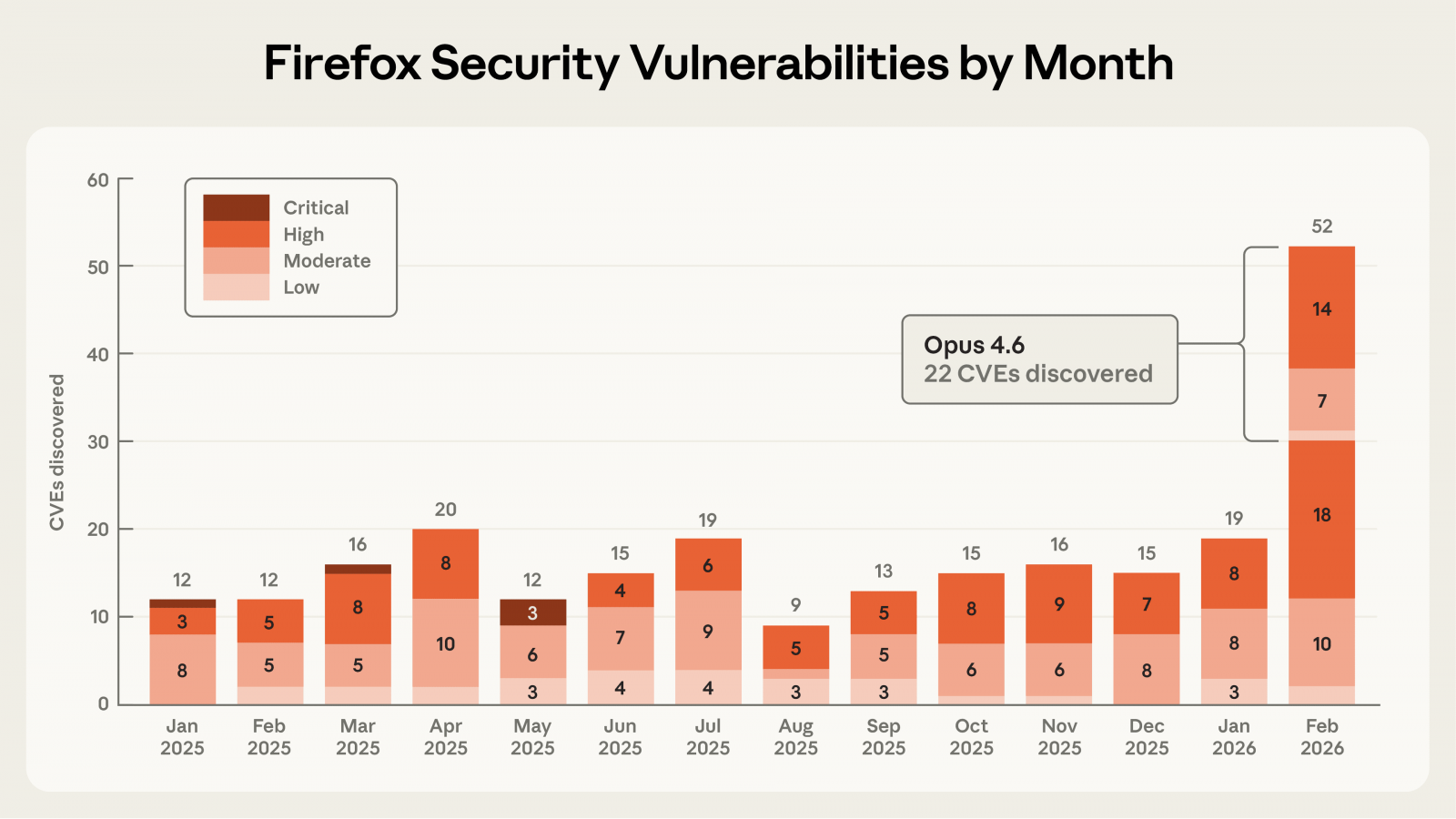

Anthropic與Mozilla合作,找出22個Firefox漏洞

人工智慧在資安研究領域的應用正快速升溫,其中,AI業者Anthropic近日與開源瀏覽器開發者Mozilla合作,利用AI模型協助分析程式碼,在Firefox中發現22個安全漏洞,其中14個被評定為高嚴重性(high-severity)層級。

人工智慧在資安研究領域的應用正快速升溫,其中,AI業者Anthropic近日與開源瀏覽器開發者Mozilla合作,利用AI模型協助分析程式碼,在Firefox中發現22個安全漏洞,其中14個被評定為高嚴重性(high-severity)層級。

該研究主要由Anthropic的安全研究團隊進行,研究人員利用其大型語言模型Claude Opus 4.6來分析Firefox程式碼,並在兩周內提交多項漏洞報告。整體而言,研究團隊掃描了約6,000個C++原始碼檔案,向Mozilla提交112份問題報告,Mozilla為其中22個漏洞分配CVE編號,其中有14個為高嚴重性漏洞,另有約90個涉及各種當機案例與程式邏輯錯誤。

Check Point揭Claude Code漏洞,惡意專案設定檔可觸發RCE並外洩API金鑰

隨著AI開發工具逐漸整合自動化流程與外部服務,專案設定檔正成為新的供應鏈攻擊入口。資安業者Check Point揭露,Anthropic的程式開發助理Claude Code存在安全漏洞,攻擊者可透過惡意儲存庫(repository)中的專案設定檔觸發遠端程式碼執行(RCE),甚至竊取開發者的Anthropic API金鑰。

這些漏洞與Claude Code處理專案設定檔、Hooks機制(可在特定事件發生時自動執行指令),以及Model Context Protocol(MCP)整合流程有關。一旦攻擊者在儲存庫中預先植入惡意設定檔,當開發者在本機開啟該專案時,Claude Code可能在初始化過程中直接執行設定檔中的指令。Anthropic在接獲漏洞通報後已完成修補,並建議使用者將Claude Code更新至2.0.65版或更新版本。

OpenAI推出AI資安代理人Codex Security,可掃描GitHub程式庫自動找漏洞並提出修補

OpenAI上週五(3月6日)發表Codex Security,這是一款用於應用程式安全的AI代理人,目前處於研究預覽階段。該工具可自動分析程式碼、找出潛在安全漏洞並提出修補建議。OpenAI強調,Codex Security可理解整個系統脈絡並驗證漏洞,以降低誤報並提高漏洞偵測品質,目標是讓AI能協助完成部分原本需要資安工程師進行的程式碼安全審查工作。

Codex Security目前透過Codex Web運作,主要掃描所連接的GitHub程式庫。系統會逐一分析程式碼提交(Commit),建立程式庫的安全脈絡並找出可能的漏洞。目前官方文件僅提到支援GitHub儲存庫,並未宣布支援其他程式碼託管平臺。

中華資安揭2026年新戰略,布局無人機、船舶、低軌衛星資安服務,並看好AI資安商機與自主研發成長

隨著中華資安國際於去年由興櫃轉上市,該公司於3月5日舉辦線上法人說明會。我們也藉其公布營運展望之際,深入了解其2026年資安市場的新布局,當中最受矚目的亮點在於,該公司不僅將搶進資安守護AI的新商機,也看好CPS(虛實整合系統)新場域的韌性需求,涵蓋無人機、船舶、低軌衛星的資安服務。

隨著中華資安國際於去年由興櫃轉上市,該公司於3月5日舉辦線上法人說明會。我們也藉其公布營運展望之際,深入了解其2026年資安市場的新布局,當中最受矚目的亮點在於,該公司不僅將搶進資安守護AI的新商機,也看好CPS(虛實整合系統)新場域的韌性需求,涵蓋無人機、船舶、低軌衛星的資安服務。

在這場法人說明會上,中華資安國際總經理洪進福首度公開該公司的AI資安策略,並表示看好CPS新場域資安服務。具體而言,中華資安國際目前採取兩大策略,包括以AI賦能資安提高競爭力,以及用資安守護AI開創新商機。

其他資安威脅

◆越南駭客團體O-UNC-036從事大規模註冊詐騙活動,透過假帳號騙取高額簡訊費用

◆美國CISA警告影響蘋果電腦、行動裝置、穿戴裝置、電視盒的3個資安漏洞已被利用

◆海康威視視訊監控設備存在不當驗證漏洞,可被用於提升權限,CISA列入KEV

◆鎖定Linux平臺的Rootkit程式手法出現重大變化,駭客偏好採用eBPF與io_uring隱匿行蹤

◆WordPress會員外掛程式存在重大漏洞,未經身分驗證的攻擊者可建立管理員帳號

近期資安日報

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09