開源套件生態系近期接連出現供應鏈攻擊事件。軟體供應鏈安全公司Socket揭露4個惡意NuGet套件,鎖定ASP.NET開發者並竊取帳號與權限資料,企圖操控應用程式授權機制,在系統中建立長期後門。另一方面,資安業者Tenable也發現一款惡意NPM套件,利用開源指揮控制框架Mythic執行系統偵察與資料竊取。

惡意NuGet套件透過相依套件植入後門,操控ASP.NET授權機制

Socket指出,攻擊者於2024年8月12日至21日期間,透過帳號hamzazaheer上傳4個惡意NuGet套件,分別為NCryptYo、DOMOAuth2_、IRAOAuth2.0與SimpleWriter_。這些套件使用相同的建置環境,很可能出自同一威脅行為者。在研究人員通報後,相關套件已被下架,但移除前下載次數仍累計超過4,500次。

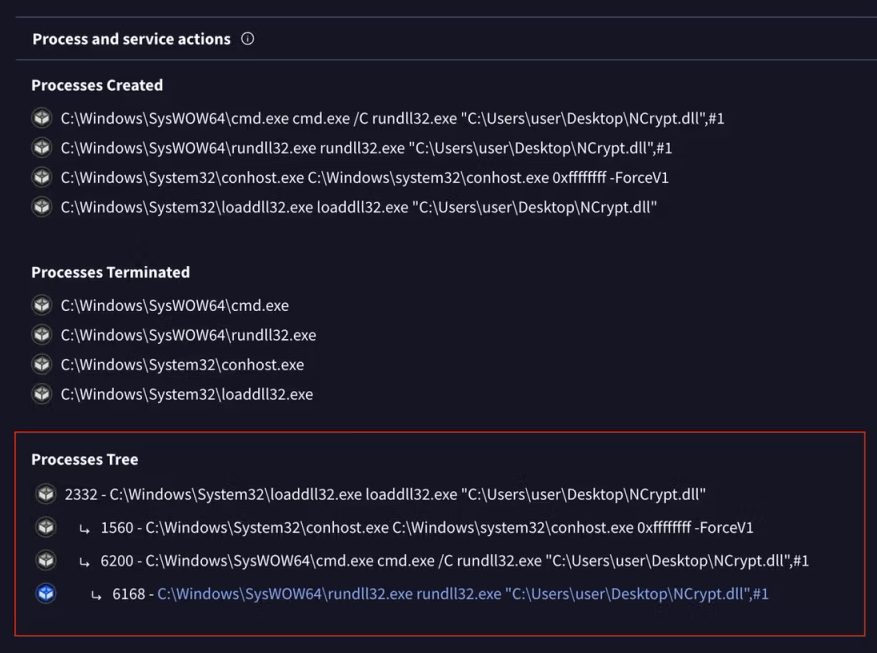

在攻擊鏈中,NCryptYo扮演第一階段惡意程式(dropper)的角色。當套件被載入時,程式會透過靜態建構子安裝JIT編譯器掛鉤,解密內嵌的惡意程式碼,並在本地主機7152連接埠建立代理服務,將系統流量轉送至攻擊者控制的命令與控制(C2)伺服器。研究人員也發現,NCryptYo刻意模仿合法套件NCrypto的名稱,並透過多層偽裝提高欺騙效果。例如DLL檔名使用NCrypt.dll,並採用與Microsoft加密API相同的NCrypt命名空間,使開發者在檢視程式碼時更難察覺異常。

代理服務啟動後,DOMOAuth2_與IRAOAuth2.0會開始蒐集ASP.NET Identity身分驗證與授權相關資料,包括使用者帳號、角色指派與權限對應資訊,並透過本地代理將資料傳送至攻擊者控制的C2伺服器。C2伺服器隨後回傳修改後的授權規則,使攻擊者得以建立長期後門,例如新增管理員帳號、修改存取控制清單,或關閉部分安全檢查機制。

另一個惡意套件SimpleWriter_則具備無條件檔案寫入與隱藏處理程序執行能力,並偽裝為PDF轉換工具。Socket安全研究人員Kush Pandya指出,這類攻擊的關鍵在於操控應用程式授權機制。一旦含有惡意相依套件的ASP.NET應用程式被部署到正式環境,攻擊者控制的C2伺服器仍會持續運作,不僅能蒐集權限資料,也能遠端修改授權規則,甚至替自己建立管理員權限。

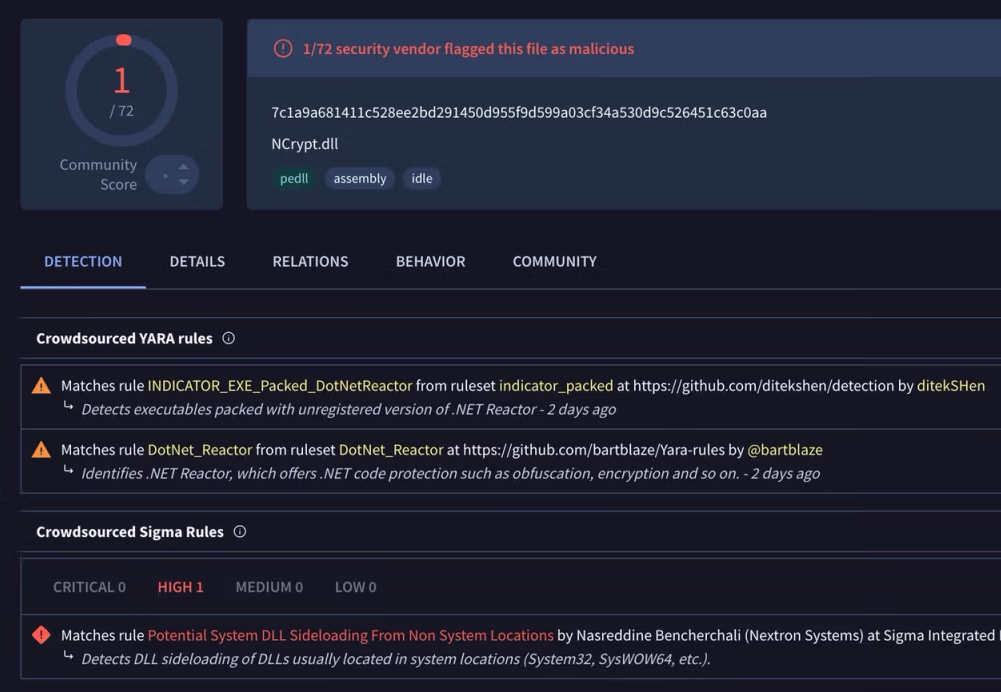

Socket同時指出,該惡意程式具有高度混淆特性。在VirusTotal的72家安全廠商偵測中,僅有1家識別出惡意行為,顯示這類供應鏈攻擊在早期階段往往難以被安全工具偵測。

惡意NPM套件利用開源C2框架Mythic執行系統偵察與資料竊取

除了NuGet事件,Tenable近期也揭露另一個開源套件供應鏈攻擊案例。研究人員發現名為ambar-src的惡意NPM套件,在被移除前下載次數已超過5萬次。該套件於2026年2月13日被上傳至Node.js套件管理平臺NPM,並利用NPM的preinstall指令碼機制,在套件安裝過程中執行惡意程式。

該套件會依不同作業系統下載對應惡意程式。在Windows環境中,會下載名為msinit.exe的檔案並載入加密shellcode;若是Linux系統,下載bash腳本並取得ELF反向Shell程式;在macOS系統,透過osascript植入Apfell代理程式。其中,osascript是macOS內建的指令列工具,可用來執行AppleScript或JavaScript指令碼,常被用於自動化系統操作。Apfell則是開源指揮控制框架Mythic的一部分,可用於系統偵察、螢幕截圖、瀏覽器資料竊取及系統密碼蒐集等活動。

研究指出,ambar-src套件的主要目的在於入侵開發者電腦並建立遠端控制能力,同時蒐集系統與瀏覽器資料,進一步竊取帳號憑證與敏感資訊。蒐集到的資料會被傳送至Yandex Cloud網域,藉此偽裝成正常雲端流量,降低被企業網路防護機制攔截的機率。

Tenable並推測,ambar-src可能是先前被揭露的惡意NPM套件eslint-verify-plugin的進階版本。DevSecOps與套件安全廠商JFrog過去曾發現,eslint-verify-plugin也會植入Mythic代理程式Poseidon與Apfell,鎖定Linux與macOS開發環境,顯示兩者攻擊鏈設計具有高度相似性。

研究人員警告,若系統曾安裝ambar-src套件,應視為整個系統已遭入侵。即使移除套件,也無法確保惡意程式已完全清除,因此建議企業進行全面系統檢查並重建受影響環境。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-09

2026-03-06