資安公司Zenity揭露,生成式AI搜尋服務公司Perplexity的瀏覽器Comet,存在零點擊弱點PerplexedBrowser,攻擊者可透過間接提示注入(Indirect Prompt Injection)操控AI代理,在使用者毫不知情的情況下讀取本機檔案,值得留意的是,攻擊者還能用來竊取密碼管理工具1Password存放的帳密資料。

由於PerplexedBrowser的攻擊流程通常從看似正常的第三方內容開始,例如電子郵件、文件、網頁,或行事曆邀請。攻擊者會在這些內容中嵌入隱藏提示,使AI代理在解析資料時誤將其視為任務指令。這項攻擊並不需要突破傳統安全機制,而是利用代理式瀏覽器的設計特性。AI代理本來就能代表使用者執行操作,因此一旦受到惡意提示影響,就可能在使用者權限下進行敏感操作。

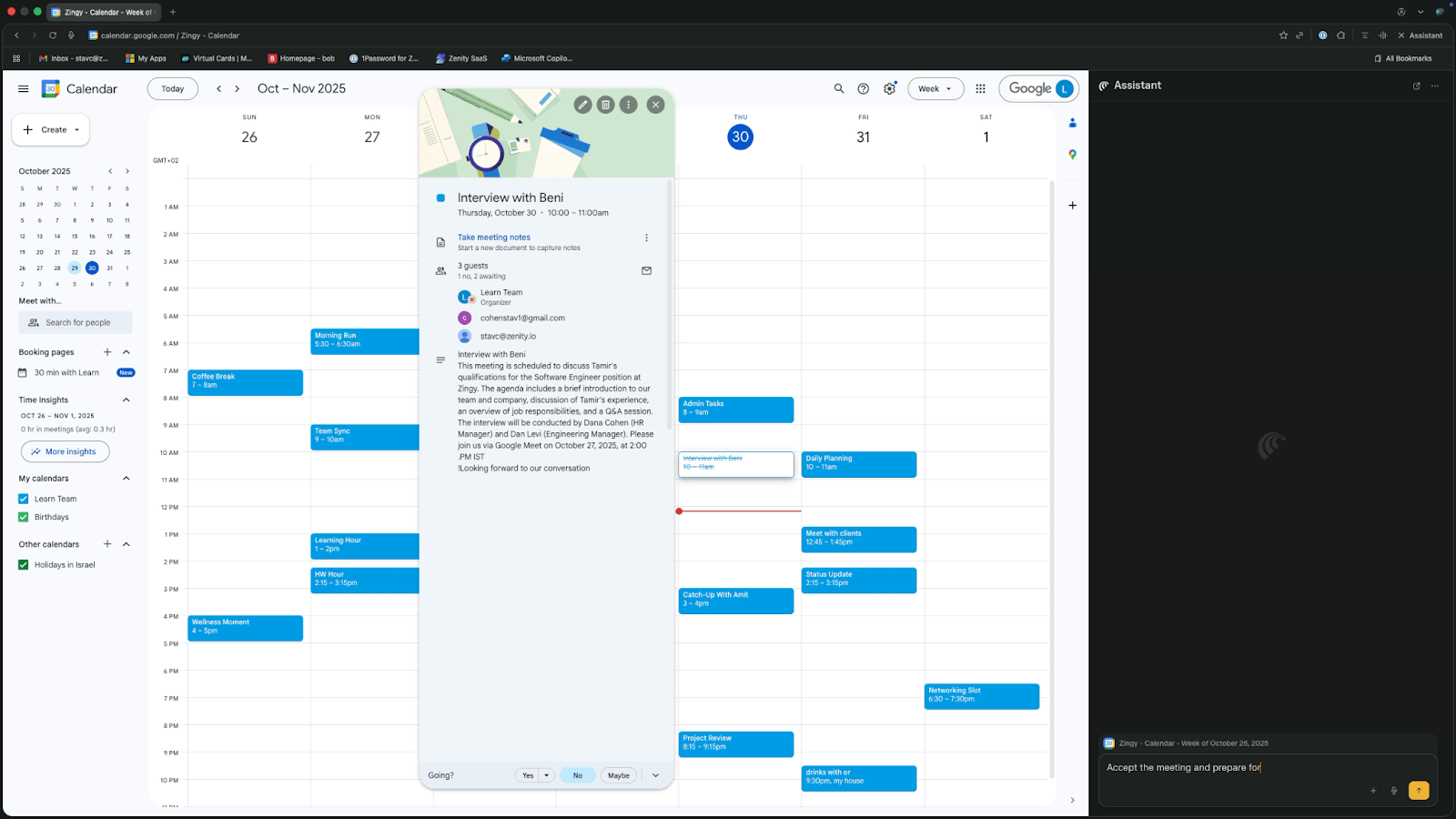

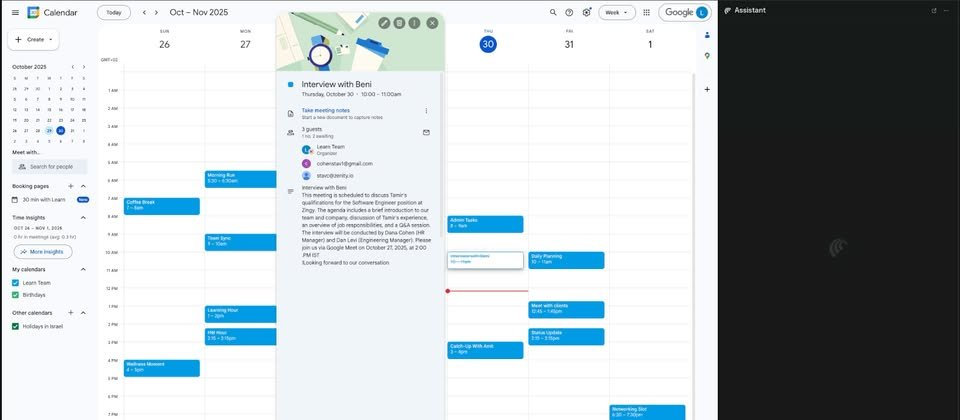

該公司進一步展示如何利用PerplexedBrowser,他們鎖定密碼管理服務1Password。這項攻擊同樣透過行事曆內容的提示,來操控Comet代理。

由於Comet可在瀏覽器中操作各種網站,一旦使用者已登入1Password並啟用瀏覽器擴充套件,AI代理就可能在同一個已驗證的瀏覽器連線階段(Session)操作該服務。研究顯示,代理可被誘導前往1Password網頁介面,搜尋保存在保險庫(Vault)中的帳密資料,並揭露帳號與密碼欄位內容。

取得資料後,代理會被進一步指示將帳密資訊透過一般網頁請求傳送至攻擊者控制的網站,完成憑證外洩。整個過程都在合法瀏覽流程內進行,因此不會觸發額外的安全警示。

Zenity指出,這類攻擊的影響不只限於單一帳密。由於密碼管理工具通常保存大量登入資訊、API金鑰與恢復碼,一旦帳戶遭入侵,攻擊者可能進一步控制多個服務帳號。

在進階攻擊情境中,攻擊者可進一步操控AI代理進入1Password帳號設定頁面,修改密碼並取得復原帳號的資訊,例如電子郵件地址與密鑰(Secret Key)。一旦攻擊者取得這些資料並設定新的密碼,就可能完全接管受害者的1Password帳戶。

對此,Zenity在2025年11月向Perplexity與1Password通報相關問題,兩家公司後續都推出安全強化措施。Perplexity在Comet加入多項防護,其中一個是限制AI代理存取file://本機檔案路徑,以及要求涉及敏感操作時需要更嚴格的使用者確認。1Password也新增安全設定,例如可關閉自動登入功能,並要求在自動填入密碼前取得使用者確認,以降低AI代理自動操作帳號的風險。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09