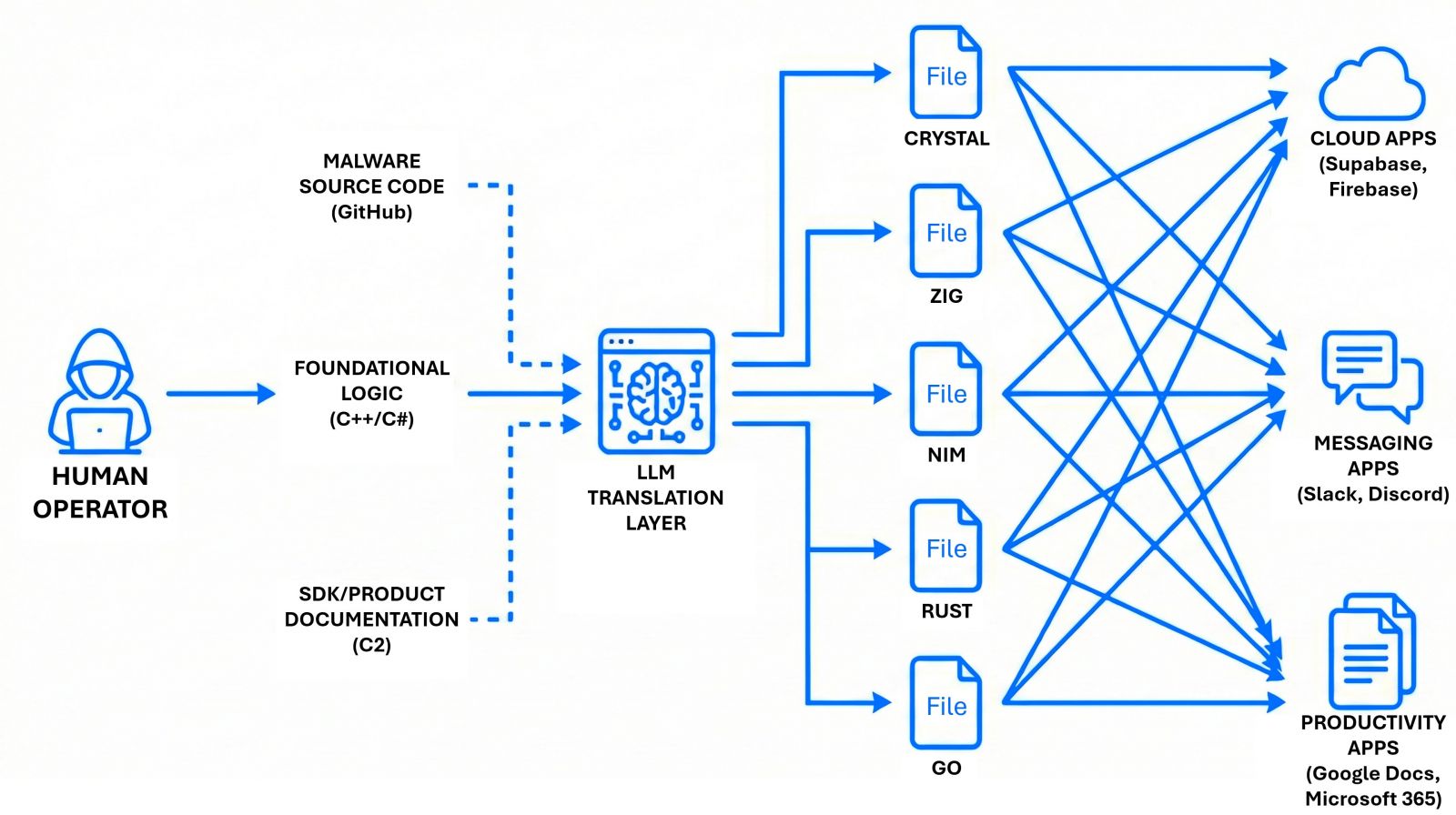

基本上,駭客透過自行開發的惡意程式從事攻擊活動的模式,在AI普及後,已有許多團體透過相關工具加速開發,不過,現在有駭客採取新策略,要求AI使用相對少見的程式語言,生成大量惡意程式,企圖以數量優勢干擾防禦系統的偵測能力。

資安公司Bitdefender近日發布研究報告指出,巴基斯坦駭客組織APT36(Transparent Tribe)正在改變惡意程式的開發模式,他們利用生成式AI快速產生大量以不同程式語言編寫的惡意程式。這類由AI生成、品質參差不齊,但數量龐大的惡意程式,Bitdefender稱為「Vibeware」。

Bitdefender指出,駭客並非單純依賴單一惡意程式突破企業組織的防線,而是透過大量不同版本惡意程式檔案,使資安系統難以建立穩定的偵測規則,進而提高攻擊成功率。其中,APT36經常會將相同的惡意程式邏輯快速轉換成多種程式語言版本,例如:Nim、Zig,以及Crystal等相對少見的語言。由於這些語言在惡意程式中較少見,也讓資安產品在特徵偵測與分析面臨更大挑戰。此外,Bitdefender在部分檔案裡,還發現Unicode表情符號或疑似AI工具產生的程式碼痕跡,顯示生成式AI疑似參與惡意程式的開發過程。

在攻擊目標方面,這波行動主要鎖定南亞地區,尤其是印度政府機構、外交單位與相關組織,部分攻擊也涉及阿富汗的政府與企業機構。駭客主要意圖蒐集軍事文件、外交政策資料,以及與國防與國家安全相關的敏感資訊。

攻擊者通常透過釣魚郵件散布惡意檔案,常見形式包括壓縮檔或ISO映像檔,內含惡意捷徑(LNK)檔案。一旦受害者開啟檔案,系統會透過PowerShell在記憶體中執行惡意程式碼,並下載後門程式。此外,攻擊者也會利用偽裝成文件或履歷的PDF檔作為誘餌,文件內的下載按鈕會導向惡意網站,進一步散布惡意程式。

APT36在C2基礎設施大量濫用合法雲端服務,例如:Discord、Slack、Supabase,以及Firebase等。由於這些服務常被企業組織正常使用,相關流量較難被安全設備判定為異常,因此有助於攻擊者隱匿惡意活動。

其中一個被稱為CrystalShell的後門程式,就會透過Discord或Slack頻道接收指令,並使用Base64編碼回傳資料。駭客可藉此遠端執行系統指令、蒐集系統資訊,甚至進行螢幕擷取或錄音等監控行為。

儘管這些AI生成的惡意程式在技術上並不特別精密,部分樣本甚至存在程式錯誤或功能未完成的情況,但透過大量生成不同變種,仍可能增加攻擊成功率。

Bitdefender認為,生成式AI正在改變駭客開發惡意程式的模式,未來可能出現更多類似「工業化生產」的攻擊活動。即使單一惡意程式的技術水準不高,但透過大量變種與合法服務掩護,仍可能對政府與企業組織帶來嚴峻的資安風險。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09