隨著國際局勢日益緊張,臺海危機升溫,中國駭客對臺灣發動攻擊的情況也越來越頻繁,其中資安業者Proofpoint發布的調查報告引起全臺高度關注,因為這些駭客廣泛對臺灣重要經濟命脈半導體生態系從事網釣,從半導體公司人資部門到投資分析師,都是他們下手的目標。

在上述的攻擊行動之外,本週證交所祭出的裁罰也與半導體產業有關,他們處罰的對象,是今年1月、5月兩度遭到勒索軟體攻擊的矽光子及光電封測大廠聯鈞光電。

【攻擊與威脅】

為了攻破臺灣矽盾,中國駭客對臺灣半導體生態系狂發研究生求職釣魚信,投資分析師也遭鎖定

半導體被視為臺灣重要的經濟命脈,中國在遭受美國制裁情況下,無所不用其極地想要從臺灣挖掘相關研發機密,加快中國自主研發的速度,如今有資安業者再度察覺相關網路攻擊並提出警告,呼籲有關單位要嚴加防範。

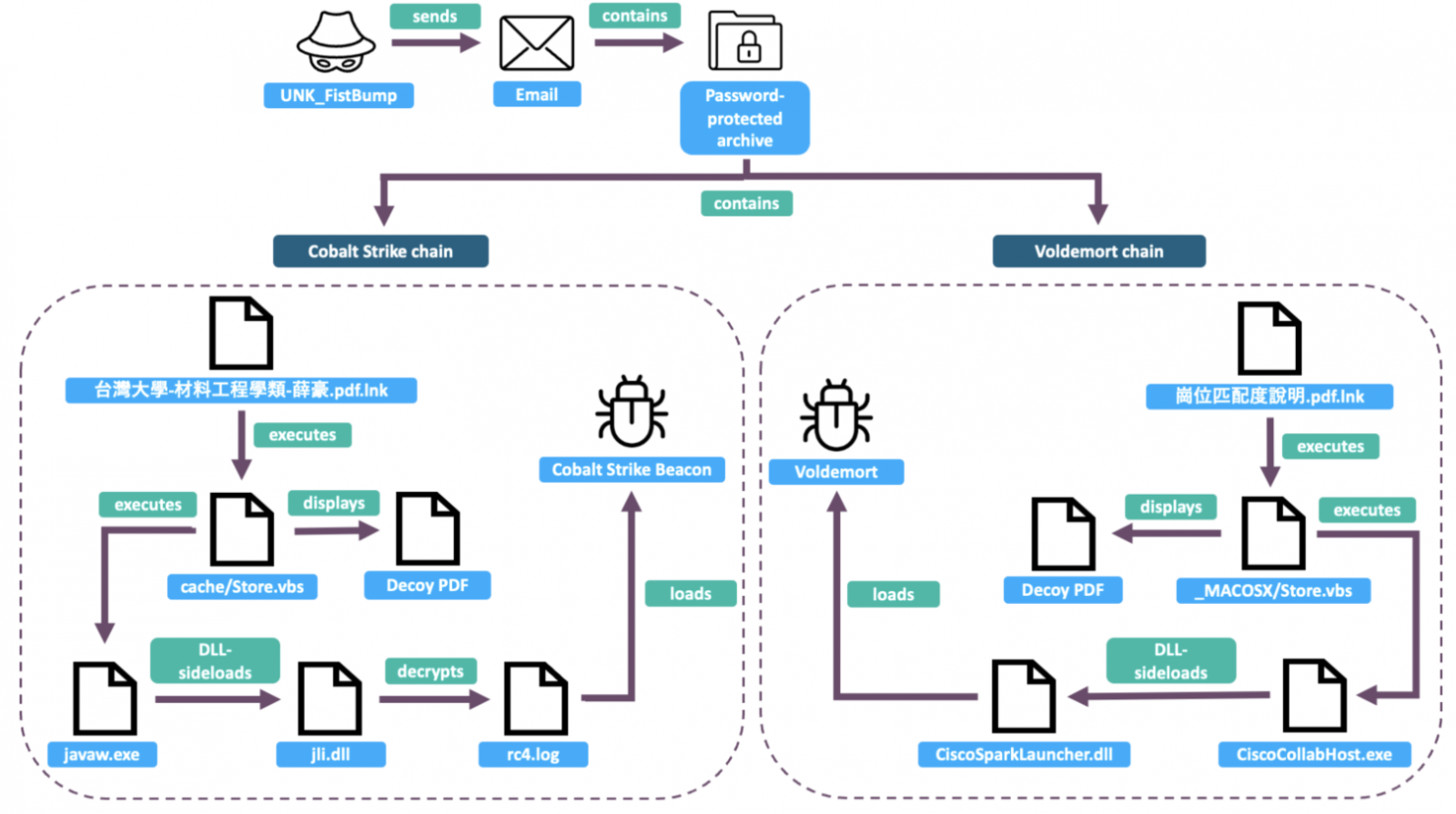

最近資安業者Proofpoint指出,他們在今年3月至6月,看到三起專門針對臺灣半導體產業的網釣活動,攻擊者皆為中國資助的駭客組織,他們鎖定的目標相當廣,包括參與半導體和積體電路製造、設計、測試的公司,以及這領域的半導體設備及服務供應鏈業者、專門關注臺灣半導體市場的投資分析師。

而這些網釣攻擊的目的,Proofpoint認為駭客就是為了從事網路間諜活動,竊取半導體研發機密,反映中國想要實現半導體自給自足,並減少對國際供應鏈依賴的現況。

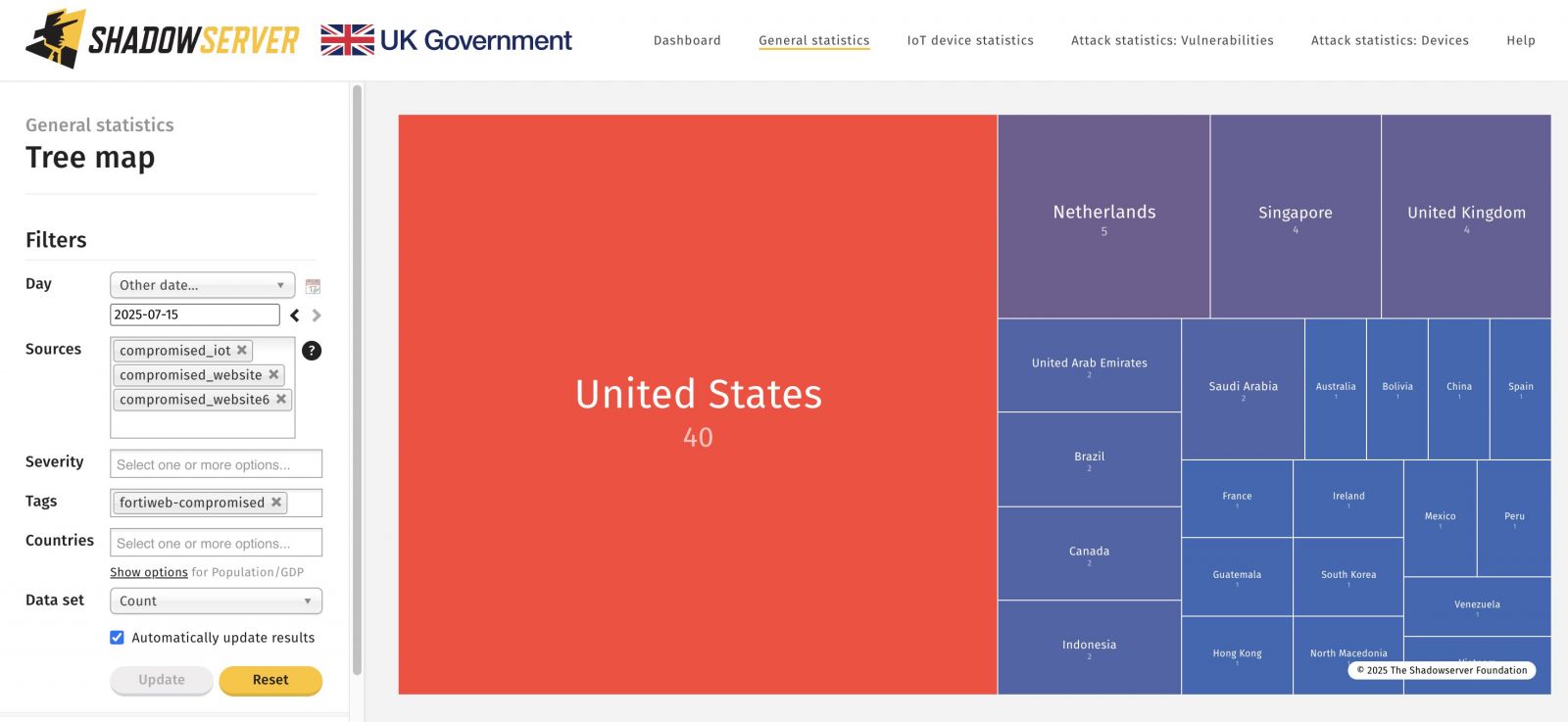

研究人員警告,Fortinet網頁應用防火牆FortiWeb SQL指令注入漏洞CVE-2025-25257已經有濫用活動,可能也包含惡意攻擊。

ShadowServer基金會研究人員指出,7月9日Fortinet公布的CVE-2025-25257,在7月11日已經出現Web Shell程式濫用FortiWeb執行個體的活動,7月14日有85例,7月15日有77例。其中以美國最多,為40個。雖然到7月16日濫用總次數已小於50,但美國還是有20個端點遭到濫用,第二名為印度的9個。

CVE-2025-25257為對SQL指令中特殊元件的不當中和(Improper Neutralization),即未對輸入的特殊字符進行適當處理,導致這些字符被SQL引擎誤判為SQL指令,形成SQL注入(SQL Injection)。本漏洞可讓未經授權的攻擊者可經由傳送HTTP或HTTPS呼叫,執行SQL程式碼或指令,CVSS風險值達9.6。

【語音網釣實例】山形鐵道公司遭自動語音網釣詐騙近億日元,企業網路銀行帳密是攻擊者下手目標

過去駭客社交工程手法,多使用釣魚郵件,如今主動打電話的語音網釣攻擊增加,誘騙受害者主動說出機敏資訊或不當操作,近來更是有一起攻擊事件混用多種手法,來騙取企業網路銀行帳密。

山形鐵道在2025年3月,傳出遭假冒山形銀行的語音網釣(Vishing)詐騙,損失約1億日元(約2,000萬元),據當地報導指出,山形縣還有多家企業也受害於類似網釣手法,而山形鐵道公司是此波攻擊損失最為慘重的一起。

此事件的特殊之處在於,攻擊者先透過預錄自動語音系統,來假冒銀行來電讓受害者誤信,進而誘騙受害者開啟釣魚連結,依照指示操作。

其他攻擊與威脅

◆Apachel HTTP Server高風險漏洞遭到利用,駭客部署挖礦軟體

◆惡意軟體SquidLoader以幾乎無法偵測的手法部署其他作案工具

◆中國研究人員揭露北美APT駭客NightEagle,指出駭客利用Exchage未知漏洞攻擊中國

【漏洞與修補】

思科網路存取控制平臺ISE用戶注意!不到一個月,又有另一個滿分資安漏洞要修補

6月底思科針對旗下網路存取控制(NAC)平臺Identity Services Engine(ISE),以及ISE被動身分識別連接器(ISE Passive Identity Connector,ISE-PIC)發布更新,修補風險值達到滿分的資安漏洞CVE-2025-20281、CVE-2025-20282,但如今他們更新公告內容,指出還有另一個滿分漏洞CVE-2025-20337,部分IT人員必須採取行動因應。

這項漏洞影響執行3.3 Patch 6版的ISE系統,或是IT人員套用熱修補緩解CVE-2025-20281、CVE-2025-20282的ISE系統,3.2版、3.4 Patch 2版不受影響。附帶一提的是,這項漏洞也同樣沒有其他替代緩解措施,對此,思科呼籲IT人員,應儘速將ISE升級至3.3 Patch 7或3.4 Patch 2因應。

Google證實AI代理可幫忙找資安漏洞,SQLite零時差漏洞因此浮出檯面

隨著AI大勢所趨,資安業者在許多解決方案導入這項技術,藉此找出需要特別留意的弱點,改善攻擊與防守方不對等的情況,如今有科技業者藉由相關技術,找出疑似即將遭到利用的零時差漏洞,引起各界關注。

6月28日資料庫軟體SQLite發布3.50.2,最近Google透露,該版本修補了一項他們通報的資安弱點CVE-2025-6965,這項漏洞引起關注的地方在於,它並非由研究人員察覺,而是由AI資安代理程式Big Sleep所為。此AI代理程式去年Google DeepMind與Google Project Zero聯手推出,當時他們也是用來發現SQLite的資安漏洞,此漏洞涉及記憶體堆疊下溢(未公布CVE編號)。

特別的是,在今年最新發布的相關消息中,Google強調,這項漏洞在Big Sleep發現之前只有駭客知道,而且將用於實際攻擊行動,並表明CVE-2025-6965是首度有AI機器人發現可能用於攻擊行動的資安弱點。

其他漏洞與修補

【執法行動】

矽光子及光電封測大廠聯鈞光電先後於1月19日、6月9日及13日發布資安重訊,透露他們今年上半遭遇兩起勒索軟體攻擊事故,並疑似出現資料外流的現象,引起臺灣社會關注。本週臺灣證券交易所指出,該公司的內部控制制度設計及執行違反「公開發行公司建立內部控制制度處理準則」,再加上5月16日發生的資安事故到了6月13日才做出說明,違反「對有價證券上市公司重大訊息之查證暨公開處理程序」,證交所決定合併處罰新臺幣10萬元,並要求聯鈞日後必須確實依照相關規定辦理。

其他執法行動

◆歐洲刑警摧毀俄羅斯DDoS駭客NoName057(16)基礎設施

【資安產業動態】

資安院接手TWCERT/CC維運,號召4千家企業,共築臺灣數位韌性新防線

在當前數位化浪潮席捲全球,網路攻擊日益頻繁的背景下,臺灣作為全球關鍵供應鏈的核心,其資安防護韌性無疑成為國家安全與經濟發展的重中之重。日前,數位發展部資通安全署與國家資通安全研究院(資安院)共同召開記者會,正式揭示臺灣在資安領域的「公私聯防策略」,就是希望透過政府、產業、學界與民間的緊密合作,共同應對日益複雜的網路威脅。

此次策略的核心在於,透過國家資通安全研究院接手維運的TWCERT/CC(臺灣電腦網路危機處理暨協調中心)平臺,強化情資共享、技術支援及人才培育,為臺灣的數位環境構築一道堅韌的防護網。

近期資安日報

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-06

2026-03-05

2026-03-02