又有自來水公司成為駭客鎖定的目標!葡萄牙自來水公司Aguas do Porto在1月底遭到網路攻擊,現在有駭客組織表示是他們的犯行。而針對自來水公司的攻擊行動已有前例──2年前,美國佛州奧德馬爾(Oldsmar)市的淨水廠遭駭,水中的氫氧化鈉濃度差點被調高111倍。

2月初半導體業者MKS Instruments遭到勒索軟體攻擊,當時該公司表示受害規模有待釐清,如今從其他合作廠商的財報揭露當中,間接呈現了損失情況。

駭客鎖定員工下手,企圖存取企業內部環境的情況再度發生。加密貨幣平臺Coinbase揭露該公司員工遭到鎖定的釣魚郵件攻擊,然而,有人已依照指示提供對方所需的帳密資料,結果差點讓駭客得逞。

【攻擊與威脅】

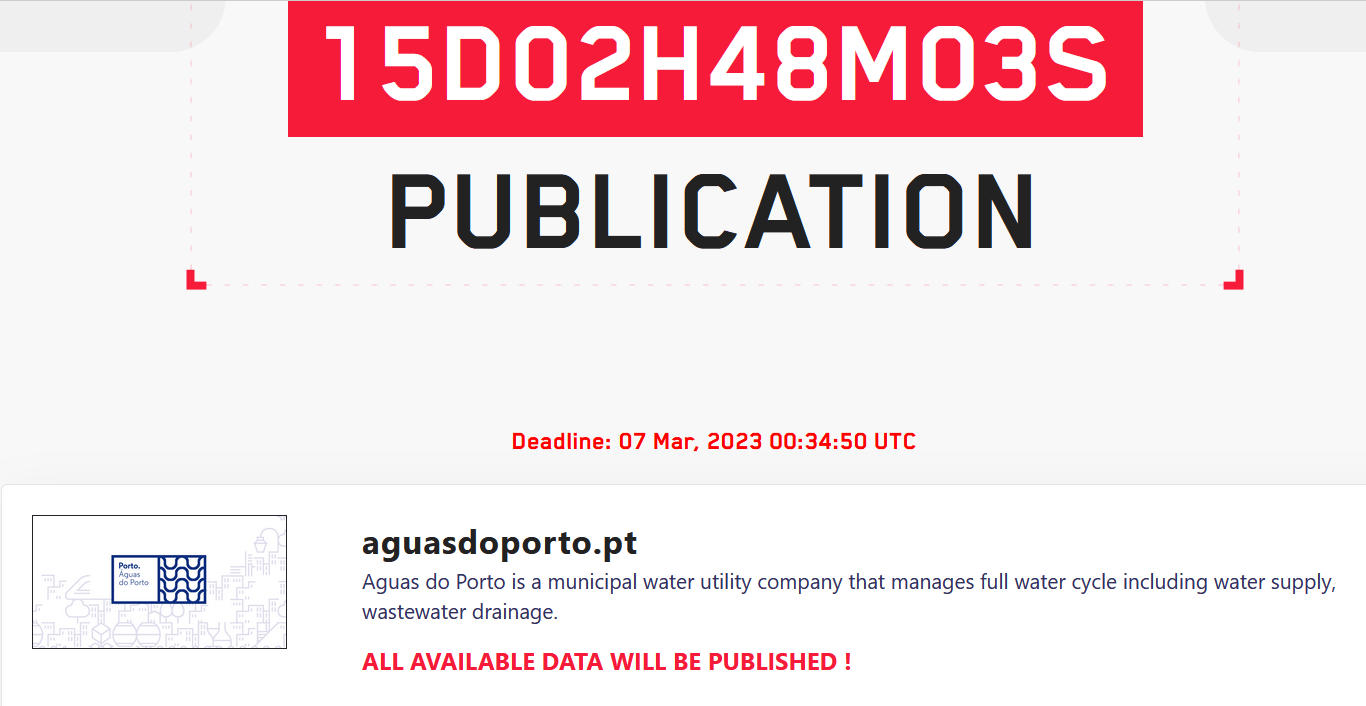

葡萄牙自來水公司Aguas do Porto於1月30日揭露資安事故,表示遭到網路攻擊並影響部分業務,供水及衛生設施不受影響,近日有駭客組織表明該事故是他們所為。

葡萄牙自來水公司Aguas do Porto於1月30日揭露資安事故,表示遭到網路攻擊並影響部分業務,供水及衛生設施不受影響,近日有駭客組織表明該事故是他們所為。

根據資安新聞網站SecurityAffair的報導,勒索軟體駭客組織LockBit聲稱入侵Aguas do Porto,並揚言若不聯繫他們,將於3月7日公布竊得資料。不過,這些駭客未透露偷到的資料內容,也沒提供部分檔案做為確認。CNN當地記者表示,該國的國家網路安全中心與司法單位已介入調查。

針對半導體業者MKS Instruments遭勒索軟體攻擊的事故,有消息指出損失達2.5億美元

根據資安新聞網站The Record的報導,半導體生產設備業者Applied Materials在本週舉行的財報電話會議提及的消息,似乎間接透露另一家廠商的資安事故損失。他們表示,有一家供應商因發生勒索軟體攻擊事故,而將導致下個季度損失2.5億美元。

這家公司並未透露供應商的身分,但數名產業分析師認為就是2月3日察覺遭到勒索軟體攻擊的MKS Instruments──該公司因為資安事故導致第四季財報電話會議延期。針對上述傳聞與猜測,Applied Materials目前並未回應。

2月17日加密貨幣平臺Coinbase表示,有人竊得該公司員工的帳密,企圖入侵內部網路環境。駭客於2月5日對該公司的工程師發送簡訊,要求他們儘速登入公司帳號存取重要訊息,結果有其中一名員工上當,並在釣魚網站輸入相關帳密,這些駭客在嘗試存取Coinbase內部系統的過程中,還假借IT人員的名義,對該名員工下達第二階段指示,企圖取得雙因素驗證(MFA)所需資料。

對此,該公司的電腦資安事件緊急應變小組(CSIRT)約在10分鐘內察覺有異,通知該名員工而使得駭客入侵沒有成功。Coinbase公布駭客所使用的戰術、技巧,以及程序(TTP);而電信業者Equinix威脅情報分析中心的研究人員也有一些發現:他們找到駭客使用的惡意網域。

日本、中國遭到惡意軟體WhiskerSpy鎖定,假借影音轉碼軟體散布

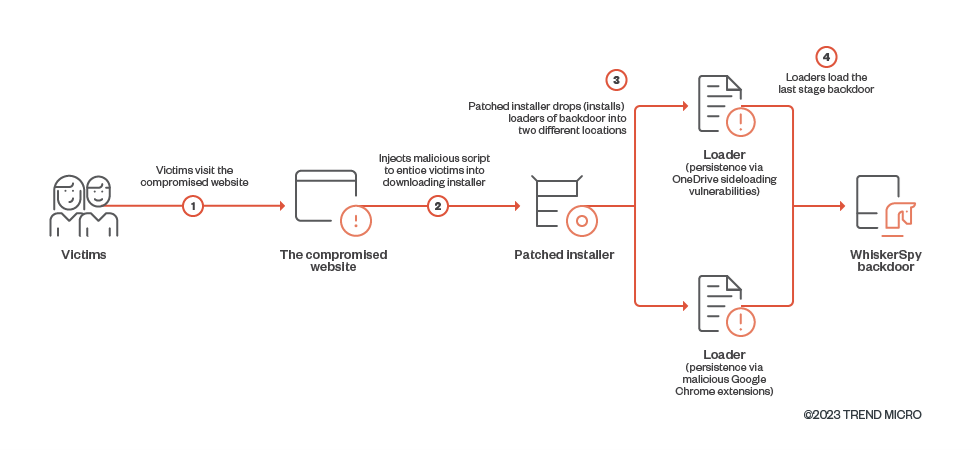

資安業者趨勢科技揭露駭客組織Earth Kitsune近期的攻擊行動,他們在2022年底發現駭客入侵北韓組織網站來散布惡意軟體,鎖定日本名古屋與中國瀋陽的使用者。

資安業者趨勢科技揭露駭客組織Earth Kitsune近期的攻擊行動,他們在2022年底發現駭客入侵北韓組織網站來散布惡意軟體,鎖定日本名古屋與中國瀋陽的使用者。

這些駭客在網站上注入惡意指令碼,一旦使用者瀏覽網頁裡的影片,就會出現影音轉碼器(Codec)出錯的訊息,要求使用者下載轉碼器軟體,但若是照做,電腦就會被植入名為WhiskerSpy的後門程式。

特別的是,為了能持續在受害電腦行動,駭客濫用了Chrome瀏覽器的Native Messaging Host功能,並部署惡意擴充套件Google Chrome Helper,以便在瀏覽器啟動的時候執行惡意酬載。

勒索軟體HardBit 2.0企圖得知目標組織資安險保單資料,藉此決定索討金額

資安業者Varonis揭露自2022年11月出現的勒索軟體HardBit 2.0,此勒索軟體會透過竄改登錄檔的方式,停用防毒軟體Microsoft Defender的即時監控與檔案防護,並終止86個處理程序,使得加密檔案的流程更為順暢;此外,該勒索軟體也會將自己加入開始資料夾,以便能持續在受害電腦上運作,且在加密的手法也有所不同──HardBit 2.0會直接開啟檔案並寫入加密資料,而非如大多數勒索軟體的慣用方式(先產生加密資料、再刪除檔案)。

資安業者Varonis揭露自2022年11月出現的勒索軟體HardBit 2.0,此勒索軟體會透過竄改登錄檔的方式,停用防毒軟體Microsoft Defender的即時監控與檔案防護,並終止86個處理程序,使得加密檔案的流程更為順暢;此外,該勒索軟體也會將自己加入開始資料夾,以便能持續在受害電腦上運作,且在加密的手法也有所不同──HardBit 2.0會直接開啟檔案並寫入加密資料,而非如大多數勒索軟體的慣用方式(先產生加密資料、再刪除檔案)。

若是受害組織已投保資安險,必須讓他們知道保單內容,以便設置勒索的金額,並勸說受害組織這麼做更能成功出險、獲得理賠。

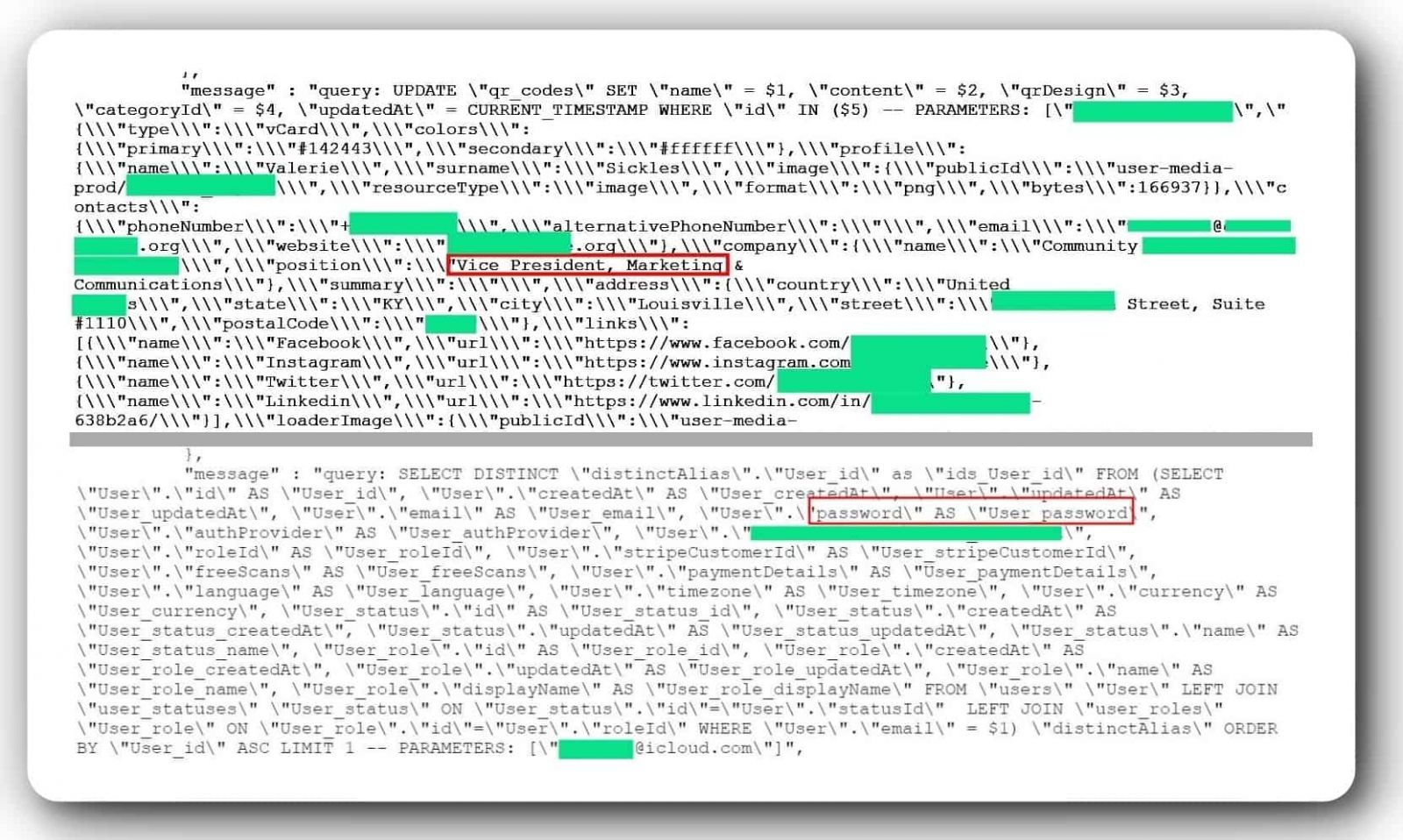

二維碼產生網站MyQRcode曝露用戶資料,起因是資料庫不設防

根據資安新聞網站Hackread的報導,由保加利亞業者架設的二維碼產生網站MyQRcode出現資料外洩的情況,他們引述研究人員Anurag Sen的調查結果指出,起因是此網站的伺服器在2月4日開始存取配置錯誤的情況,至少有128 GB檔案、6.7萬筆使用者資料曝露於網際網路,且這些資料的規模不斷增加。

根據資安新聞網站Hackread的報導,由保加利亞業者架設的二維碼產生網站MyQRcode出現資料外洩的情況,他們引述研究人員Anurag Sen的調查結果指出,起因是此網站的伺服器在2月4日開始存取配置錯誤的情況,至少有128 GB檔案、6.7萬筆使用者資料曝露於網際網路,且這些資料的規模不斷增加。

這些洩露的個資包含了姓名、職稱、電子郵件信箱、密碼雜湊值、電話號碼、網址等資料。研究人員通報此事,但MyQRcode並未提出說明,亦不確定此伺服器曝險的確切時間,以及是否遭到他人未經授權存取。

印度火車訂票系統RailYatri遭駭,波及3,100萬旅客

根據資安新聞網站Hackread報導,有人在駭客論壇Breachforums上聲稱於2022年12月下旬,竊得印度火車訂票系統RailYatri的資料庫,內有31,062,673筆旅客的個資,涵蓋了姓名、電子郵件信箱、性別、電話號碼、居住地址。

根據資安新聞網站Hackread報導,有人在駭客論壇Breachforums上聲稱於2022年12月下旬,竊得印度火車訂票系統RailYatri的資料庫,內有31,062,673筆旅客的個資,涵蓋了姓名、電子郵件信箱、性別、電話號碼、居住地址。

但這並非該公司首度遭遇資料外洩的事故──2020年2月,研究人員Anurag Sen發現配置錯誤的Elasticsearch伺服器,通報後一度遭到RailYatri否認,最後是印度電腦緊急應變小組(CERT-In)介入後,RailYatri才設法採取保護措施。

百貨業者微風於2月15日發出公告,表示因系統更新作業,會員點數活動全數暫停,隔日就有民眾收到簡訊通知,要求會員因應系統升級修改密碼,當天亦出現該公司部分網站無法存取的現象。

百貨業者微風於2月15日發出公告,表示因系統更新作業,會員點數活動全數暫停,隔日就有民眾收到簡訊通知,要求會員因應系統升級修改密碼,當天亦出現該公司部分網站無法存取的現象。

2月17日,有人在駭客論壇BreachForums聲稱竊得微風百貨的內部資料,其中包含了所有的業務資料、公司及供應商的資料、90萬用戶個資、發票、訂單、付款資料,以及30個專案的原始碼,總大小超過150 GB,駭客亦強調個資含有會員的帳號及密碼。但這起資料外洩事故是否與該公司15日公告的系統更新與更換密碼作業有關?有待該公司進一步說明。

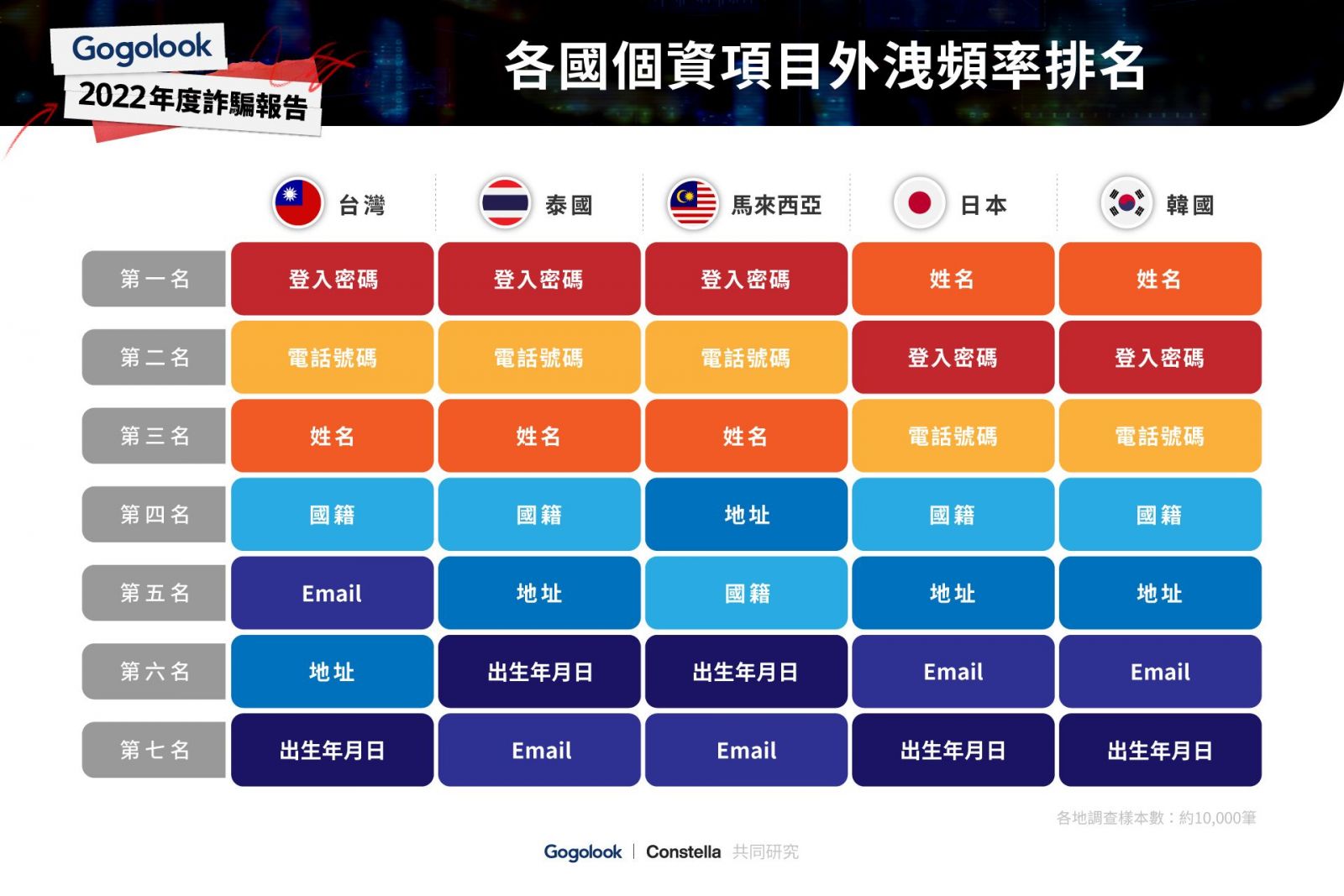

提供防電話詐騙服務Whoscall的資安業者Gogolook與內政部警政署刑事警察局、數位風險保護服務供應商Constella Intelligence聯手,針對亞洲國家個資外洩情勢進行調查,結果發現,臺灣約有1,040萬人的手機號碼遭到外洩,占20歲至65歲人口的65%,這樣的比率僅次於最嚴重的馬來西亞(73%)。

提供防電話詐騙服務Whoscall的資安業者Gogolook與內政部警政署刑事警察局、數位風險保護服務供應商Constella Intelligence聯手,針對亞洲國家個資外洩情勢進行調查,結果發現,臺灣約有1,040萬人的手機號碼遭到外洩,占20歲至65歲人口的65%,這樣的比率僅次於最嚴重的馬來西亞(73%)。

但Gogolook也提到,臺灣外洩個資頻率最高的項目並非電話號碼,而是密碼資料,對此,他們呼籲民眾要啟用雙因素驗證,並定期更換高強度密碼。

【其他資安新聞】

GoDaddy被駭客竊走公司程式碼,並在代管服務植入惡意程式多年

Passkey無密碼登入正夯,NTT DOCOMO首度在臺公開導入經驗

網站應用程式MFA被突破,還有Cookie theft的不同威脅層面

近期資安日報

【2023年2月20日】 WordPress網站被植入廣告詐欺外掛程式、駭客組織使用13種語言發動商業郵件詐騙攻擊

【2023年2月18日】 Fortinet修補WAF與網路存取控制系統的重大漏洞、施耐德電機PLC存在可被用於RCE攻擊的漏洞

【2023年2月17日】 殭屍網路V3G4針對13個物聯網裝置漏洞而來、臺灣組織IIS伺服器遭到惡意軟體Frebniis鎖定

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16