駭客用AI加速攻擊步調的案例層出不窮,如今又有攻擊者以AI打造用於部分攻擊流程的工具。

年初IBM資安研究團隊X-Force發現疑似由AI生成的C2框架Slopoly,攻擊者的身分是外號Hive0163的駭客組織,他們向來透過勒索軟體Interlock及資料外洩,向受害組織進行勒索。IBM指出,這起攻擊行動的發現,代表駭客組織的攻擊策略出現重大改變,藉由AI輕易在短時間內開發新的惡意軟體或框架。

該公司在調查一起勒索軟體事件時,發現攻擊者在受害伺服器上部署名為Slopoly的PowerShell程式碼。這個程式疑似透過生成式AI產生,原因是程式內容包含大量註解、錯誤處理,以及完整變數命名,這些都是典型AI生成程式碼的特徵,不過,究竟駭客濫用何種大型語言模型,IBM表示不清楚。

針對Slopoly的性質,它既是後門程式,也是攻擊者的C2框架用戶端軟體。Slopoly會蒐集系統資訊並定期向C2伺服器回報,每30秒傳送一次心跳訊號並等待指令,一旦接收到指令就透過cmd.exe執行,再將結果回傳給遠端伺服器,使攻擊者能遠端操控受害主機。

研究顯示,駭客利用這個後門在受害系統中維持超過一週的存取權限。Slopoly通常在攻擊流程後期部署,用來確保持續控制受害系統,並可能搭配其他惡意軟體共同運作。

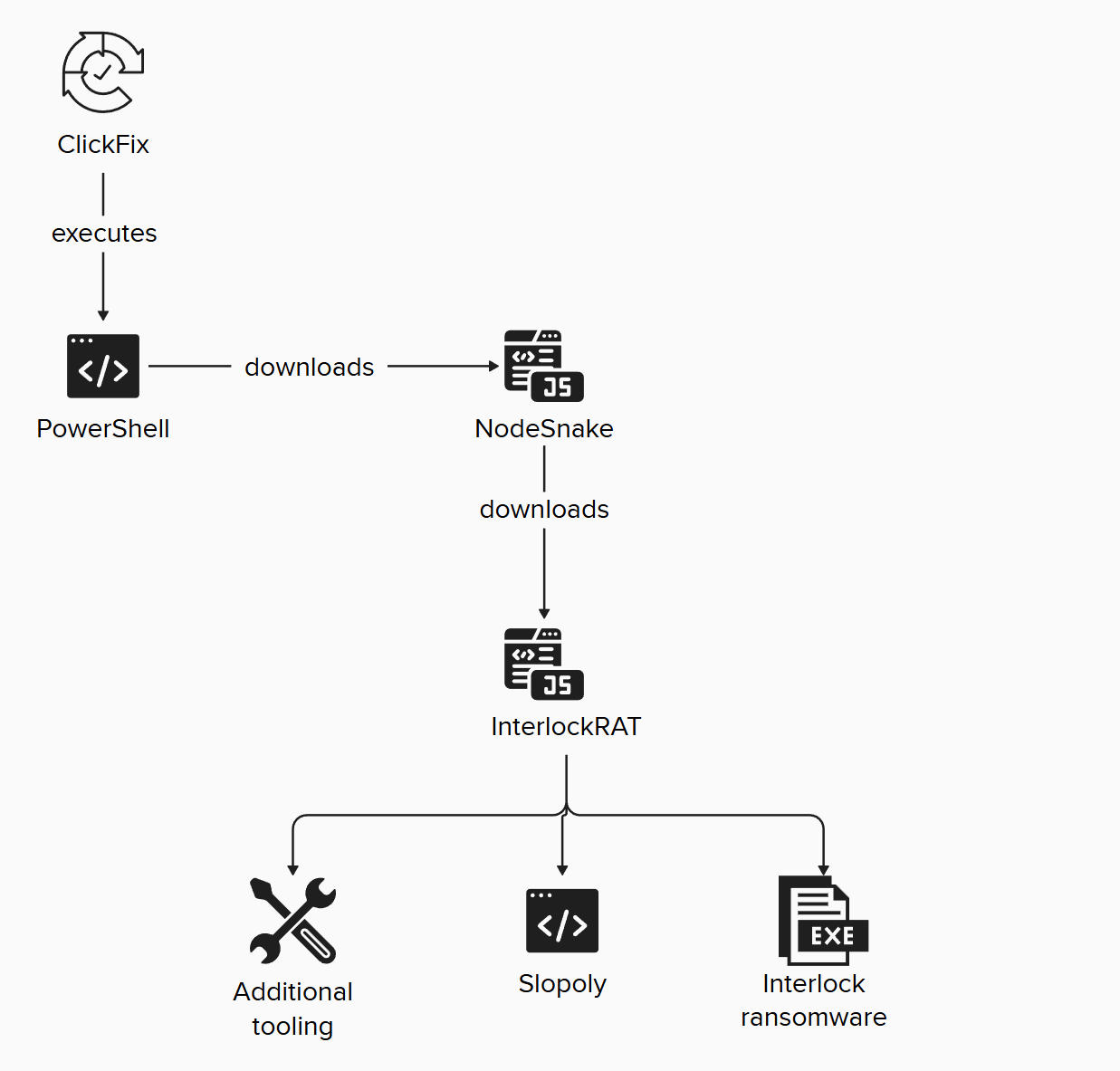

整體攻擊流程從社交工程手法ClickFix開始。攻擊者會誘騙受害者複製並執行惡意PowerShell指令,進而下載NodeSnake惡意程式,建立初始控制權,接著再部署其他工具與Slopoly。

儘管Slopoly的技術並不算特別複雜,但IBM指出,AI生成惡意程式的出現,代表攻擊門檻正在下降。透過生成式AI,攻擊者可以在更短時間內開發新的惡意軟體框架,未來甚至可能會有能在攻擊過程中自主決策的AI惡意程式。

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10