微軟於周二(7/12)展開的Patch Tuesday總計修補了84個安全漏洞,當中只有4個被列為重大(Critical)漏洞,允許遠端程式執行,另有一個已被駭客開採的零時差漏洞CVE-2022-22047。

CVE-2022-22047漏洞位於客戶端/伺服器端執行時子系統(Client/Server Runtime Subsystem,CSRSS),為一權限擴張漏洞,成功開採將允許駭客取得系統(SYSTEM)權限,並已遭駭客開採。雖然CVE-2022-22047僅被列為重要(Important)漏洞,但資安專家仍建議微軟用戶應優先修補。

趨勢科技旗下的Zero Day Initiative(ZDI)團隊指出,CVE-2022-22047通常會搭配程式執行漏洞使用,諸如藉由特製的Office或Adobe文件來接管受害者系統,這也是為什麼許多人聽到微軟延後封鎖所有Office巨集的消息,會感到心灰意冷。

其實本月微軟還修補了其它兩個Windows CSRSS的安全漏洞,分別是CVE-2022-22026與CVE-2022-22049,亦皆屬重要漏洞。

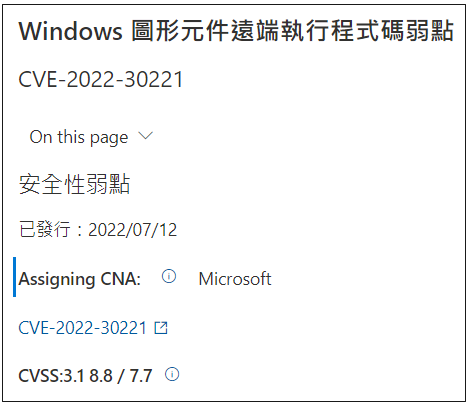

至於4個重大漏洞中,CVSS風險評分達8.8的是CVE-2022-30221,它藏匿在Windows圖形元件中,駭客只要說服使用者連向一個惡意的RDP(遠端桌面協定)伺服器,就能開採該漏洞並於受害系統上執行程式。

CVE-2022-22038則出現在遠端程序呼叫執行(Remote Procedure Call Runtime),雖然它是個遠端程式執行漏洞,但相關攻擊較為複雜,駭客必須持續或間接傳送資料,不斷地測試才能成功開採,CVSS風險評分為8.1。

CVE-2022-22029為Windows網路檔案系統(Network File System,NFS)的遠端程式執行漏洞,完全不需要使用者的互動就能展開攻擊,但只要採用預設的配置或設定,便可減輕遭到開採的嚴重性。CVE-2022-22039亦為NFS漏洞,駭客只要透過網路向NFS執行一個未經授權的特製呼叫,就能觸發遠端程式執行漏洞。

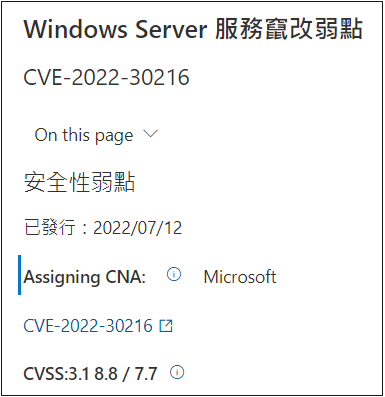

除了上述的重大漏洞與零時差攻擊漏洞之外,ZDI團隊點名了CVE-2022-30216,這是Windows Server Service的竄改漏洞,該漏洞允許一個已經授權的駭客上傳惡意憑證,代表駭客得以上傳自己的憑證以從事各種活動,包含程式執行,儘管這只是個重要漏洞,但微軟認為它很可能被開採,也讓ZDI建議使用者應儘速測試及部署其修補程式。

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16