0912-0918 一定要看的資安新聞

#擴充程式漏洞 #漏洞攻擊

LastPass外掛新漏洞洩露用戶前次登入網站的密碼,官方緊急釋修補

知名密碼管理器LastPass的擴充套件驚傳漏洞,攻擊者可藉由散播惡意的網址,受害者若是不察而點選連結,攻擊者便能得知該名用戶之前登入網站的帳號和密碼。

這項漏洞是由Google Project Zero研究員Tarvis Ormandy發現,並且影響LastPass釋出的4.33.0版,LastPass表示,受到影響的僅有執行Chrome和Opera瀏覽器的用戶,也推出4.33.4版修補漏洞。LastPass瀏覽器外掛也會自動更新到最新版本。詳全文

#資料外洩

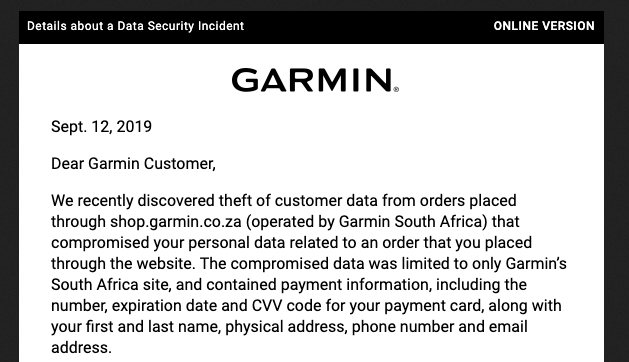

Garmin南非網站洩露顧客完整信用卡號及地址

GPS及運動智慧手錶廠商Garmin公告,其南非購物商城的客戶訂單資料被竊,洩露了消費者的姓名、信用卡號、住家地址,以及電子郵件等重要個資。目前上述網站已被關閉。

不過,Garmin沒有說明受害者人數、事發確切時間,也並末解釋網站是否被駭。也有科技媒體批評,Garmin未提供個資外洩的詐欺保護服務。詳全文

圖片來源:Garmin

#網路釣魚攻擊 #特定目標攻擊

伊朗駭客集團於全球大學展開大規模網釣行動

資安業者Secureworks指出,由伊朗政府掌控的駭客集團Cobalt Dickens在今年7至8月間,鎖定全球大學展開網釣攻擊,企圖竊取大學的智慧財產,光是這兩個月就有超過60所大學被鎖定。

在攻擊行動中,Cobalt Dickens註冊20個新網域名稱,鎖定分別座落在美國、英國、加拿大、香港,以及瑞士的大學,當中的許多網域都使用了有效的SSL憑證,以讓它們看起來更為真實──絕大多數都採用由Let's Encrypt所發行的免費憑證。詳全文

#網路釣魚攻擊 #特定目標攻擊

衛報匿名爆料平臺SecureDrop遭網釣駭客鎖定

暗網研究人員Sh1ttyKids發現,衛報(The Guardian)的SecureDrop匿名爆料平臺,遭到網釣駭客鎖定,建立了一個假冒爆料平臺,以騙取爆料者的代號,還在頁面上推銷一個Android惡意程式。

當爆料者上傳檔案到SecureDrop平臺後,就會收到一個可用來登入並與衛報記者溝通的代號,該代號可作為爆料者的身分識別,也能檢視與記者之間的通訊記錄。但駭客設立的網釣網站,就是為了竊取爆料者的代號,之後即可冒用爆料者的身分,得知該名受害者向衛報提供情報的對話內容,或是與記者交談。

資安新聞網站Bleeping Computer則與其它研究人員合作,進一步分析這個惡意App,結果發現,這個標榜可隱藏爆料者位置的應用程式,實能監控爆料者的一舉一動、遠端操作裝置,以及竊取裝置上的資料。詳全文

#網路釣魚攻擊

網釣駭客利用CAPTCHA來繞過企業安全機制

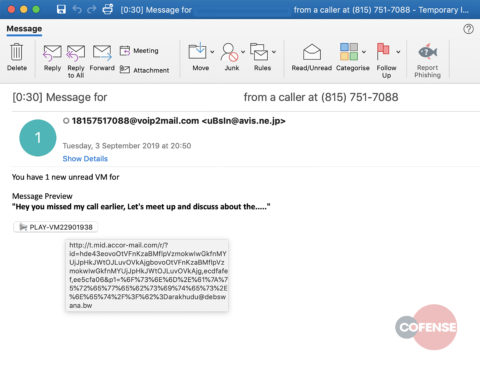

網路釣魚攻擊手法近期不斷推陳出新,專門提供相關防護服務的業者Cofense揭露了新的手法,先利用圖靈測試(CAPTCHA)驗證網頁,來騙過電子郵件安全閘道,再將真實人類受害者,引導至真正的網釣頁面上。

Cofense所發現的案例,是在電子郵件中夾帶語音檔案,當使用者按下播放時,便會被引導到圖靈測試驗證頁面,由於該頁面只具備驗證程式,電子郵件閘道不會發現惡意軟體,即將它歸類為安全。而使用者通過上述驗證之後,則會被導向要求輸入微軟憑證的網釣頁面。研究人員指出,不論是圖靈測試還是網釣網頁,都是微軟代管,因此也使用了合法的網域名稱,而不會被網域黑名單過濾。

根據該公司的統計,網釣攻擊有75%是為了竊取受害者憑證,當中又有9成以上設法繞過電子郵件安全閘道的偵測。因此,研究人員提醒使用者,在開啟郵件的連結瀏覽網站,並且被引導到登入頁面要求進行身分驗證時,必須特別提高警覺。詳全文

圖片來源:Cofense

#漏洞攻擊 #簡訊攻擊

SIM卡漏洞Simjacker已被多國政府用來執行監控

行動網路資安業者AdaptiveMobile Security公開存在於手機簡訊與SIM卡上的安全漏洞,並命名為Simjacker,這個漏洞將可讓駭客監控使用者的位置,也能執行更具破壞性的行動,且已遭到濫用。

根據分析顯示,Simjacker攻擊是由一家私人企業與各國政府合作,針對特定的目標對象展開監控,光是在單一國家,每天就有100到150個對象遭到鎖定,有時對象多達300人。少數有價值的電話號碼,在7天內被攻擊數百次,該公司判斷,是政府單位在某個時段急欲追蹤這些人的蹤跡。詳全文

#雲端配置不設防 #隱私疑慮

汽車行銷業者資料庫門戶大開,1.98億筆資料曝光

Security Discovery揭露一起大規模的資料外洩事件,該公司的安全研究人員Jeremiah Fowler於今年8月中,在網路上發現了一個完全沒有密碼保護的ElasticSearch資料庫,當中存放413GB資料,涉及大量網站與1.98億名使用者的資料,追查之下才得知,所有者是汽車產業行銷業者Dealer Leads。

Jeremiah Fowler表示,他不確定這個資料庫曝光的時間,而在通報Dealer Leads之後,對方很快就採取了防護措施。詳全文

#漏洞攻擊 #硬體攻擊

新型態攻擊NetCAT可竊取英特爾伺服器處理器資料

自推測執行漏洞被發現之後,不斷有研究人員找到能濫用處理器設計上所造成的弱點。最近,荷蘭阿姆斯特丹自由大學系統暨網路安全組織VUSec,揭露名為NetCAT的安全漏洞,允許駭客自遠端存取英特爾伺服器處理器的快取內容,進而存取電腦上的機密資料。

這個漏洞的基礎,出自英特爾專為伺服器處理器設計的Data-Direct I/O(DDIO),該技術讓周邊設備能夠直接讀取處理器的快取,而非記憶體,藉此改善伺服器執行效能。研究人員自DDIO進行反向攻擊,找出快取的共享方式,再經由網路與快取旁路攻擊,汲取機密資訊。研究人員建議,管理者最好關閉DDIO功能。詳全文

圖片來源:VUSec

#阻斷服務攻擊 #網站攻擊

簡訊驗證機制遭濫用,臺灣民眾黨網站驚傳剛上線就被駭

由臺北市長柯文哲成立的臺灣民眾黨,驚傳在9月15日晚間網站正式上線後,於半夜就受到攻擊,在開站數個小時後關閉。該黨發言人陳思宇表示,攻擊者藉由線上申請黨員的流程裡,必須通過簡訊身分驗證的機制,大量註冊癱瘓系統,因此他們暫時關閉網站,調整簡訊認證的做法後再開放。詳全文

更多資安動態

●美財政部提出經濟制裁,封殺所有與三大北韓駭客集團的交易行為

●繼Firefox啟用DNS-over-HTTPS,傳Chrome 78也將跟進

●國際警方聯手逮捕281名商業電子郵件詐騙嫌犯

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02