| Istio | Nutanix | Dan Ciruli | AI | AI SRE | 平臺工程團隊 | AI基礎架構

【專訪Istio關鍵人物:Nutanix雲原生副總裁暨總經理Dan Ciruli】從大規模微服務實踐,看AI原生代理的新挑戰

AI工作負載帶來兩大新挑戰,當企業開始在應用程式中導入AI,未來會需要集中式的平臺工程團隊,統一管理AI基礎架構與服務

2026-01-30

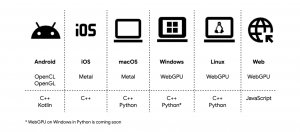

| LiteRT | TensorFlow Lite | 裝置端AI | GPU加速 | NPU

Google推論框架LiteRT進階硬體加速上線,跨平臺GPU、NPU加速支援更完整

Google更新推論框架LiteRT,將進階硬體加速納入正式堆疊,GPU支援擴展至Android、iOS與桌面及Web,並整合NPU部署流程與AOT、JIT編譯策略,同時維持以.tflite作為跨平臺格式

2026-01-30

| ShinyHunters | 勒索軟體 | 資料外洩 | Match Group

ShinyHunters疑似經由第三方平臺取得約會App開發商Match Group逾1000萬筆資料

Match Group旗下Tinder、OkCupid等多款約會App用戶資料,驚傳落入勒索軟體駭客組織ShinyHunters之手,入侵途徑疑似經由Match Group使用的第三方服務平臺

2026-01-30

蘋果公布2026財年第一季財報,單季營收與每股盈餘都創下新高。其中iPhone營收年增23%,仍是最大動能來源。區域表現方面,大中華區營收年增38%,成長幅度居各市場之冠

2026-01-30

蘋果買下AI語音技術開發商Q.ai,可能整合至AirPods或Vision Pro,並強化Siri和使用者的互動

2026-01-30

| Scattered Spider | Lapsus$ | ShinyHunters | Scattered LAPSUS$ Hunters | SSO | Okta | Vishing

網路犯罪聯盟Scattered Lapsus$ Hunters企圖對超過100家企業發動大規模語音網釣

威脅情資公司Silent Push發現網路犯罪聯盟Scattered Lapsus$ Hunters(SLSH)基礎設施大幅增加的情況,進一步調查發現,這些駭客最近一個月打算針對超過100家高價值企業下手,藉由語音網釣(Vishing)竊取單一登入(SSO)的憑證

2026-01-30

| 資安日報

【資安日報】1月30日,駭客要求AI根據開發流程打造功能複雜的惡意程式

資安公司Check Point針對雲端惡意軟體框架VoidLink進一步調查,發現駭客不僅採用AI編寫程式碼,還要求AI根據規格取向的開發方法(Spec-Driven Development,SDD),根據需求及時程打造惡意程式。該公司指出,這是他們第一個看到採用SDD模式打造的惡意軟體

2026-01-30

若將xAI併入SpaceX,等同於垂直整合AI模型、運算需求、能源以及衛星通訊能力,形成馬斯克擘畫的下一代AI基礎設施

2026-01-30

| n8n | 沙箱逃逸漏洞 | CVE-2026-0863 | CVE-2026-1470

工作流程自動化平臺n8n存在重大沙箱繞過漏洞,通過身分驗證的攻擊者有機會接管系統

資安公司JFrog公布工作流程自動化平臺n8n的資安漏洞,編號為CVE-2026-1470與CVE-2026-0863,這些漏洞能繞過檢查機制或進行沙箱逃逸,其中又以評為重大層級的CVE-2026-1470特別值得留意,因為攻擊者只要通過身分驗證,就有機會接管n8n執行個體(instance)

2026-01-30

| IT周報 | AI | 擴展法則 | Google DeepMind | Claude | MCP | Clawdbot | Google AI Plus

AI趨勢周報第284期:Google DeepMind給出多語言模型的最佳擴展法則

Google發現,只要把模型放大1.18倍、資料量增加1.66倍,就能維持多語言模型效能;Hugging Face釋出1兆Token的超大翻譯資料集FineTranslations;Clawdbot走紅,AI助理走向開始做事的行動代理;Anthropic改用一整份說明書教AI怎麼想,還授權釋出

2026-01-30