| HITCON | AI資安漏洞 | AIxCC | 美國DARPA | AI Cyber Challenge | AI網路挑戰賽 | 產品資安 | 產品安全 | 開源軟體安全 | AI資安 | 自動化漏洞修補

AIxCC競賽隊伍現身HITCON 2025,解析用AI發現修補漏洞的經驗

對於如何發展用AI處理漏洞的方法或解決方案,今年8月舉行的台灣駭客年會HITCON 2025請到多位該領域專家發表演說,當中包含來自美國DARPA AIxCC競賽冠軍隊伍Team Atlanta成員,以及第三名Theori、第五名Shellphish的領導人,臺灣資安社群得以了解這項結合AI與自動化防禦的挑戰競技

2025-10-28

| 零時差漏洞 | 開源軟體安全 | AI資安漏洞 | AIxCC | 美國DARPA | AI Cyber Challenge | AI網路挑戰賽 | 產品資安 | 產品安全 | AI資安 | 自動化漏洞修補

【AI資安新焦點:自動發現漏洞取得實質進展】發展用AI處理漏洞的解決方案,美政府舉辦AIxCC競賽秀實力

如何藉助AI加快漏洞檢測與修補,是當今重要研究課題,最近已有實質進展,尤其是美國DARPA舉辦的AI Cyber Challenge(AIxCC),決賽結果8月公布,識別漏洞率從去年的37%提升至今年的77%,並額外找出18個C程式語言與Java程式語言的零時差漏洞

2025-10-17

| 資安院 | 資安院產品資安漏洞獵捕計畫 | 產品資安 | Cyber Resilience Act | 產品安全 | 安全開發 | SBOM | SSDLC | Secure by Design | PSIRT | 漏洞獎勵計畫 | SIM3

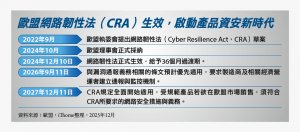

產品安全成為國際法規關注焦點,臺灣作為ICT製造重鎮必須跟上趨勢,近日數位發展部資通安全署與國家資通安全研究院舉辦產品安全論壇,強調共築產品資安責任鏈的重要性,現場公布了資安院產品資安漏洞獵捕計畫正式開放報名,並揭露明年起將鼓勵共同供應契約廠商依機關要求提供SBOM表,以提升軟體開發透明度

2025-09-26

| 臺灣資安大會 | 臺灣資安大會直擊 | 產品資安 | Cyber Resilience Act | 產品安全 | 安全開發 | SSDLC | SBOM | Security by Design | Secure by Design | Security by Default | IEC 62443-4-1 | 開源軟體安全

【臺灣資安大會直擊】安全產品開發流程成產業標配,IEC 62443-4-1改版在即,聚焦3大重點:對齊國際、預設安全、SBOM與開源

安全軟體開發生命週期(SSDLC)已成為確保產品合規與應對資安挑戰的關鍵要求,身為IEC 62443-4-1流程標準主要修訂者的林上智,特別以產品資安的未來藍圖為題,說明產業現況與這次改版作業所聚焦的3大重點

2025-05-06