資料來源:美國白宮、Linux基金會、微軟、DARPA、Google,iThome整理,2025年10月

面對層出不窮的系統與產品漏洞問題,如何更有效因應一直是挑戰,這些年來,資安領域持續推動產品資安觀念,不只重視安全更新與漏洞獎勵計畫,還強調安全程式碼開發,導入軟體開發生命週期(SSDLC),以及原始碼安全檢測、建立軟體物料清單(SBOM)等,就是想要設法及早揪出問題,減少後續因應成本,也希望透過層層把關,避免被攻擊者搶先發現未知漏洞並加以利用。

接下來要處理的更深層問題是:開源軟體的安全。在此之前,我們注意到國際間已經有所行動,例如,美國政府設法廣邀多家科技大廠共同因應,期望解決這項獨特的資安挑戰。

這幾年AI技術進化,用AI協助開發人員撰寫更安全的程式碼成趨勢,例如,GitHub在2023年11月展示GitHub Advanced Security全新AI安全功能,聚焦程式碼掃描自動修復,並於2024年3月發布預覽、8月正式推出。

不過,用AI自動化來強化潛在漏洞檢測與修補,仍是當今重要研究課題。

所幸最近一年多來,我們看到多項初步成果展現,不只科技大廠積極投入,政府與民間合作的力量也越來越大。

例如,Google DeepMind與Project Zero去年揭露AI抓漏專案Big Sleep,今年10月DeepMind再公布新AI代理CodeMender。

在微軟Threat Intelligence方面,今年3月公開運用Microsoft Security Copilot加快漏洞發現流程,8月又揭露惡意軟體分類AI代理Project Ire原型。

另一最受全球關注的消息是,2023年美國白宮宣布,由國防高等研究計畫署(DARPA)主辦「AI網路挑戰賽」(AIxCC),這項為期兩年的計畫獲得多家AI大廠技術支援,並且去年就有參賽團隊額外發現零時差漏洞,今年決賽更是額外識別出18個零時差漏洞。

美國DARPA舉辦競賽以發展自動化漏洞發現與修補的解決方案

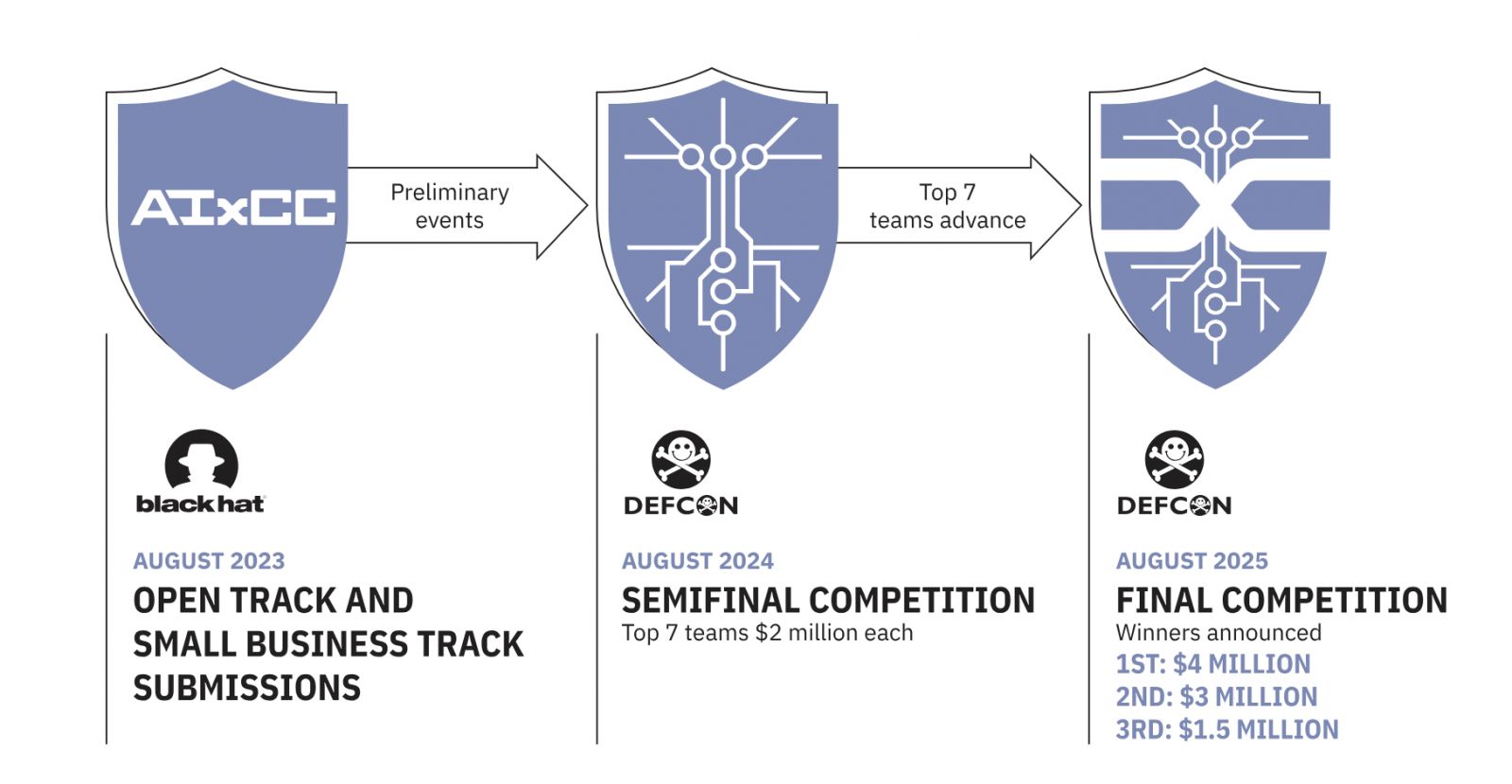

美國白宮於2023年8月Black Hat USA大會宣布,啟動為期兩年的AI Cyber Challenge(AIxCC)挑戰賽,由國防高等研究計畫署(DARPA)主辦,目的是促進發展能辨識、修補關鍵基礎設施安全漏洞的解決方案,最終競賽成果已於兩個月前(2025年8月)在DEF CON 33大會發表。(圖片來源/DARPA)

這樣的成果,印證了用AI自動發現與修補漏洞的可行性,同時也在改變人類面對漏洞的方式。

更重要的是,AIxCC挑戰賽的落幕並非終點,而是新的開始。依照主辦方要求,所有決賽隊伍都在賽後開源其成果,讓全球乃至臺灣的資安研究人員,都能進一步研究、驗證與延伸這些AI驅動的防禦技術。

AIxCC聚焦打造AI+CRS系統,目標是自動發現與修補漏洞

AIxCC挑戰賽究竟是什麼競賽?美國DARPA指出,他們的主要目的是,讓參賽隊伍設計一套自動化「網路推理系統(Cyber Reasoning System,CRS)」,並運用最新AI技術做到自動偵測漏洞、生成修補程式、分析漏洞報告。

但這場挑戰賽的意義並不止於此,DARPA的真正目標,是藉由競賽推動「AI驅動的安全分析工具」研究發展,進而保護國家的關鍵基礎設施(CI)、保護網路環境中的程式碼,同時為下一代軟體公司播下種子,使其能大規模應對日益增長的軟體修補需求。

為了促進這項目標能實現,DARPA以2,000多萬美元(超過6億元)的獎金作為激勵,另也贊助700萬美元(約2.1億元)以支持7家中小企業參賽。

全球共42支隊伍挑戰參賽

去年,AIxCC挑戰賽進行首輪的半準決賽,共有42支隊伍提交自行研發的CRS系統參賽。經過激烈的競爭,最終有7支隊伍成功脫穎而出,各自獲得200萬元獎金,並且進入最後決賽。

7支決賽隊伍比拼

2025年8月,最終決賽成績揭曉,由「Team Atlanta」奪下冠軍,其成員包括來自美國喬治亞理工學院、三星研究院、韓國科學技術院(KAIST),以及浦項科技大學(POSTECH)的專家。

第二名是來自紐約市的小型企業「Trail of Bits」,第三名則由美國與南韓的AI研究者與資安專業人士組成的「Theori」拿下。賽後這3支表現優異的隊伍,分別獲得400萬美元、300萬美元與150萬美元獎金。

曾不確定的競賽計畫如今成為現實 ,實證可用AI發現真實未知漏洞

隨著AIxCC挑戰賽結束,有兩大焦點受到我們關注:(一)AI 自動挖掘漏洞的成果已經浮現,能找出並修補真實世界的網路漏洞;(二)決賽隊伍所開發的CRS系統將開源以供廣泛採用,此舉被視為資安防禦的重要里程碑。

回顧2023年8月,AIxCC挑戰賽剛宣布舉行之際,當時還處於GPT-4模型、Llama 2、PaLM 2模型剛推出的時代,DARPA這項計畫能否成功仍不確定。

隨著時間與技術的演進,近兩年,無論AIxCC挑戰賽或各大科技廠的新成果,都突顯AI能發揮作用,守護關鍵基礎設施所倚賴的開源軟體。

2024年8月,在AIxCC半準決賽設計的挑戰專案中,主辦方DARPA針對熱門開源專案,包含:Linux Kernel、Nginx、Tika、Jenkins、SQLite,刻意設計59個漏洞成為考題,也就是DARPA所指的合成漏洞(synthetic vulnerabilities)。

其目的在於,考驗參賽團隊設計的CRS系統,能否找出這些合成漏洞,甚至識別出未知漏洞,並在分析後自動提出修補方案。

半準決賽成果顯示,針對59個合成漏洞題目,參賽隊伍CRS系統發現22個,並提交19個修補。更重要的是,這段期間還額外發現1個非刻意設計的漏洞,也就是真實的零時差漏洞。

接下來,2024年11月,Google揭露AI抓漏專案Big Sleep,亦公布AI代理找出零時差漏洞的成果,是發現位於SQLite的堆疊緩衝區下溢漏洞。

決賽識別出77%的漏洞題目,還額外發現18個零時差漏洞

今年2025年,有更多漏洞挖掘成果浮現。例如,兩個月前(8月)AIxCC挑戰賽決賽成績出爐,這次新挑戰專案同樣基於真實世界軟體,並刻意設計了70個漏洞題目,主要聚焦C與Java的程式語言漏洞計分。

最終,7支隊伍的參賽系統共發現54個,並成功修補其中的43個。不僅如此,競賽中還同時發現18個真實的零時差漏洞,其中6個漏洞涉及C程式語言,12個涉及Java程式語言,並提供了11個修補程式。

以今年的成果而言,比起去年的半準決賽,有了相當大的進步。例如,決賽中共識別77%的漏洞題目(在70個中發現54個),高於去年半決賽的37%(在59個中發現22個),而且,發現非競賽刻意引入的漏洞表現也很出色,今年找出18個真實的零時差漏洞,比去年的1個多出不少。

同時,自動修補的能力同樣有進步,這次決賽修補了61%的漏洞,同樣高於半準決賽的25%。顯而易見的是,這些決賽團隊所開發的CRS系統,功力有了大幅提升。

競賽結束也是新的開始,開源參賽CRS系統具深遠意義

另一個重點在於,DARPA的目標並不是競賽完成就結束,首先,他們還要推動的是,幫助開源軟體專案採用AI驅動的資安分析工具,促進開發社群能夠更有效檢測與修補程式漏洞。其次,還要針對當地關鍵基礎設施,強化相關開源專案的安全檢測與分析。

而在這次參與AIxCC決賽的7支隊伍中,他們已經遵循DARPA的要求,將其打造的CRS系統開源,釋出於GitHub,以便加速這方面技術的發展。

換言之,今年AIxCC挑戰賽帶來的影響,就是促使這些已有成果的AI驅動自動化漏洞挖掘技術,都能提供給產業與社群使用,以推動該技術的應用,並讓外界能夠在AIxCC這次的技術基礎上,繼續進行實驗與改進,甚至催生新一代以軟體安全為核心的新創公司。

對全球資安研究而言,這無疑是一股推力。對於臺灣而言,我們同樣也能基於這些研究成果來發展,或從這些參賽者的研究方法得到啟發,進一步幫助國內的防護技術與產業生態發展。

另外值得一提的是,在AIxCC挑戰賽成績出爐的兩個月後,Google DeepMind也公開其研究中的AI代理CodeMender,同樣強調在偵測漏洞之餘,也能自動生成修補。

這也突顯出,在漏洞領域的AI資安發展,已不僅止於「發現漏洞」,更進一步還要同時協助「生成修補方案」,縮短修補周期與人力投入。

保障醫療資安,ARPA-H大力支持AIxCC挑戰賽

關於AIxCC挑戰賽,不僅有參賽團隊的努力與貢獻,還有更廣泛的公私協力來協助達成。例如,在民間企業方面,將提供競賽所需雲端服務資源給參賽隊伍使用,包括Anthropic、Google、OpenAI提供參賽隊伍每隊35萬美元模型點數,以及Microsoft提供Azure支援;開源安全基金會(OpenSSF)也擔任大賽的顧問,負責確保優勝隊伍將其專案開源。

特別的是,在其他政府機關方面,我們更是注意到醫療領域的積極響應。2022年新成立的美國高等衛生研究計畫局(ARPA-H),在2024年3月正式宣布支持AIxCC挑戰賽,不僅承諾提供這場賽事的2,000萬美元獎金,同時更希望透過這場競賽,能夠真正協助解決醫療照護領域的關鍵漏洞。

另外,ARPA-H於決賽時再加碼140萬美元獎勵,以鼓勵參賽隊伍將CRS技術落地應用,進而提升醫療產業的數位韌性。

開源軟體安全與AI資安漏洞因應大事記

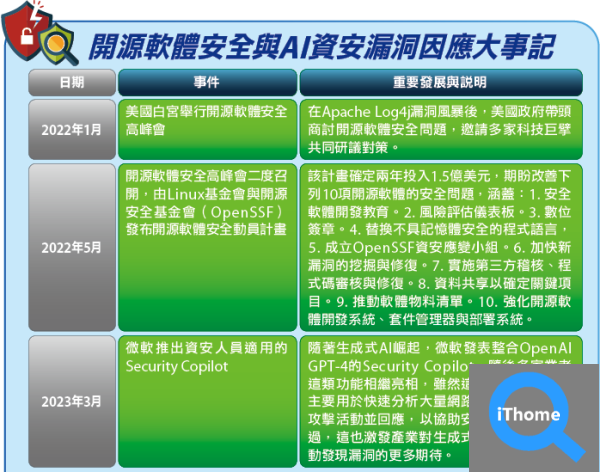

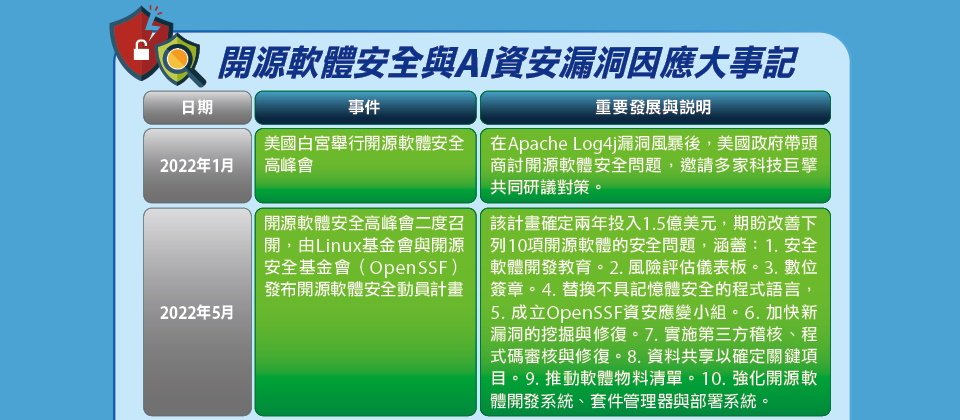

2022年1月

事件 美國白宮舉行開源軟體安全高峰會

重要發展與說明 在Apache Log4j漏洞風暴後,美國政府帶頭商討開源軟體安全問題,邀請多家科技巨擘共同研議對策。

2022年5月

事件 開源軟體安全高峰會二度召開,由Linux基金會與開源安全基金會(OpenSSF)發布開源軟體安全動員計畫

重要發展與說明 該計畫確定兩年投入1.5億美元,期盼改善下列10項開源軟體的安全問題,涵蓋:1. 安全軟體開發教育。2. 風險評估儀表板。3. 數位簽章。4. 替換不具記憶體安全的程式語言,5. 成立OpenSSF資安應變小組。6. 加快新漏洞的挖掘與修復。7. 實施第三方稽核、程式碼審核與修復。8. 資料共享以確定關鍵項目。9. 推動軟體物料清單。10. 強化開源軟體開發系統、套件管理器與部署系統。

2023年3月

事件 微軟推出資安人員適用的Security Copilot

重要發展與說明 隨著生成式AI崛起,微軟發表整合OpenAI GPT-4的Security Copilot,隨後多家業者這類功能相繼亮相,雖然這種AI資安助手,主要用於快速分析大量網路威脅訊號,發現攻擊活動並回應,以協助安全從業人員,不過,這也激發產業對生成式AI能否應用於自動發現漏洞的更多期待。

2023年8月

事件 美國白宮於Black Hat USA宣布AI Cyber Challenge(AIxCC)挑戰賽正式啟動

重要發展與說明 為了發展能辨識、修補關鍵基礎設施安全漏洞的解決方案,由美國國防高等研究計畫署(DARPA)主辦AIxCC競賽,並與頂級AI公司合作,邀請參賽團隊打造AI驅動的網路推理系統(CRS)。

2023年8月

事件 Google證實LLM可改善開源軟體漏洞測試計畫OSS-Fuzz

重要發展與說明 Google公布最新研究成果,指出利用LLM可幫助開源軟體漏洞模糊測試計畫OSS-Fuzz,擴大自動檢查範圍,進而使程式碼的檢查範圍平均提升1.5%到31%。

2023年11月

事件 GitHub宣布正測試可幫助安全左移的Code scanning autofix

重要發展與說明 GitHub宣布正打造程式碼掃描自動修復功能,主要整合Copilot與CodeQL,是首次結合生成式AI與靜態程式碼分析(SAST)的漏洞修補實驗,可協助開發人員在Pull Request階段自動掃描並產生修補建議,及早修正潛在安全問題。

2024年8月

事件 AIxCC半準決賽結果公開

重要發展與說明 AIxCC競賽初步成果展現,參賽42支隊伍的CRS系統可找出37%的合成漏洞(刻意引入的漏洞作為題目),特別的是,還找出一個SQLite的零時差漏洞。

2024年10月

事件 Google揭露AI抓漏專案Big Sleep

重要發展與說明 Google亦證明AI找漏洞的潛力,揭露旗下Project Zero與DeepMind共同研發的AI代理工具Big Sleep,宣布找出一個SQLite的未知記憶體漏洞。

2025年8月

事件 AIxCC決賽結果出爐

重要發展與說明 DARPA宣布AIxCC決賽結束,決賽7支隊伍CRS系統可找出77%的合成漏洞,並額外找出18個零時差漏洞。特別的是,這些CRS系統成果將全數開源,促進全球組織與社群使用與研究。

2025年10月

事件 Google揭露正測試AI代理CodeMender

重要發展與說明 延續AIxCC理念,Google公開新研發的AI代理CodeMender,也同時強調可自動發現漏洞與生成修補程式,並能進一步驗證修補品質,以確保修補正確。

資料來源:美國白宮、Linux基金會、微軟、DARPA、Google,iThome整理,2025年10月

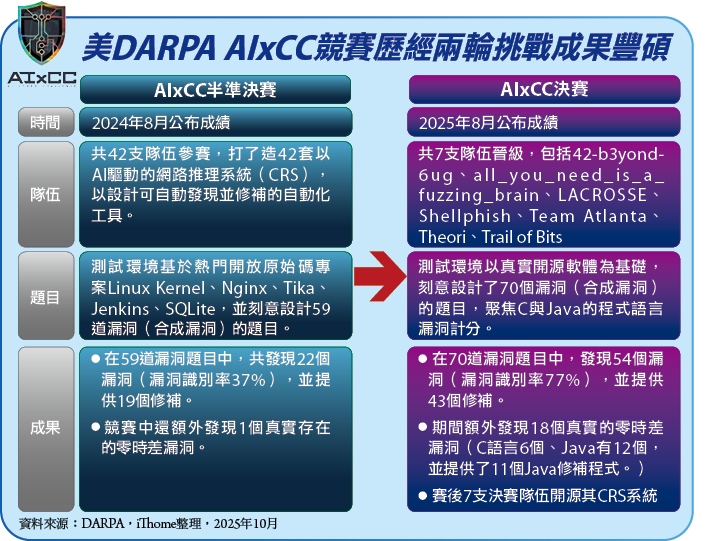

美DARPA AIxCC競賽歷經兩輪挑戰成果豐碩

AIxCC半準決賽

時間 2024年8月公布成績

隊伍 共42支隊伍參賽,打了造42套以AI驅動的網路推理系統(CRS),以設計可自動發現並修補的自動化工具。

題目 測試環境基於熱門開放原始碼專案Linux Kernel、Nginx、Tika、Jenkins、SQLite,並刻意設計59道漏洞(合成漏洞)的題目。

成果

● 在59道漏洞題目中,共發現22個漏洞(漏洞識別率37%),並提供19個修補。

● 競賽中還額外發現1個真實存在的零時差漏洞。

AIxCC決賽

時間 2025年8月公布成績

隊伍 共7支隊伍晉級,包括42-b3yond-6ug、all_you_need_is_a_fuzzing_brain、LACROSSE、Shellphish、Team Atlanta、Theori、Trail of Bits

題目 測試環境以真實開源軟體為基礎,刻意設計了70個漏洞(合成漏洞)的題目,聚焦C與Java的程式語言漏洞計分。

成果

● 在70道漏洞題目中,發現54個漏洞(漏洞識別率77%),並提供43個修補。

● 期間額外發現18個真實的零時差漏洞(C語言6個、Java有12個,並提供了11個Java修補程式。)

● 賽後7支決賽隊伍開源其CRS系統

資料來源:DARPA,iThome整理,2025年10月

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16