攝影/羅正漢

產品安全議題已成國家議題,數位發展部資通安全署(資安署)與國家資通安全研究院(資安院)在9月25日,特別舉辦一場產品資安論壇,吸引一百多位產業人士與會,現場不僅公布資安院的產品資安漏洞獵捕計畫,同時解析了2025國際間的最新產品安全發展態勢,讓國內所有資通訊產品製造商,可以更好應對未來趨勢。

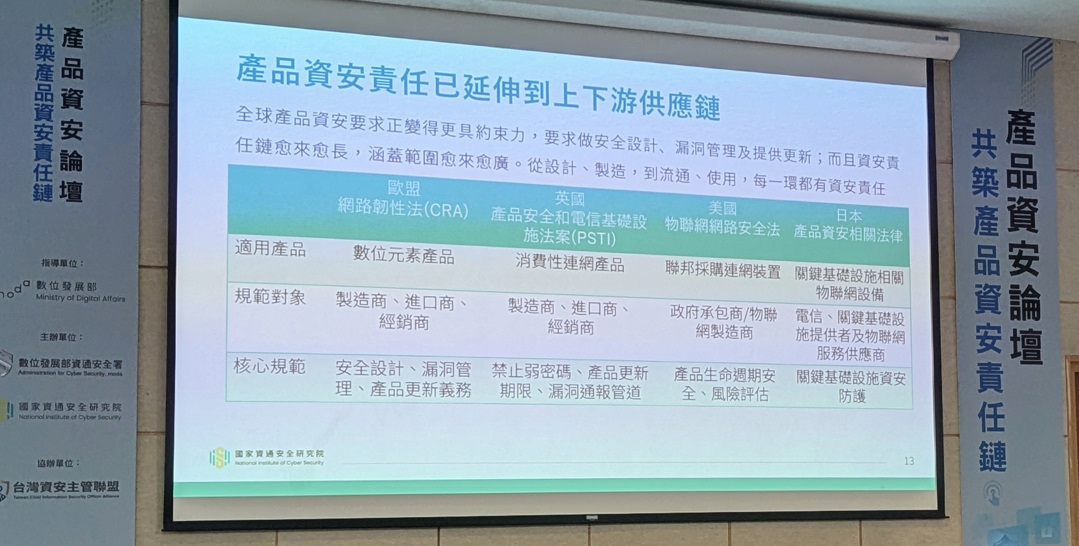

畢竟,產品安全議題從一年半前開始有大幅變化,當時國際已有相當多行動展開,包括:歐盟網路韌性法(CRA)、英國PSTI法案發布,還有美國推動US Cyber Trust Mark安全標章,美CISA公布Secure by Design系列警報,以及南韓與新加坡簽署物聯網安全認證體系MOU等消息。

資安院產品資安漏洞獵捕計畫登場,9月25日開放電子產品製造品牌廠商報名

「產品的資安防護不再是附加選項,而是產品設計的核心要求。」身為資通訊產品重鎮的臺灣,需關注此一重大變化,了解確保產品安全已是大勢所趨。

為了促進臺灣的產品資安發展能跟上時代,資安院副院長龔化中在今年4月於臺灣資安大會上,揭露多項重要推動措施,例如,一、強調「設計即安全」,培育Security by Design的產品資安人才;二、強化「出廠即安全」,發起產品資安漏洞獵捕計畫,並推動更多業者建立產品資安事件應變小組(PSIRT);三、聚焦「合規也安全」,推進臺灣電子產品資安法規與標章接軌國際。

其中一項重要推動項目,是資安院的產品資安漏洞獵捕計畫,如今龔化中表示,這項活動現在可以開始報名。具體而言,將由企業廠商(藍隊)提供產品測試標的,接著由白帽駭客(紅隊)挖掘漏洞,資安院測試團隊(綠隊)負責確保網路與測試場域順利運作,最後由資安院裁判團隊(紫隊)審核通報結果與獎勵分配。

根據現場公布資料顯示,活動正式開始時間為12月1日到明年1月31日。報名分兩階段,現在已經開始,藍隊(電子產品製造品牌廠商)報名期間將9月25日到10月27日,接下來會揭曉活動獎金,紅隊(白帽駭客與資安專業人員)報名期間從11月1日開始。資安院檢測防禦中心總監劉建良表示,這是資安院第一次舉辦,目前先聚焦電子產品製造品牌廠商,之後舉辦將納入軟體開發業者。

強制建立SBOM管理機制成國際態勢,政府將協助臺灣企業導入,提升市場競爭力

這場論壇內容除了公布漏洞獵捕活動,推動PSIRT建立,還有軟體物料清單(SBOM)也是產品安全管理的關鍵工具,可提升軟體供應鏈的透明度,幫助有效識別及修補軟體漏洞。這幾年,臺灣金融產業與政府機關已在積極行動,但還有更多產業需要重視,尤其是製造商。

資安署長蔡福隆在開場致詞時表示,數位產業署將鼓勵共同供應契約廠商從明年起依機關要求提供SBOM表,使軟體產品開發過程更加透明化。

同時,資安院也說明現在的作法:他們正推動公部門導入SBOM並提供開源工具教學文件,例如,如何使用Syft、Trivy掃描專案產生SBOM檔案,藉助Google OSV Scanner可自動比對並產生報表,另也介紹兩款相關開源工具,包括CycloneDX Generator、Microsoft sbom-tool的使用方式。這些文件均已公開於資安院網站,供有需要的單位或企業下載參考。

此外,資安院經理范姜中岑表示,資安院也基於這些工具實作一個GUI介面的工具,當中並會藉助CVSS、EPSS、LEV等資訊來協助判斷漏洞修補優先順序,後續也能幫助追溯供應鏈威脅。

至於SBOM方面的最新發展態勢,范姜中岑呼籲大家注意美國CISA今年8月22日公開《2025 SBOM最低要素》草案,因為當中出現一些新的規範。包括:目前草案要求SBOM應支援SPDX與CycloneDX等開放標準格式,其他新規範還包括:要求SBOM必須包含元件雜湊值、授權資訊、創建SBOM的工具名稱、以及生成背景的資訊。預期未來SBOM也將擴大範疇,涵蓋雲端SaaS服務、AI系統,因此可能還需要增加新的欄位。

此外,現場還有資安院研究員吳書嫺也提到,美國CISA與英法德澳韓日新等17國的網路安全機構,在本月初(9月3日)共同發布《軟體物料清單SBOM之資安願景共識》,這也顯示出,各國對SBOM工具及因應跨國軟體供應鏈風險的重視,積極推動SBOM的標準化與自動化。

可借助SIM3模型評自評來精進,產品上市前修正弱點更省成本

在漏洞獵捕活動、SBOM等議題之外,也有其他資安專家分享產品資安的實務經驗。

例如,PSIRT推動也是當務之急,早在五六年前,包括台灣電腦網路危機處理暨協調中心(TWCERT/CC),以及群暉、合勤、威聯通等業者都在公開場合分享PSIRT建置經驗。但主動響應的製造商不夠多,如今隨著國際資安法規開始針對「更新、通報、回應漏洞」提出強制要求,因此資安院與TWCERT/CC希望更多臺灣製造商能進早做好準備,才能共同建立臺灣在產品安全的努力與形象。

在這場論壇中,身為台灣資安主管聯盟副會長暨合勤投控資安長游政卿,進一步談到PSIRT的精進之道。

他指出,歐洲CSIRT社群在2016年時,發展出一套資安事件管理成熟度模型(Security Incident Management Maturity Model,簡稱SIM3),目前最新版本為v2,共畫分出45項檢視參數,以衡量組織處理安全事件的能力。

特別的是,SIM3模型已成為國際公認的事件回應成熟度評估工具。例如,國際資安事件緊急應變小組論壇(FIRST)採用SIM3,並規定其中11項參數是申請加入FIRST的最低門檻;歐洲網路與資訊安全局(ENISA)亦採用SIM3,將之納入其CSIRT能力評鑑與能力建置框架,作為推動歐盟成員國強化事件回應成熟度的依據。

游政卿強調,製造商需要為自己的產品當責,在成立PSIRT、建立漏洞揭露政策(VDP),以及落實Secure by Design之餘,還可藉由定期SIM3自評來了解自身PSIRT、CSIRT做的如何,另外也能加入FIRST國際組織,取得資安聯盟共享情資。他並透露,合勤即將加入FIRST成為會員。

另一方面,正視CVE與CWE風險也很重要,過去常參與Pwn2Own漏洞懸賞計畫的資安業者戴夫寇爾,該公司執行長暨共同創辦人翁浩正指出,他們已經幫助全球多款軟體系統與電子產品找出未知漏洞風險,同時也有幫助國內產品的漏洞通報,像是近一年國內TVN漏洞平臺所揭露的漏洞中,有四分之一的比例都是由該公司研究人員所通報。

對於產品漏洞問題,翁浩正強調,根據國外研究顯示,產品上市後的漏洞修補成本,比設計階段預防漏洞的成本要高出100倍。

因此他也呼籲國內產品業者,在產品研發的前期階段,公司本身需落實Secure Coding、軟體安全開發生命週期(SSDLC),以及原始碼安全檢測、弱點掃描與SBOM。

接下來,可引入外部專業資安團隊協助找出盲點,讓產品上市前的資安弱點盡可能減少。這也是戴夫寇爾現在正推動的事,不只透過漏洞懸賞計畫持續找出產品上市後的潛在威脅,也致力於將其研究能量與製造商合作,促進產品上市前做到更多資安把關。

在此同時,當然,製造商也必須預先建立PSIRT,以及漏洞通報與揭露管道VDP,提早因應產品上市後被發現漏洞的可能狀況。甚至在產品上市後,仍然透過舉辦漏洞獎勵計畫,借助更多研究人員之力來找出尚未發現的潛在問題。

近年來,全球產品安全的資安法規快速演進,從歐盟CRA、英國PSTI、美國物聯網網路安全法、日本產品資安相關法律來看,廠商的責任不只限於產品設計即安全、預設及安全,也要負責產品生命週期,包括更新、通報、回應漏洞,而且產品資安責任已延伸到上下游,規範對象涵蓋製造商、進口商、經銷商。

臺灣從2018年開始發展物聯網設備資安驗證標章制度,只是後續將標準鏈結國際,目前都還沒有重大成果展現,而最近幾年國際間已有多國簽訂資安標章國際互認協議,這將是我國需要持續努力的重大挑戰。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09

2026-03-06