2026-01-15

【資安日報】1月14日,微軟修補3個零時差漏洞,其中1個已出現攻擊行動

2026-01-14

Python軟體基金會 | Anthropic | PyPI | 供應鏈攻擊 | 開源

Anthropic捐150萬美元挺Python基金會,強化PyPI供應鏈防護

2026-01-14

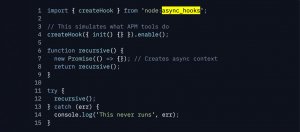

node.js | async_hooks | AsyncLocalStorage | CVE-2025-59466 | DOS

Node.js修補堆疊耗盡DoS風險,React、Next.js與應用效能監控工具受波及

2026-01-14

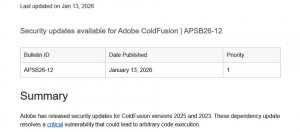

adobe | ColdFusion | Apache Tika | CVE-2025-66516

Adobe為ColdFusion修補Apache Tika滿分漏洞,呼籲用戶優先處理

2026-01-14

SAP | Security Patch Day | CVE-2026-0501 | CVE-2026-0500 | CVE-2026-0498 | CVE-2026-0491 | S/4HANA | Wily Introscope Enterprise Manager | Landscape Transformation

SAP發布1月例行更新,修補SQL注入、程式碼注入,以及遠端程式碼執行的重大漏洞

2026-01-14

Patch Tuesday | DWM | Agere

微軟1月修補3個零時差漏洞,其中1個已被用於實際攻擊、2個已公開

2026-01-14

Salesforce | 配置錯誤 | AuraInspector

Google Mandiant開源可偵測Salesforce配置錯誤之工具,避免企業資料外洩

2026-01-14

Chrome 144 | Chrome安全更新 | 資安露洞

Google發布Chrome 144桌面版更新,修補3項高風險漏洞

2026-01-14

Apex Legends | Respawn | 遠端控制輸入

Apex Legends爆出角色遭遠端操控與強制斷線事件,開發商Respawn已修復但未說明原因

2026-01-14

【資安日報】1月13日,VMware ESXi零時差漏洞恐在兩年前就遭到利用

2026-01-13

竊資軟體 | Infostealer | Zestix | Sentap | ShareFile | Nextcloud | ownCloud | EFSS

駭客兜售50家大型企業的內部資料,疑透過員工電腦竊得帳密,入侵雲端檔案共用環境而得逞

2026-01-13

惡意NPM套件鎖定工作流程自動化平臺n8n而來,目的是竊取用戶的Google Ads憑證

2026-01-13