竊資軟體(Infostealer)橫行,駭客藉此挖掘有價值的帳密資料與憑證相當常見,然而有人根據竊得的資料,竟然能在大型企業的檔案共用平臺來去自如,並下載企業內部資料進行兜售。

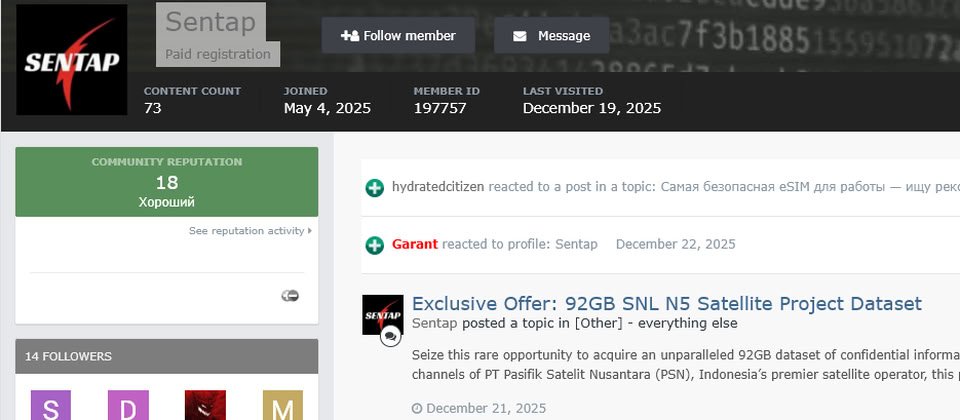

根據威脅情報公司Hudson Rock的調查,代號為Zestix(又名Sentap)的駭客,正於暗網兜售從全球約50家知名企業竊取的機密資料。這場大規模外洩的源頭,並非複雜的系統漏洞,而是基礎的「憑證衛生(Credential Hygiene)」失敗,企業並未落實定期更換密碼,以及沒有採用多因素驗證(MFA)而釀禍。

有別於許多資料外洩事故,駭客必須設法取得企業網路環境的初期存取管道,Zestix則是另闢蹊徑:透過廣泛利用竊資軟體,例如:RedLine、Lumma,或是Vidar來感染員工電腦或特定的裝置,然後從竊得的事件記錄資料進行過濾,找到ShareFile、Nextcloud,以及OwnCloud等企業雲端檔案共享服務平臺(EFSS)的入口網站網址與帳密資料,然後輕易從企業偷走大批內部資料。對此,OwnCloud也發布資安公告,指出這起事故並非他們的平臺出現零時差漏洞造成,呼籲用戶立即啟用多因素驗證。

受害企業遍布全球多個產業,包括航空、機器人、房地產,以及政府的基礎設施。名單中不乏知名企業如西班牙國家航空(Iberia Airlines)、日本積水房屋(Sekisui House)、列車製造商中車麻薩諸塞(CRRC MA),以及哥倫比亞大型IT整合服務業者CiberC等。

Hudson Rock確認近20家企業受害,並掌握這些公司外流的資料內容,識別這些企業檔案共用平臺的憑證;駭客另以Sentap名義聲稱握有約30家企業的內部資料,不過該公司尚未確認進一步細節,包括這些企業採用的平臺,或是駭客入侵的管道。

這些企業曝露的資料量,檔案大小從數GB到數TB不等,其中規模最大的是醫療機構Maida Health,外洩資料多達2.3 TB,其中涵蓋巴西憲兵的健康記錄,以及身分證、醫療報告與軍人眷屬資料,Hudson Rock認為不僅是對病人的隱私嚴重侵犯,甚至有可能對巴西的國家安全造成風險。

針對Zestix的來歷,Hudson Rock指出約從2024年底首度被發現,他在俄文論壇以初始存取管道掮客(IAB)的身分,兜售企業組織的存取權限,並收取比特幣牟利。資安研究機構DarkSignal也公布調查結果,此人應為伊朗公民,至少從2021年開始犯案,採取機會主義尋找下手目標,對企業組織曝露的基礎設施及第三方平臺試圖入侵。再者,這名駭客也與名為Funksec的網路犯罪集團存在關聯。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02