想要找出內部可疑的使用者行為,進而找到惡意威脅,是最近相當熱門的議題。不少資安廠商是在現有的SIEM平臺、DLP平臺與資料治理(Data Governance)解決方案中,加入相關的偵測機制,但也有從發現內部威脅的產品,延伸成為SIEM平臺的解決方案,例如最近Rapid7推出的InsightIDR,就是這樣的案例。

針對使用者內部存取行為,而找出可能潛藏於企業內部的威脅,Rapid7曾經推出名為UserInsight(現在更名為InsightUBA)這樣的產品,藉由建置在企業的資料收集伺服器,將網路流量資料彙整後,傳回至Rapid7的雲端平臺Rapid7 Insight Platform,執行分析並產生結果。

而InsightIDR的產品架構與UserInsight極為相似,前者結合了使用者存取行為分析之餘,提供搜尋情境資料集(Contextual Data Collection)功能,供企業更多元的進階分析,聲稱能夠藉此將調查時間減少為十分之一。

支援搜尋與分析網路設備、應用程式,以及雲端服務

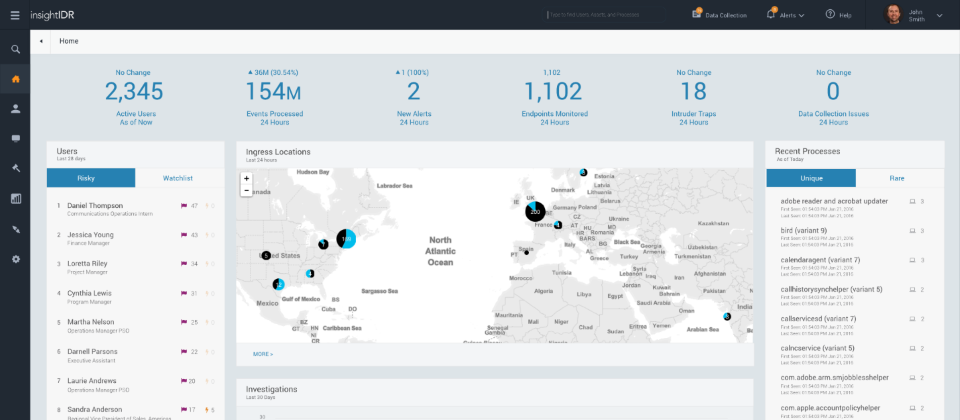

這個解決方案藉由使用者與實體(Entity)之間的行為分析、端點設備的掃瞄、入侵者的足跡等資訊,在大量警示訊息中,過濾出值得關注的攻擊事件。它不只能夠收集與偵測端點資料,還能擴及雲端服務,像是AWS、Box、Office 365、Salesforce等。

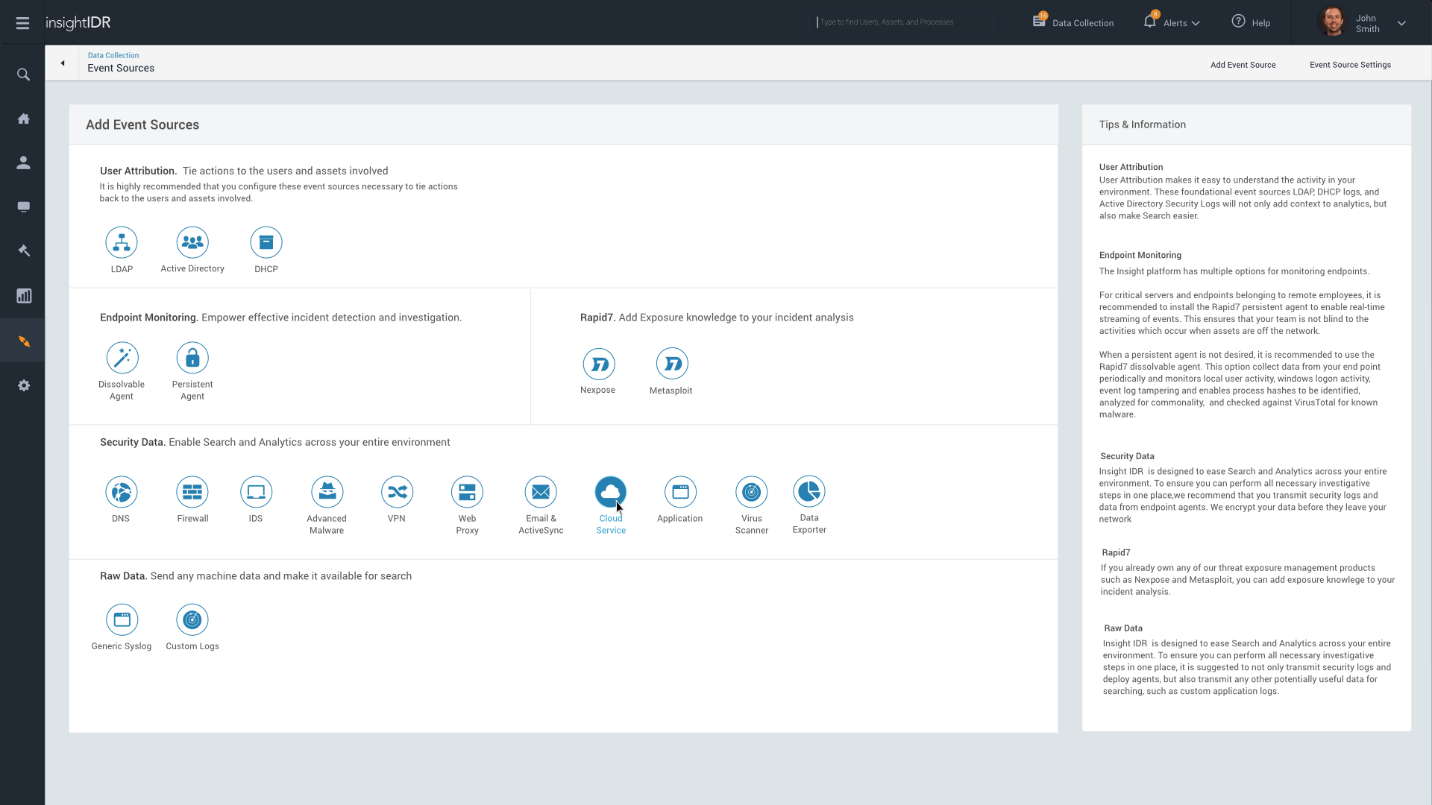

InsightIDR可運用的記錄非常多元,系統主要區分為身分認證類、端點監控、安全性資料、原始資料,以及Rapid7情資等5大類型。身分認證包含AD、LDAP與DHCP環境等內容,原始資料指的是從Log收集平臺取得的系統記錄等資料源;項目最多的是安全性資料,這是從企業網路中的設備(例如DNS伺服器、網路交換器、無線基地臺、防火牆、郵件伺服器等)取得的記錄,而且InsightIDR也能支援多項雲端服務,例如Box、Office 365、Salesforce等,都在支援之列。

除此之外,InsightIDR可集中管理,並自動找出不同類別的資料,包含Log、VPN、AD等之間的關聯,然後加入事件情境,供管理者快速得知問題的癥結點。InsightIDR會自動產生時間軸,顯示所有值得關注的事件,資安專家可藉此深入調查,證實為攻擊事件與否。

藉由時間軸,InsightIDR提供管理人員整起事件的相關行為記錄,並且顯示波及的使用者與企業內設備,以利於深入調查。

InsightIDR聲稱也能在監控端點電腦的過程中,找到遭到濫用的帳號、惡意程式,以及記錄竄改問題。此外,在找出問題的能力上,有別於傳統的解決方案,採取針對已知的弱點監控,InsightIDR透過機器學習,進而不斷地提升偵察效果。

Rapid7聲稱這套系統能大幅過濾較為次要的事件,一般而言,一間公司大約每天只會收到10至15個警示通知,這些資訊都包含InsightIDR提供的完整情境,可加速驗證與調查的時效性。

而對於事件的預警,InsightIDR可自動針對入侵者設定陷阱,或是運用詭計,在他們開始探索企業內部網路,還沒有造成損害的時候,就進行欺敵戰術(deception),藉此增加企業可調查攻擊事件的時間。

產品資訊

●代理商:中飛科技(02)2658-1818

●建議售價:廠商未提供

●流量收集伺服器硬體需求:2.0GHz處理器、4GB記憶體、10GB儲存空間

●流量收集伺服器作業系統需求:64位元Windows Server 2003~2012、Windows 7/8、Unbuntu LTS 10.04/12.04/14.04,或RHEL 5.x~6.x

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-25