網釣郵件中點開附檔會開啟一個PPT檔,實際上該PPT檔為有毒的螢幕保護程式,會偷偷在收件者的電腦中植入後門程式。

趨勢科技偵測到新一波目標攻擊鎖定政府單位,利用魚叉式網路釣魚郵件,以 RTLO 技術將有毒的螢幕保護程式偽裝成 Office文件,誘使收件者點閱開啟,於電腦中植入木馬程式追踨、竊取資料。

趨勢指出,這波鎖定政府的攻擊行動名為 PLEAD,搭配RTLO技術將檔案偽造成更難辨認真假的文件檔,誘使收件者點選郵件的附檔,趁機植入惡意程式,竊取電腦系統及內部儲存資料。RTLO 技巧運用了從右至左書寫的 Unicode 指令字元,這些字元是為了支援世界上從右至左書寫的語言,讓使用不同語言的電腦也能正確交換資訊。透過 RTLO 技巧,歹徒可將惡意檔案偽裝成看似無害的文件。

在此之前,趨勢在今年3月曾揭露鎖定近20個經濟相關的政府單位的APT攻擊,當時駭客裝冒為親友,以熱門議題、時事為標題,向收件人寄出惡意郵件,誘騙收件人開啟郵件植入惡意程式。

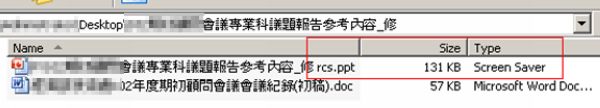

趨勢科技資深技術顧問戴燊表示,這次發現鎖定政府的攻擊手法與前此不同,採用魚叉式網路釣魚郵件,鎖定明確的攻擊目標,並運用RTLO技術巧妙地隱藏附檔中有毒的螢幕保護程式(.SCR檔),將螢幕保護程式偽裝為PPT檔。收件者往往因為較長的檔名,加上PPT簡報檔而不易查覺有異,雖然點開附檔後也會真的開啟一個PPT簡報檔,但實際上會在電腦內安裝後門程式,蒐集使用者名稱、電腦名稱、主機名稱等資訊。

↓駭客寄出的電子郵件會以特定單位業務相關內容為郵件標題,附檔中包括一個PPT及Word檔,其中PPT檔利用RTLO、較長的檔名及ppt附檔名,企圖掩飾藏毒的螢幕保護程式,點選後會在收件者電腦內安裝後門程式,同時開啟一份簡報檔,使收件者不易察覺有異。

電腦被植入後門程式後,連到遠端伺服器,會開始檢查電腦內安裝的軟體、Proxy設定,列出所有磁碟機、竊取資料、刪除資料,執行駭客從遠端發出的指令。

戴燊表示,趨勢在今年第一季的資安報告就指出,76%的目標攻擊都鎖定政府部門,電子郵件更是駭客滲透鎖定目標的常見攻擊手法,這波攻擊鎖定政府部門,相關單位必需提高警覺。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-25

2026-02-23