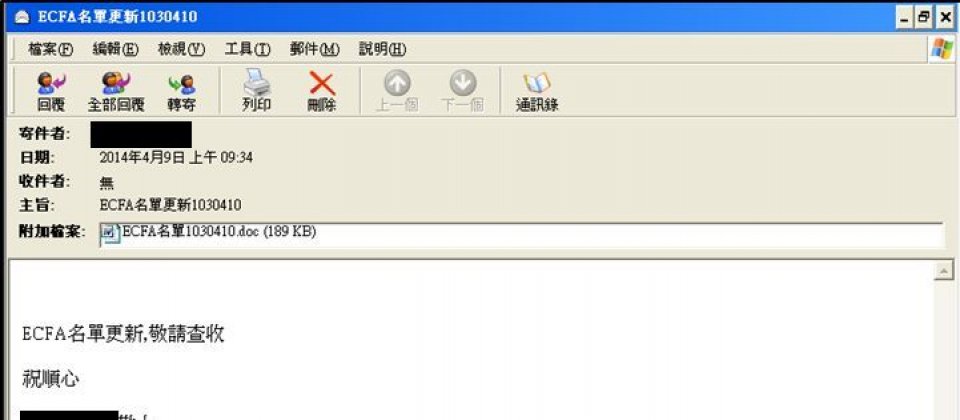

APT攻擊通常會掌握攻擊目標內的社交人際關係,再假冒組織同的長官或同事,以當下熱門的新聞時事為題發送電子郵件,誘騙不知情者開啟以植入惡意程式。下面為這次發現的例子之一,駭客以ECFA為題發送社交工程惡意郵件。

趨勢科技警告,偵測到國內近20個經濟相關的政府單位及民間企業團體遭到APT攻擊,駭客利用微軟RTF零時差漏洞進行攻擊。趨勢呼籲儘快更新微軟MS14-017更新以修補漏洞,避免遭到攻擊。

趨勢科技技術顧問戴燊表示,趨勢在昨天(4/10)發現駭客利用惡意程式,以及微軟RTF漏洞,以僵屍網路對近20個經濟相關的政府部會、民間企業發送以熱門新聞議題的社交工程電子郵件,以學運、服貿、ECFA等熱門議題吸引收件者打開,在其電腦植入HEUR_RTFEXP.A及HEUR_RTFMALFORM,以取得受害人電腦控制權,可能竊取電腦內的重要資料。

戴燊表示,APT攻擊的特色是透過社交工程,掌握這些單位內部的長官或同事關係,假冒其名義發送以熱門新聞議題為題的電子郵件,誘使收到信的人開啟,藉此在使用者電腦內植入後門程式。

雖然發動攻擊者不明,但這波攻擊集中於經濟相關的政府單位、民間企業組織,攻擊的對象具有針對性,且微軟RTF為全球性的漏洞,經過分析,駭客特別針對繁體中文調整,另外,駭客也避免使用已被監控的僵屍網路發送,而是透過正常的日本網站進行攻擊,增加了偵測的難度。

微軟RTF漏洞是在3月24日發佈,該漏洞為Word讀取特製的RTF檔案時造成系統記憶體損壞,駭客得以取得系統權限,遠端執行程式,趨勢在微軟公佈當天就偵測到針對該漏洞的惡意程式。

趨勢已通知相關單位更新微軟MS14-017,同時也呼籲其他人也儘快更新以修補漏洞。若有相關單位懷疑已遭到相似攻擊,由於APT攻擊較難以自行察覺,趨勢建議委請鑑識專家協助。

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27