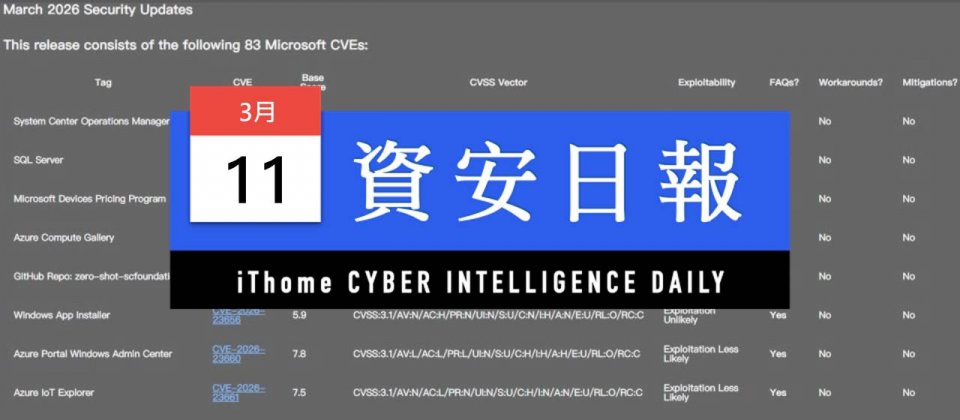

3月10日微軟發布本月例行更新(Patch Tuesday),總共修補83個漏洞,數量較2月增加40%。值得留意的是,其中有兩個是在微軟公告之前就被公開的零時差漏洞。這些漏洞是:SQL Server權限提升漏洞CVE-2026-21262,以及.NET阻斷服務(DoS)漏洞CVE-2026-26127,關於兩個漏洞的危險程度,微軟都評為重要(Important)等級,目前尚未出現遭到利用的跡象。

根據CVSS風險評分,較嚴重的是CVE-2026-21262,通過身分驗證並具備特定權限的攻擊者有機會觸發漏洞,在登入SQL Server的過程裡取得sysadmin權限,CVSS風險值為8.8。長期關注微軟例行更新的資安公司Rapid7認為,若是攻擊者藉此取得相關權限,有可能啟用xp_cmdshell,進而直接呼叫底層的作業系統。

SAP於3月10日發布本月例行更新(Security Patch Day),總共修補15個資安漏洞,從危險程度來看,重大等級有2個、高風險1個,其餘為中度及低風險弱點。

其中,重大漏洞CVE-2019-17571相當特別,影響的SAP產品是報價管理相關的應用系統Quotation Management Insurance(FS-QUO),這個程式碼注入漏洞發生在該系統採用的Log4j元件,起因是該元件的SocketServer類別對於不受信任的資料,會出現反序列化處理的狀況,而在反序列化小工具(Gadget)從事件記錄資料監聽不受信任的網路流量過程中,攻擊者可藉機執行任何程式碼,目前這個漏洞的CVSS風險也因此被評為9.8分(滿分10分)。值得留意的是,由於該漏洞影響1.2至1.2.17版Log4j(2012年推出),代表FS-QUO採用該元件的版本相當老舊。

殭屍網路KadNap入侵華碩路由器與其他邊緣裝置,提供固定代理伺服器服務供網路罪犯運用

電信公司Lumen旗下的威脅研究團隊Black Lotus指出,他們自2025年8月開始偵測到殭屍網路KadNap的活動,至今已觀察到超過1.4萬臺受感染設備,其中被針對的主要目標是華碩路由器。受害裝置分布於多個國家,其中美國約有六成,比例最高,但Lumen特別提及,臺灣、香港、俄羅斯受害裝置數量居次,各約占5%,若以此比例換算,臺灣約有700臺設備被綁架。

與多數殭屍網路不同,KadNap採用改造版的Kademlia分散式雜湊表(Distributed Hash Table,DHT)機制,建立點對點(P2P)通訊架構。受感染設備會在BitTorrent網路中搜尋其他節點,從而取得C2資訊。由於相關基礎設施架構分散於P2P網路,使得防禦方難以透過封鎖單一C2伺服器來中斷整體殭屍網路。

Fortinet防火牆單一登入漏洞遭利用,攻擊者竊取服務帳號憑證、網路組態設定

資安公司SentinelOne近日揭露多起入侵事件,攻擊者從2025年11月開始,利用資安漏洞滲透FortiGate設備,取得存取內部網路環境的入口,進而竊取服務帳號與系統設定檔,最終深入企業內部的AD環境,並部署遠端管理工具。

攻擊者主要利用多個Fortinet單一登入(SSO)漏洞,包括CVE-2025-59718與CVE-2025-59719,這些漏洞源於系統未正確驗證加密簽章,使未經驗證的攻擊者能透過特製的SSO權杖(Token)取得管理員存取權限。此外,另一項漏洞CVE-2026-24858也可能被利用,使攻擊者能透過自己的FortiCloud帳號登入受害設備。一旦成功存取FortiGate設備,攻擊者會執行特定指令匯出設備設定檔。由於FortiOS的設定檔採用可逆加密方式(reversible form of encryption)儲存,攻擊者可從中解析出系統服務帳號與網路拓撲資訊,進而取得進一步入侵企業環境所需的憑證。

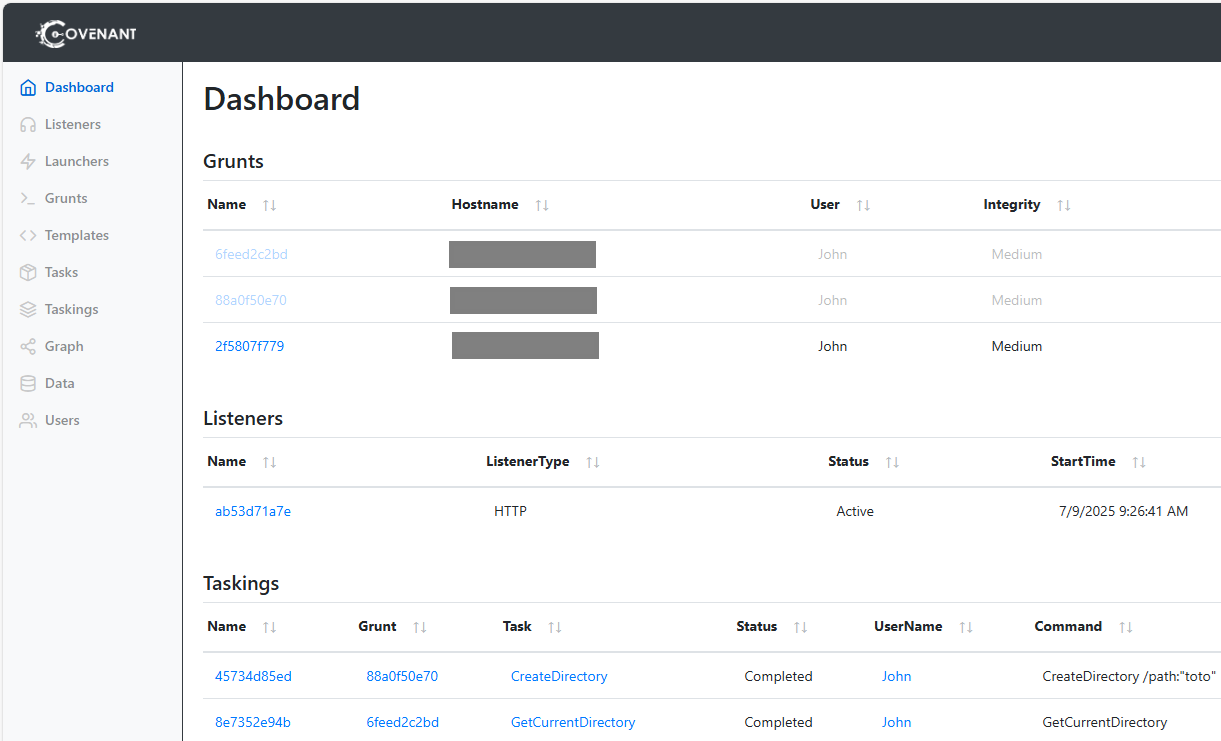

APT28濫用開源漏洞利用框架Covenant滲透烏克蘭軍方,從事網路間諜活動

資安業者ESET指出,APT28自2024年起重新啟動進階惡意程式開發團隊,並在攻擊烏克蘭政府與軍事相關目標時使用新開發的工具,其中包括鍵盤側錄程式SlimAgent,以及後門程式BeardShell與修改版的開源滲透測試框架Covenant,這些工具被用於長期網路間諜活動。

上述APT28打造及使用新自製工具的攻擊,最早可追溯到2024年4月,當時ESET在烏克蘭政府的電腦發現名為SlimAgent的間諜程式,APT28運用此軟體的鍵盤側錄、螢幕截圖,以及剪貼簿資料蒐集功能,持續監控受害者活動。ESET進一步分析後發現,SlimAgent的程式碼與APT28在2010年代使用的後門程式Xagent高度相似,顯示SlimAgent可能是以Xagent為基礎而打造的。

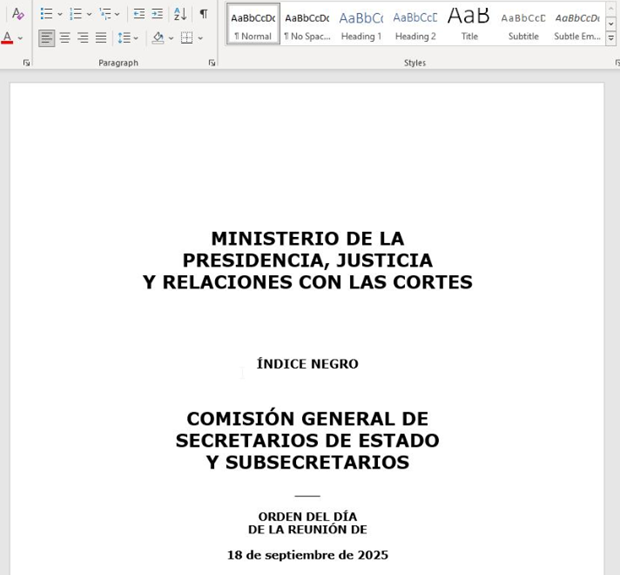

俄羅斯駭客組織APT28發動MacroMaze行動,濫用合法Webhook與Word巨集鎖定西歐與中歐目標

西班牙資安業者S2 Grupo於2月中旬發布研究報告,揭露一波歸因於俄羅斯背景駭客組織APT28的滲透行動。S2 Grupo旗下威脅情報團隊Lab52以中度信心將此次行動歸因於該組織。APT28亦以Fancy Bear、Forest Blizzard與FROZENLAKE等名稱為外界所知。攻擊活動自去年9月持續至今年1月,鎖定西歐與中歐的特定組織及政府相關實體。

西班牙資安業者S2 Grupo於2月中旬發布研究報告,揭露一波歸因於俄羅斯背景駭客組織APT28的滲透行動。S2 Grupo旗下威脅情報團隊Lab52以中度信心將此次行動歸因於該組織。APT28亦以Fancy Bear、Forest Blizzard與FROZENLAKE等名稱為外界所知。攻擊活動自去年9月持續至今年1月,鎖定西歐與中歐的特定組織及政府相關實體。

研究團隊將此次行動命名為MacroMaze行動(Operation MacroMaze),過程中,攻擊者並未利用零時差漏洞或高度複雜的專屬惡意程式,而是運用批次檔、VBScript與簡單HTML等基本工具,搭配合法Webhook服務(如webhook[.]site)建構命令傳遞與資料外流流程,呈現出「工具簡單、流程精細」的戰術設計。

阿里巴巴研究人員發現,自己的模型在訓練代理程式時,可能在未接獲任務提示的情況下,演化出未經授權存取外部網路資源,甚至進行加密貨幣挖礦等偏差行為。該研究團隊以其代理式學習生態系統(Agentic Learning Ecosystem,ALE)基礎架構,以超過100萬個軌跡(trajectory)訓練出開源代理程式ROME(ROME is Obviously an Agentic Model)。

但在部署某個版本時,團隊意外發現,代理程式在沒有明顯指示下做出不安全的行為,而且還突破預定的沙箱環境。當時多起行為引發阿里巴巴雲的防火牆發出嚴重警告。這些行為包括試圖存取內部網路資源,以及和加密貨幣挖礦活動一致型態的流量。

Google Cloud發布H1 2026版《Cloud Threat Horizons Report》,指出2025下半年雲端攻擊模式明顯轉變,漏洞公開到遭積極利用的時間,已由過去數週縮短到數天。該報告由Google Cloud資訊安全長辦公室、Google威脅情報小組與Mandiant Consulting等團隊彙整,揭露攻擊者越來越傾向鎖定第三方軟體漏洞、身分憑證與雲端自動化信任鏈,企業原本仰賴人工修補與事後調查的做法,已難跟上攻擊速度。

在Google Cloud觀察到的初始入侵案例中,第三方軟體漏洞占比已達44.5%,高於弱密碼或缺失憑證的27.2%,成為主要破口,第三方軟體漏洞首次超越憑證問題。其中,遠端程式碼執行占比由2025上半年的2.9%升至下半年的13.6%,增幅接近5倍。

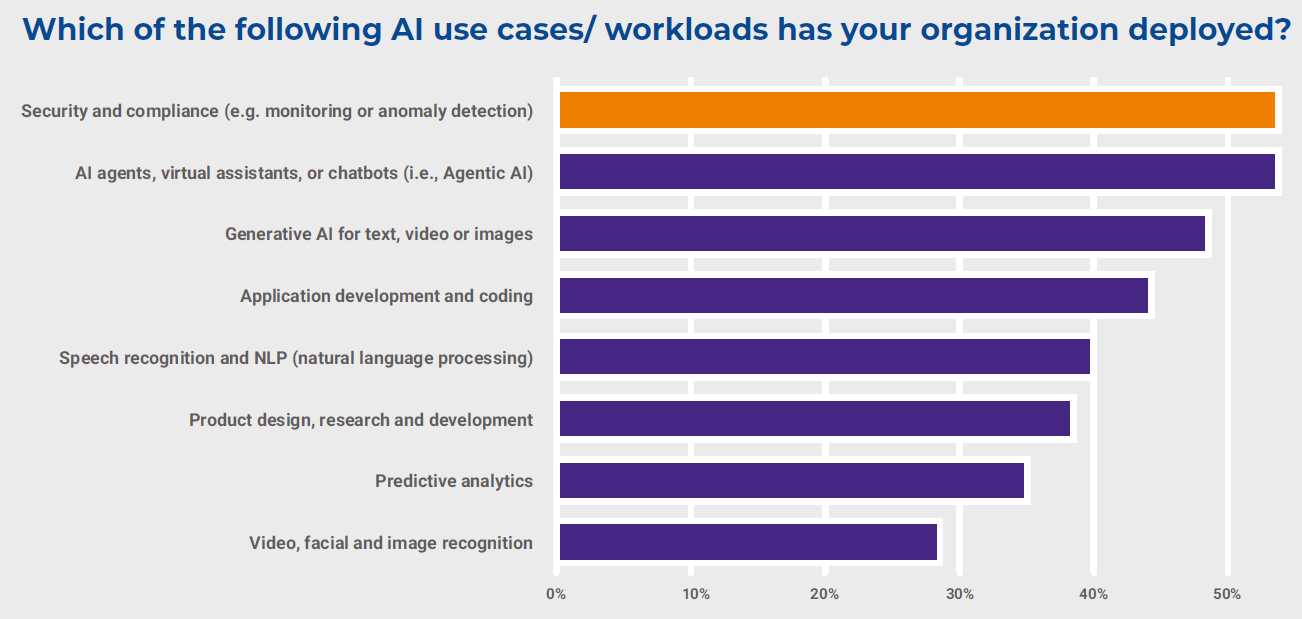

公有雲儲存商Wasabi調查報告指出,超過一半企業已在資安監控應用中導入AI

對於當前企業的主要AI應用型態,一般印象都會是文字、影像類型的生成式AI,或是各式各樣的AI代理(AI Agent)應用,還有應用程式開發與編寫程式碼等,不過雲端物件儲存服務商Wasabi日前公布《Wasabi全球雲端儲存指數2026》(Global Cloud Storage Index 2026)報告,卻顛覆我們刻板印象,報告中指出,目前企業導入AI技術的應用情境,比重最高的是資安監控與異常偵測領域,比重超過50%,是最高的一類,甚至超過生成式AI應用,與AI代理技術應用的比重相當。

對於當前企業的主要AI應用型態,一般印象都會是文字、影像類型的生成式AI,或是各式各樣的AI代理(AI Agent)應用,還有應用程式開發與編寫程式碼等,不過雲端物件儲存服務商Wasabi日前公布《Wasabi全球雲端儲存指數2026》(Global Cloud Storage Index 2026)報告,卻顛覆我們刻板印象,報告中指出,目前企業導入AI技術的應用情境,比重最高的是資安監控與異常偵測領域,比重超過50%,是最高的一類,甚至超過生成式AI應用,與AI代理技術應用的比重相當。

資安不僅是企業AI應用的核心之一,也是企業使用雲端儲存服務時關切的重點,Wasabi這份調查也顯示用戶對公有雲服務資料安全,與存取持續能力方面的需求,有44%的受訪企業表示曾因網路攻擊導致無法存取雲端資料,41%認為公有雲服務商提供的工具不足以保護其資料免受網路威脅。

其他資安威脅

◆針對已流入俄羅斯及中國駭客的iOS漏洞利用工具包Coruna,傳出源自美國的國防承包商

◆CISA傳出將CVE專案列為常態資助的專案,相關預算將受到保護

◆即時通訊軟體Signal用戶遭到針對性網路釣魚攻擊,駭客意圖挾持帳號

◆微軟警告駭客在攻擊的各個層面廣泛濫用AI,加速攻擊及擴大活動規模

◆美國CISA將3個iOS資安漏洞列入已遭利用的漏洞名單,要求聯邦機構限期完成修補

近期資安日報

【3月10日】AI瀏覽器Perplexity Comet存在零點擊漏洞,可用於竊取檔案及挾持密碼管理工具帳號

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09