惡名昭彰的俄羅斯駭客組織APT28(Fancy Bear、Forest Blizzard、Sofacy),近期攻擊活動頻傳,有資安公司指出,在烏克蘭戰爭開打後,這些駭客重新開發自己的惡意程式,並在近兩年的攻擊活動運用。

資安業者ESET指出,APT28自2024年起重新啟動進階惡意程式開發團隊,並在攻擊烏克蘭政府與軍事相關目標時使用新開發的工具,其中包括鍵盤側錄程式SlimAgent,以及後門程式BeardShell與修改版的開源滲透測試框架Covenant,這些工具被用於長期網路間諜活動。

上述APT28打造及使用新自製工具的攻擊,最早可追溯到2024年4月,當時ESET在烏克蘭政府的電腦發現名為SlimAgent的間諜程式,APT28運用此軟體的鍵盤側錄、螢幕截圖,以及剪貼簿資料蒐集功能,持續監控受害者活動。ESET進一步分析後發現,SlimAgent的程式碼與APT28在2010年代使用的後門程式Xagent高度相似,顯示SlimAgent可能是以Xagent為基礎而打造的。

在同一攻擊活動裡,駭客部署在.NET環境執行PowerShell指令的惡意程式BeardShell,並利用合法雲端儲存服務Icedrive作為C2通道,以降低被偵測的風險。ESET指出,BeardShell還使用一種罕見的程式混淆手法,過去曾出現在APT28使用的網路橫向移動工具Xtunnel。

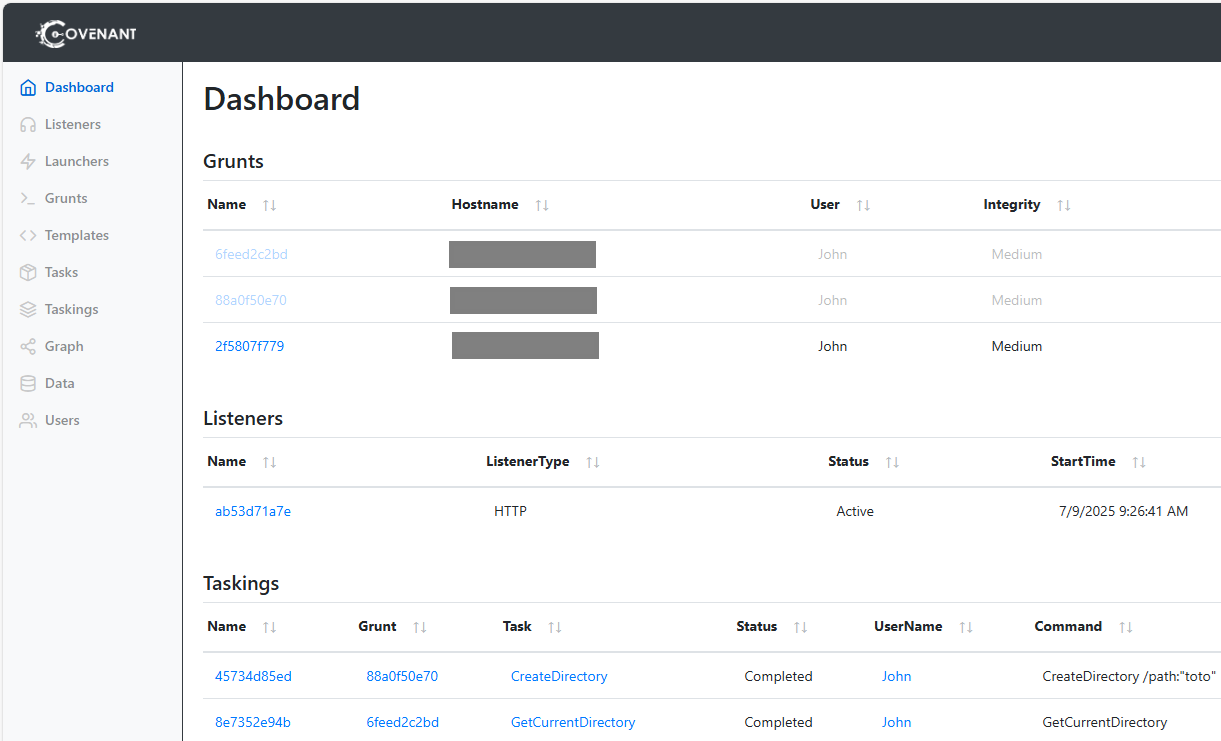

除了BeardShell之外,駭客還搭配使用開源滲透測試框架Covenant。APT28對該工具進行大量修改,使其可支援長期間諜活動並新增雲端通訊協定,例如透過pCloud、Koofr與Filen等雲端儲存服務作為通訊管道。ESET表示,駭客通常同時部署BeardShell與Covenant,以確保當其中一個C2基礎設施被關閉時,仍能透過另一個工具維持存取。

ESET指出,這種同時透過兩種惡意程式建立通訊管道的策略,有助於維持長期存取權限,該公司曾在APT28控制的Covenant雲端儲存帳戶中發現,有些受害系統被持續監控超過半年。BeardShell與Covenant的高度客製化,顯示APT28的開發能力相當成熟,並在烏克蘭戰爭的背景下再次強化其網路間諜活動能力。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09