土耳其在2月6日發生大地震引起全球關注,許多人發揮愛心捐款,想要幫助當地災民,但駭客也趁機打劫,打算騙取這些人的愛心中飽私囊。

針對時事進行詐騙的情況,還有即將到來的情人節。最近FBI特別針對新墨西哥州提出愛情詐騙相關警告,並指出受害者高達三分之一年齡在60歲以上。

開源加密程式庫OpenSSL近日發布修補版本,其中的高風險漏洞CVE-2023-0286值得留意,有可能被用於發動阻斷服務攻擊(DoS)。

【攻擊與威脅】

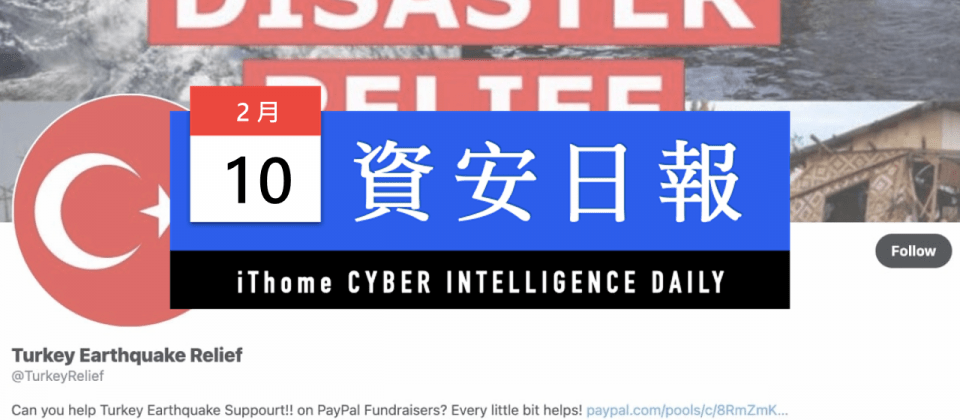

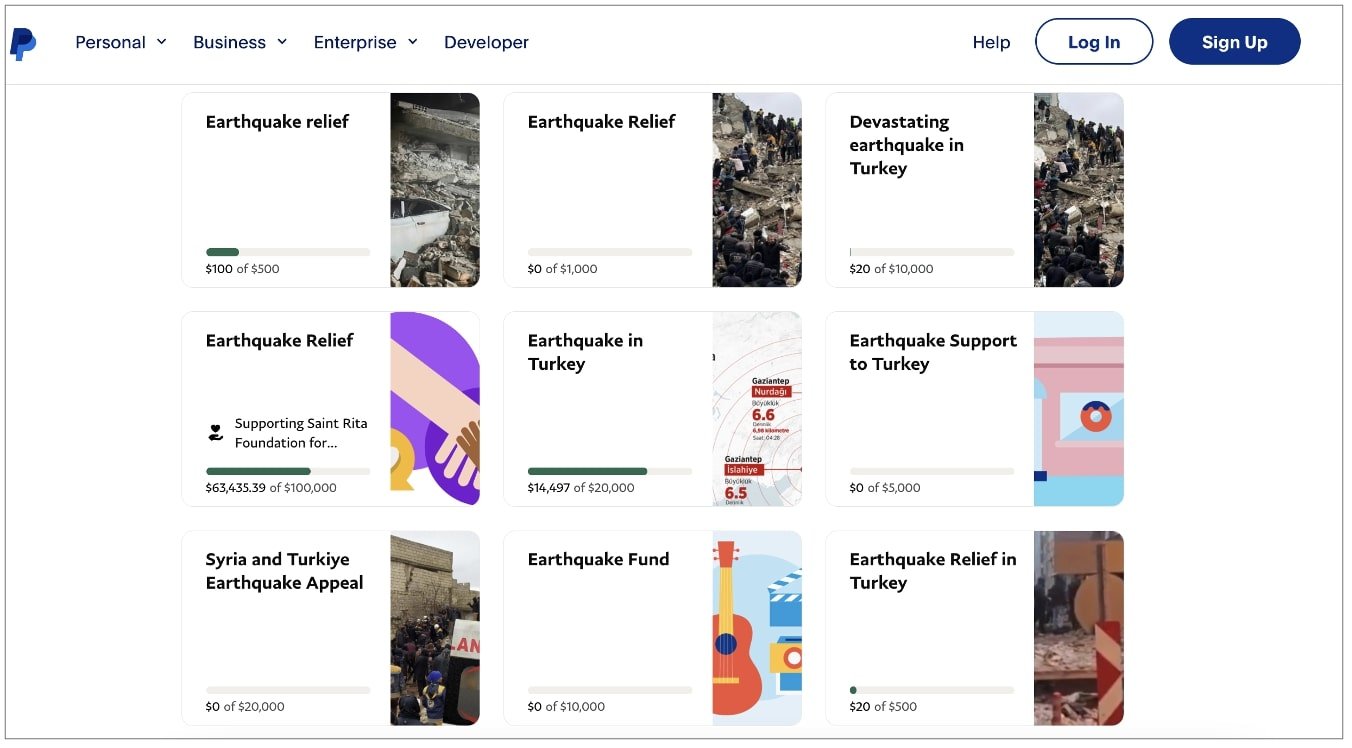

救濟土耳其強震災民成行騙的幌子!駭客濫用推特與PayPal「募款」 #土耳其地震

土耳其東南部及敘利亞接壤地區發生規模7.8級強震,造成超過2.1萬人罹難,全球各地發起愛心募款與捐輸物資的活動,但在此同時,駭客也趁機對捐款人下手。

土耳其東南部及敘利亞接壤地區發生規模7.8級強震,造成超過2.1萬人罹難,全球各地發起愛心募款與捐輸物資的活動,但在此同時,駭客也趁機對捐款人下手。

根據資安新聞網站Bleeping Computer的報導,他們發現駭客利用推特帳號宣稱要為土耳其地震進行募款,要求捐款者將錢匯入指定的PayPal帳戶,在其中一個詐騙的PayPal帳號裡,他們看到駭客總共獲得900美元的捐款,但為了取信他人,駭客自行先資助500美元。對此,該新聞網站呼籲民眾提高警覺,並指出PayPal在2016年就退出土耳其市場,要求用該服務捐款顯然不尋常。

情人節將至,FBI警告鎖定新墨西哥州民眾的愛情詐騙 #Pig Butchering

美國聯邦調查局(FBI)於2月8日發布資安通告,呼籲新墨西哥州的民眾在情人節即將到來的前夕,要特別留意相關的詐騙攻擊。根據他們的統計,該州在2021年有超過170人上當,約有三分之一為超過60歲的長者,損失近150萬美元,占總金額約7成。FBI指出,有許多的詐騙目標鎖定年長、離婚、喪偶的女性,但也有不少男性受害者。

其中一種越來越頻繁的攻擊型態是被稱為「殺豬(Pig Butchering)」的加密貨幣詐騙,駭客主要透過約會網站或社群網站和目標建立關係,然後說服他們投資加密貨幣,等到受害者成功獲利想要兌現時遭拒,才發現上當,且再也無法聯繫對方。

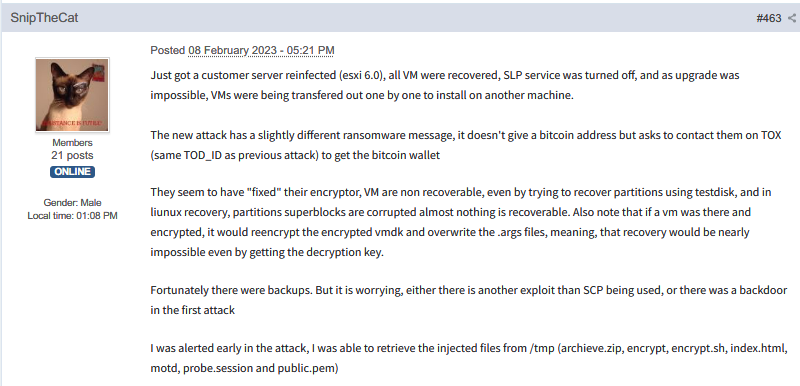

勒索軟體ESXiArgs出現第二波攻擊,受害虛擬機器恐更難復原 #勒索軟體 #ESXiArgs

專門鎖定VMware ESXi伺服器的勒索軟體ESXiArgs出現大規模攻擊行動,有研究人員提出復原的步驟,讓IT人員能修復虛擬機器並重新上線,但傳出駭客修改了勒索軟體讓受害組織無法復原的情況。

專門鎖定VMware ESXi伺服器的勒索軟體ESXiArgs出現大規模攻擊行動,有研究人員提出復原的步驟,讓IT人員能修復虛擬機器並重新上線,但傳出駭客修改了勒索軟體讓受害組織無法復原的情況。

根據資安新聞網站Bleeping Computer的報導,該網站的討論版2月8日有IT人員通報,他所維護的ESXi 6.0版伺服器遭到ESXiArgs二度攻擊——過程中,他嘗試使用前述的方法修復VM,卻無法成功,只能透過備份還原,疑似是新的ESXiArgs變種程式攻擊。此外,這名IT人員表示,他看到勒索訊息也與前一次事故有所不同──駭客不再提及比特幣錢包的網址。

該新聞網站取得勒索軟體檔案進行分析,結果發現駭客調整了加密檔案的方式,對於所有超過128 MB的檔案,針對裡面存放的資料,每隔1 MB內容就加密一次,而使得被加密的虛擬機器檔案幾乎無法復原。

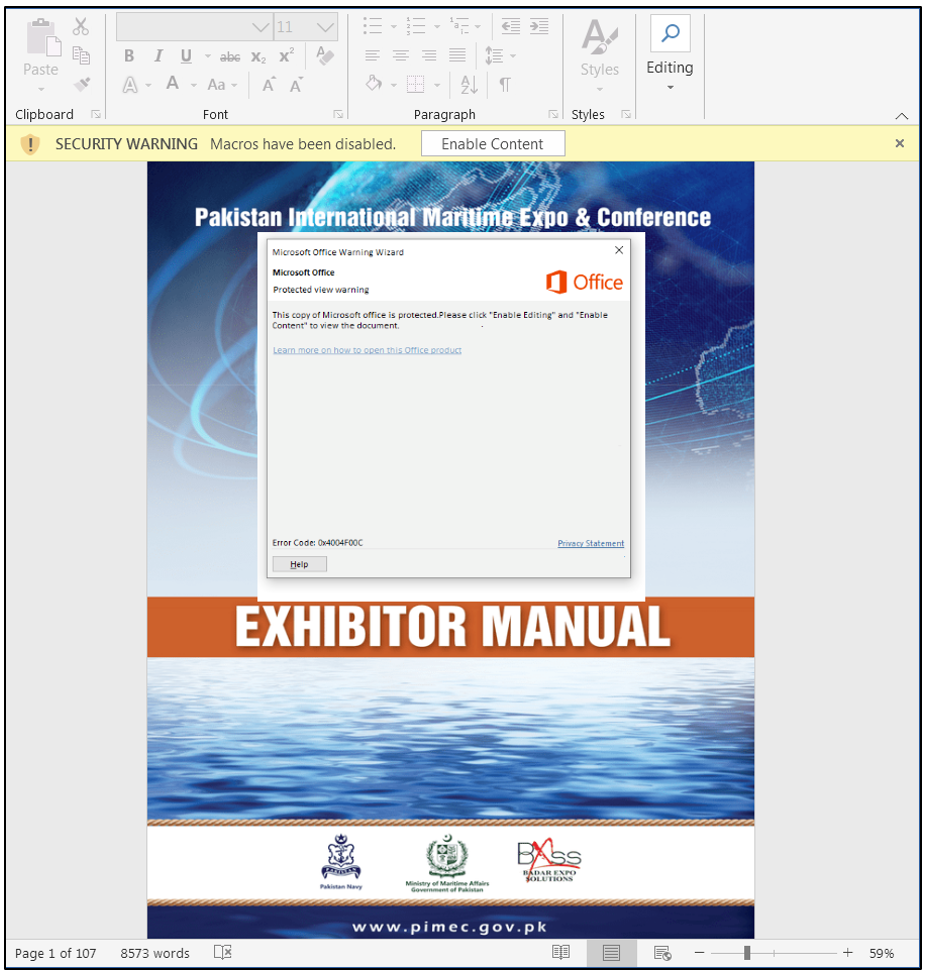

巴基斯坦組織遭到鎖定,駭客利用大型海洋業務展會的名義發動攻擊 #NewsPenguin #PIMEC

BlackBerry的資安研究團隊揭露駭客組織NewsPenguin的攻擊行動,這些駭客鎖定2月10日至12日舉行的巴基斯坦國際海洋業務展會PIMEC 2023,假借提供參展廠商名冊的名義散布釣魚郵件,目標是巴基斯坦的組織。駭客在信件裡挾帶的文件檔案當中,使用了遠端範本注入手法,並嵌入VBA巨集來執行下個階段的攻擊行動,最終在受害電腦執行間諜軟體。

BlackBerry的資安研究團隊揭露駭客組織NewsPenguin的攻擊行動,這些駭客鎖定2月10日至12日舉行的巴基斯坦國際海洋業務展會PIMEC 2023,假借提供參展廠商名冊的名義散布釣魚郵件,目標是巴基斯坦的組織。駭客在信件裡挾帶的文件檔案當中,使用了遠端範本注入手法,並嵌入VBA巨集來執行下個階段的攻擊行動,最終在受害電腦執行間諜軟體。

研究人員指出,駭客在過程中會檢查電腦硬體規格,確認間諜軟體是否在沙箱環境,且該間諜軟體接收C2伺服器的命令,間隔時間為5分鐘,研究人員認為,駭客這麼做的目的,就是避免資安人員察覺該惡意軟體完整的運作過程。

研究人員揭露Screentime攻擊行動,利用Office排版軟體Publisher檔案散布惡意程式 #Publisher

資安業者Proofpoint揭露自2022年10月出現的攻擊行動Screentime,罪魁禍首是駭客組織TA866,他們鎖定美國與德國的組織下手,透過夾帶惡意檔案或是URL的釣魚郵件,來散布惡意軟體WasabiSeed或Screenshotter。在部分受害組織當中,研究人員還看到駭客後續於電腦植入AHK Bot與Rhadamanthys Stealer等惡意程式。比較特別的是,駭客挾帶攻擊工具的檔案格式,是Office排版軟體Publisher檔案(PUB檔),這樣的攻擊手法可說是相當少見。

電子佈告欄網站Reddit遭駭,原始碼與內部資料恐外流 #Reddit

類似臺灣PTT社群網站的電子佈告欄網站Reddit傳出遭駭消息,他們表示,員工於2月5日遭到網路釣魚攻擊,駭客將其引導至冒牌的內部網路入口網站,企圖竊取帳密資料及第二因素的驗證Token,結果有人上當而使得攻擊者得逞,對方能夠存取部分內部文件、程式碼,甚至是某些業務系統與內部儀表板。

該公司表示駭客可能竊得數百名聯絡人、前任及現任員工,以及部分廣告商的資料,但執行Reddit網站及主要儲存資料的環境不受影響。

中國駭客APT41於農曆新年期間攻擊臺灣組織,目標疑為我國政府單位 #APT41 #供應鏈攻擊

臺灣資安界耳熟能詳的中國駭客組織APT41,因中油事件而聲名大噪,該組織在2023農曆新年期間傳出對臺灣多個組織發動攻擊。臺灣資安業者中芯數據發出警告,在其中一起攻擊事故裡,駭客在年前就埋伏於受害組織,伺機在員工休假的期間,利用遠端管理工具PsExec橫向移動,並使用135、445連接埠進行,進而入侵該組織的AD伺服器。

另一方面,駭客為避免資安設備察覺,利用防毒軟體的DLL側載(DLL Side-loading)漏洞,攻擊網路環境裡的端點電腦,使得相關行動看起來就像防毒軟體對主機執行掃描的工作。研究人員指出,受害組織與大量政府單位有合作關係,研判攻擊者試圖進行供應鏈攻擊,藉此組織入侵或是竊取重要資料。

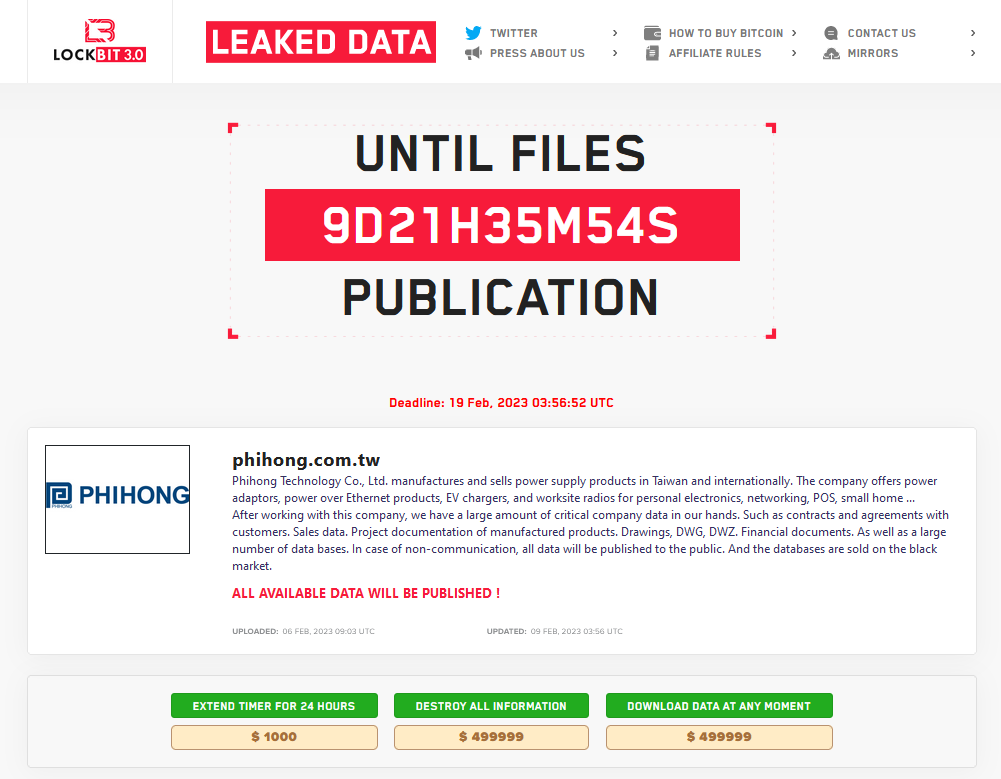

電力設備業者飛宏科技傳出遭勒索軟體LockBit攻擊,駭客開出銷毀資料的價碼 #勒索軟體 #高科技產業 #LockBit

根據IT新聞網站Tech Monitor的報導,勒索軟體LockBit在網站上將臺灣的電源設備廠商飛宏科技列為受害組織,並聲稱將於2月19日公布竊得的資料,內容包含與客戶簽定的合約、銷售資料、產品文件、財務資料等。值得留意的是,駭客列出了3種價碼,分別是銷毀竊得資料為499,999美元、下載資料為499,999美元,以及延後公布資料時間24小時為1千美元。

根據IT新聞網站Tech Monitor的報導,勒索軟體LockBit在網站上將臺灣的電源設備廠商飛宏科技列為受害組織,並聲稱將於2月19日公布竊得的資料,內容包含與客戶簽定的合約、銷售資料、產品文件、財務資料等。值得留意的是,駭客列出了3種價碼,分別是銷毀竊得資料為499,999美元、下載資料為499,999美元,以及延後公布資料時間24小時為1千美元。

【漏洞與修補】

開源加密程式庫OpenSSL出現類型混淆漏洞,恐招致阻斷服務攻擊 #OpenSSL

2月7日,開源加密程式庫OpenSSL發布3.0.8、1.1.1t、1.0.2zg版,總共修補了8個漏洞,其中最值得留意的是高風險漏洞CVE-2023-0286,這項漏洞與類型混淆(type confusion)有關,而有可能允許攻擊者讀取記憶體的內容,或是發動阻斷服務攻擊(DoS),起因與此程式庫處理X.509證書有關,影響從網路上接收證書註銷名單(CRL)的應用程式。

【資安產業動態】

資通安全研究院揭牌,是臺灣第一個資安專責行政法人機構 #資安院

國家資通安全研究院(資安院)於2月10日舉行揭牌典禮,總統蔡英文、行政院副院長暨資安長鄭文燦,以及多位部會首長親自蒞臨參與。數位發展部部長暨資安院董事長唐鳳表示,他期許資安院能為臺灣建立更好的資安韌性防護體系,並建構較為友善的公私領域資安治理機制,目標是達成全民數位韌性。

國家資通安全研究院(資安院)於2月10日舉行揭牌典禮,總統蔡英文、行政院副院長暨資安長鄭文燦,以及多位部會首長親自蒞臨參與。數位發展部部長暨資安院董事長唐鳳表示,他期許資安院能為臺灣建立更好的資安韌性防護體系,並建構較為友善的公私領域資安治理機制,目標是達成全民數位韌性。

總統蔡英文表示,資安院是國家級資安行政法人,將集結產學研各界最優秀的人才。未來將全力推動前瞻資安科技的研發、應用及服務,並致力提升關鍵資訊系統、基礎設施的防護能力。

NIST宣布將採用Ascon演算法做為物聯網裝置加密的標準 #NIST #IoT #Ascon

美國國家標準暨技術研究院(NIST)於2月7日宣布,他們自2018年開始,針對硬體資源較為有限的物聯網裝置,對外徵求相關的加密解決方案,當時總共收到57份提案,經過多次公開審核,現在決定將Ascon加密演算法列為標準,預告將於今年稍晚成為輕量級加密標準。

Ascon加密演算法一共有Ascon-128、Ascon-XOF和Ascon-Hash等7種,NIST考量將部分演算法列為標準,將其用於帶有關聯資料的認證加密(Authenticated Encryption with Associated Data,AEAD)與雜湊加密任務。

【其他資安新聞】

駭客假借提供加密貨幣產業職缺的名義,散布竊密程式Enigma

駭客濫用AWS架設惡意網站,並透過廣告帶入Google搜尋結果

研究人員揭露加密貨幣Dingo騙局,發行者在程式碼埋入後門,收取99%交易手續費

近期資安日報

【2023年2月9日】 CISA提供勒索軟體ESXiArgs的復原指令碼、安卓木馬程式Medusa利用網釣簡訊攻擊北美和歐洲用戶

【2023年2月8日】 勒索軟體Clop鎖定Linux版Oracle資料庫下手、殭屍網路病毒Medusa納入加密檔案的能力

【2023年2月7日】 勒索軟體針對義大利組織的VMware ESXi發動攻擊、中國駭客組織假借歐盟名義散布惡意軟體PlugX

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23