駭客經常會利用時事做為網路釣魚的題材,過往這2年最常見的是武漢肺炎,而這幾天全球關注的俄烏戰爭也常被運用。但有別於前幾天不少是利用民眾對烏克蘭難民的同情,今天散布木馬程式Agent Tesla、Remcos的駭客,則是以調查廠商對於供應鏈受到影響的因應措施,或是詢問是否願意延遲出貨為由,對於企業下手。

而今天也有多則新聞與高科技製造業有關,日前宣稱對Nvidia發動攻擊的勒索軟體駭客Lapsus$,今天洩露手機與晶片大廠三星的資料。在國內的高科技產業裡,上櫃矽晶圓大廠環球晶圓也證實,旗下的日本子公司遭到網路攻擊。

新興的DDoS勒索攻擊手法也相當值得留意,駭客鎖定歐美上市公司下手,並以破壞受害企業的股價做為要脅。

【攻擊與威脅】

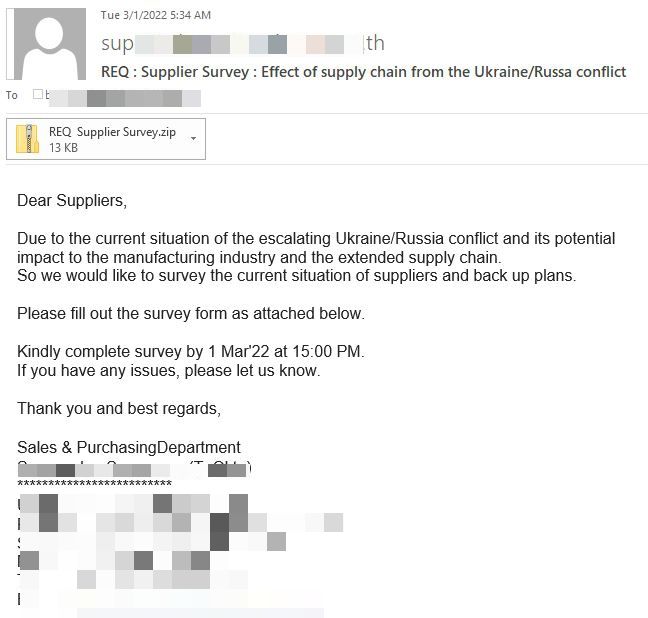

駭客利用俄烏戰爭為誘餌發動釣魚郵件攻擊,散布Agent Tesla、Remcos木馬程式

俄烏戰爭開打的時事,成為駭客網路釣魚攻擊的誘餌,而現在有攻擊者鎖定企業下手。防毒業者Bitdefender指出,他們自3月1日觀察到2起網路釣魚攻擊行動,其共通點是駭客宣稱調查在俄烏戰爭的情勢中,相關供應商可能會造成的影響,引誘收信人來開啟附件檔案,藉此散布Agent Tesla、Remcos等RAT木馬程式。

俄烏戰爭開打的時事,成為駭客網路釣魚攻擊的誘餌,而現在有攻擊者鎖定企業下手。防毒業者Bitdefender指出,他們自3月1日觀察到2起網路釣魚攻擊行動,其共通點是駭客宣稱調查在俄烏戰爭的情勢中,相關供應商可能會造成的影響,引誘收信人來開啟附件檔案,藉此散布Agent Tesla、Remcos等RAT木馬程式。

兩種釣魚信件都是廣泛對於全球多個國家發送。而散布Agent Tesla的信件,攻擊來源主要是荷蘭和匈牙利,而散布Remcos的則是來自德國和美國。

勒索軟體Lapsus$公布三星行動裝置程式碼

勒索軟體Lapsus$聲稱攻擊了Nvidia,且放話要求該公司解除GPU的算力解限機制LHR,開放驅動程式的原始碼後,又有IT廠商疑似遇害。根據資安新聞網站Bleeping Computer、圖形運算新聞網站VideoCardz的報導,勒索軟體Lapsus$公布三星伺服器的190 GB機密資料,包含了在TrustZone每個受信任程式(Trusted Applet)的原始碼、生物辨識的演算法、三星裝置開機程式的原始碼、高通提供的原始碼等,這些資料多半與該廠牌手機的各式晶片有關,可能對該公司與其合作夥伴造成衝擊。

值得留意的是,駭客並未向三星索討贖金,洩露相關資料的目的有待觀察。

惡意軟體使用Nivdia遭竊簽章,疑來自之前攻擊事故外流資料

在勒索軟體Lapsus$宣稱攻擊了Nvidia,並洩露部分竊得的資料後,有駭客已經冒用該公司的簽章來簽署惡意軟體。根據資安新聞網站Bleeping Computer的報導,Bill Demirkapi、Kevin Beaumont、Will Dormann等多名資安研究員發現,駭客近期大肆運用2個Nvidia的簽章,來簽署Cobalt Strike的Beacon、Minikatz、後門程式、RAT木馬程式等各式惡意軟體,而簽章的來源就是來自Lapsus$公布的資料。研究人員指出,這些簽章雖然已經過期,但駭客很可能以簽署Windows驅動程式的方式加以濫用。

國內上櫃矽晶圓大廠環球晶圓旗下的子公司GlobalWafers Japan,於3月2日發布公告,指出他們在2月28日偵測到未經授權的伺服器存取,並隨即關閉內部網路系統防止災害擴大,導致生產與出貨受到影響,並亦預計於3月3日恢復。而此事在國內中央社、經濟日報等多家媒體報導後,環球晶亦於3月3日於股市公開資訊站發布重大訊息證實確有此事,並表示該公司有良好的資訊備份,目前各項系統與受影響機臺正逐步恢復運作與生產,且公司機密資料與營運皆不受影響。

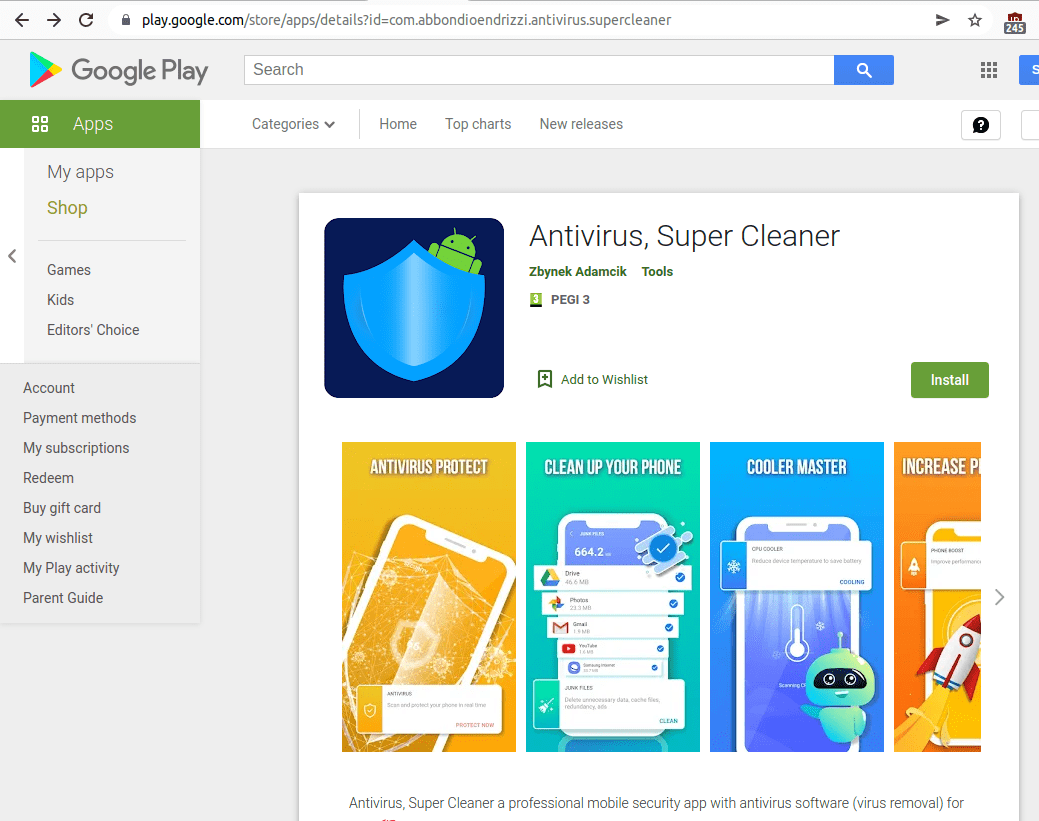

透過Google Play市集來散布惡意軟體的現象,曾一度因市集業者加強管控而略有減少,但最近駭客似乎找到了規避檢測的方法,再度透過上架的App來散布惡意軟體。例如,資安業者NCC Group發現,安卓木馬SharkBot透過在Google Play市集上架的4款防毒軟體、手機清理程式,吸引受害者下載,一旦這些軟體被安裝到手機上,就會以自動回覆(Auto-Reply)的功能,從C2中繼站取得SharkBot,並植入受害手機。

透過Google Play市集來散布惡意軟體的現象,曾一度因市集業者加強管控而略有減少,但最近駭客似乎找到了規避檢測的方法,再度透過上架的App來散布惡意軟體。例如,資安業者NCC Group發現,安卓木馬SharkBot透過在Google Play市集上架的4款防毒軟體、手機清理程式,吸引受害者下載,一旦這些軟體被安裝到手機上,就會以自動回覆(Auto-Reply)的功能,從C2中繼站取得SharkBot,並植入受害手機。

研究人員指出,這款木馬程式的特別之處,在於具備了自動轉帳系統(ATS)機制,能讓駭客與受害者少許互動之下,將銀行帳戶的存款轉走,而這次駭客也將ATS機制延伸運用於突破雙因素驗證(2FA)防護。

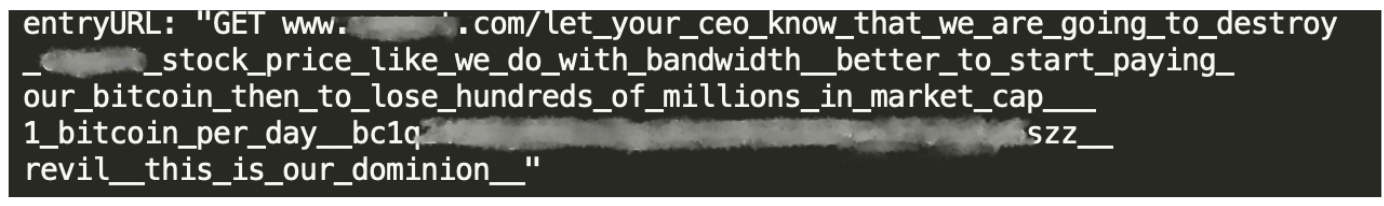

駭客透過殭屍網路Mēris發動DDoS攻擊,並運用URL留下勒索訊息,要脅不付錢就破壞受害企業股價

駭客藉由DDoS攻擊癱瘓網站,並進行勒索,如今出現了新的手法。資安業者Imperva最近揭露由殭屍網路Mēris發動的DDoS攻擊,其攻擊的頻率最高達到每秒發出250萬次請求(Mrps),但比較值得留意的是,駭客將勒索訊息挾帶於URL裡面,甚至要脅將破壞受害企業的股價,來脅迫以比特幣支付贖金。

研究人員指出,駭客的攻擊目標都是上市公司,多半位於美國與歐洲,一旦出現DDoS攻擊的事故,有可能重挫股價。而對於攻擊者的身分,研究人員看到攻擊者自稱是勒索軟體組織REvil,但不確定是否是該組織所為。

過往駭客發動DDoS攻擊,多半是利用較為缺乏資安防護能力的家用網路設備,如路由器、IP Camera,來組成殭屍網路大軍,但如今,資安設備也淪為駭客放大攻擊流量的工具。資安業者Akamai於3月1日指出,他們的客戶遭到DDoS攻擊,駭客濫用易受攻擊的防火牆設備,或是網頁內容過濾系統,搭配名為TCP Middlebox Reflection的攻擊手法,來反射並放大TCP攻擊流量,目標是銀行、旅遊、電玩、媒體、網站代管等業者。

研究人員指出,可被用做「Middlebox」的設備相當廣泛,不只許多企業採用的網頁內容過濾系統,甚至是中國的網路長城(GFW)也是可被利用的對象。雖然此次攻擊出現的攻擊流量並不算大,僅有11 Gbps,或是每秒請求150萬個封包(1.5 Mpps),但研究人員指出,這種手法可讓攻擊者一次最多將流量放大75倍,而可能會吸引越來越多駭客採用。

【漏洞與修補】

又是瀏覽器的零時差漏洞遭到濫用。Mozilla最近針對旗下的瀏覽器產品,修補2項重大漏洞CVE-2022-26485、CVE-2022-26486,這些漏洞都與記憶體釋放的濫用(UAF)有關,且已經被用於攻擊行動。Mozilla發布Firefox 97.0.2(Android版為97.3.0)、Firefox ESR 91.6.1、Focus 97.3.0修補上述漏洞。

近期資安日報

【2022年3月4日】 駭客入侵烏克蘭政府網站散布該國宣布投降的假消息、勒索軟體Conti與Karma攻擊相同醫療機構

【2022年3月3日】 網釣攻擊鎖定幫助烏克蘭難民的國家、逾30所烏克蘭大學網站遭駭

【2022年3月2日】 駭客在俄烏戰爭持續發動網路攻擊、中國駭客運用後門程式Daxin長達10年

【2022年3月1日】 俄羅斯出兵烏克蘭,引發不同立場的駭客集團發動攻擊、汽車大廠Toyota疑因零件供應商遭駭停工

【2022年2月25日】 SockDetour後門程式攻擊美國國防業者、勒索軟體Cuba鎖定Exchange Server而來

【2022年2月24日】 烏克蘭再遭DDoS與資料破壞攻擊、殭屍網路Cyclops Blink鎖定WatchGuard防火牆設備而來

【2022年2月23日】 華芸NAS遭勒索軟體加密檔案、駭客利用Cobalt Strike攻擊微軟SQL Server

【2022年2月22日】 臺灣金融業遭中國駭客軟體供應鏈攻擊、安卓木馬Xenomorph鎖定56間歐洲銀行的用戶而來

【2022年2月21日】 WordPress網站備份外掛驚傳任意下載漏洞、殭屍網路病毒Kraken被用於散布竊密軟體

【2022年2月18日】 VMware遠距工作平臺遭伊朗駭客鎖定、微軟協作平臺被駭客用於散布惡意軟體

【2022年2月17日】 惡意軟體Emotet威脅升溫、美國關鍵基礎設施成勒索軟體BlackByte的受害者

【2022年2月16日】 駭客利用Squirrelwaffle惡意軟體發動BEC攻擊、NFT成駭客散布惡意軟體的誘餌

【2022年2月15日】 運動用品大廠美津濃疑遭勒索軟體攻擊、Magento電商網站軟體存在重大RCE漏洞

【2022年2月14日】 工業級網管系統驚傳重大漏洞、駭客利用Regsvr32散布惡意軟體

【2022年2月11日】 殭屍網路FritzFrog鎖定醫療、教育、政府單位下手;美國政府解析勒索軟體2021年攻擊態勢

【2022年2月10日】 SAP元件重大漏洞恐影響多數用戶、駭客透過PrivateLoader載入器散布多種惡意軟體

【2022年2月9日】 RLO特殊Unicode字元被用於挾持微軟帳號攻擊、網釣簡訊攻擊更加氾濫

【2022年2月8日】 資安業者揭露俄羅斯駭客攻擊烏克蘭的發現、微軟禁用線上安裝MSIX檔案來防堵相關攻擊

【2022年2月7日】 中國駭客攻擊美國新聞媒體集團、資安人員宣稱獨力癱瘓北韓網路

【2022年1月28日】 台達電疑遭勒索軟體Conti攻擊、駭客收集存在Log4Shell的VMware遠距工作平臺名單

【2022年1月27日】 勒索軟體LockBit鎖定VMware虛擬化平臺下手、駭客運用ISO映像檔在受害電腦植入RAT木馬程式

【2022年1月26日】 電動機車業者Gogoro驚傳遭網路攻擊、勒索軟體駭客藉加密NAS檔案,向威聯通販賣漏洞

【2022年1月25日】 CentOS網頁管理介面軟體漏洞可被串連發動RCE攻擊、勒索軟體駭客收買企業內部員工以利入侵

【2022年1月24日】 鎖定烏克蘭的惡意軟體手法近似NotPetya、Omicron網釣攻擊爆增

【2022年1月22日】 WordPress佈景供應商網站驚傳遭駭;攻擊者冒用物流業者名義散布木馬程式

【2022年1月21日】 Zyxel設備、Serv-U因Log4Shell漏洞遭鎖定;中國駭客組織Winnti二度針對UEFI韌體下手

【2022年1月20日】 臺灣驚傳首宗SIM卡挾持攻擊事件、視訊會議系統Zoom修補無須使用者互動就能觸發的漏洞

【2022年1月19日】 再生能源相關組織遭到網釣攻擊,歐美執法單位查封駭客匿蹤的VPN伺服器

【2022年1月18日】 數個WordPress外掛驚傳CSRF漏洞,SAP開發平臺重大漏洞恐被用於供應鏈攻擊

【2022年1月17日】 俄國攻擊烏克蘭數十個政府網站,又大舉逮捕勒索軟體REvil成員,引起全球關注

【2022年1月14日】 美國商討Log4Shell開源軟體安全;電子零組件大廠臺灣東電化驚傳員工竊取機密投靠競爭對手

【2022年1月13日】 俄羅斯APT駭客接連攻擊關鍵基礎設施,引起美國政府關注、億聯IP電話驚傳會向中國回傳資料

【2022年1月12日】 微軟發布1月例行修補,修補近百個漏洞、Log4Shell漏洞出現數起攻擊行動

【2022年1月11日】 網站的URL解析器程式庫驚傳漏洞、數千個應用系統服務中斷,原因是NPM套件作者自毀程式碼

【2022年1月10日】 Log4Shell再被用於攻擊VMware遠端工作平臺,小心透過Google語音電話挾持帳號的詐騙

【2022年1月7日】 NCC警告小米手機會比對用戶是否使用中國政府封鎖的關鍵字,Java的RMI協定可被用於SSRF攻擊

【2022年1月6日】 駭客針對17家公司進行撞庫攻擊,惡意軟體ZLoader透過網管軟體投放

【2022年1月5日】 研究人員發現70個網站快取中毒漏洞,摩根史坦利支付6千萬美元和解資料外洩訴訟

【2022年1月4日】 從網頁複製指令貼上恐被用於攻擊行動、偵測物聯網裝置威脅出現新的方法

【2022年1月3日】 Log4Shell漏洞被用於攻擊學術機構,網路叫車系統Uber郵件系統可被冒名寄詐騙郵件

【2021年12月30日】 加密貨幣交易所因Log4Shell漏洞成勒索軟體受害者、T-Mobile用戶遭到SIM卡挾持攻擊

【2021年12月29日】 密碼管理系統LastPass驚傳遭到帳號填充攻擊,音訊設備大廠、美國物流業者雲端配置不當

【2021年12月28日】 資安成國際半導體展要角,勒索軟體eCh0raix於聖誕節前夕攻擊威聯通NAS

【2021年12月27日】 IT業者公布Log4Shell漏洞影響情形,疑似由Babuk修改而成的勒索軟體Rook已有受害者

【2021年12月24日】 Apache網頁伺服器驚傳重大漏洞,以解僱為由的網釣攻擊散布惡意軟體Dridex

【2021年12月23日】 阿里巴巴Log4Shell漏洞未先通報中國政府遭到制裁,微軟Teams應用程式漏洞恐被用於詐騙

【2021年12月22日】 Log4Shell隱含SBOM-軟體元件列管問題,暗網市集恐成攻擊者購買入侵帳密來源

【2021年12月21日】 比利時國防部遭Log4Shell漏洞攻擊,駭客以輝瑞藥廠的名義進行網路釣魚

【2021年12月20日】 Log4Shell出現新的阻斷服務漏洞、勒索軟體Conti鎖定VMware vCenter發動攻擊

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-04

2026-03-02