近期電源供應設備大廠台達電遭到網路攻擊的事故,外界傳聞就是遭到勒索軟體攻擊,而昨天有不具名的資安業者向國內媒體透露,攻擊者就是Conti,且提及受害規模、勒索軟體病毒檔雜湊值等細節。雖然台達電發出聲明嚴正駁斥,但外界找到疑似駭客留下的勒索訊息,甚至有人宣稱取得攻擊該公司的勒索軟體病毒,並上傳至VirusTotal,事故的真相顯然有待進一步分析。

而在疫情蔓延使得許多人再度遠距辦公之際,相關應用系統的漏洞也被駭客盯上。其中,又以VMware Horizon遠端工作系統,因存在Log4Shell漏洞,已有數起攻擊事故出現。其中最近一起攻擊行動,則是專門提供駭客初步入侵管道的掮客集團(Initial Access Broker,IAB),開始對於上述遠端工作系統出手,顯示這類存在相關漏洞的系統是許多駭客偏好的攻擊目標。

在今日資安新聞中,有近半數(3起)是APT駭客組織發動的攻擊行動,值得留意的是,駭客採用了過往較少見的手法,來隱藏攻擊意圖。

【攻擊與威脅】

台達電駁斥大量電腦與伺服器被Conti勒索加密的傳聞,但網站迄今仍無法運作

國內電源供應設備大廠台達電在21日,於股市公開觀測站證實遭駭,當時各界懷疑是遭勒索軟體攻擊,此事於1月27日傳出新的消息──根據國內媒體周刊王(CTWANT)報導,有國外資安公司的分析報告透露,對台達電下手的是勒索軟體Conti,其內部網路的6萬5千臺電腦中,有1千5百臺伺服器與1萬2千臺電腦被加密。

國內電源供應設備大廠台達電在21日,於股市公開觀測站證實遭駭,當時各界懷疑是遭勒索軟體攻擊,此事於1月27日傳出新的消息──根據國內媒體周刊王(CTWANT)報導,有國外資安公司的分析報告透露,對台達電下手的是勒索軟體Conti,其內部網路的6萬5千臺電腦中,有1千5百臺伺服器與1萬2千臺電腦被加密。

該報導中也提及,台達電委託趨勢科技與微軟資安團隊協助事件的調查。

針對上述的報導內容,台達電在28日再度於證交所發布發布重大訊息駁斥,指出該報導並非實情,並強調該公司營運相關系統皆已恢復正常。但截至1月28日下午5時,該公司網站仍無法運作,顯示網站系統維護中的訊息。

駭客大肆收集存在Log4Shell漏洞的VMware遠端工作平臺名單,用戶應加速修補的腳步

攻擊者鎖定遠端工作平臺VMware Horizon,並找尋存在Log4Shell漏洞的系統下手的情況,已有數起事故,如今有人疑似專門收集此種型態的攻擊目標名單,再轉售給其他駭客牟利。IT業者BlackBerry的威脅情報團隊指出,以提供攻擊者入侵受害組織管道的掮客(Initial Access Broker,IAB)組織Prophet Spider,近期針對存在上述弱點的VMware Horizon發動攻擊,鎖定其中存在漏洞的Tomcat元件下手,再藉由PowerShell或命令提示字元,植入挖礦軟體,或是植入Cobalt Strike的Beacon進行控制。研究人員認為,當IAB盯上存在某項漏洞的特定系統,代表有許多駭客組織也偏好朝向這類目標下手。

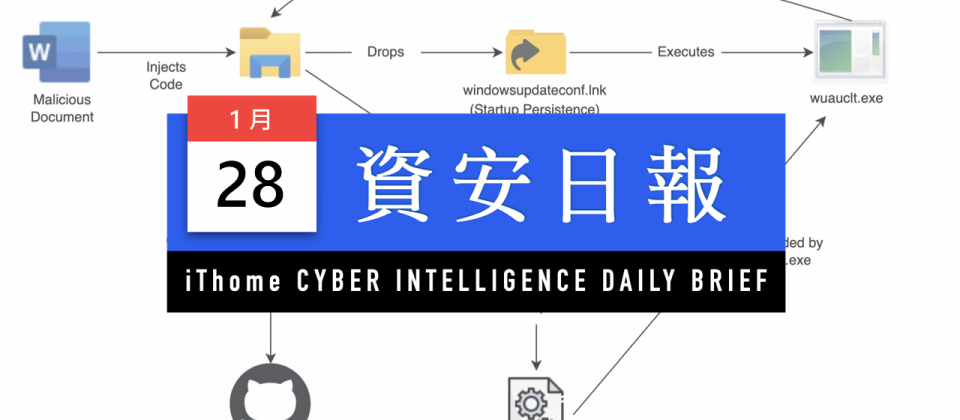

北韓駭客Lazarus以航太職缺發動網釣攻擊,並濫用Windows Update元件進駐受害電腦

為了藏匿行蹤,駭客將惡意軟體的處理程序,植入合法的元件裡運作,而且常常是選擇作業系統內建的軟體,進行寄生攻擊(LoL)。例如,資安業者Malwarebytes最近揭露一起疑似由北韓駭客組織Lazarus發動的攻擊行動,駭客自2021年12月下旬,以美國航太業者Lockheed Martin的名義,發出徵才的網釣郵件,一旦收信人點選附件的說明文件,就會觸發惡意巨集,然後將攻擊者的程式碼先後注入檔案總管,以及Windows Update元件(wuauclt.exe),以便持續在受害電腦上運作。與過往不同的是,有別於許多駭客藉由檔案共享服務來架設C2中繼站,本次Lazarus濫用的對象是程式碼代管平臺GitHub。

為了藏匿行蹤,駭客將惡意軟體的處理程序,植入合法的元件裡運作,而且常常是選擇作業系統內建的軟體,進行寄生攻擊(LoL)。例如,資安業者Malwarebytes最近揭露一起疑似由北韓駭客組織Lazarus發動的攻擊行動,駭客自2021年12月下旬,以美國航太業者Lockheed Martin的名義,發出徵才的網釣郵件,一旦收信人點選附件的說明文件,就會觸發惡意巨集,然後將攻擊者的程式碼先後注入檔案總管,以及Windows Update元件(wuauclt.exe),以便持續在受害電腦上運作。與過往不同的是,有別於許多駭客藉由檔案共享服務來架設C2中繼站,本次Lazarus濫用的對象是程式碼代管平臺GitHub。

俄國駭客APT29藉由竊取瀏覽器Cookie,繞過雙因素驗證接管Office 365帳號

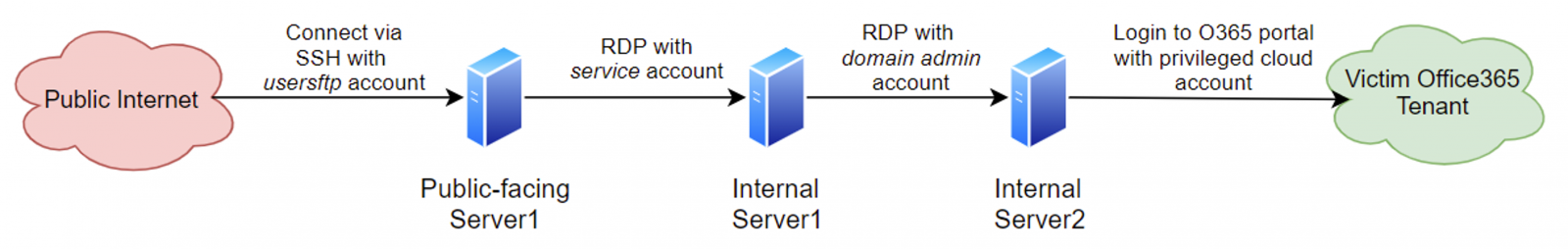

駭客破解雙因素驗證(2FA)有新招,而且埋藏了2年才被發現。資安業者揭露俄羅斯駭客組織APT29(亦稱CozyBear、The Dukes)自2019年中旬發起的StellarParticle攻擊行動,駭客藉由憑證跳躍(Credential Hopping)的手法,挾持受害者的Office 365帳號,而這些受害組織的共通點為皆啟用了雙因素驗證機制。

駭客破解雙因素驗證(2FA)有新招,而且埋藏了2年才被發現。資安業者揭露俄羅斯駭客組織APT29(亦稱CozyBear、The Dukes)自2019年中旬發起的StellarParticle攻擊行動,駭客藉由憑證跳躍(Credential Hopping)的手法,挾持受害者的Office 365帳號,而這些受害組織的共通點為皆啟用了雙因素驗證機制。

究竟這些駭客如何突破相關身分驗證機制?研究人員指出是竊取使用者瀏覽器的Cookie,藉由重放攻擊,來繞過雙因素驗證的流程。此外,APT29也在這起攻擊行動裡運用名為TrailBlazer的惡意軟體,同時針對Windows和Linux電腦下手,目的疑似是為了長期在受害電腦埋伏。

惡意軟體利用MSHTML漏洞,攻擊西亞政府高官與國防產業人士

在2021年9月被揭露的MSHTML重大漏洞,近期再被用於針對性的攻擊行動。甫由McAfee Enterprise和FireEye合併成立的資安業者Trellix,於1月25日公布疑似由俄國APT28(亦稱Fancy Bear、Strontium)發起的網路間諜攻擊行動,駭客於2021年10月至11月,透過釣魚郵件,向監督國家安全政策的西亞政府高層,以及國防產業人士下手。該組織利用MSHTML重大漏洞CVE-2021-40444,在受害電腦的記憶體內執行惡意程式。

在2021年9月被揭露的MSHTML重大漏洞,近期再被用於針對性的攻擊行動。甫由McAfee Enterprise和FireEye合併成立的資安業者Trellix,於1月25日公布疑似由俄國APT28(亦稱Fancy Bear、Strontium)發起的網路間諜攻擊行動,駭客於2021年10月至11月,透過釣魚郵件,向監督國家安全政策的西亞政府高層,以及國防產業人士下手。該組織利用MSHTML重大漏洞CVE-2021-40444,在受害電腦的記憶體內執行惡意程式。

研究人員強調,為了埋藏攻擊意圖,駭客將攻擊行動細分成6個階段進行,並使用名為Graphite的惡意軟體,且於OneDrive架設C2中繼站,並藉由Graph API通訊,使得攻擊流量難以識別。

.jpg) 騙錢軟體看似無害,而能上架應用程式市集難被察覺異狀。資安業者Zimperium揭露自2020年3月出現的攻擊行動Dark Herring,駭客鎖定超過70個國家的安卓用戶而來,並在Google Play市集陸續上架近470個應用程式,這些App直接透過電信業者向受害者收費(Direct Carrier Billing,DCB),平均每月為15美元,而使得用戶難以察覺有異,迄今已有1.05億臺設備遇害,研究人員推測,駭客至少騙得數億美元。

騙錢軟體看似無害,而能上架應用程式市集難被察覺異狀。資安業者Zimperium揭露自2020年3月出現的攻擊行動Dark Herring,駭客鎖定超過70個國家的安卓用戶而來,並在Google Play市集陸續上架近470個應用程式,這些App直接透過電信業者向受害者收費(Direct Carrier Billing,DCB),平均每月為15美元,而使得用戶難以察覺有異,迄今已有1.05億臺設備遇害,研究人員推測,駭客至少騙得數億美元。

Azure用戶遭到大規模DDoS攻擊,3.47 Tbps流量再創新高

大規模分散式阻斷服務(DDoS)攻擊的流量,再度創下新紀錄。微軟對於Azure用戶的DDoS防護情況,近日公布他們在2021年第3、第4季觀察到的態勢,當中提及他們於2021年11月,緩解了流量高達3.47 Tbps的攻擊事故,其封包傳送的速率為每秒3.4億個,這些流量從1萬個來源發出,分布於臺灣、美國、中國等10個國家。

近期資安日報

【2022年1月27日】 勒索軟體LockBit鎖定VMware虛擬化平臺下手、駭客運用ISO映像檔在受害電腦植入RAT木馬程式

【2022年1月26日】 電動機車業者Gogoro驚傳遭網路攻擊、勒索軟體駭客藉加密NAS檔案,向威聯通販賣漏洞

【2022年1月25日】 CentOS網頁管理介面軟體漏洞可被串連發動RCE攻擊、勒索軟體駭客收買企業內部員工以利入侵

【2022年1月24日】 鎖定烏克蘭的惡意軟體手法近似NotPetya、Omicron網釣攻擊爆增

【2022年1月22日】 WordPress佈景供應商網站驚傳遭駭;攻擊者冒用物流業者名義散布木馬程式

【2022年1月21日】 Zyxel設備、Serv-U因Log4Shell漏洞遭鎖定;中國駭客組織Winnti二度針對UEFI韌體下手

【2022年1月20日】 臺灣驚傳首宗SIM卡挾持攻擊事件、視訊會議系統Zoom修補無須使用者互動就能觸發的漏洞

【2022年1月19日】 再生能源相關組織遭到網釣攻擊,歐美執法單位查封駭客匿蹤的VPN伺服器

【2022年1月18日】 數個WordPress外掛驚傳CSRF漏洞,SAP開發平臺重大漏洞恐被用於供應鏈攻擊

【2022年1月17日】 俄國攻擊烏克蘭數十個政府網站,又大舉逮捕勒索軟體REvil成員,引起全球關注

【2022年1月14日】 美國商討Log4Shell開源軟體安全;電子零組件大廠臺灣東電化驚傳員工竊取機密投靠競爭對手

【2022年1月13日】 俄羅斯APT駭客接連攻擊關鍵基礎設施,引起美國政府關注、億聯IP電話驚傳會向中國回傳資料

【2022年1月12日】 微軟發布1月例行修補,修補近百個漏洞、Log4Shell漏洞出現數起攻擊行動

【2022年1月11日】 網站的URL解析器程式庫驚傳漏洞、數千個應用系統服務中斷,原因是NPM套件作者自毀程式碼

【2022年1月10日】 Log4Shell再被用於攻擊VMware遠端工作平臺,小心透過Google語音電話挾持帳號的詐騙

【2022年1月7日】 NCC警告小米手機會比對用戶是否使用中國政府封鎖的關鍵字,Java的RMI協定可被用於SSRF攻擊

【2022年1月6日】 駭客針對17家公司進行撞庫攻擊,惡意軟體ZLoader透過網管軟體投放

【2022年1月5日】 研究人員發現70個網站快取中毒漏洞,摩根史坦利支付6千萬美元和解資料外洩訴訟

【2022年1月4日】 從網頁複製指令貼上恐被用於攻擊行動、偵測物聯網裝置威脅出現新的方法

【2022年1月3日】 Log4Shell漏洞被用於攻擊學術機構,網路叫車系統Uber郵件系統可被冒名寄詐騙郵件

【2021年12月30日】 加密貨幣交易所因Log4Shell漏洞成勒索軟體受害者、T-Mobile用戶遭到SIM卡挾持攻擊

【2021年12月29日】 密碼管理系統LastPass驚傳遭到帳號填充攻擊,音訊設備大廠、美國物流業者雲端配置不當

【2021年12月28日】 資安成國際半導體展要角,勒索軟體eCh0raix於聖誕節前夕攻擊威聯通NAS

【2021年12月27日】 IT業者公布Log4Shell漏洞影響情形,疑似由Babuk修改而成的勒索軟體Rook已有受害者

【2021年12月24日】 Apache網頁伺服器驚傳重大漏洞,以解僱為由的網釣攻擊散布惡意軟體Dridex

【2021年12月23日】 阿里巴巴Log4Shell漏洞未先通報中國政府遭到制裁,微軟Teams應用程式漏洞恐被用於詐騙

【2021年12月22日】 Log4Shell隱含SBOM-軟體元件列管問題,暗網市集恐成攻擊者購買入侵帳密來源

【2021年12月21日】 比利時國防部遭Log4Shell漏洞攻擊,駭客以輝瑞藥廠的名義進行網路釣魚

【2021年12月20日】 Log4Shell出現新的阻斷服務漏洞、勒索軟體Conti鎖定VMware vCenter發動攻擊

熱門新聞

2026-02-20

2026-02-23

2026-02-20

2026-02-20

2026-02-23

2026-02-21