趨勢科技

5月初臺灣企業接連遭到攻擊事件,包含了台灣中油和台塑集團兩大石化公司,以及半導體封測大廠力成,先後於4日到6日傳出事故,其中,中油更向政府通報為三級資安事件。由於無論是能源產業還是高科技製造業,都屬於臺灣的關鍵基礎設施,一旦受害影響層面甚鉅,引起國內民眾議論,是否與5月20日總統就職前夕的敏感時機有關:駭客會不會有更多行動?我們的國安單位又掌握了多少?

至於上述攻擊事件的來源和手法究竟為何,目前鮮少有進一步的消息。我們看到國外媒體CyberScoop於5日報導了中油受到攻擊的事故,提到趨勢科技向客戶提出警告。對此,我們也向趨勢科技確認,趨勢科技資深技術顧問簡勝財表示,他們並未針對近日媒體報導的中油遭勒索攻擊發表評論,或是對此事件與客戶有所說明。

在針對中油遭到勒索軟體攻擊的報導裡,CyberScoop宣稱他們取得了惡意程式樣本,並表示趨勢也對於利用這個勒索軟體的攻擊行動,向客戶提出警告。

趨勢表示,他們沒有特別針對中油的事件向客戶提出警告,至於前述的勒索軟體是否與上述的3起事件有關,我們也有待這些企業調查之後,揭露進一步的資訊。

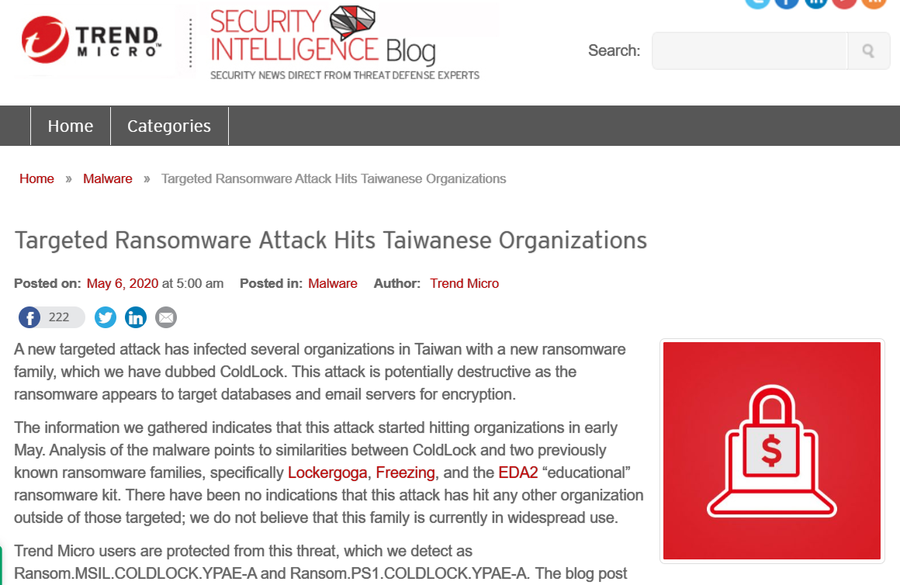

不過,在回覆我們的內容最後,簡勝財也提及他們研究團隊的觀察,確實發現近期有針對臺灣企業的勒索病毒攻擊,並且在部落格揭露攻擊手法的細節。這款針對臺灣企業的新勒索軟體,名為ColdLock,攻擊行動正好就在5月初出現。該公司表示,這個勒索軟體已經感染了數個組織,似乎會加密受害企業的資料庫與郵件伺服器。

趨勢在5月6日及7日,先後於英文版及中文版的部落格上,揭露針對臺灣企業發動攻擊的勒索軟體ColdLock。

至於這個勒索軟體如何進入到企業的內部?趨勢認為,雖然他們並不清楚ColdLock如何潛入企業內部,但是攻擊者應該是透過某種方式,取得了企業的AD伺服器權限,然後藉由群組原則來散播勒索軟體。該公司對於惡意工具進一步分析,發現駭客發動攻擊之前,會先檢查系統時間,選擇在特定的時間執行,如果時間還沒到,就會休眠15秒後再重新比對,直到這個指定時間的到來。

當駭客指定的時間出現後,ColdLock在即將加密檔案之前,還會執行準備動作,終止特定的服務,來防止因檔案拒絕存取而造成加密失敗的情況。這些服務包含了資料庫軟體,如SQL Server、MySQL、Oracle Database,以及MariaDB,還有微軟的郵件伺服器Exchange,與收信軟體Outlook等。假如受害電腦是執行Windows 10,ColdLock還會停用內建防毒軟體(Microsoft Defender),來規避偵測,同時,受害電腦也會無法回傳惡意軟體樣本給微軟。

再者,ColdLock執行加密檔案的方式,也很特別,是針對資料夾的屬性先行過濾,主要取決於3個條件,包括資料夾裡檔案數量少於100個、最後寫入時間至少是2018年以後,還有資料夾名稱不包含特定字串等,一旦完全符合上述條件,ColdLock才會加密資料夾裡的所有檔案,但會排除部分類型的格式,像是常見的影片和音樂檔案、DLL程式庫、MSI安裝檔案等。假如前述3個資料夾的特徵沒有完全符合時,ColdLock只會加密指定副檔名的資料,像是7z和ZIP壓縮檔、Word文件、PowerPoint簡報,還有與程式語言和網站有關的.JAVA、.ASPX、.PHP等副檔名的檔案等。

至於ColdLock與其他勒索軟體家族之間的關連,趨勢科技認為,從入侵到企業藉由AD伺服器,以及採用反射注入與內部模組架構來看,與去年6月出現、透過PowerShell腳本執行的Freezing家族,關連性很高,再者,該公司也從分析ColdLock的程式碼,認為與開放原始碼的EDA2勒索軟體套件有相似之處。

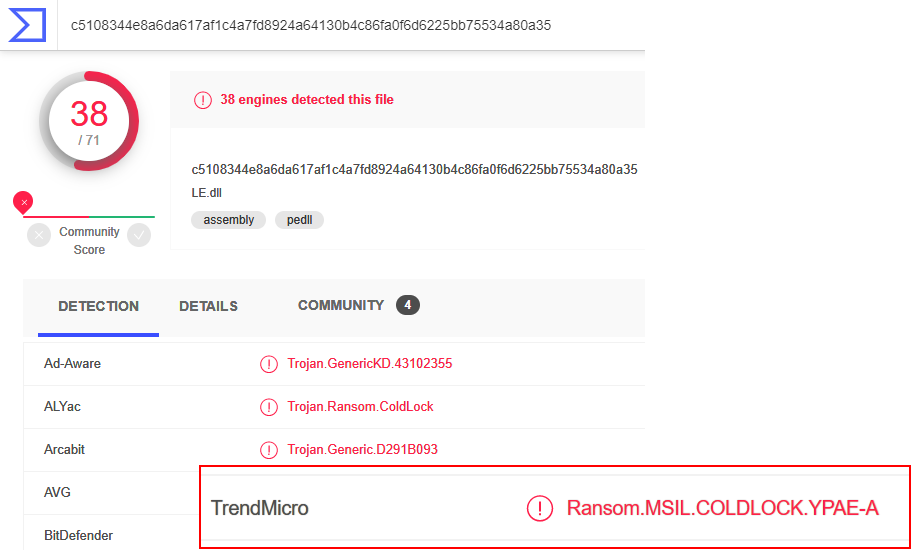

這是CyberScoop取得於中油攻擊事件的勒索軟體樣本,他們上傳到VirusTotal所得到的分析資訊。該勒索軟體的檔案特徵,與前述趨勢在部落格揭露的ColdLock一致,究竟是巧合還是相同的病毒呢?

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02