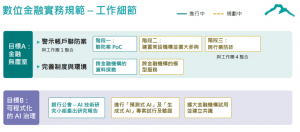

立法院刪除數發部四成預算並凍結近二成預算,數發部長黃彥男坦言,數位發展部預算的縮減對臺灣數位政策的推動造成重大挑戰,可能影響數位基礎建設、技術研發、跨部門協作、法規修訂、AI產業發展、數位憑證行動化、國際合作以及數位防詐策略的實施。

2025-02-27

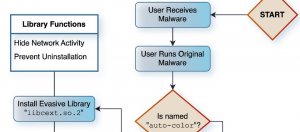

| Linux | Auto-color | libcext.so.2

北美及亞洲政府機關、大學遭Linux後門程式Auto-Color鎖定

資安業者Palo Alto Networks揭露去年底發現的後門程式Auto-Color,駭客鎖定北美及亞洲政府機關、大學下手,入侵Linux主機從事相關活動

2025-02-27

| 資安日報

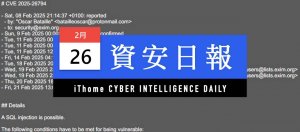

【資安日報】2月26日,郵件傳輸代理平臺Exim修補高風險層級的SQL注入漏洞

近期郵件傳輸代理軟體系統Exim公告修補SQL注入漏洞CVE-2025-26794,呼籲用戶要儘速修補,通報此事的研究人員透露,這項漏洞涉及搭配的SQLite,而有可能造成進一步危害

2025-02-26

| Parallels | MacOS | CVE-2024-34331

macOS虛擬化軟體Parallels Desktop存在漏洞,攻擊者有機會取得root權限

資安研究員Mickey Jin揭露macOS虛擬化平臺Parallels Desktop重大漏洞CVE-2024-34331修補不全的情況,並指出他向Parallels通報超過半年仍未得到回應,呼籲使用者必須提高警覺

2025-02-26

| Exim | SQL注入 | SQLite | CVE-2025-26794

郵件傳輸代理平臺Exim出現嚴重漏洞,攻擊者恐用於注入惡意SQL查詢來影響運作

近期郵件傳輸代理平臺Exim修補SQL注入漏洞CVE-2025-26794,通報此事的資安研究員Oscar Bataille透露該弱點出現的原因,並指出攻擊者若是結合其他SQLite弱點,有機會用於遠端執行任意程式碼(RCE)

2025-02-26

| 勒索軟體 | 中國駭客 | ShadowPad | Evil Extractor

中國駭客用惡意程式ShadowPad發動勒索軟體攻擊,至少20家企業組織受害

針對中國駭客利用惡意程式ShadowPad從事勒索軟體攻擊的情況,趨勢科技揭露新的調查結果,指出歐洲、亞洲、中東、南美都有災情,目的很有可能是為了掩蓋竊取智慧財產的行動

2025-02-25

| 資安日報

【資安日報】2月25日,臺澎三號海纜發生全斷事故,疑為具有中國背景的貨輪拖斷造成

從今年一月開始臺灣接連傳出有海纜中斷故障的消息,今天再傳相關事故!海巡署接獲中華電信通報臺澎三號海纜的事故,後續以現行犯攔停涉案的中資貨輪,並將貨輪押返臺南安平港,依國安層級處理原則,由臺南地檢署指揮偵辦

2025-02-25

2月25日凌晨3點左右,中華電信通報臺澎三號海纜發生中斷故障,已緊急安排其他國內海纜支援訊務,海巡署也將可能破壞海纜的中國權宜輪帶回安平港進一步調查。

2025-02-25

| Power Pages | Bing | CVE-2025-24989 | CVE-2025-21355

微軟修補低程式碼網站建置平臺Power Pages零時差漏洞

上週微軟針對低程式碼網站建置平臺Power Pages、搜尋引擎Bing進行修補,並指出存在於Power Pages的權限提升漏洞CVE-2025-24989已被用於攻擊,微軟已通知受到影響的用戶,要求他們儘速檢查,並清理攻擊者埋入的程式碼

2025-02-25