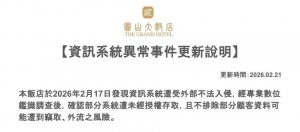

在農曆新年期間國內旅遊業發生網路攻擊事故!圓山大飯店週末證實資訊系統遭到入侵,研判可能有部分客戶的資料外流,呼籲客戶提防可能衍生的詐騙活動

2026-02-23

新型態安卓惡意軟體PromptSpy濫用Gemini持續在受害裝置活動

駭客在惡意程式加入AI功能的情況,現在也出現在針對行動裝置的攻擊活動,資安公司ESET揭露安卓間諜軟體PromptSpy,駭客藉由與Google Gemini互動,達到能在不同安卓裝置持續運作的目的

2026-02-23

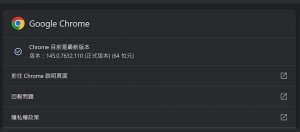

Google發布Chrome 145更新,PDFium與V8兩項高風險漏洞恐致任意程式碼執行

Google發布Chrome 145,修補3項漏洞,其中CVE-2026-2648與CVE-2026-2649列為高風險等級,影響PDFium與V8兩大核心元件。若遭利用,攻擊者可能在瀏覽器轉譯處理程序中執行任意程式碼

2026-02-23

駭客濫用AI在55個國家入侵逾600個組態配置不當的Fortinet防火牆,企圖發動勒索軟體攻擊

Amazon提出警告,以財務動機的俄羅斯駭客團體濫用生成式AI,在5個星期的時間裡對全球超過600臺FortiGate防火牆發動大規模攻擊,範圍遍布55個國家。而這些駭客鎖定的目標,是使用弱密碼、未採用多因素驗證,以及曝露管理連接埠的設備下手

2026-02-23

Claude Code加入資安掃描新能力,Anthropic開放企業與團隊用戶申請試用

Anthropic Claude Code現可自動掃描程式碼庫漏洞,並提供修補建議供人工審查與核准,系統透過多階段驗證降低偽陽性,目前以研究預覽形式開放Enterprise與Team用戶申請

2026-02-23

駭客冒用公務員帳密入侵FICOBA,法國120萬筆銀行帳戶資料恐外洩

法國公共財政總局(DGFiP)證實,國家銀行帳戶登記資料庫(FICOBA)遭未授權存取,約120萬個帳戶資料被查閱

2026-02-23

美國在印度AI Impact Summit提出新戰略,主張AI主權不必完全自給自足,而是採用最先進技術並保留資料主控權。同時,美國志工組織和平工作團(Peace Corps)宣布推出Tech Corps計畫,招募科技志工,協助各國導入基於美國技術的AI系統。此舉被視為美國推動AI出口與技術影響力的新一步

2026-02-23

數學家設下研究級試金石,OpenAI挑戰First Proof

多所頂尖大學數學家在arXiv發布《First Proof》,設計10道來自真實研究過程的引理,作為檢驗AI是否能完成研究級數學證明的試金石。OpenAI於2月14日公開模型作答結果,表示至少5題具有高度正確可能

2026-02-23

臭蟲問題導致Microsoft 365 Copilot讀取企業機密信件加入摘要

微軟證實Microsoft 365 Copilot因一項臭蟲,曾讀取部分被標註為敏感或機密的Outlook信件並生成摘要,引發企業資料外洩疑慮。該問題影響Copilot Chat與Outlook桌機版用戶,微軟表示已於2月初開始釋出修補並完成大部分修正

2026-02-23