從2016年以來,我們看到許多資安廠商越來越重視各種存取行為與相關的事件記錄,而陸續推出使用者行為分析系統(UBA),或是使用者暨實體行為分析系統(UEBA),而原本擁有知名安全事件管理系統平臺ArcSight的HPE,也在2017年2月併購了Niara公司,而正式跨入這個應用領域,而且,HPE當時就表明Niara會納入Aruba ClearPass的產品線,提升網路活動的掌控與攻擊偵測能力,藉以強化他們發展的智慧邊緣(Intelligent Edge)策略。

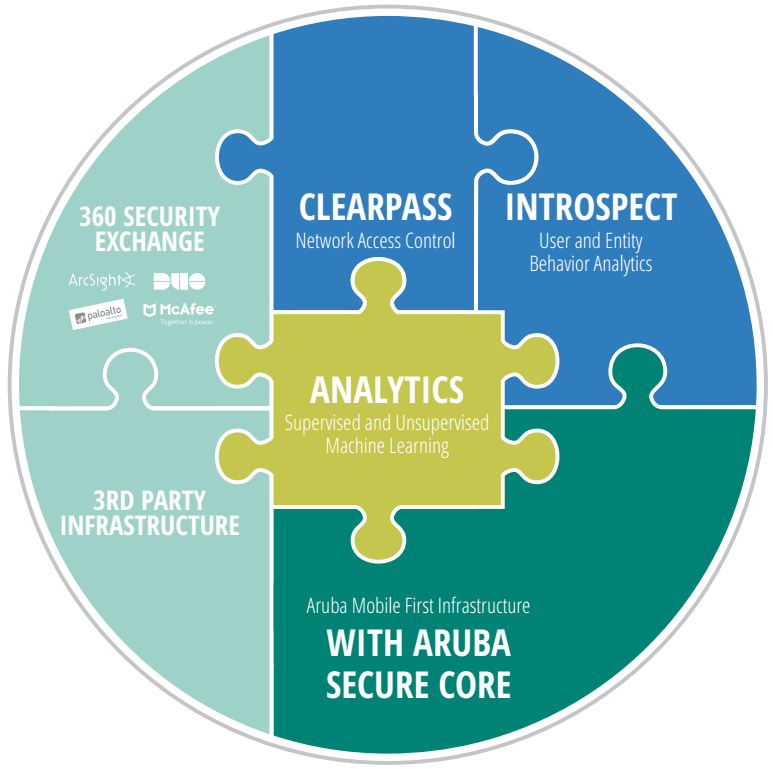

半年後,HPE再接再厲,宣布推出新的安全框架,稱為Aruba 360 Secure Fabric,企圖以資料分析驅動的全方位攻擊與反應能力,協助企業在妥善因應變化莫測的威脅,降低資安風險,而在這套框架裡面扮演重要角色的系列產品之一,就是HPE基於Niara UEBA而成的Aruba IntroSpect系列,訴求簡單易用,而且具備快速擴展規模的機器學習行為偵測能力,能同時適用從小型專案到大型企業的部署。

在這套UEBA的解決方案中,HPE提供兩種選擇,一是使用門檻較低的標準版,以及提供更多功能的進階版。以標準版而言,提供了基本的異常行為監督與偵測機制,企業只需備妥3個資料來源,就能開始運用UEBA的機器學習安全分析功能,辨識攻擊規模即將擴大的早期徵兆與信號,以及察覺資料是否遭到暗中竊取,縮短保護公司與客戶資料的時間。

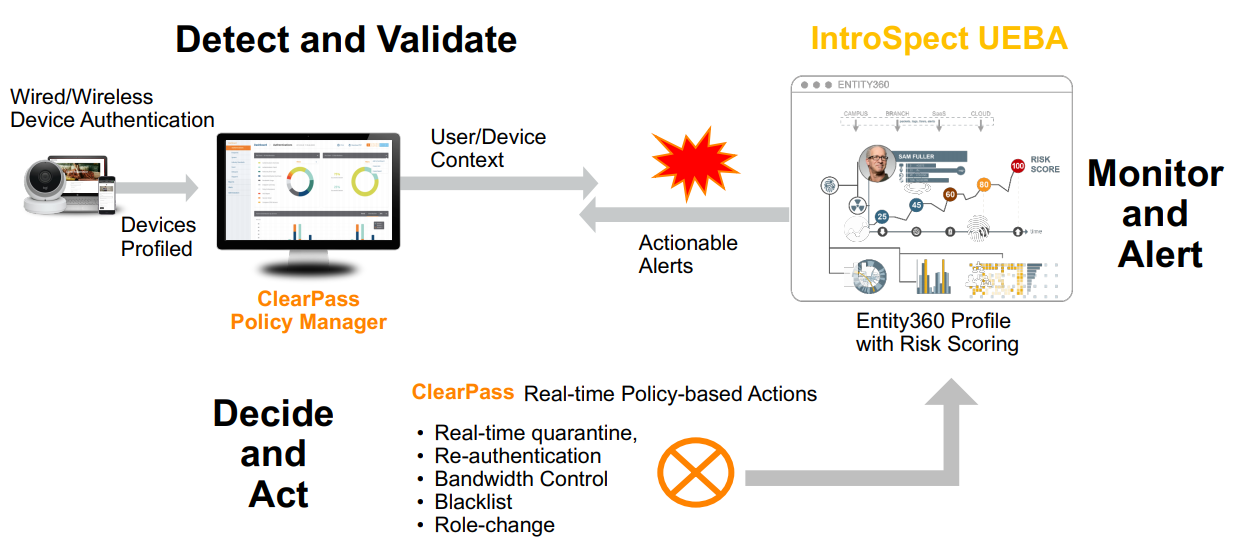

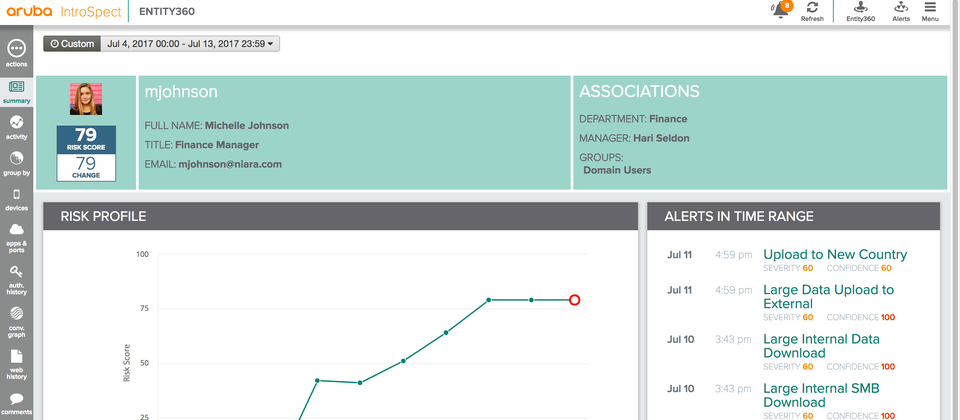

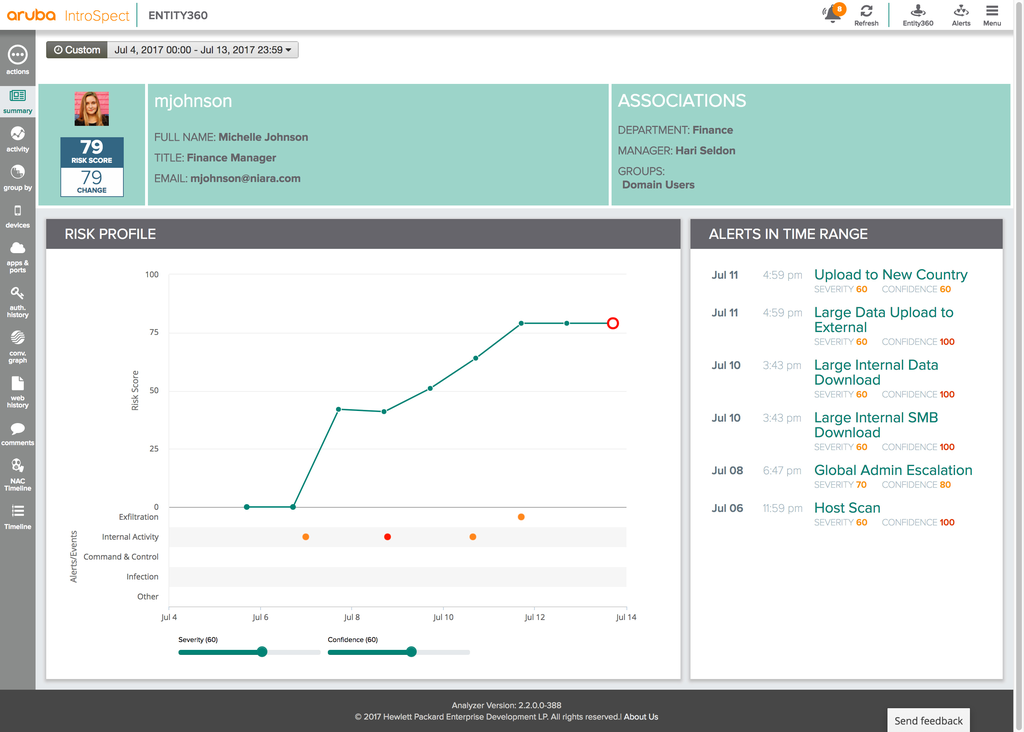

在Aruba IntroSpect當中,HPE強調具有機器學習的分析能力,能夠自動針對每個使用者、系統、連網設備,產生各自的風險剖析組態,一旦當中的風險分數達到預設等級,會觸發Aruba ClearPass的政策,採取多種強制處理動作,阻止攻擊的發生或擴大規模,並且可以進行調查,號稱將辨識突發事件的時間,縮短到幾分鐘之內,而不像傳統的手動處理作法,需耗費幾個小時、甚至好幾天,才能完成相關作業。

而在應用的資料來源類型上,IntroSpect標準版目前支援常見的目錄服務環境,例如,微軟Active Directory、LDAP等,可存取當中身分資訊與驗證記錄,也能整合多種廠牌防火牆設備的事件記錄,像是Check Point、Palo Alto Networks,以及Aruba本身的網路監控機制AMON(Aruba monitoring)。

而對於反制異常的動作實施部分,Aruba IntroSpect系列可搭配ClearPass,針對識別出來的威脅活動,進行網路隔離、限制存取或是移除。

若需要更多功能,用戶可升級使用IntroSpect進階版,支援的資料來源更為廣泛,對於突發事件的調查與威脅獵捕、搜尋、深層鑑識等作業,也提供更快速的進行方式,同時也內建100種以上機器學習模型,協助企業更精準地分析與鑑識各種資料,像是封包、流向、記錄、警報,以及各種連網設備之間的流量。

圖中是IntroSpect的運作架構,包含了封包處理器(Packet Processor)、資料收集器(Collector)、分析器(Analyzer),由前兩者對應不同的資料類型,進行擷取與彙整,然後再交由分析器,而這也解釋了為何在IntroSpect的簡介資料表,特別列出多種硬體設備與軟體搭配選項,以及對應的零件編號。

IntroSpect的硬體設備當中,大部分是分析器(當中又區分成運算節點與分析節點),少數是關於封包記錄與流向資料的處理器。至於軟體的部份,則分為封包處理、完整封包擷取、分析器等三種類型。

產品資訊

Aruba IntroSpect系列

●原廠:HPE(02)2652-8700

●建議售價:廠商未提供

●系統部署方式:建置專屬軟體系統或應用設備、安裝在租用VPC雲端服務(AWS、Azure)

●進階分析能力:100種以上機器學習模型

●整合安全事件管理系統: Micro Focus ArcSight、IBM QRadar、Splunk、McAfee Enterprise Security Manager

【註:規格與價格由廠商提供,因時有異動,正確資訊請洽廠商】

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23