去年揭露iOS裝置假面攻擊(Masque Attack)漏洞的行動資安業者FireEye指出,蘋果近日所釋出的iOS 8.4已悄悄修補了兩個假面攻擊漏洞,但估計至少還有1/3的iOS裝置仍然使用含有相關漏洞的iOS版本。

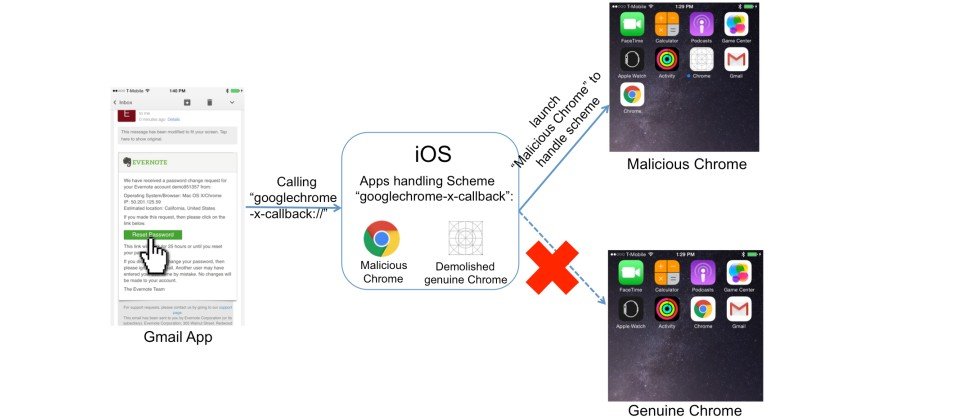

假面攻擊漏洞讓攻擊者可以將iOS裝置上已安裝的合法行動程式偷偷換成其他惡意程式,只有蘋果內建的官方程式得以倖免於難。主要是因為蘋果允許使用同樣bundle ID的程式彼此置換,而未強制比對這些程式的憑證是否相同。因此,當駭客誘導使用者安裝某個程式之後,就能在系統上取代另一個擁有相同bundle ID的合法程式。

bundle ID是蘋果程式的目錄代號,每個程式都會有獨立的bundle ID,它集結了程式所需的各種資源,包含執行程式、聲音、樣板,或圖像檔等。除了bundle ID的漏洞之外,假面攻擊可行的另一個原因為駭客是透過蘋果的企業開發人員帳號來遞送程式,意味著這些程式並非透過App Store出版,也未經蘋果審核。

由於這些含有惡意程式碼的行動程式通常會偽裝成遊戲或其他程式來吸引使用者下載,因此被稱為假面攻擊。

FireEye迄今已發現5種假面攻擊類型,分別是應用程式(App)、網址(URL)、外掛(Plugin)、資訊清單(Manifest)與擴充程式(Extension)。其中前兩種攻擊能夠取得使用者的機密資訊與劫持行動程式的通訊,而Plugin Masque得以取代既有的VPN外掛,挾持裝置流量、避免裝置重新啟動,還能攻擊更多的核心漏洞,與上述3種攻擊型態相關的漏洞已於iOS 8.1.3中修補。

至於Manifest Masque可用來破壞包括Apple Watch、Apple Pay或Apple Store等系統上的其他行動程式,Extension Masque則能存取其他程式的資料。其中Extension Masque利用的是CVE-2015-3725漏洞,Manifest Masque則同時利用CVE-2015-3722與CVE-2015-3725漏洞,前者影響iOS 8.4以前的iOS 8.x版本,後者則影響iOS 7.x與iOS 8.4以前的版本。這兩個漏洞都已在iOS 8.4中修補。

蘋果本周釋出的iOS 8.4翻修了音樂程式並嵌入最新的Apple Music服務,改善了iBooks功能,另也解決系統上的臭蟲與安全問題,只是蘋果一向不特別強調所修補的安全問題。

FireEye指出,這些假面攻擊漏洞可能允許駭客或開發人員在安裝自己的程式時也能破壞競爭對手的程式,或是在iOS裝置上發動阻斷服務攻擊或網釣攻擊,調查顯示,迄今仍有1/3的iOS裝置並未升級到iOS 8.1.3或之後的版本而仍存在假面攻擊風險。(編譯/陳曉莉)

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23