常用JavaScript HTTP用戶端程式庫Axios被揭露存在拒絕服務(DoS)漏洞CVE-2026-25639。漏洞成因是Axios在合併請求設定時,當遇到包含__proto__且被視為自有屬性的設定物件,程式會丟出TypeError並直接崩潰,進而讓服務中斷。

根據GitHub資安通報的描述,問題集中在Axios的mergeConfig函式,其在合併請求設定時,會依照每個欄位名稱到一份合併規則表找對應的處理函式。當外部輸入的設定物件含有__proto__且該欄位是自有屬性時,程式查表會意外取得Object.prototype上的同名屬性,接著將其當成函式呼叫,因而拋出TypeError並使程序崩潰。因此要是Axios用於後端服務且錯誤未被攔截,便可能導致服務停止回應。

該漏洞風險取決於應用程式使用Axios的方法,GitHub資安通報提到較典型的受害情境是後端服務接收外部輸入後,以JSON.parse將內容轉成物件,接著把該物件直接當作Axios請求設定傳入。當攻擊者能影響這段設定物件的內容時,就可能透過特製的__proto__欄位觸發崩潰。也就是說,不是所有使用Axios的服務皆暴露在同等風險下。

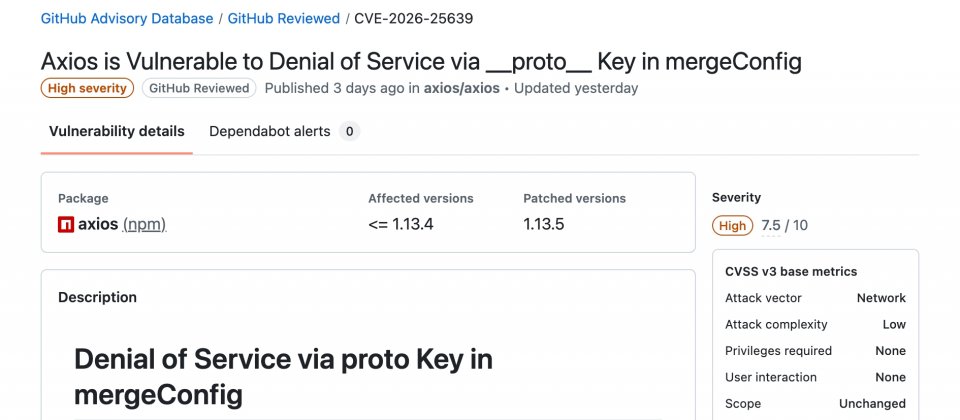

受影響範圍為axios 1.13.4以前版本,已於1.13.5修補。GitHub評估CVSS v3.1基準分數7.5為高風險,主要影響可用性。該攻擊複雜度相對較低,不需權限也不需使用者互動,對可用性衝擊較高,至於機密性與完整性則未受影響。

GitHub資安通報同時提醒,該問題不屬於原型污染。原因在於程式在完成任何賦值或狀態改變之前就先崩潰,攻擊效果以讓服務停止回應為主,而不是在物件原型上植入持久的惡意屬性。

開發者需更新套件,將Axios升級到1.13.5,以套用上游修補。另外也要回頭檢視程式流程,確認是否存在把外部輸入直接作為Axios設定的做法,特別是由請求內容或表單資料轉成JSON後,未經約束就交給HTTP請求層使用的情況。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23