輕量化自架Git服務Gogs被揭露存在3項高風險資安漏洞,其中一項漏洞涉及既有防護機制的延伸風險,仍可能被濫用執行任意系統命令。其餘漏洞則涉及雙因素驗證(2FA)邏輯缺陷與檔案刪除問題,在特定條件下,可能導致帳號遭接管或影響服務可用性。

這3項漏洞分別為CVE-2025-64111、CVE-2025-64175與CVE-2026-24135,皆影響Gogs 0.13.3與更早版本,官方已在Gogs 0.13.4與0.14.0+dev完成修補。

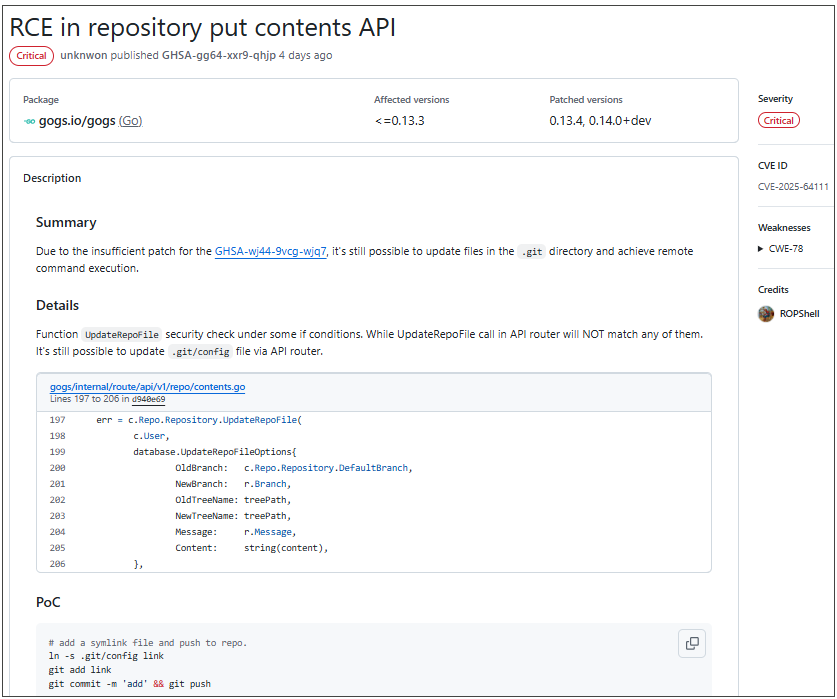

在3項漏洞中,影響最為嚴重的是CVE-2025-64111,CVSS v3.1風險分數為9.3分,屬於重大風險等級。該漏洞被視為先前影響Gogs儲存庫更新流程的漏洞CVE-2024-56731之延伸問題,顯示既有防護機制仍存在可被繞過的情況。

根據Gogs發布的安全公告說明,攻擊者可利用Gogs提供的API功能更新儲存庫內檔案,進一步寫入.git目錄底下的設定檔,例如.git/config。由於這類Git內部檔案不應出現在一般更新流程中,一旦遭到竄改,系統在後續操作流程中,可能執行攻擊者植入的指令,最終導致遠端程式碼執行(RCE)。問題關鍵在於更新路徑與目錄檢查機制仍有不足,使原本應被阻擋的.git目錄仍可能遭到寫入。

另一項漏洞CVE-2025-64175,CVSS風險分數為7.7分,屬於高風險等級,問題出在2FA復原碼的驗證邏輯。官方指出,系統在驗證復原碼時,並未將復原碼與特定使用者帳號綁定,只要提供一組尚未使用過的復原碼,即可通過驗證。這代表攻擊者若已取得受害者帳號密碼,即可利用任一帳號的有效復原碼,繞過受害者帳號的2FA防護,在帳密外洩情境下,提高接管帳號的成功機率。

第三項漏洞CVE-2026-24135,同樣列為高風險,CVSS分數為7.2分,影響Gogs的Wiki功能。漏洞發生在Wiki頁面更名流程中,系統未妥善處理old_title參數,導致已通過驗證的使用者可藉由路徑穿越手法,操控系統去刪除目標檔案。雖然系統會自動附加.md副檔名,使可刪除的檔案類型有所限制,但仍可能刪除Wiki相關文件,對服務可用性造成影響,甚至引發阻斷服務(DoS)風險。

維護團隊建議,已部署Gogs的管理者應儘速確認使用版本,並升級至0.13.4或更新版本,同時檢視內部帳號、API與Wiki功能的存取權限,以降低漏洞遭濫用的風險。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23