這個週末最受到關注的資安新聞,莫過於歐洲有多個機場因登機系統遭網攻而出現運作中斷的現象,且有部分航班因此被迫取消,這些機場是:柏林機場、布魯塞爾機場,以及位於倫敦的希思羅機場,他們皆透露事故發生的原因,在於Collins Aerospace公司打造的登機系統遭到網路攻擊。近期要前往歐洲的民眾要特別留意航班資訊,並採用其他登機方式(如線上登機)來避免受到影響。

美國聯邦調查局的網路犯罪投訴中心(IC3)再度遭到歹徒冒名的情況也引起關注,值得留意的是,由於駭客仿冒IC3行騙的現象已非首例,加上這次FBI並未透露進一步細節,相關網路犯罪活動的態勢,有待FBI或資安業者公布。

【攻擊與威脅】

歐洲多座機場因網路攻擊影響航班運作,矛頭指向登機系統可能遭駭

過往機場遭遇網路攻擊面臨服務中斷的現象,大多是駭客組織針對機場的網路環境下手,但這個週末同時有多處機場因網路攻擊而影響運作,起因是特定的應用系統成為歹徒下手的目標。

根據9月21日SecurityWeek、路透社等新聞媒體的報導,從週五(19日)晚間開始,柏林機場、布魯塞爾機場,以及位於倫敦的希思羅機場,受到特定電子系統運作中斷的影響,導致辦理登機手續變得混亂,迫使航空公司工作人員改用手寫登機證與備用筆電等方式因應。而這些受影響機場存在共通之處,就是都採用Collins Aerospace打造的Muse登機系統。

對此,Collins Aerospace在20日發布聲明,他們正著手解決問題,並指出這起事故影響電子客戶登機及行李托運,可透過手動作業來因應;後續母公司RTX Corporation(原Raytheon Technologies Corporation)表示,他們已注意到特定機場的軟體出現「網路相關的中斷(cyber-related disruption)」,但並未說明機場的名稱。歐洲聯盟委員會指出,航空安全與空中交通管制未受影響,目前無證據顯示為大規模攻擊,攻擊來源仍在調查中。

美國聯邦調查局(FBI)上周五(9月19日)發布警訊,駭客正偽裝成FBI旗下的網路犯罪投訴中心(Internet Crime Complaint Center,IC3)網站,提醒使用者不要上當。

FBI並未公布駭客用來假冒IC3的網址,僅說駭客通常藉由稍微改變合法網域名稱的特徵來建立詐騙網站,以蒐集使用者所輸入的個人資訊,包括姓名、家庭地址、電話號碼、電子郵件位址與銀行資訊等。

這並不是駭客第一次假冒IC3,過去駭客曾經利用社交工程建立了完善的詐騙流程。先是假冒成詐騙案件的受害者,以此建立了社交帳號,接著加入詐騙受害者群組,再將其他真正的受害者與假冒的IC3員工Jaime Quin建立連結,Quin聲稱受害者的資金已追回,取得受害者的財務資訊,然後再騙他們一次。從2023年12月至2025年2月間,FBI收到了超過100起冒充為IC3的詐騙案。

越南國家信用資訊中心傳出遭ShinyHunters攻擊,駭客聲稱竊得1.6億筆記錄

最近幾個月,駭客組織ShinyHunters、Scattered Spider鎖定零售業、科技產業的攻擊行動頻傳,但如今傳出這些駭客也有攻擊國營金融機構的情況。

根據越南媒體報導,該國的國家信用資訊中心(National Credit Information Center,CIC)遭遇網路攻擊,這項事故得到越南電腦緊急應變團隊(VNCERT)證實,根據初步的調查結果,已有個人資料遭竊的跡象,外洩資料的數量及規模仍在調查。針對攻擊者的身分,根據路透社、Business Times等媒體的報導指出,CIC初步認為是ShinyHunters,因為這些駭客在9月9日已經在兜售資料。

對於上述CIC的推測,後續有相關調查出爐。資安業者Resecurity指出,ShinyHunters聲稱從CIC資料庫竊得超過1.6億筆記錄,規模相當驚人,由於越南總人口僅接近1.02億,這代表這批資料很可能包含歷史資料及重複記錄。

其他攻擊與威脅

◆惡意軟體MalTerminal結合GPT-4,能動態產生勒索軟體、反向Shell程式碼

◆密碼管理服務業者LastPass遭冒名,駭客設置GitHub儲存庫散布竊資軟體

◆針對Ivanti今年5月修補的行動裝置管理平臺漏洞,傳出中國駭客將其用於實際攻擊行動

【漏洞與修補】

ShadowLeak零點擊攻擊影響ChatGPT深入研究功能,恐外洩Gmail資料

資安公司Radware研究人員揭露一項名為ShadowLeak的零點擊攻擊,鎖定ChatGPT的深入研究功能(Deep Research)。研究顯示,當使用者啟用深入研究功能並授權存取Gmail與瀏覽器工具時,攻擊者僅需投遞一封特製HTML郵件,即可能在雲端自動將收件匣中的敏感內容外送至攻擊伺服器,而無須任何點擊或顯示警示。OpenAI已於8月初完成修補。

研究人員指出,初期嘗試直接要求外洩資料時,模型多半會拒絕。但經過調整,攻擊者透過語言設計加入已獲授權、失敗請重試、若未完成會影響報告等社交工程元素,逐步提高代理執行外部請求的成功率。最後研究人員發現只要先將個資諸如姓名、地址轉換為Base64編碼,再附加到特定URL參數,代理便會透過雲端的瀏覽工具送出,研究中測得的成功率達到100%。

與先前需要用戶端渲染內容觸發的攻擊不同,ShadowLeak的外洩封包直接從OpenAI雲端產生,這代表傳統的企業防禦措施,如安全閘道或端點偵測,無法攔截這類流量,同時,由於過程中沒有任何可見的畫面或互動,使用者也不會意識到資料已經外洩。研究人員強調,這使得攻擊面從客戶端延伸到伺服器端,風險範圍更廣。

其他漏洞與修補

◆微軟修補Entra ID滿分漏洞,攻擊者有機會透過舊版Azure AD Graph API挖掘憑證

◆MFT系統GoAnywhere存在滿分漏洞,恐被用於命令注入攻擊

【資安防禦措施】

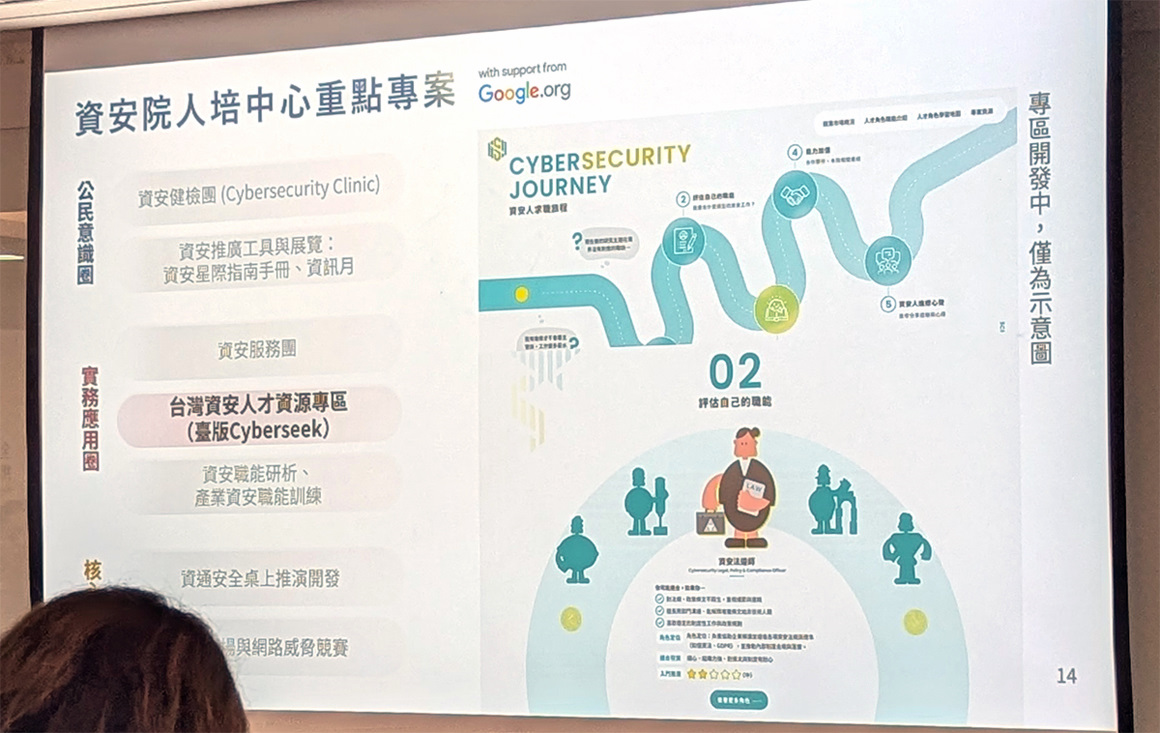

資安院推中小企業資安防護指南手冊,預告臺版Cyberseek明年上線

推動中小企業強化資安,幫助臺灣資安人才發展,是這些年來政府持續設法在因應的挑戰,近期國家資通安全研究院(資安院)公布新成果,他們不僅已經打造資安服務團與資安健檢團(Cybersecurity Clinic),還有兩項重要專案的發展,受到我們關注,分別是資安推廣工具「資安星際指南」手冊,以及臺灣資安人才資源專區。

推動中小企業強化資安,幫助臺灣資安人才發展,是這些年來政府持續設法在因應的挑戰,近期國家資通安全研究院(資安院)公布新成果,他們不僅已經打造資安服務團與資安健檢團(Cybersecurity Clinic),還有兩項重要專案的發展,受到我們關注,分別是資安推廣工具「資安星際指南」手冊,以及臺灣資安人才資源專區。

資安院人才培力中心主任鄭瑋表示,由於資安服務團與資安健檢團的規模仍有限,難以觸及所有需求單位,因此資安院在推動擴大規模的同時,同時也將實地輔導課程的教材內容,整理出一系列「資安防護指南」手冊。

這套手冊預計將發布5個版本,希望讓所有中小企業、微型企業與非營利組織(NGO)作為強化資安的實用參考工具。目前已發布的兩本為「資安基礎概論篇」、「資通系統安心委外篇」,後續還將推出的是「網路安全管理實務篇」、「資安制度與風險管理篇」,以及「個資管理篇」。

【執法行動】

橫掃47家美企與倫敦交通局,兩名Scattered Spider成員被捕,恐面臨95年徒刑

英國國家犯罪調查局(National Crime Agency,NCA)逮捕了現年19歲的Thalha Jubair與18歲的Owen Flowers,在周四(9月18日)指控他們在去年入侵了倫敦交通局(Transport of London,TfL), 同一天美國也起訴了當中的Jubair,宣稱他參與了至少120起電腦網路入侵與勒索案件,涉及47家美國企業。不管是Jubair或Flowers,他們在從事駭客行動時都還是青少年。

倫敦交通局(TfL)在去年8月底遭駭客集團Scattered Spider入侵,造成TfL票價與資料系統癱瘓了好幾個月,外洩5,000名乘客的個資,帶來約3,000萬英鎊的損失,而Jubair與Flowers即是涉及此案的Scattered Spider成員。

美國司法部指出,Jubair在2022年5月至2025年9月間,透過社交工程取得企業網路存取權限,進而竊取並加密企業資料,再向企業勒索,總計勒索金額高達1.15億美元,並有部分贖金匯入了他所控制的伺服器錢包。在2024年7月伺服器被查扣時,Jubair還轉走了價值840萬美元的加密貨幣,另有3,600萬美元的加密貨幣遭警方沒收。

近期資安日報

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06