郵件伺服器Roundcube遭到鎖定的情況,過往駭客大多在歐洲地區犯案,其中俄羅斯駭客APT28利用相關漏洞從事攻擊行動,法國政府、資安業者ESET先後提出警告,但現在亞洲地區也出現相關事故,中國駭客CamoFei(ChamelGang)將其用於攻擊臺灣、巴基斯坦、緬甸,他們利用的漏洞,就是今年6月資安業者Fears Off揭露的CVE-2025-49113。

在針對郵件伺服器Roundcube已知漏洞的攻擊行動揭露之外,今天有兩則新聞報導提到的攻擊過程裡,駭客都運用隱寫術(Steganography)手法,透過看似無害的圖檔挾帶惡意酬載,其中一起是運用網釣手法FileFix散布竊資軟體StealC,另一起則是大規模廣告詐欺攻擊行動SlopAds,駭客也運用這種手法於安卓裝置植入惡意程式。

【攻擊與威脅】

針對郵件伺服器Roundcube近滿分漏洞,中國駭客CamoFei已用於實際攻擊行動,臺灣有教育機構受害

今年6月資安業者Fears Off揭露郵件伺服器系統Roundcube後身分驗證漏洞CVE-2025-49113(CVSS風險評為9.9分),後續他們透露已有駭客在暗網兜售利用的方法,呼籲IT人員要儘速處理。由於這項漏洞影響近10年的Roundcube系統,而且更可怕的是,有許多管理工具內建這款郵件伺服器平臺,也有許多雲端服務業者、主機代管業者採用,影響範圍相當廣泛,如今有資安業者提出警告,這項漏洞早在公布之前就已被用於實際攻擊。

臺灣資安業者TeamT5杜浦數位安全本週指出,他們發現中國駭客組織CamoFei(或稱ChamelGang)積極利用這項漏洞的情況,一旦成功入侵Roundcube,就會部署網頁後門及惡意程式,其中包含名為Godzilla的後門程式,以及RAT木馬Pupy。這起攻擊最早可追溯至4月,值得留意的是,受害企業組織涵蓋臺灣教育機構,以及巴基斯坦及緬甸政府機關。

新型態網釣手法FileFix聲稱臉書用戶帳號將被停用,意圖散布竊資軟體StealC

今年6月資安研究員Mr.d0x揭露ClickFix網釣手法的變形版本「FileFix」,此手法濫用瀏覽器呼叫檔案上傳的功能,駭客誘導使用者將惡意命令貼上Windows檔案總管的網址列並執行,使得整個過程無須離開瀏覽器,最近開始有駭客將FileFix用於實際攻擊。

資安業者Acronis揭露有人積極從事FileFix網釣攻擊的現象,他們看到駭客打造冒牌的臉書安全通知網頁,聲稱用戶的帳號即將遭到刪除,必須依照PDF檔案指示的方法提出申訴。然而實際上若是照做,受害者就會被引導貼上並執行惡意命令,觸發感染鏈,最終於電腦植入竊資軟體StealC。

這波攻擊採用的手法相當刁鑽,首先,駭客架設複雜的網路釣魚基礎設施,建置多達16種語言的釣魚網站,並導入反分析技術及混淆手法來迴避偵測;再者,他們透過隱寫術(Steganography)手法,將第二階段的PowerShell指令碼與經加密處理的有效酬載,埋入看似無害的JPG圖片。

大規模廣告詐欺SlopAds透過224款惡意安卓App,一天可點擊2.3億次廣告牟利

駭客假借提供應用程式,在用戶不知情的情況下,暗中進行廣告點擊活動,向廣告服務供應商騙取點擊費用的攻擊手法,過往資安業者已揭露數起,這些事故多半針對Windows電腦而來,但近期有一波資安事故,是鎖定安卓裝置,引起研究人員的關注。

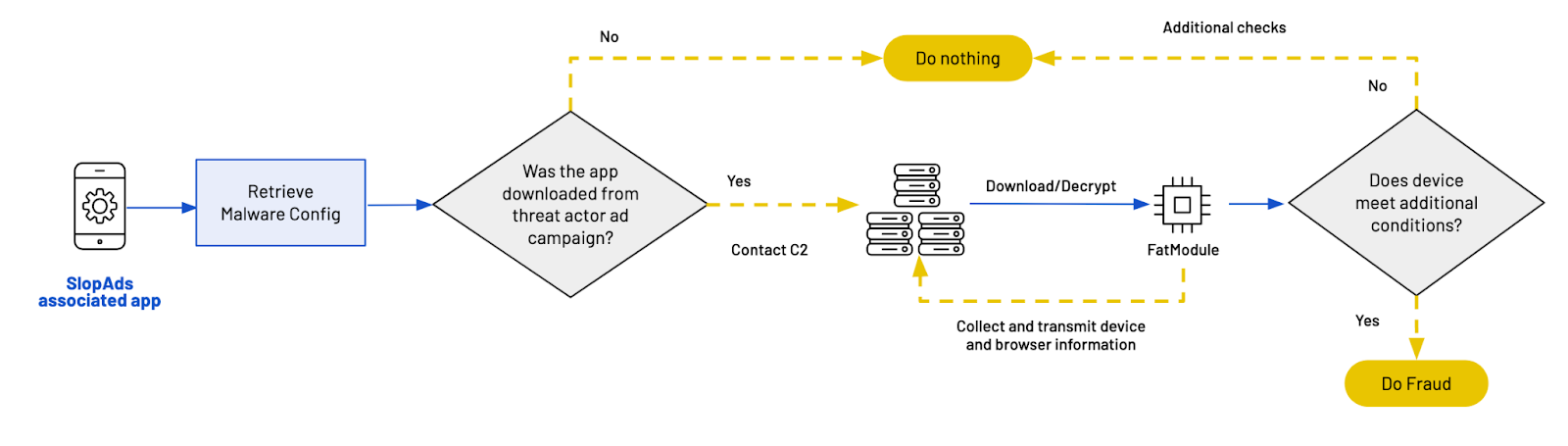

資安業者Human揭露名為SlopAds的廣告詐欺及點擊詐欺活動,駭客於Google Play市集上架多達224款應用程式,這些App已被下載超過3,800萬次,使用者遍布全球228個國家及地區。駭客透過應用程式做為傳送作案工具的管道,並搭配隱寫術(Steganography)手法,藉由PNG圖檔將詐欺酬載送到受害的安卓裝置。接著,他們建立隱藏的WebView視窗,存取攻擊者控制的網站來牟利。在攻擊行動達到高峰的時期,一天有23億次的廣告播放請求,流量主要來自美國、印度、巴西,分別占整體的30%、10%、7%。

值得留意的是,這波攻擊行動與過往最大的不同之處,在於駭客會根據應用程式的安裝來源,決定是否啟動廣告詐欺的行為,條件是:只有透過廣告點擊下載應用程式的用戶,攻擊者才會執行後續的活動,這種運用市場行銷相關技術決定下個階段目標的手法,相當罕見。

蘋果今年四度發出威脅通知,法國電腦緊急應變小組籲受害者優先保全證據

法國電腦緊急應變小組(CERT-FR)發布威脅與事件報告,彙整蘋果向特定高風險人士發出的威脅通知,並提醒收件者第一時間應保存證據,避免自行操作裝置,以利後續調查,報告指出,2025年已有4波通知,分別出現在3月5日、4月29日、6月25日及9月3日。

目前清單僅限CERT-FR掌握的案例,並非完整統計,受攻擊目標多因職務或身分而受到關注的人士,包括記者、律師、維權人士、政治人物、政府高階官員,以及戰略產業決策者。

根據CERT-FR說明,收到蘋果威脅通知意味著至少有一臺綁定該iCloud帳號的裝置曾遭針對性攻擊,並可能已經受到影響。通知通常透過iMessage與電子郵件送達,用戶在登入iCloud時也會看到警示橫幅。從攻擊發生到收到通知可能相隔數月,時間長短依個案而異,CERT-FR提醒,使用者一旦接獲通知,務必立即採取相關步驟因應。

其他攻擊與威脅

◆NPM套件供應鏈攻擊開始出現新手法,惡意套件能自行感染其他套件

◆ChatGPT近期整合行事曆的機制存在弱點,攻擊者有機會用來竊取電子郵件

◆越南國家信用資訊中心傳出遭ShinyHunters攻擊,個資出現未經授權存取

◆針對網路攻擊事故的後續處理,Jaguar Land Rover決定延長暫停生產的時間因應

【漏洞與修補】

系統穩定性及除錯測試平臺Chaos Mesh存在重大漏洞,恐導致Kubernetes叢集被挾持

隨著愈來愈多企業組織採用雲端原生架構及容器服務,與Kubernetes有關的應用系統安全性也跟著受到重視,因為一旦這些系統存在弱點,攻擊者就有機會對Kubernetes環境上下其手,而對於企業組織帶來危害。例如,最近資安業者JFrog揭露的資安漏洞Chaotic Deputy,就是這種型態的例子。

這批漏洞被登記為CVE-2025-59358、CVE-2025-59360、CVE-2025-59361,以及CVE-2025-59359,存在於Kubernetes系統穩定性及除錯測試平臺Chaos Mesh,一旦遭到利用,就有機會導致Kubernetes叢集被挾持,攻擊者可輕易利用,在叢集任意節點執行程式碼。值得留意的是,部分漏洞相當危險,因為其中有3個CVSS風險評分達到9.8(滿分10分)。對此,開發團隊發布2.7.3版予以修補,若是無法即時套用新版程式,JFrog也提供緩解措施,用戶應儘速採取行動因應。

其他漏洞與修補

◆蘋果為較舊版本iPhone、iPad修補Image I/O框架零時差漏洞

【資安產業動態】

微軟郵件伺服器Exchange Server、辦公室軟體套件Offfice,2016及2019版皆將於10月14日終止支援

微軟在2025年10月14日終止支援的不只有Windows 10,用戶眾多的Exchange Server 2016、2019,以及Office 2016、2019,同樣也會在隔天後無法再獲得安全更新。

微軟於周末發布提醒,Exchange Server 2016和2019將一個月後的10月14日來到支援生命周期終點。如同在Windows 10公告內容提及,微軟再次警告,隔日起不會再獲得功能與品質更新、安全更新、時區更新。

雖然屆時二項產品雖然還能繼續運作,但可能面臨安全風險,強烈建議用戶及早轉移到Exchange Online與Microsoft 365,或升級到Exchange Server Subscription Edition(SE)。Exchange Server 2019可以就地升級到Exchange Server SE,但Server 2016則必須循Side-by-side更新指引,先架設新的Exchange Server SE伺服器,再將現有的Exchange Server資源轉移過去。

近期資安日報

【9月16日】ShinyHunters聲稱駭入擁有多個時尚品牌的公司

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10