臺灣詐騙橫行的現象,令人頭痛,政府要如何打擊詐騙,也成為全民關注的焦點,在最近內政部舉辦的「2025內政黑客松AI應用競賽」當中,警政署刑事局提出透過AI來識別人頭帳戶的做法,而這個發想的動機,就是他們在第一線打詐的過程裡,詐騙集團試圖以各種方式取得民眾的自然人憑證,然後拿來開設人頭數位帳戶,作為洗錢及詐騙金流的跳板。

在詐騙之外,網路釣魚攻擊事故也相當值得留意,以色列近日公布名為ShadowCaptcha的大規模網釣攻擊,這波攻擊活動至少進行了一年,且在全球各地造成災情,攻擊者藉此於受害電腦部署竊資軟體、挖礦軟體,甚至有從事勒索軟體攻擊的現象;另一則消息則顯示駭客從事網釣的門檻大幅降低,資安業者Proofpoint發現駭客濫用AI網站生成服務Lovable打造惡意網站,並在今年發現數波不同誘餌的網釣活動。

【攻擊與威脅】

知名開源建置工具Nx遭植入惡意程式上架NPM,開發者憑證恐外洩

知名開源建置工具Nx被發現有惡意版本被發布至NPM。遭植入惡意程式的Nx套件在安裝時,會於本機逐一走訪檔案系統,搜集憑證與文字檔,並透過受害者的GitHub帳號建立名稱包含s1ngularity-repository的儲存庫,上傳經編碼的資料。

此外,惡意版本不僅竊取憑證,還會改寫使用者終端機啟動檔,在輸入密碼後直接強制關機。雖然官方已將相關版本下架並撤銷可發布的NPM權杖,但由於這些版本曾一度被標記為最新版,用戶在那段時間安裝或還原套件,都可能受到影響。

這起事件的根本原因,為Nx的GitHub Actions自動化流程出現漏洞,攻擊者結合Bash注入與流程提權,利用拉取請求驗證工作流程竊取NPM發布權杖,並藉此將惡意程式碼推送到NPM。雖然主分支受保護,但舊分支的殘餘弱點仍被利用,讓攻擊鏈得以串接完成。

大規模惡意軟體攻擊行動ShadowCaptcha濫用WordPress網站,對使用者散布竊資軟體、勒索軟體、挖礦軟體

要求使用者依照網頁指示,按下按鈕複製惡意程式碼並貼上執行的網路釣魚攻擊手法ClickFix,相關攻擊活動極為氾濫,其中一種幌子就是要求使用者通過CAPTCHA圖靈驗證,如今這種型態的攻擊引起政府當局的注意,警告民眾要特別提高警覺。

以色列國家數位局(Israel National Digital Agency)近日提出警告,有人入侵數百個WordPress網站,結合ClickFix手法及冒牌的Google、Cloudflare圖靈驗證機制,從事大規模攻擊行動ShadowCaptcha,根據他們調查超過100個受害網站的結果指出,這波活動至少進行了一年,全球可能有數千個企業組織受到影響,攻擊者在網站注入了惡意JavaScript指令碼,將使用者重新導向到駭客控制的基礎設施,最終有可能導致資料外洩、被植入挖礦軟體,或是引發勒索軟體攻擊。

ShadowCaptcha融合了社交工程、寄生攻擊(LOLBins),以及多階段的有效酬載交付,駭客以此於目標系統得到初始的存取管道。以色列國家數位局特別提到,如果一直沒發現,攻擊者就有機會在未經授權的情況下,長時間存取內部網路環境。對此,他們提供相關手法的檢測方式,以及預防的方法,並呼籲對終端用戶進行資安意識的訓練,來防範相關攻擊。

AI網站生成工具Lovable遭大規模濫用打造釣魚與詐欺網站

資安公司Proofpoint發現人工智慧建站工具Lovable,正成為駭客大規模濫用的目標,用於快速生成並託管釣魚網站、惡意軟體與詐騙頁面。由於平臺提供免費託管,且免費帳號建立的專案預設為可公開複製,攻擊者能以極低門檻改造現有專案。從2025年2月以來,Proofpoint偵測到每月數以萬計的lovable.app惡意連結,部分經由簡訊散布。

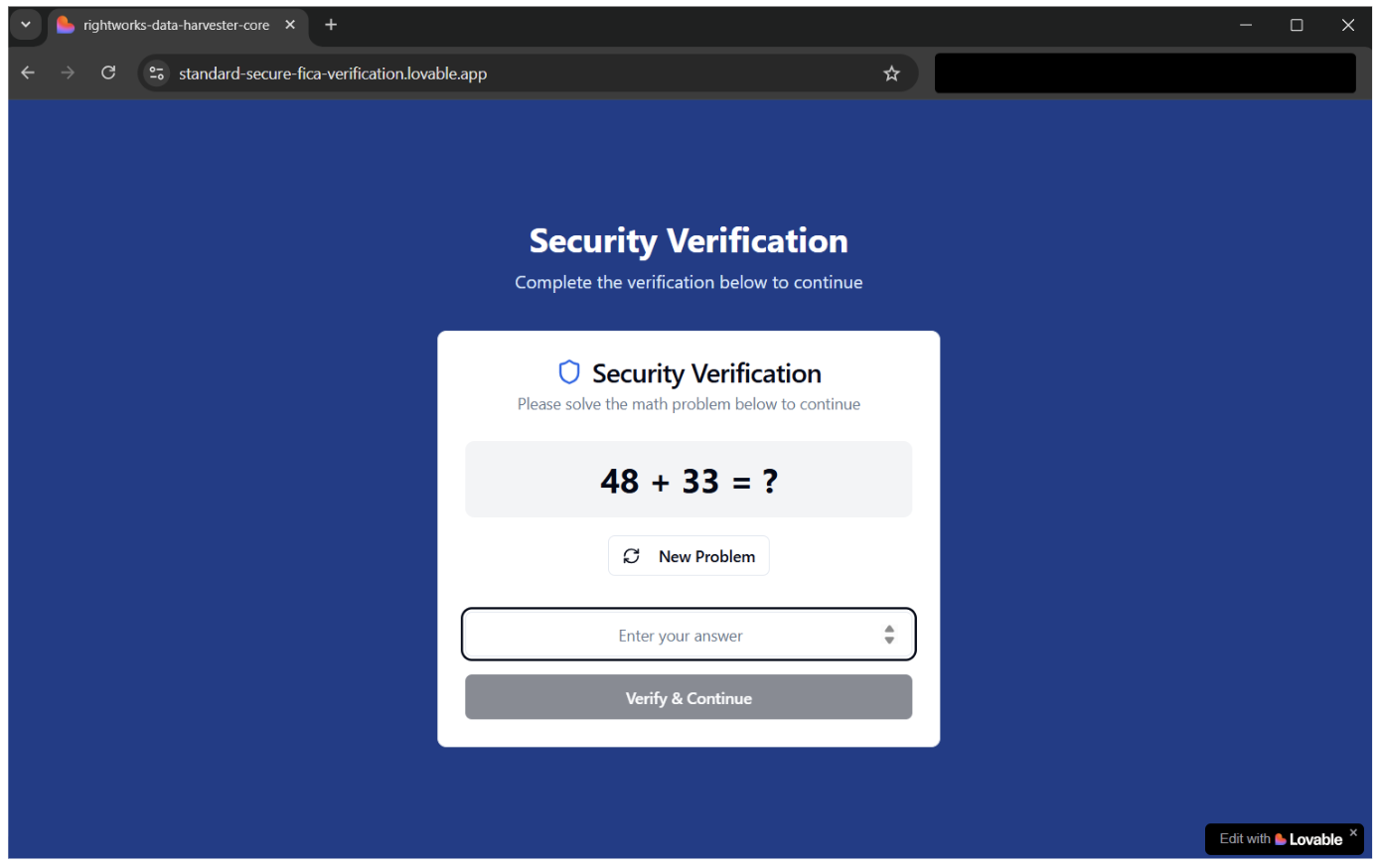

受害者先透過電子郵件或簡訊被引導至lovable.app進入頁面,頁面設計會先出現簡單數學CAPTCHA,藉此過濾自動化掃描,再轉向仿冒知名品牌的網站以收集憑證或引導下載檔案。有些惡意應用更直接將使用者輸入的個資與信用卡資料送往Telegram頻道,降低了攻擊部署的技術門檻。

Proofpoint將發現回報Lovable,平臺方回應已比對並下架包含數百網域的釣魚網站群,Lovable自7月起新增即時偵測與每日掃描機制,並計畫在秋季推出帳號層級的進一步防護措施,以降低濫用風險。

知名數學模擬及程式開發工具MATLAB開發商MathWorks本周證實5月間遭到勒索軟體攻擊,並且導致超過1萬名用戶個資外洩。

MathWorks五月間公告公司遭到勒索軟體攻擊,影響IT系統運作,部份線上應用包括雲端中心、檔案交換、授權中心、以及線上商店斷線,也有特定內部系統停止運作。MATLAB平臺及Simulink模擬軟體在工程、學術研究及軟體開發相當普及,斷線事件可能影響企業及個人用戶超過5百萬。

經過數個月的調查,該公司證實這場攻擊也導致用戶個資外洩。根據該公司向緬因州法務長辦公室的報告資料,資料外洩時間大約是從4月17日到5月18日。受影響用戶有10,476人。

其他攻擊與威脅

◆微軟VS Code市集允許以已下架的名稱重新發布延伸套件,恐遭攻擊者濫用

◆駭客組織ShadowSilk鎖定滲透測試工具和已知漏洞,滲透中亞、亞太地區的企業組織

◆惡意軟體Xworm RAT透過遠端管理工具ScreenConnect散布

其他漏洞與修補

◆資安AI代理Big Sleep再度立功,Google修補Chrome的Angle元件重大漏洞

【資安產業動態】

刑事局參加內政部黑客松:善用AI技術從源頭阻斷詐騙人頭帳戶,初估斬斷70%金流

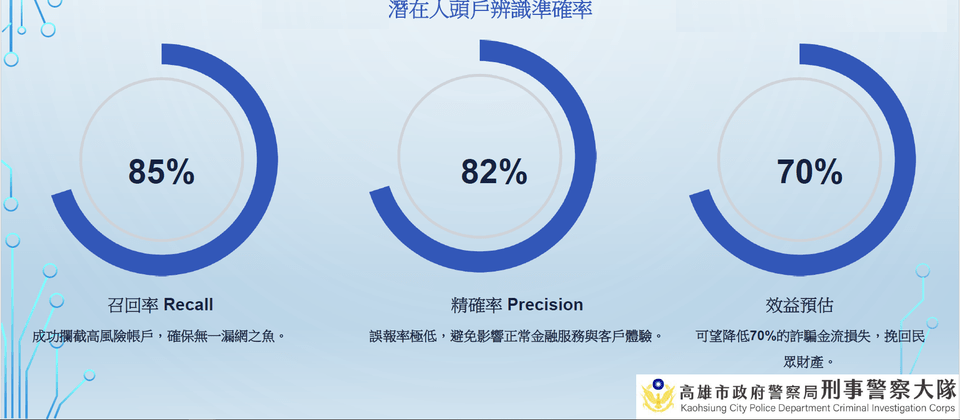

內政部警政署刑事局在高雄市刑事警察大隊代表帶領下,日前在「2025內政黑客松AI應用競賽」的電梯簡報活動中,提出「AI驅動的詐騙集團人頭帳戶識別及警示解決方案」,目的就是希望從源頭阻斷詐騙金流。

這項創新方案的核心目標是透過AI技術,找出可疑的數位帳戶預警資料,並提供銀行執行進一步的客戶忠誠計畫(KYC),以確認數位帳戶是否遭到詐騙集團利用。代表上臺簡報的高雄市刑警大隊偵查佐陳冠鈞表示,這個舉動也代表著,第一線執法機關希望能從被動的事後偵查,進而轉向主動的事前預防。

陳冠鈞表示,會有這個創意發想,就是因為他們在第一線打詐時,發現有許多民眾不知道「自然人憑證」的重要性,受害者可能是因為申請民間貸款或是到當舖典當,在詐騙集團的欺騙下,寄出重要的網路身分證「自然人憑證」,讓詐騙集團可以利用自然人憑證申請不用臨櫃申請的數位帳戶,作為詐騙金流的使用;而許多民眾也在不知情的情況下,成為詐騙集團的幫凶,甚至因此吃上官司。

兩大AI業者OpenAI與Anthropic破天荒地在今年夏天合作,運用自家內部開發的工具,互評彼此模型的安全性,藉此補足單一實驗室可能忽略的盲點。本次評估涵蓋了OpenAI的GPT-4o、GPT-4.1、o3與o4-mini,以及Anthropic的Claude Opus 4與Claude Sonnet 4,並於周三(8月27日)共同發布結果。

雙方在測試期間暫時停用API部署的外部安全防線,聚焦於模型內部行為傾向的觀察,而非進行直接的性能比較。這些壓力測試模擬各種極端情境,探索模型是否可能表現出令人擔憂的傾向行為。在首度合作後,雙方皆表示期待擴大這類的交叉評估,亦鼓勵業界建立互信的模型安全測試機制。

近期資安日報

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02