SecAlliance

英國網路威脅情報供應商SecAlliance本周公布一源自中國的簡訊詐騙模式,駭客將所盜來的支付卡綁定至Apple Pay和Google Wallet中以繞過傳統的詐欺偵測。同樣位於英國的威脅情報業者Silent Push亦曾揭露同一手法,並將此一犯罪聯盟稱為Smishing Triad 。

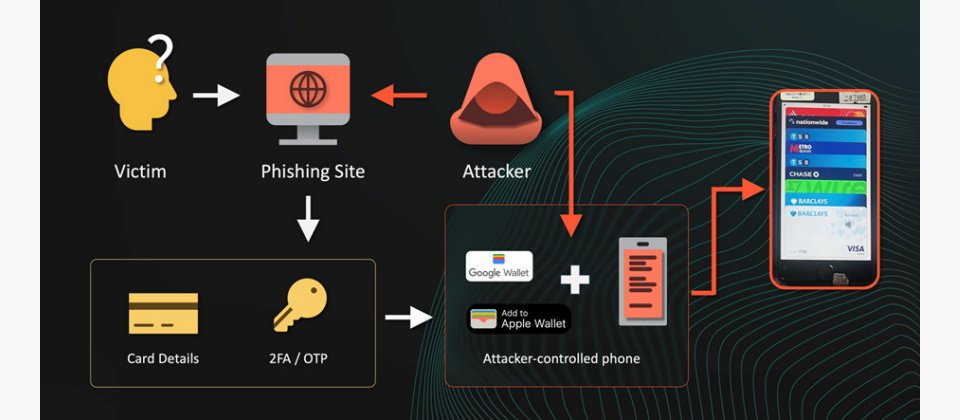

根據這兩家業者的研究,Smishing Triad是自2023年初開始於全球發動簡訊網釣(Smishing)活動,駭客先透過SMS、RCS、iMessage等平臺傳送偽造通知(如包裹配送、銀行異常或帳號安全警示等);於簡訊中嵌入惡意連結以將使用者引導至網釣網站;這些網頁仿冒了銀行、支付平臺或零售商介面,以蒐集使用者所輸入的支付卡資訊;當銀行要求一次性密碼或推播驗證時,駭客還會誘導受害者輸入驗證碼。

在取得受害者的支付卡資訊之後,駭客並不直接拿去消費,而是將它們與自己所擁有的Apple Pay或Google Wallet等數位錢包綁定,以進行高額購物,或藉由非法平臺套現。由於綁定交易後即以代幣化(Tokenized)的憑證進行交易,這是被銀行視為已授權的低風險交易,因而往往能繞過仰賴卡號異常偵測的防詐系統。

此外,駭客直接建立了網釣即服務(Phishing-as-a-Service,PhaaS)平臺,供應各種必要套件,可自訂網釣頁面、設定白名單國家、協助處理詐騙流程、協助套現或資金轉移。其假冒的對象涵蓋郵政、物流、電信、交通、金融、零售或公共部門,並已波及121個國家。

SecAlliance則說,從2023年7月到2024年10月間,美國可能有1,270萬~1.15億張的支付卡遭到入侵,損失金額高達數十億 美元,相信這是有史以來最複雜、財務損失最嚴重的簡訊網釣行動,也創造出一種現有安全框架難以招架的新型金融犯罪。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23