兩年前兆勤科技(Zyxel Networks)修補防火牆設備重大層級的CVE-2023-28771,此為遠端程式碼執行(RCE)漏洞,影響兆勤網路金鑰交換(IKE)封包解密過程,CVSS風險達到9.8(滿分10分),不久後駭客用於散布殭屍網路程式Mirai,丹麥更傳出有超過20家能源關鍵基礎設施遭遇漏洞攻擊,如今再度出現有人試圖尋找尚未修補的防火牆下手的情況。

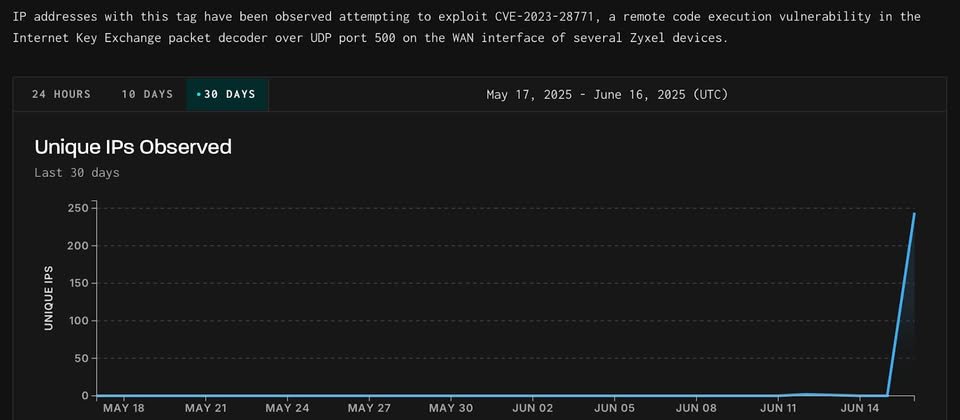

威脅情報業者GrayNoise提出警告,駭客於6月16日試圖利用這項漏洞,他們透過244個IP位址想要滲透到目標設備的UDP 500埠,攻擊目標涵蓋美國、英國、西班牙、德國、印度。駭客使用的IP位址疑似皆位於美國,且使用Verizon Business基礎架構。研究人員指出,由於這次攻擊者透過UDP 500埠利用CVE-2023-28771,有可能進行欺騙,因此這些被發現的IP位址無法反映實際的攻擊來源。

而對於這波攻擊行動的目的,研究人員透過惡意酬載、IP中繼資料與惡意軟體分析平臺VirusTotal比對,認為可能是Mirai變種的攻擊行動。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-25

2026-02-23

Advertisement