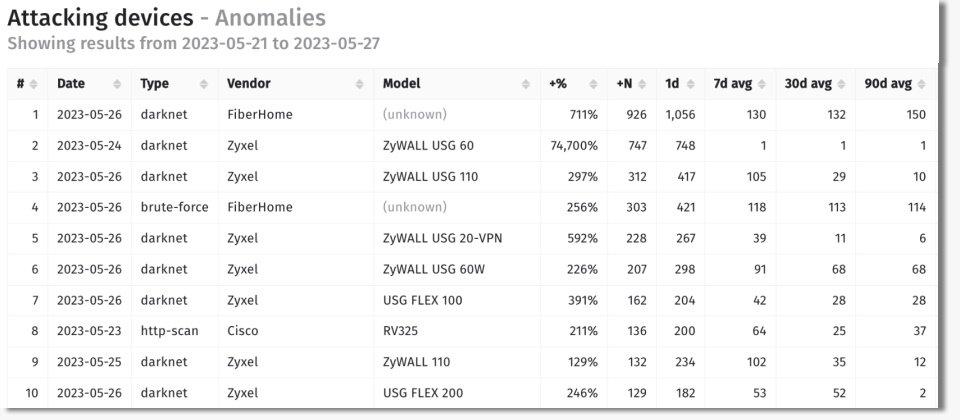

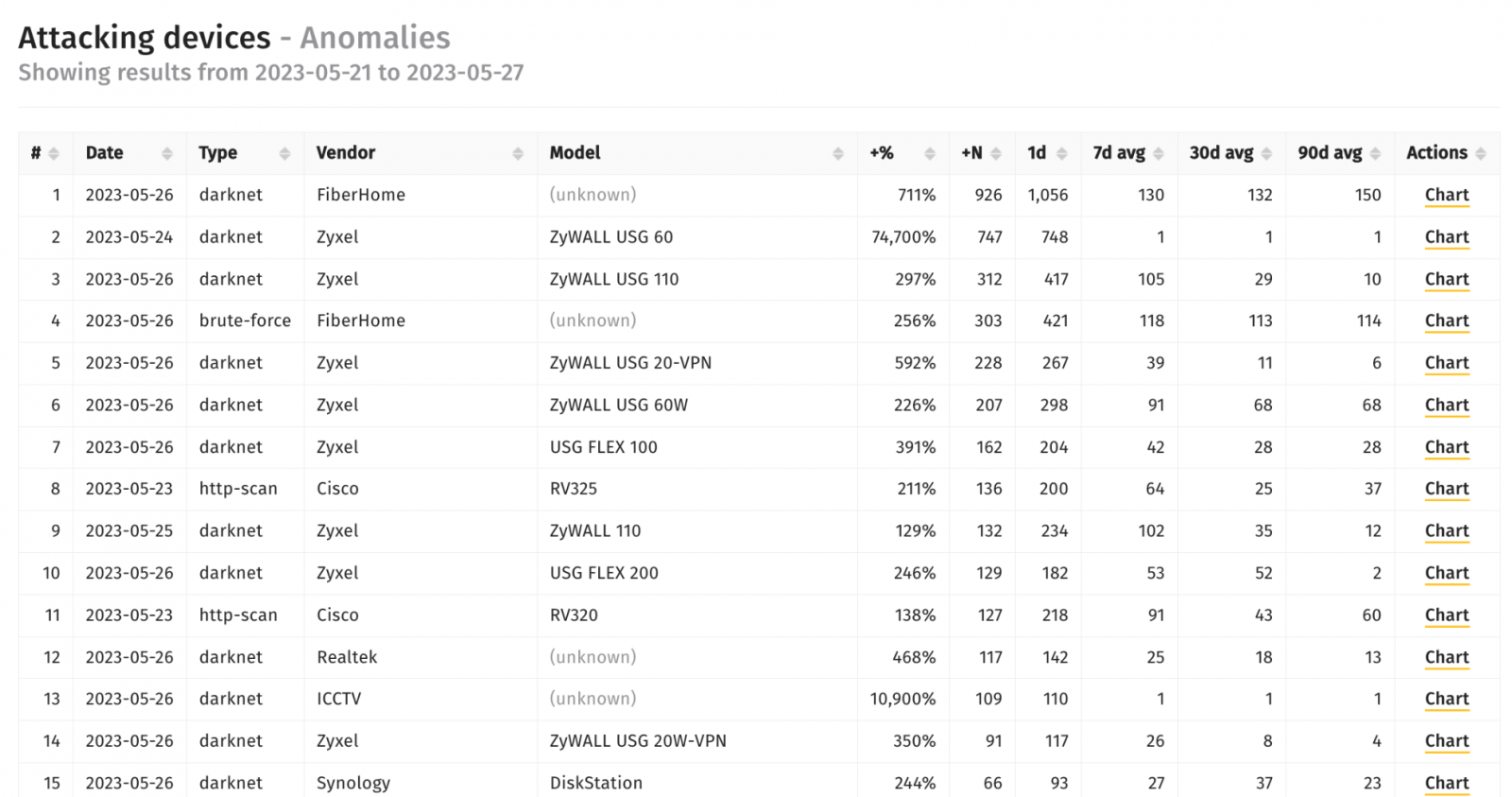

安全非營利機構The ShadowServer基金會偵測到多臺兆勤設備已經被用於發動攻擊。由於濫用的PoC程式已經公開,基金會也預期攻擊還會再升高。(圖片來源/The Shadowserver Foundation)

上周兆勤(Zyxel)網路設備才被安全廠商公布漏洞,本周就傳出多款防火牆/VPN設備遭到殭屍網路惡意程式Mirai大規模攻擊。

安全專家Kevin Beaumont本周指出,兆勤設備漏洞CVE-2023-28771遭Mirai殭屍網路程式濫用,使整個網際網路成為攻擊目標。VirusTotal平臺多個掃毒軟體皆偵測到Mirai程式的活動,顯示受攻擊裝置分布面及數量之大。

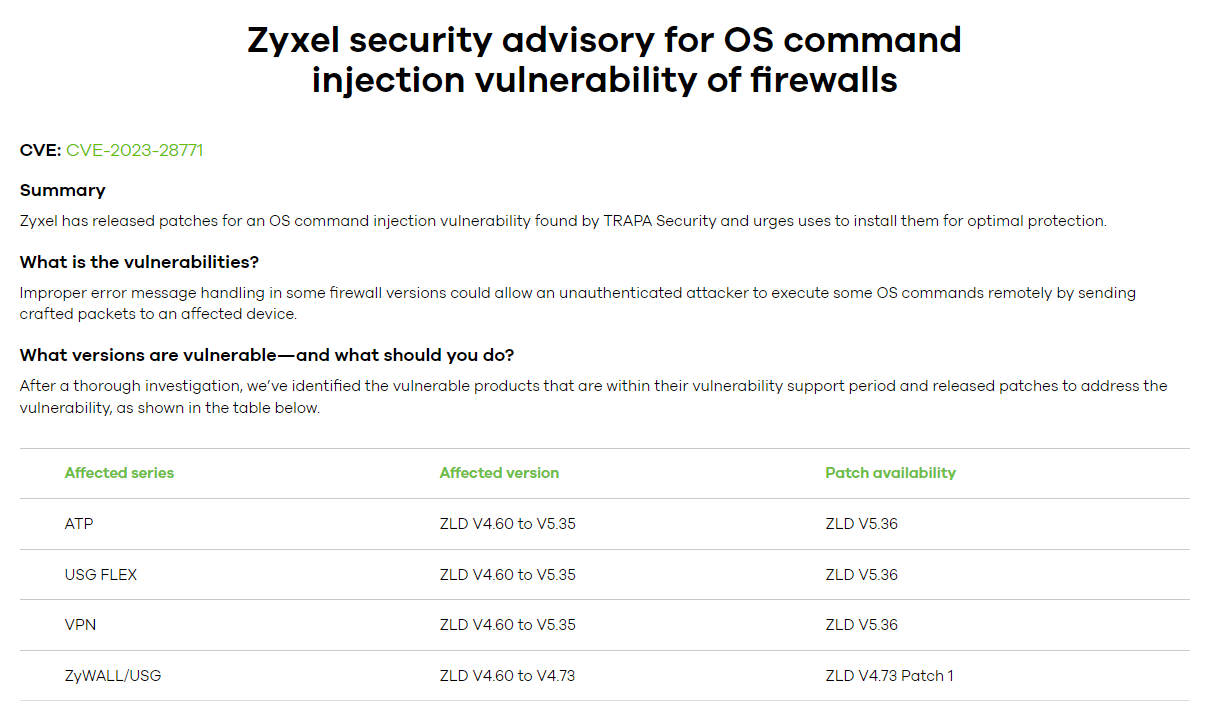

兆勤科技(Zyxel)4月間修補防火牆、VPN設備產品的重大漏洞CVE-2023-28771,呼籲用戶儘速安裝新版韌體。該漏洞源於韌體中IKE封包解密元件,可能讓未經授權的攻擊者傳送惡意封包以遠端執行OS指令,屬於風險值9.8的重大漏洞。上周資安業者Rapid7也警告,至少有4萬臺防火牆設備因尚未更新而曝險,認為即將會出現漏洞攻擊行動。

安全非營利機構The ShadowServer基金會設置的誘捕系統從5月26日以來,有700多臺偵測到約3,773次攻擊活動。根據基金會統計,兆勤的防火牆及VPN產品使用者眾,以法國(1.38萬臺)、義大利(1.31萬)、美國(9,300臺)、瑞士(7,800臺)為最多,此外他們也偵測到多臺兆勤設備已經被用於發動攻擊。由於濫用的PoC程式已經公開,基金會也預期攻擊還會再升高。

圖片來源_The Shadowserver Foundation

兆勤上周(5/24)還另外修補二個產品重大漏洞,分別是CVE-2023-33009及CVE-2023-33010,都可讓未經驗證的攻擊者發動阻斷服務(DoS)攻擊或遠端執行指令,兩者都是風險值9.8的重大漏洞,皆影響Zyxel ATP系列。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23